ホワイトペーパー

スイムレーンARMORフレームワーク

続きを読む

グローバルサイバー脅威対策レポートは、経営幹部とセキュリティアナリストの間に深刻な乖離があることを示しています。組織は、ARMORフレームワークを活用することで、今後の対応をスムーズに進めることができます。.

今すぐお問い合わせください.

%

%

%

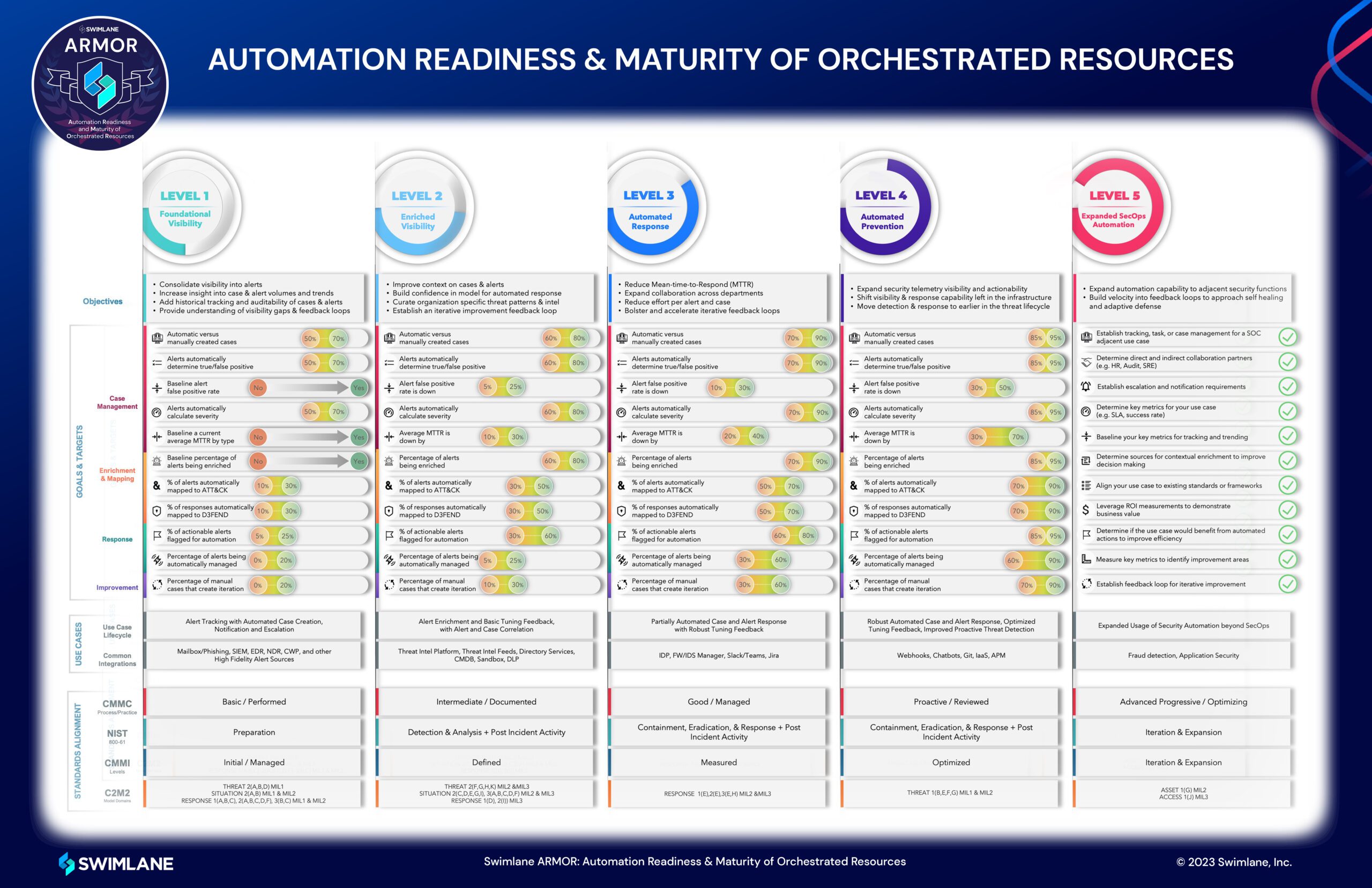

多くの組織は、セキュリティプロセスの自動化に必要な人材、プロセス、そしてテクノロジーの多さに圧倒されています。ARMORアセスメントで、貴社のセキュリティ自動化の成熟度を個別に把握しましょう。アセスメントを受けていただくと、セキュリティ自動化をさらに推進するための推奨事項を含む、パーソナライズされたレポートを受け取ることができます。.

組織で導入されているセキュリティ ツールとコーディング スキルに関するチームの洞察力を測定します。.

組織が会社全体のプロセスとポリシーをどの程度適切に定義し、実装しているかを確認します。.

ビジネスを終わらせる脅威を防ぐために、現在の自動化ユースケースを強化する方法を学びます。.