インシデント対応プレイブックを9つのステップで構築する方法

インシデント対応プレイブックを作成するには、インシデントの検知から完全な復旧に至るまでの組織が実行する手順を体系的に概説し、明確な役割、コミュニケーションプロトコル、エスカレーションパスを確保する必要があります。これは、事業継続性を維持し、セキュリティインシデントの影響を最小限に抑えるための重要なリソースとなります。.

インシデント対応プレイブックは、企業がデータ侵害を調査し、対応するために不可欠です。しかし、それは一体何であり、どのように作成し、なぜ必要なのでしょうか?

インシデント対応プレイブックとは何ですか?

インシデント対応プレイブックとは、入力データに基づいて実行され、1つ以上のイベントによってトリガーされる少なくとも1つのアクションを記述した一連のルールです。これはサイバーセキュリティ、特にインシデント対応において重要な要素です。 セキュリティ自動化 プラットフォームと セキュリティオーケストレーション、自動化、対応(SOAR) ソリューションです。これは、さまざまな企業で使用できる一般的な方法で基本的なセキュリティプロセスを表すことを目的としています。.

インシデント対応プレイブックの核となるのは、特定の入力データや様々なイベントに応じて実行される、単一のアクションではなく一連のアクションを概説することです。このプレイブックは、サイバーセキュリティの分野、特にセキュリティ自動化プラットフォームやSOARソリューションといったより広範な分野において、重要な基礎となります。 サイバー攻撃の種類 複雑なインシデント対応プロセスを、汎用的でありながら適応性の高いフレームワークに凝縮できる効果的なプレイブックを開発するために不可欠です。このフレームワークは、規模や業種を問わず、多様な企業に柔軟に適用できるよう意図的に設計されています。.

インシデント対応プレイブックの主要コンポーネント

IACDによると, インシデント対応プレイブックは、「組織のポリシーと手順とセキュリティ自動化 [ソリューション] との間のギャップを埋めます。」“

一方、 インシデント対応計画 全体的な役割とコミュニケーション要件を明確に示すプレイブックは、脅威に対してどのような行動を取るべきかを示します。脅威が発生した際には、時間が極めて重要です。インシデント対応プロセスから不要な手順や情報を排除することが重要です。.

インシデント対応プレイブック (IR プレイブック) は組織間で共有でき、次のような共通コンポーネントを含めることができます。

- 開始条件: プレイブックの最初のイベントが残りのステップをトリガーします。多くの場合、これはプレイブック全体で対処されるセキュリティ問題です。.

- プロセス手順: これには、開始条件によって発動されるポリシーと手順を満たすために組織が実施すべき主要なアクティベーションがすべて含まれます。これはIRプレイブックの中核を成す要素であり、対応アクションの生成、対応の承認、隔離といった重要なステップが含まれます。これらのステップは、組織が現在そのような能力を備えていない場合でも、将来的な自動化(人による監視を含む)を促進するものです。.

- ベストプラクティスとローカルポリシー: これらは特定の業界によって異なります。コアプロセスステップに加えて実施される可能性のある活動も含まれます。.

- 終了状態: これはインシデント対応プレイブックの最終目標です。プレイブックの完了を表す開始条件に基づいて、期待される成果です。.

- ガバナンスおよび規制要件との関係: このコンポーネントは、主要なプロセス ステップを、さまざまなコンプライアンスおよび規制法に必要なステップに関連付けます。.

インシデント対応プレイブックを9つのステップで構築する方法

ここでは IACDが推奨する手順 インシデント対応プレイブックを構築するには、次の手順を実行します。

1. 開始条件とインシデントの種類を定義する

セキュリティアラート、ユーザーレポート、システム異常など、プレイブックを開始する具体的なトリガーまたはイベントを明確に特定します。これらをインシデントの種類(マルウェア感染、データ侵害など)別に分類します。, モバイルフィッシング 攻撃の試み、DDoS 攻撃など) を対象にしたプレイブックを作成します。.

2. 潜在的なアクションと依存関係をすべて概説する

技術的側面と非技術的側面の両方を考慮し、開始条件に応じて実行可能なあらゆるアクションをリストアップします。これらのアクション間の依存関係を図示し、論理的な流れを理解します。.

3. アクションの優先順位付け(必須 vs. オプション)

各アクションを「必須」(脅威を軽減し、定義された結果を達成するために実行する必要がある)または「オプション」(対応を改善するベスト プラクティス、拡張機能、または追加の手順だが、初期の軽減には厳密には必要ではない)に分類します。.

4. コアプロセスワークフローを構築する

ステップ3で特定した「必須」要素のみを使用して、主要なプロセスフローを設計します。これがプレイブックの骨格となり、重要なステップが確実に実行されるようになります。このフローをフローチャートやスイムレーン図で視覚化することで、より分かりやすくなります。.

5. オプションアクティビティを機能別に統合する

「オプション」のアクションを確認し、アクティビティまたは機能(例:監視、データの拡充、自動対応、検証、緩和、コミュニケーション)ごとにグループ化します。これにより、補足的な手順を効果的に整理できます。.

6. ワークフロー内にオプションのプロセスを埋め込む

ステップ4で作成したコアプロセスを修正し、任意のプロセスやアクティビティを開始または統合できる論理的なポイントを示します。これにより、コアレスポンスを維持しながら柔軟性を確保できます。.

7. 明確なガイダンスとともにオプションのアクションを文書化する

分類されたオプションアクションを詳細に記述し、実行に関する明確な指示と基準を示します。これらのアクションは「オプションボックス」または付録に含め、メインワークフローから参照できるようにします。.

8. 終了状態、エスカレーション、引き継ぎを定義する

プレイブックの想定される最終状態(例:インシデント解決、軽減、他のチームまたはプレイブックへのエスカレーション)を明確に特定します。エスカレーションパスと基準を定義し、他のチームまたはプロセスへの明確な引き継ぎポイントも定義します。.

9. 規制遵守と報告の特定

プレイブックが満たすのに役立つすべての関連規制法と業界要件をリストします(例:, GDPR)。インシデント発生中および発生後に満たさなければならない具体的な報告要件とタイムラインを含めます。.

インシデント対応プレイブックを使用するタイミング

インシデント対応プレイブックは、様々なサイバーセキュリティインシデントへの対応において戦略的に活用すべき貴重なリソースです。その役割は、大規模な侵害にとどまらず、体系的かつ効率的な対応が不可欠な幅広いシナリオを網羅しています。セキュリティインシデント対応プレイブックの導入が特に効果的となる主な事例をいくつかご紹介します。

- ランサムウェア攻撃: ランサムウェア攻撃への対応には、インシデント対応プレイブックが不可欠です。データ損失を防ぎ、財務リスクと運用リスクを軽減するには、迅速かつ協調的な対応が不可欠です。プレイブックは、ランサムウェアの封じ込め、通信プロトコル、そして潜在的な復号手順について組織をガイドします。.

- フィッシング攻撃: フィッシング攻撃が発生した場合、偽装メールや通信手段によって機密情報が漏洩する可能性があります。IRプレイブックは、インシデント対応担当者向けの明確な手順を提供します。これらの手順には、侵害されたアカウントの特定、悪意のあるメールの隔離、影響を受けたユーザーへの通知などが含まれます。.

- マルウェア感染: インシデント対応プレイブックは、マルウェアが組織のシステムに侵入した際に不可欠です。プレイブックには、感染したデバイスの隔離、マルウェア分析の実施、そして修復手順の実施手順が概説されており、これらはさらなる拡散と被害を防ぐために不可欠です。.

- 侵害されたアプリケーション: 組織のアプリケーションが侵害されたり、脆弱性が悪用されたりした場合、IRプレイブックは問題を迅速に解決するために役立ちます。IRプレイブックは、影響を受けたアプリケーションの隔離、脆弱性へのパッチ適用、セキュリティ評価の実施といったプロセスをガイドします。.

- 分散型サービス拒否(DDoS)攻撃: DDoS攻撃はオンラインサービスを混乱させ、顧客体験に悪影響を及ぼす可能性があります。プレイブックは、トラフィック分析、トラフィック迂回、サービス可用性を維持するためのコミュニケーション戦略など、DDoSインシデントに対処するための構造化されたアプローチを提供します。.

- 内部脅威: IRプレイブックは、従業員や内部関係者が意図的または意図せずにセキュリティを侵害する内部脅威のシナリオにも役立ちます。組織がインシデントを調査し、リスクを軽減し、将来の内部脅威を防ぐための対策を講じるのに役立ちます。.

- インシデントトリアージ: セキュリティインシデント対応プレイブックは、特定の攻撃タイプだけでなく、一般的なインシデントのトリアージにも活用できます。インシデントの重大度の判断、適切な対応チームの発足、そして封じ込め対策の開始に役立ちます。.

- 継続的な改善: さらに、IRプレイブックはサイバーセキュリティの継続的な改善活動にも活用できます。プレイブックを定期的にレビューし、改良することで、進化する脅威やテクノロジーに常に対応した最新の状態を保つことができます。.

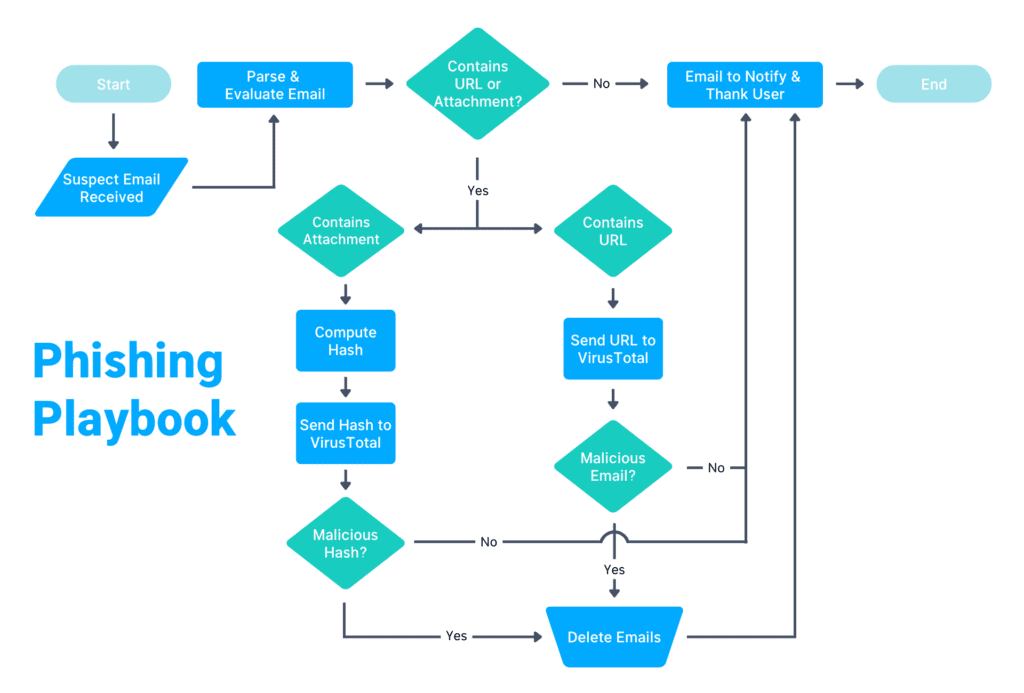

インシデント対応プレイブックテンプレート: フィッシング

指揮者がオーケストラを指揮して交響曲を奏でるように、インシデント対応プレイブックテンプレートは、サイバー攻撃発生時にセキュリティチームの行動を統率します。下図のように、アラートが鳴った瞬間からシステムの完全復旧まで、すべてのステップを網羅した、明確で視覚的なロードマップを想像してみてください。このテンプレートは単なる静的な文書ではありません。役割の割り当て、コミュニケーションチャネルの定義、さらには自動応答の統合までも行う動的な設計図であり、チームメンバー全員が自分の役割を理解し、重要なアクションを迅速かつ効率的に実行できるようにします。これは、混乱を最小限に抑え、脅威がいかに複雑であっても、その軽減能力を最大限に高める、唯一の真実の源となるように設計されています。.

インシデント対応の自動化

アン 自動化されたインシデント対応 このソリューションは、手動で時間のかかる応答プロセスをモデル化し、自動化するためのツールを組織に提供します。.

セキュリティ自動化、オーケストレーション、および対応 (SOAR) で自動化できるタスクには次のようなものがあります。

- 脅威情報源のレビューと分析

- ログ収集と分析に関わるインシデントの調査

- チケットの更新

- 指標の収集とレポートの作成

- メールアラートの送信

- アラートの解決

自動化されたステップごとに数分を節約できます それぞれ アラートを発することで時間を節約し、組織のインシデント対応を改善します。.

インシデント対応の自動化とSOARプレイブックを活用することで、組織は同じ時間でより多くの脅威に対応できるようになります。さらに、対応を自動化することで、サイバーセキュリティチームは日常的な業務ではなく、深刻な脅威への対応に集中してトレーニングやスキルを習得できます。この力の増幅効果は、士気を高め、アナリストのバーンアウトを軽減するというプラスの効果ももたらします。.

TL;DR インシデント対応プレイブックの構築方法

サイバー攻撃発生時の被害を最小限に抑え、事業継続性を確保するには、適切に構成されたインシデント対応プレイブックが不可欠です。プレイブックは、初期検知から完全復旧まで、セキュリティチームに明確なステップバイステップのアクションを明示し、特にSOARソリューションによる自動化によって強化されます。効果的なプレイブックは、役割を定義し、コミュニケーションを標準化し、過去のインシデントや進化する脅威に基づいた継続的な改善を組み込みます。.

自動応答プレイブックに関するよくある質問

実際のインシデント対応プレイブックの例は何ですか?

一例として、フィッシング プレイブックでは、悪意のある IP を自動的にブロックし、影響を受けるエンドポイントを隔離し、ユーザーが疑わしい電子メールを報告するとセキュリティ チームに通知します。.

ランサムウェア インシデント対応プレイブックの手順は何ですか?

主な手順には、検出と封じ込め(影響を受けたシステムの分離)、根絶(ランサムウェアの削除)、復旧(バックアップからの復元)、インシデント後の分析、関係者とのコミュニケーションが含まれます。.

NIST インシデント対応プレイブックは、組織の対応活動をどのようにガイドしますか?

その NISTインシデント対応プレイブック 準備、検出と分析、封じ込め/根絶/回復、インシデント後の活動という 4 つのフェーズを含む標準化されたフレームワークを提供し、あらゆる種類のインシデントに対して構造化されたアプローチを提供します。.

感染を効果的に処理するために、マルウェア インシデント対応プレイブックには何を含めるべきですか?

マルウェアの種類を識別し、拡散を抑制し、すべてのシステムから感染を根絶し、影響を受けたデータを復元し、予防措置を実施するための手順を含める必要があります。.

クラウド インシデント対応プレイブックに特有の考慮事項は何ですか?

独自の考慮事項には、共有責任モデル、一時的なクラウド リソース、API 駆動型環境、迅速なスケーラビリティ、可視性と制御のためのクラウドネイティブ セキュリティ ツールとの統合などがあります。.

SANS製品レビュー:インシデントレスポンスと可視化のためのSwimlane

エージェント AI 自動化プラットフォームである Swimlane Turbine が、インシデント対応と可視性において前例のない効率性と有効性をどのように実現するかについて詳しく説明します。.