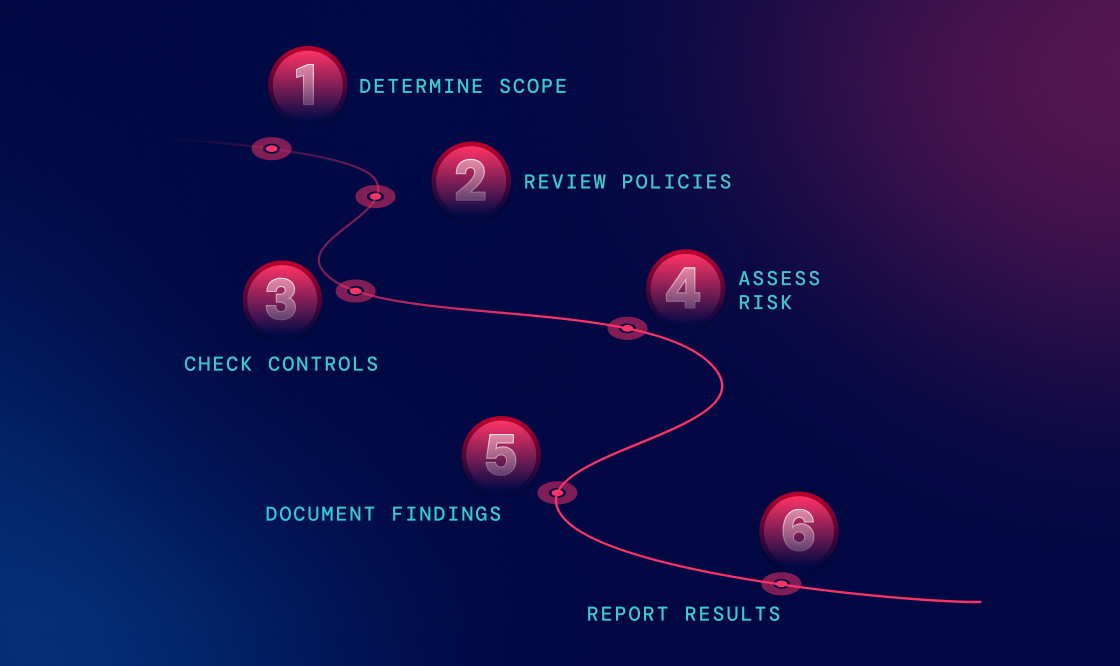

サイバーセキュリティコンプライアンス監査を6つのステップで実施する方法

サイバーセキュリティ監査やコンプライアンスレビューの準備をしている場合でも、次のような基準を満たすために取り組んでいる場合でも、 ISO 27001, NIST, SOC2, 、 または GDPR, 従来の断片的なアプローチは持続不可能です。だからこそ、組織は セキュリティ自動化, 、制御マッピング、継続的な監視が必須ツールとなります。.

このガイドでは、自動化、リアルタイムの制御検証、監査の準備を重視したサイバーセキュリティ コンプライアンス監査を実施するための 6 つの実用的な手順について説明します。.

サイバーセキュリティ監査とは何ですか? 規制コンプライアンスになぜ必要なのですか?

セキュリティ コンプライアンス監査は、組織のサイバーセキュリティ ポリシー、制御、および実践を正式に評価し、規制および業界標準に準拠していることを確認するものです。.

定期的な監査を実施しないと、企業は次のような危険にさらされる可能性があります。

- 機密情報を侵害するデータ侵害

- 事業継続性を損なう業務中断

- 罰金や評判の失墜を含む法的および規制上の罰則

効果的なサイバーセキュリティ コンプライアンス監査は、組織が脆弱性を積極的に特定し、顧客や規制当局に対して説明責任を示すことで、これらの問題を防止するのに役立ちます。.

次に、サイバーセキュリティ コンプライアンス監査を効率的かつ確実に実施するための 6 つの重要な手順について説明します。.

1. 規制要件とコンプライアンスの範囲を定義する

証拠収集に着手する前に、組織が遵守すべきコンプライアンスフレームワークや規制を明確に定義してください。これには以下が含まれます。

- サービス組織向けSOC 2

- 医療におけるHIPAA

- グローバル情報セキュリティのためのISO/IEC 27001

- 連邦政府機関またはベンダー向けNIST CSF

コンプライアンス要件の対象となる部門、データの種類、システム、地域を特定し、監査の範囲を定めます。それぞれの規制上の義務を、具体的なビジネスプロセスと統制に整合させます。.

2. リスク評価と資産インベントリを実行する

次に、 リスクアセスメント 組織が最も脆弱な部分を特定します。これには以下のことが含まれます。

- マッピング デジタル資産, デバイス、アプリケーション、データリポジトリなど

- 脅威と侵害の潜在的な影響を評価する

- リスクレベルのランク付けと軽減戦略の定義

包括的な 資産目録 見落としがないようにし、コンプライアンス制御マッピングの基盤を構築します。.

3. 制御監視と証拠収集の自動化

コンプライアンス維持における最も重要な課題の一つは、証拠収集を継続的に行うことです。特に、分散したチームやシステム間での証拠収集は重要です。手作業によるプロセスは、プレッシャーの下で機能不全に陥りやすく、記録が古くなったり不完全になったりすることがあります。.

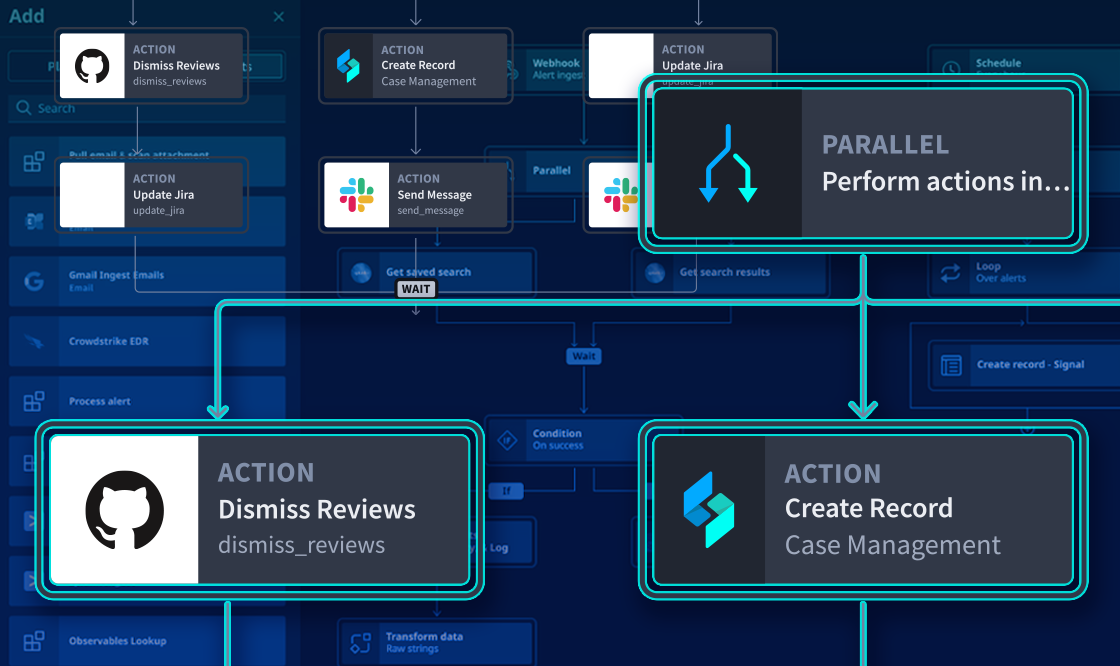

これを克服するために、組織は統制を監視し、監査証拠を継続的に収集するための自動化手法を導入するケースが増えています。これらのシステムは、統制が意図したとおりに機能しているかどうかを検証し、経時的な変化を追跡し、監査結果を一元管理します。その結果、オーバーヘッドを大幅に削減しながら、より一貫性のあるコンプライアンス体制を実現できます。.

スイムレーンのコンプライアンス監査準備(CAR)ソリューション は、この目的のために特別に設計されており、継続的なコンプライアンス監視を可能にし、手作業の作業負荷を軽減し、自動化を通じて監査の準備を確実にします。.

4. 不遵守やギャップを検出し対応する

統制が整備された後は、警戒に重点が移ります。何か問題が発生した際にそれを特定し、迅速に対応することが、コンプライアンス対応の中核となります。.

まず、あなたの状況における「非コンプライアンス」がどのようなものかを定義することから始めましょう。そして、次の点に留意しましょう。

- 主要な管理領域の定期的なスキャンまたはレビューを実施する

- 逸脱や故障に対する警告メカニズムを確立する

- 問題を調査、文書化、解決するためのプロセスを作成する

最も重要なのは完璧さではなく、対応力です。タイムリーな是正措置と、是正措置の記録を文書化することで、組織がコンプライアンスを継続的な規律として扱っていることを監査担当者に示すことができます。.

5. ポリシー、手順、管理を文書化する

強力なコンプライアンスプログラムは、明確で適切に整備されたドキュメントに基づいて構築されます。これは監査担当者のためだけのものではありません。チームが期待を理解し、インシデント発生時に一貫した対応ができるようにするためにも重要です。.

ドキュメントには次の内容を含める必要があります。

- セキュリティポリシー(例:アクセス制御、インシデント対応)

- 管理の適用とレビューのための定義された手順

- 各コンプライアンス フレームワークに合わせたコントロール マップ

- トレーサビリティのための改訂履歴と承認記録

多くのチームはこのステップを後回しにしています。しかし、ポリシーが見つけにくい場合、あるいはさらに悪いことに、古くなっている場合、コンプライアンスへの対応が難しくなります。.

6. 内部監査を実施し、外部レビューの準備をする

外部監査が行われる前に、内部監査によって準備状況を検証し、潜在的な問題を明らかにすることができます。.

この内部レビューは、外部評価の構造を可能な限り模倣する必要があります。以下の点を考慮してください。

- すべての管理テストと証拠を完全性のためにレビューする

- 政策遵守を確認するための関係者へのインタビュー

- 対応ワークフローのテスト(例:アクセス取り消しや違反処理)

- 監査データをどれだけ迅速かつ正確に取得できるかを評価する

内部監査には、コンプライアンス体制の改善とチーム間の信頼構築という2つの目的があります。内部監査は、コンプライアンスを、ストレスの多い土壇場での慌ただしい作業ではなく、繰り返し実行可能で拡張可能な機能へと変革するのに役立ちます。.

サイバーセキュリティコンプライアンスの種類

SOC2

セキュリティ、可用性、処理の整合性、機密性、プライバシーという5つの信頼サービス原則に焦点を当てています。SaaSおよびサービスベースの企業にとって必須のツールです。.

ISO/IEC 27001

情報セキュリティ管理システム(ISMS)のベストプラクティスを概説したグローバルスタンダード。複数の管轄区域にまたがって事業を展開する企業に最適です。.

NIST サイバーセキュリティ フレームワーク (CSF)

これは米国国立標準技術研究所によって開発されており、サイバーセキュリティのリスクを管理および軽減するための柔軟なアプローチを提供します。.

HIPAA(医療保険の携行性と責任に関する法律)

保護対象医療情報(PHI)を管理する医療提供者およびビジネスアソシエイトに適用されます。患者データのプライバシーとセキュリティを確保します。.

サイバーセキュリティコンプライアンス監査のベストプラクティス

- 自動化を活用して監査準備時間を短縮

- フレームワーク間の制御マッピングに統合プラットフォームを使用する

- コンプライアンス担当者、IT、法務担当者を含む関係者を早期に関与させる

- 年に1回だけでなく継続的に監視する

- 進化する要件とツールについてチームを定期的にトレーニングする

サイバーセキュリティのコンプライアンス監査はもはやオプションではなく、規制遵守、リスク軽減、そして顧客の信頼を得るために不可欠です。Swimlane TurbineのようなAI自動化プラットフォームを活用することで、監査プロセスを大幅に効率化し、手作業を削減し、組織全体の統制の信頼性を向上させることができます。.

方法を学ぶ スイムレーンタービン コンプライアンスを簡素化し、組織を監査対応可能な状態に保ちます。.

サイバーセキュリティ監査に関するよくある質問

サイバーセキュリティにおけるコンプライアンス監査とは何ですか?

これは、組織のサイバーセキュリティ管理が規制基準や社内ポリシーに準拠しているかどうかを評価するための正式なプロセスです。.

サイバーセキュリティ監査はどのくらいの頻度で実施する必要がありますか?

少なくとも年に 1 回、または業界標準、リスク露出、または大幅な変更によって必要な場合はより頻繁に実施します。.

サイバーセキュリティ監査と IT 監査の違いは何ですか?

IT 監査は IT システムとプロセスのあらゆる側面をカバーしますが、サイバーセキュリティ監査はサイバー脅威からデータ、システム、ネットワークを保護することに特に重点を置いています。.

社内でサイバーセキュリティ監査を実施していますか?

はい、内部監査は組織自身のチームによって実施され、準備状況を評価します。外部監査は認定された第三者によって実施されます。.

デモをリクエストする

まだ Swimlane Turbine を試す機会がない場合は、デモをリクエストしてください。.