追跡すべきサイバーセキュリティインシデント対応指標トップ5

企業は実用的な情報に基づいて傾向を特定し、運用上の調整を行うことを目指しているため、データ分析はほぼすべての業界の企業にとって重要になっています。. セキュリティオペレーション も同様です。実際、セキュリティアラートの管理に必要な人的リソースを決定し、テクノロジーやプロセスにどのような調整が必要かを正確に特定することは、SecOps を継続的に改善するために不可欠です。.

サイバーセキュリティにおいては、他の業種と同様に、組織にとって最も適切な指標を選択することが重要です。しかし、以下に挙げる5つのインシデント対応指標は、ほぼすべての組織に当てはまります。

1. 平均検出時間(MTTD)

MTTDは、セキュリティチームがセキュリティインシデントを検出するのにかかる平均時間を測定します。この指標は、検出ツールとプロセスの有効性に関する貴重な洞察を提供します。検出時間が短いほど、悪意のある攻撃者がシステム内に滞在する時間が短縮され、潜在的な被害を軽減できます。MTTDは、一定期間内のすべてのインシデントの合計検出時間を合計し、それをインシデント数で割ることで算出されます。例えば、10件のインシデントを検出するのに1000分かかる場合、MTTDは100分になります。.

2. 平均確認応答時間(MTTA)

MTTAとは、アラートが生成されてからチームメンバーがそれを確認するまでの時間を指します。これは、チームがアラートの優先順位付けとインシデントへの対応をどの程度適切に行っているかを測定するのに役立ちます。MTTAが低いほど、チームは迅速かつ効率的に対応していることを示し、MTTAが高いほど、対応に遅れが生じている可能性があります。アラート生成からチームがアラートへの対応を開始するまでの時間を追跡することで、MTTAを測定できます。.

3. 平均復旧時間(MTTR)

MTTRは、セキュリティインシデント発生後、通常の業務を復旧するまでにかかる時間を測定します。この指標は、インシデント対応チームが脅威を修復し、ダウンタイムを最小限に抑える速度を反映します。MTTRが低いほど、復旧プロセスが迅速化され、業務運営や顧客満足度への影響を軽減できます。MTTRは、一定期間におけるインシデントによるダウンタイムの合計をインシデント数で割ることで算出されます。.

4. 偽陽性率:

調査の結果、有効な脅威ではないことが判明したアラートの割合。誤検知は、セキュリティチームのツールに対する信頼を低下させ、深刻な根本的問題への注意を逸らすことになります。誤検知のフィードバックループは、あらゆるインシデント管理プロセスに組み込む必要がありますが、企業は甘くなりすぎないように注意する必要があります。誤検知よりも悪いのは、ツールの性能が過度に低下したために深刻な脅威を見逃してしまう誤検知だけです。.

5. 平均封じ込め時間(MTTC)

MTTCは、セキュリティインシデントの検知、認識、そして完全な封じ込めまでにかかる合計時間を表します。この指標は、チームがインシデントを識別から封じ込めまで、どれだけ適切に対応できたかを総合的に評価します。MTTCが短いほど、潜在的な被害を最小限に抑える迅速かつ効率的なインシデント対応プロセスが実現していることを表します。MTTCを計算するには、検知、認識、封じ込めに費やされた合計時間を合計し、インシデント件数で割ります。.

ボーナスインシデント管理メトリック

セキュリティと管理タスク: 雇用されたスタッフは、専門的なセキュリティ操作にどのくらいの時間を費やしていますか?

これらの専門家がチケット管理、メール通知、その他セキュリティ以外の業務に何時間も費やしている場合、投資に対する最適なリターンは得られません。このインシデント対応指標は、 セキュリティ自動化 大量かつ複雑性の低いタスク(基本的には管理タスク)を自動的に解決できるプラットフォームです。.

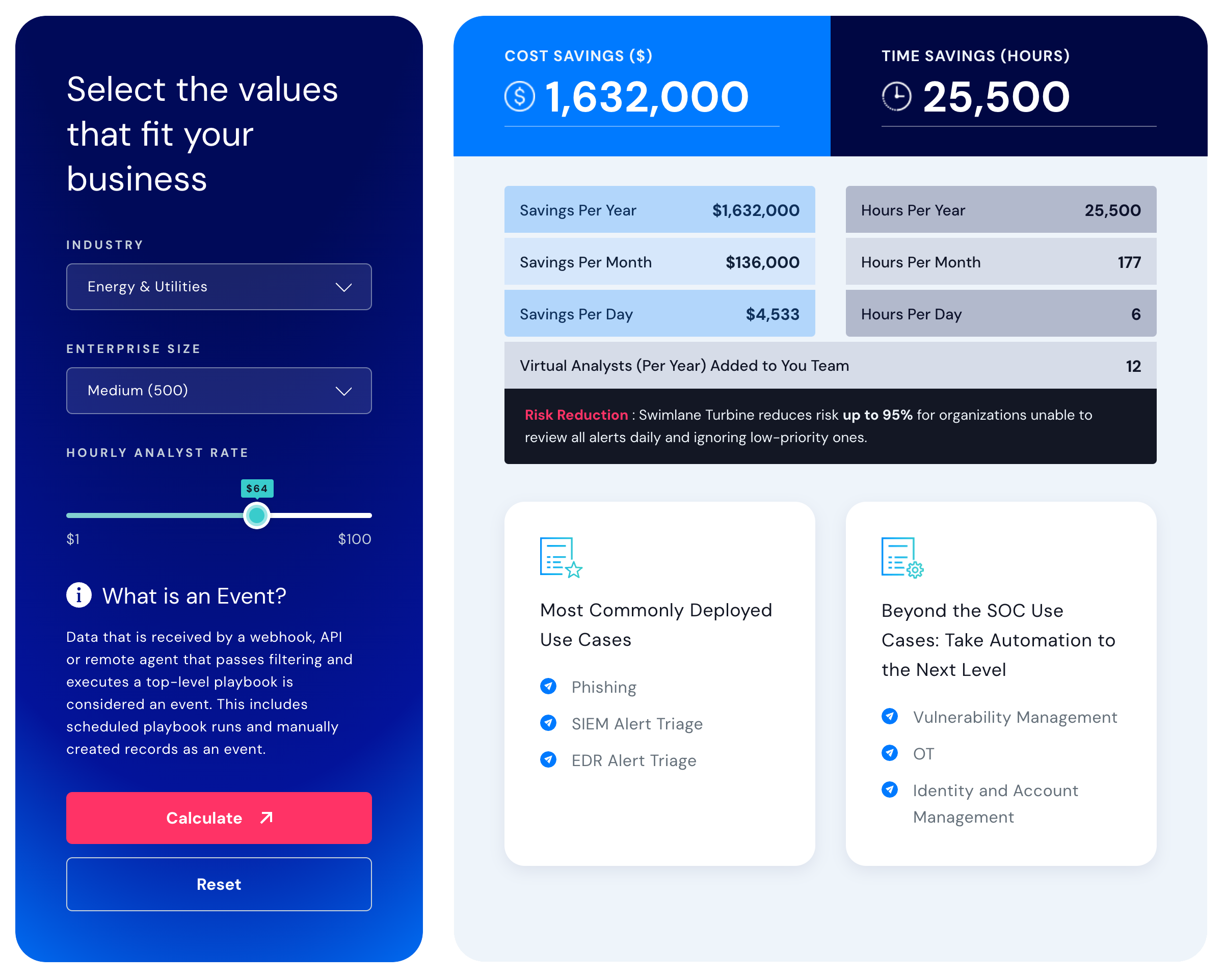

スイムレーンROI計算機

Swimlane Turbine で達成できる節約額を見積もります。.