認証情報ダンプの監視、評価、対応

SwimlaneとRecorded Futureの製品を連携させる様々な方法を通じて、実装可能なユニークで強力なユースケースが数多く存在します。ID露出の監視は、注目すべき新たなユースケースの一つです。.

まず最初に、SwimlaneとRecorded Futureの新しいIdentity Intelligence Moduleが必要です。この機能は、Web上の最新の認証情報ダンプ情報をユーザーに提供するように設計されています。Recorded Future独自のソースを使用することで、新しい認証情報ダンプにユーザーの情報が見つかった場合、いつでも通知を受け取ることができます。これは非常に重要です。なぜなら、未知の認証情報漏洩は悪意のある人物の手に渡り、大混乱を引き起こす可能性があるからです。Recorded Futureの新しいIdentity Intelligence Moduleは、アナリストに必要なすべての情報を提供し、悪意のある人物が有効な認証情報を見つけるのを事前に防ぎます。.

スイムレーンとRecorded Futureは、ローコードの自動化を通じて侵害された認証情報の修復時間を短縮するために提携し、最近、 一緒にこのトピックに関するウェビナー.言うまでもなく、認証情報の侵害に関するアラートへの対応は、時間的に制約のあるプロセスです。両社のお客様に対する私たちの目標は、アナリストが可能な限り多くのプロセスをSwimlaneのローコード自動化ワークフローに移行できるようにすることです。その結果、このような自動化されたユースケースは、アナリストの平均所要時間を短縮し、より戦略的なセキュリティタスクに時間を割くことを可能にします。.

どのように機能するか見てみましょう

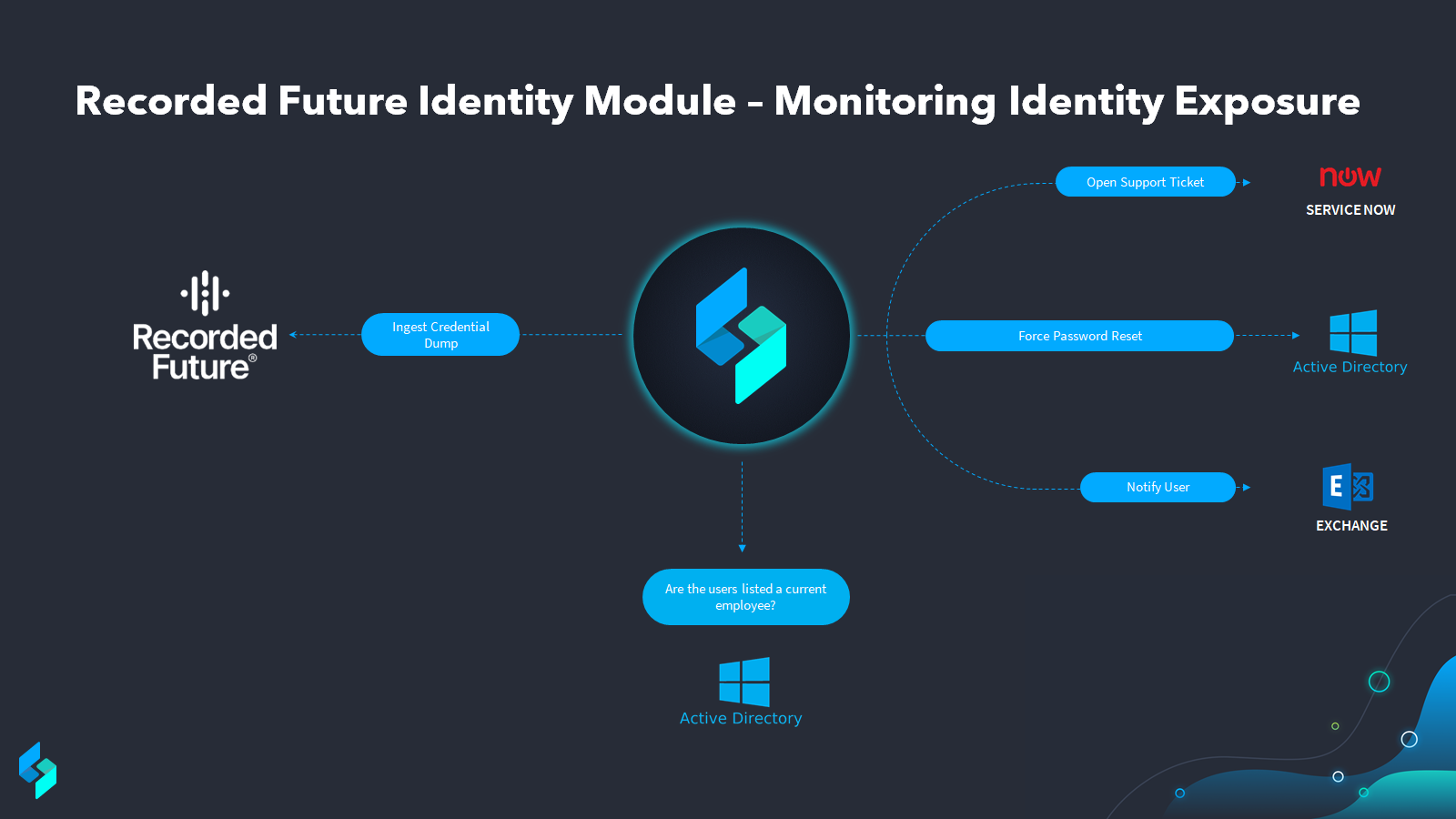

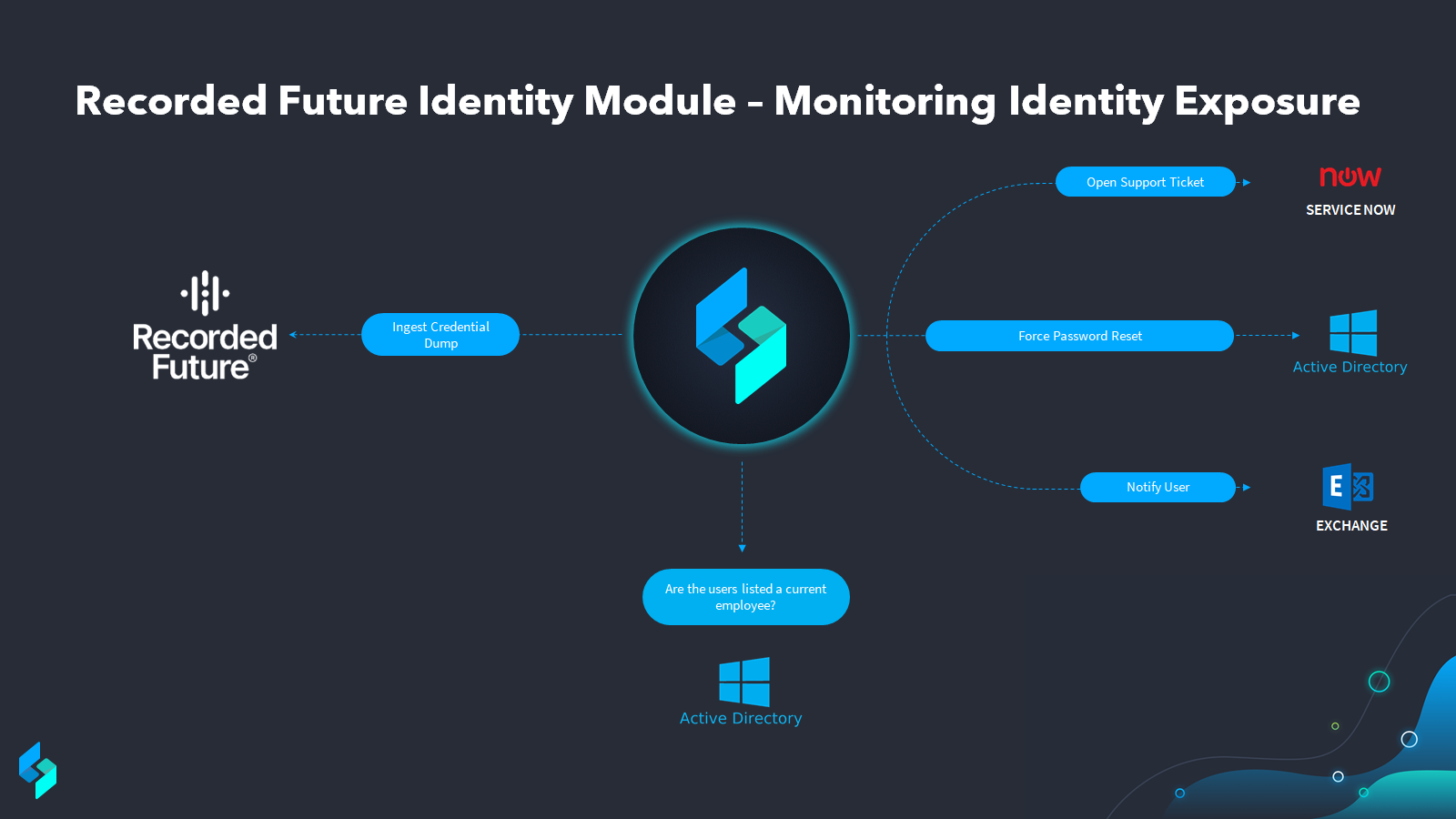

上記のユースケース図は、これらの認証情報ダンプを自動化する一般的なフローを示しています。より詳細な説明については、ユースケースを4つの簡単なステップに分解しました。.

Recorded Future が資格情報のダンプを識別:ワークフローは、Recorded Future の Identity Module が、監視対象として指定したドメインの多数のソースのいずれかから新しい資格情報ダンプを取得したときに始まります。.

Recorded Future は検出された資格情報を Swimlane に送信します。 この認証情報ダンプリストは、一定時間ごとにSwimlaneに自動的に取り込まれます。Swimlaneが取り込むと、各認証情報に対して自動的にレコードが作成され、エンリッチメントプロセスが開始されます。.

Swimlane は脅威インテリジェンスを強化します。リストが手元にあり、すべてが適切な会社のドメインのものであることが確認できたら、Active Directoryやその他のディレクトリツールと照合して、現在の従業員の資格情報のみを参照していることを確認します。それ以外の従業員については、自動化によって、それらの資格情報が既に承認解除されていることを確認するアクションが開始されます。.

アナリストは実用的なインテリジェンスを受け取り、公開された資格情報を非推奨にします。 認証情報ダンプに表示された現役従業員のみに絞り込んだ後、アナリストは組織に最適な方法に応じて、Swimlaneの自動化をいくつかの方法で活用できます。最も簡単な方法は、上図のように、認証情報ダンプリストに表示された全従業員のパスワードを強制的にリセットすることです。これにより、誰が見つけたとしても、公開されたすべての認証情報が確実に無効化されます。このように構成することで、ユースケース全体を自動化できます。公開された認証情報が現従業員の古いパスワードではないことを確認するために、より深く調査したい場合は、レインボーテーブルを活用して個々のハッシュレベルまで掘り下げることができます。.

ローコードセキュリティ自動化の成果

このユースケースでは、この領域のあらゆる自動化を活用できるため、ユースケースのライフサイクル全体にわたって時間の節約が積み重なり、セキュリティチームにとってはるかに管理しやすいタスクとなります。すべてのエンリッチメントとアクションはSwimlaneプラットフォーム内から直接実行できるため、通常は複数のツールを使い分けて詳細な調査や対策を講じる時間を最大限に活用できます。こうした認証情報ダンプがWeb上に流出するにつれて、次のような問題が起こります。

この統合の詳細については、今後の ウェビナー!

スイムレーンタービン

専門家によるSwimlane Turbineのライブデモをご予約ください。AI対応のセキュリティ自動化プラットフォームが、セキュリティ組織全体の最も困難な課題の解決にどのように役立つかをご覧ください。.