エンドポイント検出は、現代の企業セキュリティ体制において重要な要素です。暗号化されたトラフィックがネット上で主流となり、市場シェアを拡大し続けるにつれ、ネットワークベースの侵入検知やバイナリ識別はますます困難になっています。.

手動EDR

エンドポイント検知・対応(EDR)プラットフォームは、エンドポイントのアクティビティやバイナリに関する有益な可視性を提供する一方で、独自の分析プロセス、ワークフロー、そしてセキュリティオペレーションセンター(SOC)へのレポート変更を導入します。さらに、従来のネットワークトラフィック分析の訓練を受けたアナリストは、EDRに関連する調査・分析手法にあまり精通していない可能性があります。.

一般的な手動アナリスト EDR ワークフローは次のようになります。

図が示すように、ワークフローの大部分は直接的な手動介入を必要とします。調査、調査、最終決定、報告、そして修復チームの関与は、ほとんどの場合SOCアナリストが担当し、その後の修復作業(ワークステーションの復元やファイアウォールのブラックリストへのIPの追加など)は別のチームが担当します。このプロセスには、自動化の余地が大きく残されています。.

自動化支援EDR

Swimlane などの自動化プラットフォームを使用すると、調査やレポート作成などの時間のかかる手順も含め、EDR ワークフローのさらに多くの部分を自動化できます。.

Swimlane を使用した EDR ワークフローは次のようになります。

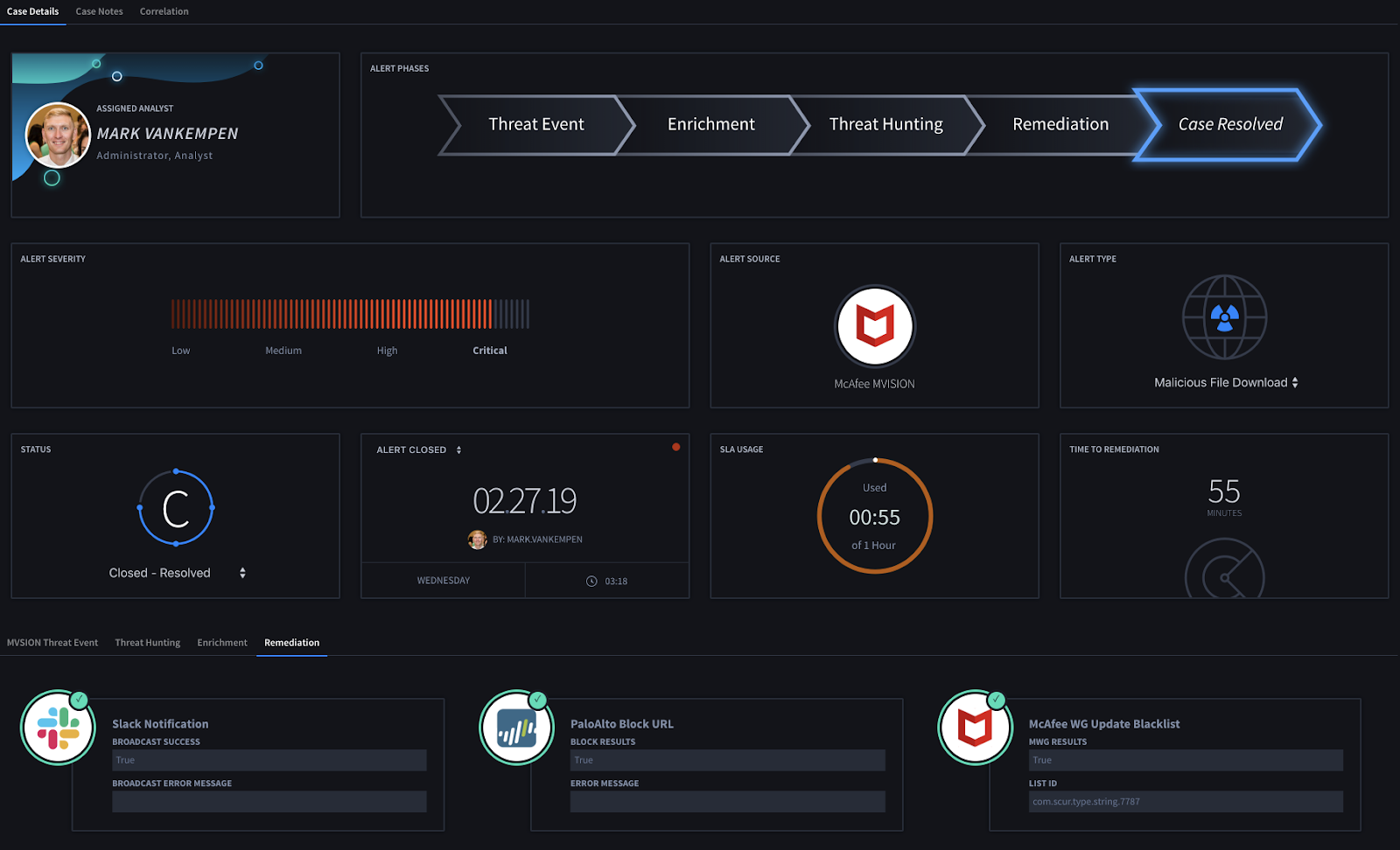

図が示すように、残る手動ステップは、イベントが修復を必要とするほど実行可能かどうかを判断することだけです。最初のアラートとエンリッチメントはSwimlaneに送られ、そこで追加の調査と調査が行われます。その後、すべての関連情報(脅威スコア、VirusTotalランキング、WHOIS検索など)が1つの画面に表示され、アナリストは修復が必要かどうかを迅速に判断できます。.

修復が必要な場合、アナリストは Swimlane 内から自動修復 (EDR プラットフォームのシステム ロールバック機能、ファイアウォール/ゲートウェイのブラックリストなどを使用) を実行できるだけでなく、アラートの詳細、調査結果、最終的な判断と修復の結果を含む自動レポートを生成することもできます。.

このように、EDRはSwimlaneによる自動化に最適です。これにより、アナリストは業務効率を最大化し、煩雑な手作業による調査を最小限に抑え、多忙なネットワークチームやシステムチームに低レベルの修復作業を委託する必要がなくなります。複数のチームが関与する数時間かかるプロセスを、わずか数分に短縮できます。以下をご覧ください。

自動化された EDR に関するオンデマンド ウェビナーをご覧ください。.

EDRは、アナリストがバイナリのレビュー、サンドボックス化、オープンソースインテリジェンス調査を行うためにツールを切り替える必要があるため、多くの場合、アドホックで手作業が多く、労働集約的な方法で実行されます。このプロセスの多くはSOARによって自動化できます。SOARを活用した自動EDRの詳細なユースケースについては、このオンデマンドウェビナーをご覧ください。.