セキュリティ脅威の世界は絶えず変化し、そのリスクはかつてないほど高まっています。アナリスト、SOCマネージャー、CISOなど、セキュリティ専門家は最前線に立ち、容赦ないサイバー脅威の猛攻から組織を守ります。しかし、もし敵が防御を突破したらどうなるでしょうか?混乱に見舞われ、デジタル要塞が攻撃を受けたら、どう対応すればいいのでしょうか?

ここでインシデント対応が重要になります。インシデント対応計画から一般的なフレームワークやツールまで、常に情報を入手し、準備を整えておくことが重要です。.

インシデント対応とは何ですか?

簡単に言えば、インシデント対応とは、組織内のセキュリティイベントに対処し、管理するための体系的なアプローチです。さまざまな種類のセキュリティインシデントを検知、対応、復旧するために用いられるプロセス、ツール、戦略を網羅しています。.

インシデント対応の主な目的は、インシデントの影響を最小限に抑え、重要な資産とデータを保護しながら通常の業務を迅速に回復することです。.

インシデント対応はどのように機能しますか?

インシデント対応とは、組織内のセキュリティイベントへの対応と管理のための体系的なアプローチです。さまざまな種類のセキュリティインシデントを検知、対応、復旧するために用いられるプロセス、ツール、戦略を網羅しています。インシデント対応の主な目的は、インシデントの影響を最小限に抑え、資産とデータを保護しながら通常の業務を復旧することです。.

さまざまな種類のセキュリティ インシデント:

- フィッシング攻撃: これらには、誤解を招くようなコミュニケーションを通じて信頼できる組織を装い、ユーザー名、パスワード、財務データなどの機密情報を取得しようとする欺瞞的な取り組みが含まれます。.

- ランサムウェア: ランサムウェアは、被害者のデータを暗号化し、復号鍵と引き換えに身代金を要求します。業務を妨害し、データの整合性を損なう可能性があります。.

- サプライチェーン攻撃: これらはサプライ チェーンの弱点を悪用し、組織の機能に不可欠なソフトウェアやハードウェアを弱体化させ、多くの場合は悪意のあるコードを拡散させることを狙っています。.

- DDoS攻撃: 分散型サービス拒否 (DDoS) 攻撃は、過剰なトラフィックによってターゲットのネットワークまたは Web サイトを圧倒し、サービスの中断やダウンタイムを引き起こします。.

- 内部脅威: 内部脅威には、組織内の個人による悪意のある、または意図しない行為が含まれ、データ侵害やセキュリティ インシデントにつながる可能性があります。.

インシデント対応の正確な定義を示し、様々なセキュリティインシデントの種類を概説することで、聴衆はインシデント対応の重要性と範囲を理解することができます。また、次のようなプロアクティブなセキュリティアプローチの必要性に対する認識も深められます。 Swimlane TurbineのAI対応ローコード自動化.

インシデント対応計画とは何ですか?

アン インシデント対応計画(IRP) セキュリティインシデント発生時に取るべき手順を概説した、文書化されたガイドラインと手順のセットです。イベントを効果的に処理するための構造化されたアプローチを提供し、組織全体で迅速かつ効率的で一貫した対応を保証します。.

IRP には、事前定義された役割と責任、通信プロトコル、インシデント カテゴリ、エスカレーション手順、技術的な手順を含めることができます。.

IRP が重要な理由は何ですか?

IRP が重要な理由は数多くあります。

ダメージを最小限に抑える: タイムリーかつ適切に実行された IRP は、セキュリティ インシデントの影響を最小限に抑え、ダウンタイム、経済的損失、組織の評判への潜在的なダメージを軽減するのに役立ちます。.

コンプライアンスと法的要件: 多くの業界や規制当局は、コンプライアンス基準を満たすために組織にIRP(セキュリティ計画)の策定を義務付けています。堅牢な計画はセキュリティへのコミットメントを示すものであり、法的義務の履行にも役立ちます。.

迅速な回復: IRP を使用すると、組織はセキュリティ インシデントから迅速に回復し、通常の運用を復元し、重要なサービスの中断を軽減できます。.

ステークホルダーの信頼: 積極的かつ有能なアプローチを示すことで、組織は顧客、パートナー、利害関係者に信頼を植え付け、信頼を強化し、肯定的な評判を維持することができます。.

インシデント対応計画テンプレートの例

セキュリティ専門家はIRPテンプレートを活用することで時間を節約し、プロセスをより迅速に開始できます。様々なプロバイダーや機関が、以下のテンプレートを作成しており、参考にすることができます。

インシデント対応プレイブックは、セキュリティ侵害の特定と対応において不可欠です。詳しくは、当社のガイドをご覧ください。 IRプレイブックテンプレート インシデント対応テンプレートをどのように活用できるかを理解します。.

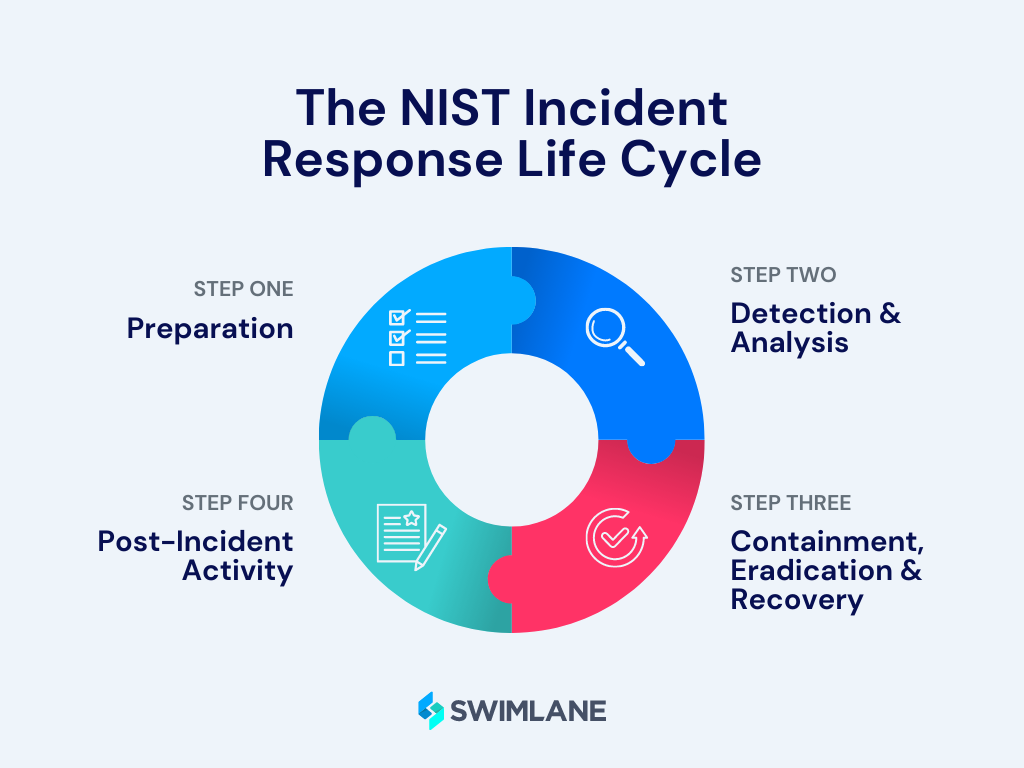

インシデント対応フレームワークのさまざまなフェーズ

インシデント対応ライフサイクルは、セキュリティ インシデントを管理および解決するプロセスを通じてセキュリティ専門家を導く、相互に関連する複数のフェーズで構成されています。.

NISTインシデント対応フレームワーク

例えば、, 米国国立標準技術研究所(NIST) フレームワークには以下が含まれます:

1. 準備: IRP を確立し、役割と責任を定義し、インシデント対応チームを編成し、必要なセキュリティ制御とテクノロジーを実装します。.

2. 検出と分析: このフェーズでは、様々な監視およびアラートメカニズムを通じてセキュリティインシデントが検出されます。インシデントアナリストはインシデントを調査し、証拠を収集し、各インシデントの影響と重大度を評価します。.

3. 封じ込め、根絶、回復: インシデントが確認されると、インシデントを封じ込め、さらなる被害を防ぎ、脅威を根絶し、影響を受けたシステムとデータを回復するための措置が直ちに講じられます。.

4. 事後分析: インシデントが解決された後、包括的な分析が実施され、根本原因が特定され、セキュリティ体制の弱点が特定され、将来同様のインシデントが発生しないように対策が実施されます。.

SANSインシデント対応フレームワーク

同様の手順は、 SANSインシデント対応計画, これは、6 つの主要なステップに分かれています。

- 準備このフェーズでは、ポリシー、対応計画、チームメンバーの割り当て、アクセス制御、トレーニングなど、インシデント対応の基盤を構築し、コンピュータインシデント対応チーム(CIRT)が効率的なインシデント対応に対応できるよう万全の体制を整えます。組織の対応戦略とコミュニケーションチャネルの有効性を判断し、セキュリティ侵害の影響を軽減するための適切なツールと知識をCIRTに提供する重要なフェーズです。.

- 識別特定フェーズでは、ログファイル、監視ツール、侵入検知システム、ファイアウォールデータを用いてセキュリティインシデントを迅速に検知・検証し、インシデントの性質と範囲を評価することに重点が置かれます。これらの早期発見により、迅速な対応が可能になり、コストと損害を最小限に抑えることができます。.

- 封じ込め: これは、早期検知または特定後、インシデントの範囲を限定し、さらなる被害を防止することを目的とした即時対応フェーズです。SANSは、セキュリティインシデントにおける被害を最小限に抑えるには効果的な封じ込めが不可欠であるため、法的措置の可能性に備えて証拠を保全するなど、徹底した封じ込め対策を実施することを推奨しています。.

- 根絶このフェーズでは、インシデントの根本原因を排除するとともに、影響を受けたシステムのクリーンアップとセキュリティ確保に努めます。この段階では、データ損失を最小限に抑えながらシステムを以前の状態に復旧することに重点を置き、再感染を防ぐために悪意のある要素を排除します。.

- 回復復旧には、システムを本番環境に再統合する前に、セキュリティが侵害されていないことを確認するためのテスト、監視、検証が含まれます。これには、運用再開時期の決定、徹底的なシステムテストの実施、異常の監視、そしてインシデント後のシステム動作を検証するための多様なツールの活用が含まれます。.

- 教訓 学んだ: これはインシデント発生後の重要なフェーズであり、組織はインシデント対応プロセス全体をレビューし、将来のインシデント対応のための洞察と改善点を文書化します。この段階では、インシデント対応計画の更新、トレーニング資料の改善、将来のインシデントに向けたベンチマーク設定に役立つ貴重なデータが得られ、インシデント対応能力の継続的な向上を促進します。.

異なるフレームワークではこれらのフェーズが若干異なる方法で提示される場合がありますが、コアとなる段階は一貫しています。.

インシデント対応チームの役割

インシデント対応チームは、組織のデジタル資産を保護し、サイバーセキュリティインシデントに効果的に対応する上で極めて重要です。インシデントの影響を最小限に抑え、安全な環境を維持するために、多様なタスクを遂行します。その典型的な責務の概要は以下のとおりです。

- インシデント検出

- インシデントトリアージ

- 封じ込め

- 法医学分析

- 通知

- 緩和

- ドキュメント

- 継続的な改善

- トレーニングと準備

インシデント対応チームは、これらの重要なタスクを遂行することで、組織全体のサイバーセキュリティのレジリエンス(回復力)を強化します。セキュリティインシデントを迅速に特定、対応、そして復旧する能力は、潜在的な損害を最小限に抑え、事業継続性を確保するために不可欠です。インシデント対応の自動化と最新のインシデント対応トレンドの導入を組み合わせることで、これらのチームは進化するサイバー脅威からの防御と重要資産の保護において、これまで以上に優れた体制を整えることができます。.

インシデント対応プロセスの自動化

インシデント対応の自動化とは、テクノロジーとツールを活用してインシデント対応プロセスを合理化・加速化することです。自動化は、インシデントの検出、データ収集、分析、封じ込め、復旧など、様々な分野で役立ちます。.

反復的なタスクを自動化することで、セキュリティチームはより複雑なアラートのトリアージや脅威ハンティングといった、より価値の高い業務に集中できるようになります。さらに、自動化によって対応時間の短縮、人的ミスの削減、そしてインシデント管理全体の効率向上も期待できます。.

詳細はこちら 自動化されたインシデント対応.

インシデント対応自動化ソリューションとツール

インシデント対応の自動化は、セキュリティインシデント管理を効率化する価値あるソリューションとして登場しました。これにより、セキュリティチームはセキュリティインシデントに迅速かつ効果的に対応できるようになります。組織が活用できる標準的なインシデント対応ツールには、以下のようなものがあります。

- ローコードセキュリティ自動化

- セキュリティオーケストレーション、自動化、対応(SOAR)

- セキュリティ情報およびイベント管理 (SIEM)

- 拡張検出および対応(XDR)

- エンドポイント検出および対応(EDR)

詳細はこちら インシデント対応プラットフォームによるセキュリティアラートの管理.

最新のインシデント対応の傾向

インシデント対応における最近の傾向は、自動化、脅威インテリジェンスの統合、そしてコラボレーションの強化に重点が置かれていることを明確に示しています。自動化はインシデントの検知と対応のプロセスを合理化し、迅速な脅威の検知と緩和を促進します。脅威インテリジェンスフィードとプラットフォームの統合により、組織は新たな脅威や脆弱性を積極的に特定できるようになります。コラボレーションは進化しており、IT、セキュリティ、ビジネス部門間のサイロ化を打破し、インシデント解決能力を向上させながら、クロスファンクショナルチームの重要性が高まっています。人工知能(AI)と機械学習の導入により、インシデントの特定と対応の精度とスピードが向上しています。これにより、組織は進化するサイバー脅威に対する防御体制を確実に整えることができます。.

今日の絶えず変化する脅威環境において、インシデント対応は企業のセキュリティ戦略にとって極めて重要です。現代のセキュリティチームは、適切に設計されたインシデント対応計画を実装し、自動化を活用することで、インシデントの影響を最小限に抑え、重要な資産を保護し、安全な環境を維持する必要があります。.

TDIRセキュリティガイド:脅威検出とインシデント対応

脅威検知・インシデント対応(TDIR)は、セキュリティチーム、アナリスト、ベンダーの間で人気が高まっています。この成果ベースの手法は、SOCツールと脅威インテリジェンスを組み合わせることで、セキュリティチームの検知・対応能力を強化します。しかし、TDIRの多くは依然として謎に包まれており、定義もまだ解明されていません。TDIRとは一体何なのか、そして一般的に使用されているセキュリティソリューションがこの新しい手法とどのように整合しているのかを詳しく見ていきましょう。.