Die Welt der Sicherheitsbedrohungen ist ständig im Wandel, und die Risiken könnten nicht höher sein. Sicherheitsexperten – Analysten, SOC-Manager, CISOs und viele mehr – stehen an vorderster Front, um Unternehmen vor dem unerbittlichen Ansturm von Cyberangriffen zu schützen. Doch was geschieht, wenn der Feind Ihre Verteidigung durchbricht? Wie reagieren Sie, wenn Chaos ausbricht und Ihre digitalen Festungen angegriffen werden?

Hier kommt die Reaktion auf Sicherheitsvorfälle ins Spiel. Von Notfallplänen bis hin zu gängigen Frameworks und Tools ist es wichtig, informiert und vorbereitet zu bleiben.

Was ist Incident Response?

Vereinfacht ausgedrückt ist Incident Response ein systematischer Ansatz zur Bearbeitung und zum Management von Sicherheitsvorfällen innerhalb einer Organisation. Er umfasst die Prozesse, Werkzeuge und Strategien, die zur Erkennung, Reaktion und Behebung verschiedener Arten von Sicherheitsvorfällen eingesetzt werden.

Das Hauptziel der Reaktion auf einen Vorfall ist es, die Auswirkungen eines Vorfalls zu minimieren und den Normalbetrieb schnellstmöglich wiederherzustellen, während gleichzeitig wichtige Vermögenswerte und Daten geschützt werden.

Wie funktioniert die Reaktion auf Sicherheitsvorfälle?

Die Reaktion auf Sicherheitsvorfälle umfasst einen systematischen Ansatz zur Bewältigung und zum Management von Sicherheitsereignissen innerhalb einer Organisation. Sie beinhaltet die Prozesse, Tools und Strategien, die zur Erkennung, Reaktion und Behebung verschiedener Arten von Sicherheitsvorfällen eingesetzt werden. Hauptziel der Reaktion auf Sicherheitsvorfälle ist es, die Auswirkungen eines Vorfalls zu minimieren und den Normalbetrieb wiederherzustellen, während gleichzeitig Vermögenswerte und Daten geschützt werden.

Verschiedene Arten von Sicherheitsvorfällen:

- Phishing-Angriffe: Dies umfasst betrügerische Versuche, sensible Informationen wie Benutzernamen, Passwörter oder Finanzdaten zu erlangen, indem man sich durch irreführende Kommunikation als vertrauenswürdige Institution ausgibt.

- Ransomware: Ransomware-Angriffe verschlüsseln die Daten des Opfers und fordern ein Lösegeld für den Entschlüsselungsschlüssel. Sie können den Geschäftsbetrieb stören und die Datenintegrität gefährden.

- Lieferkettenangriffe: Diese nutzen Schwächen in der Lieferkette aus, um die für die Organisationsfunktionen unerlässliche Software oder Hardware zu untergraben, häufig um Schadcode zu verbreiten.

- DDoS-Angriffe: Bei Distributed-Denial-of-Service-Angriffen (DDoS) wird das Netzwerk oder die Website eines Ziels mit übermäßigem Datenverkehr überlastet, was zu Dienstunterbrechungen oder Ausfallzeiten führt.

- Insiderbedrohungen: Insiderbedrohungen umfassen böswillige oder unbeabsichtigte Handlungen von Einzelpersonen innerhalb einer Organisation, die potenziell zu Datenpannen oder Sicherheitsvorfällen führen können.

Indem Sie eine präzise Definition von Incident Response liefern und verschiedene Arten von Sicherheitsvorfällen erläutern, ermöglichen Sie Ihrem Publikum, die Bedeutung und den Umfang von Incident Response zu verstehen. Dies fördert auch das Bewusstsein für die Notwendigkeit eines proaktiven Sicherheitsansatzes, wie z. B. Swimlane Turbines KI-gestützte Low-Code-Automatisierung.

Was ist ein Notfallplan?

Ein Notfallplan (IRP) Es handelt sich um einen dokumentierten Leitfaden mit Verfahrensanweisungen, der die im Falle eines Sicherheitsvorfalls zu ergreifenden Schritte beschreibt. Er bietet einen strukturierten Ansatz für die effektive Bewältigung des Vorfalls und gewährleistet ein schnelles, effizientes und einheitliches Vorgehen im gesamten Unternehmen.

Ein IRP kann vordefinierte Rollen und Verantwortlichkeiten, Kommunikationsprotokolle, Vorfallkategorien, Eskalationsverfahren und technische Schritte umfassen.

Warum ist ein IRP wichtig?

Ein IRP ist aus vielen Gründen wichtig:

Minimiert Schäden: Ein zeitnaher und gut durchgeführter IRP kann dazu beitragen, die Auswirkungen eines Sicherheitsvorfalls zu minimieren und Ausfallzeiten, finanzielle Verluste und potenzielle Schäden für den Ruf des Unternehmens zu reduzieren.

Einhaltung von Vorschriften und rechtlichen Anforderungen: Viele Branchen und Aufsichtsbehörden verlangen von Unternehmen einen Notfallplan (Integrated Response Plan, IRP), um die Compliance-Standards zu erfüllen. Ein solider Plan belegt das Engagement für Sicherheit und kann zur Erfüllung gesetzlicher Verpflichtungen beitragen.

Schnelle Genesung: Ein IRP ermöglicht es Organisationen, sich schnell von Sicherheitsvorfällen zu erholen, den normalen Betrieb wiederherzustellen und Störungen kritischer Dienste zu minimieren.

Vertrauen der Interessengruppen: Durch ein proaktives und kompetentes Vorgehen können Organisationen das Vertrauen ihrer Kunden, Partner und Stakeholder stärken und so einen positiven Ruf wahren.

Beispiele für Vorlagen für Notfallpläne

Sicherheitsexperten können mit IRP-Vorlagen Zeit sparen und ihre Prozesse schneller in Gang bringen. Verschiedene Anbieter und Institutionen haben Vorlagen erstellt, von denen man sich inspirieren lassen kann:

Incident-Response-Playbooks sind unerlässlich, um Sicherheitsvorfälle zu erkennen und darauf zu reagieren. Erfahren Sie mehr in unserem Leitfaden zu IR-Playbook-Vorlagen um zu verstehen, wie Vorlagen für die Reaktion auf Sicherheitsvorfälle genutzt werden können.

Verschiedene Phasen in Incident-Response-Frameworks

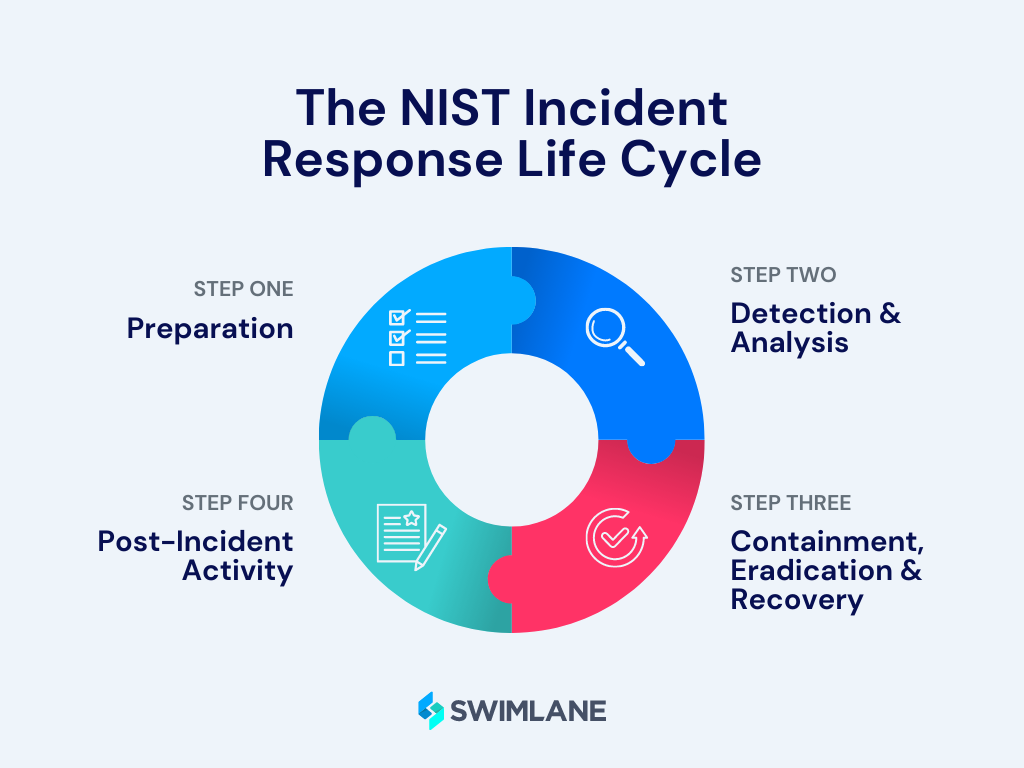

Der Incident-Response-Lebenszyklus besteht aus mehreren miteinander verbundenen Phasen, die Sicherheitsexperten durch den Prozess der Verwaltung und Behebung von Sicherheitsvorfällen führen.

NIST-Rahmenwerk zur Reaktion auf Vorfälle

Zum Beispiel, Das Nationale Institut für Standards und Technologie (NIST) Das Rahmenwerk umfasst:

1. Vorbereitung: Erstellen Sie einen Incident Response Plan (IRP), definieren Sie Rollen und Verantwortlichkeiten, stellen Sie ein Incident-Response-Team zusammen und implementieren Sie die notwendigen Sicherheitskontrollen und -technologien.

2. Erkennung und Analyse: In dieser Phase werden Sicherheitsvorfälle mithilfe verschiedener Überwachungs- und Alarmierungsmechanismen erkannt. Vorfallanalysten untersuchen die Vorfälle, sammeln Beweise und bewerten die Auswirkungen und den Schweregrad jedes einzelnen Vorfalls.

3. Eindämmung, Ausrottung und Wiederherstellung: Sobald ein Vorfall bestätigt wurde, werden unverzüglich Maßnahmen ergriffen, um den Vorfall einzudämmen, weiteren Schaden zu verhindern, die Bedrohung zu beseitigen und betroffene Systeme und Daten wiederherzustellen.

4. Analyse nach dem Vorfall: Nach der Behebung des Vorfalls wird eine umfassende Analyse durchgeführt, um die Ursache zu ermitteln, etwaige Schwachstellen im Sicherheitskonzept aufzudecken und Maßnahmen zur Verhinderung ähnlicher Vorfälle in der Zukunft umzusetzen.

SANS-Rahmenwerk zur Reaktion auf Vorfälle

Es gibt ähnliche Schritte in der SANS-Notfallplan, das in sechs wichtige Schritte unterteilt ist:

- VorbereitungDiese Phase umfasst die Schaffung der Grundlagen für die Reaktion auf Sicherheitsvorfälle. Dazu gehören Richtlinien, Reaktionspläne, die Zuweisung von Teammitgliedern, Zugriffskontrollen und Schulungen, um die Einsatzbereitschaft des Computer Incident Response Teams (CIRT) für eine effiziente Bearbeitung von Vorfällen sicherzustellen. Es ist eine wichtige Phase, um die Effektivität der Reaktionsstrategie und der Kommunikationskanäle einer Organisation zu ermitteln und das CIRT mit den richtigen Werkzeugen und dem nötigen Wissen auszustatten, um die Auswirkungen von Sicherheitsverletzungen zu minimieren.

- IdentifikationDie Identifizierungsphase konzentriert sich auf die umgehende Erkennung und Überprüfung von Sicherheitsvorfällen mithilfe von Protokolldateien, Überwachungstools, Intrusion-Detection-Systemen und Firewall-Daten, um Art und Umfang des Vorfalls zu ermitteln. Die frühzeitige Erkennung ermöglicht eine schnelle Reaktion und minimiert Kosten und Schäden.

- EindämmungDies ist die unmittelbare Reaktionsphase, die darauf abzielt, den Umfang des Vorfalls nach frühzeitiger Erkennung oder Identifizierung einzudämmen und weiteren Schaden zu verhindern. SANS empfiehlt die Umsetzung umfassender Eindämmungsmaßnahmen, einschließlich der Sicherung von Beweismitteln für mögliche rechtliche Schritte, da eine effektive Eindämmung entscheidend für die Schadensminimierung bei einem Sicherheitsvorfall ist.

- AusrottungDiese Phase umfasst die Beseitigung der Ursache des Vorfalls und die Sicherstellung, dass die betroffenen Systeme bereinigt und gesichert sind. Im Mittelpunkt steht die Wiederherstellung des vorherigen Systemzustands mit minimalem Datenverlust. Zudem werden schädliche Elemente entfernt, um eine erneute Infektion zu verhindern.

- ErholungDie Wiederherstellung umfasst das Testen, Überwachen und Validieren von Systemen, bevor diese wieder in den Produktivbetrieb integriert werden, um deren Unversehrtheit zu gewährleisten. Dazu gehört die Entscheidung über die Wiederaufnahme des Betriebs, die Durchführung gründlicher Systemtests, die sorgfältige Überwachung von Anomalien und der Einsatz verschiedener Tools zur Überprüfung des Systemverhaltens nach dem Vorfall.

- Unterricht GelerntDies ist eine entscheidende Phase nach einem Vorfall, in der Organisationen den gesamten Prozess der Vorfallsreaktion überprüfen und Erkenntnisse sowie Verbesserungsvorschläge für die zukünftige Vorfallbearbeitung dokumentieren. Diese Phase liefert wertvolle Daten zur Aktualisierung von Notfallplänen, zur Verbesserung von Schulungsmaterialien und zur Festlegung von Benchmarks für zukünftige Vorfälle, was eine kontinuierliche Verbesserung der Fähigkeiten zur Vorfallsreaktion fördert.

Auch wenn verschiedene Rahmenwerke diese Phasen auf etwas unterschiedliche Weise darstellen, bleiben die Kernphasen gleich.

Rolle der Einsatzteams

Incident-Response-Teams sind entscheidend für den Schutz der digitalen Assets eines Unternehmens und die effektive Reaktion auf Cybersicherheitsvorfälle. Sie übernehmen vielfältige Aufgaben, um die Auswirkungen von Vorfällen zu minimieren und eine sichere Umgebung zu gewährleisten. Hier eine Zusammenfassung ihrer typischen Verantwortlichkeiten:

- Vorfallerkennung

- Vorfall-Triage

- Eindämmung

- Forensische Analyse

- Benachrichtigung

- Minderung

- Dokumentation

- Kontinuierliche Verbesserung

- Ausbildung & Vorbereitung

Durch die Erfüllung dieser entscheidenden Aufgaben stärken Incident-Response-Teams die allgemeine Cybersicherheitsresilienz eines Unternehmens. Ihre Fähigkeit, Sicherheitsvorfälle schnell zu erkennen, darauf zu reagieren und sich davon zu erholen, ist unerlässlich, um potenzielle Schäden zu minimieren und die Geschäftskontinuität zu gewährleisten. Dank der Automatisierung der Incident-Response-Prozesse und der Anwendung moderner Methoden sind diese Teams besser denn je gerüstet, um sich gegen sich ständig weiterentwickelnde Cyberbedrohungen zu verteidigen und kritische Assets zu schützen.

Automatisierung von Prozessen zur Reaktion auf Sicherheitsvorfälle

Die Automatisierung der Reaktion auf Sicherheitsvorfälle nutzt Technologien und Tools, um den Prozess zu optimieren und zu beschleunigen. Sie kann in verschiedenen Bereichen unterstützen, darunter Vorfallserkennung, Datenerfassung, -analyse, -eindämmung und -wiederherstellung.

Durch die Automatisierung wiederkehrender Aufgaben können sich Sicherheitsteams auf wichtigere Tätigkeiten konzentrieren, wie die Priorisierung komplexerer Warnmeldungen und die Bedrohungsanalyse. Darüber hinaus kann die Automatisierung Reaktionszeiten verkürzen, menschliche Fehler reduzieren und die Effizienz des gesamten Vorfallmanagements verbessern.

Erfahren Sie mehr über automatisierte Vorfallsreaktion.

Lösungen und Tools zur Automatisierung der Reaktion auf Sicherheitsvorfälle

Die Automatisierung der Reaktion auf Sicherheitsvorfälle hat sich als wertvolle Lösung zur Optimierung des Managements von Sicherheitsvorfällen etabliert. Sie ermöglicht es Sicherheitsteams, schnell und effektiv auf Sicherheitsvorfälle zu reagieren. Zu den Standardtools für die Reaktion auf Sicherheitsvorfälle, die Unternehmen nutzen können, gehören:

- Sicherheitsautomatisierung mit niedrigem Code

- Sicherheitsorchestrierung, Automatisierung und Reaktion (SOAR)

- Sicherheitsinformations- und Ereignismanagement (SIEM)

- Erweiterte Erkennung und Reaktion (XDR)

- Endpunkterkennung und -reaktion (EDR)

Erfahren Sie mehr über Verwaltung von Sicherheitswarnungen mit einer Incident-Response-Plattform.

Aktuelle Trends bei der Reaktion auf Vorfälle

Aktuelle Trends im Bereich der Reaktion auf Sicherheitsvorfälle unterstreichen den starken Fokus auf Automatisierung, die Integration von Bedrohungsdaten und verbesserte Zusammenarbeit. Die Automatisierung optimiert Prozesse zur Erkennung und Reaktion auf Sicherheitsvorfälle und ermöglicht eine schnelle Bedrohungserkennung und -abwehr. Die Integration von Bedrohungsdaten und -plattformen versetzt Unternehmen in die Lage, proaktiv neue Bedrohungen und Schwachstellen zu identifizieren. Die Zusammenarbeit entwickelt sich weiter, wobei der Fokus verstärkt auf funktionsübergreifenden Teams liegt und die Silos zwischen IT, Sicherheit und Geschäftsbereichen abgebaut werden, um die Reaktion auf Sicherheitsvorfälle zu verbessern. Der Einsatz von künstlicher Intelligenz (KI) und maschinellem Lernen verbessert die Genauigkeit und Geschwindigkeit der Vorfallserkennung und -reaktion. Dies trägt dazu bei, dass Unternehmen für die Abwehr sich ständig weiterentwickelnder Cyberbedrohungen gerüstet sind.

In der sich ständig weiterentwickelnden Bedrohungslandschaft von heute ist die Reaktion auf Sicherheitsvorfälle ein entscheidender Bestandteil der Sicherheitsstrategie eines Unternehmens. Moderne Sicherheitsteams sollten einen gut durchdachten Notfallplan implementieren und Automatisierung nutzen, um die Auswirkungen von Vorfällen zu minimieren, kritische Assets zu schützen und eine sichere Umgebung zu gewährleisten.

Ein Sicherheitsleitfaden zu TDIR: Bedrohungserkennung und Reaktion auf Sicherheitsvorfälle

Threat Detection and Incident Response (TDIR) gewinnt bei Sicherheitsteams, Analysten und Anbietern zunehmend an Bedeutung. Diese ergebnisorientierte Methodik kombiniert SOC-Tools und Threat Intelligence, um die Erkennungs- und Reaktionsfähigkeiten von Sicherheitsteams zu verbessern. Doch vieles an TDIR ist noch unklar und wird weiterhin definiert. Erfahren Sie in diesem Artikel, was TDIR genau ist und wie gängige Sicherheitslösungen mit dieser neuen Methodik kompatibel sind.