最初から始めましょう。準備フェーズの最初のステップは、役割と責任を特定し、割り当てることです。これは、インシデントの深刻度、環境の詳細、利用可能なツールなど、さまざまな要因によって異なります。.

適切な人材が特定されたら、次の質問は「彼らは何をするのか?」、より具体的には「チームが何をすべきかを理解し、訓練を受けた後、いつそれをすべきかをどのように判断するのか?」です。この質問への答えは、 セキュリティ成熟度レベル 組織の。.

この問いへの答えを見つけるには、まず、日々発生する数百、あるいは数千ものセキュリティイベントのうち、どれをインシデントとして分類し、より一層の注意を払うべきなのかを特定する必要があります。多くの組織は、この問いに明確に取り組んでおらず、利用可能なリソースと専門知識に応じて、臨機応変にフォローアップを行っています。このアプローチはある程度は有効ですが、レビューと改善のための一貫した情報が得られず、全体的な対応の質が低下する可能性があります。インシデントを積極的に特定するための正式なプロセスを構築し、細部に潜む問題に対処する方が賢明です。.

インシデントとみなされるものは何ですか?

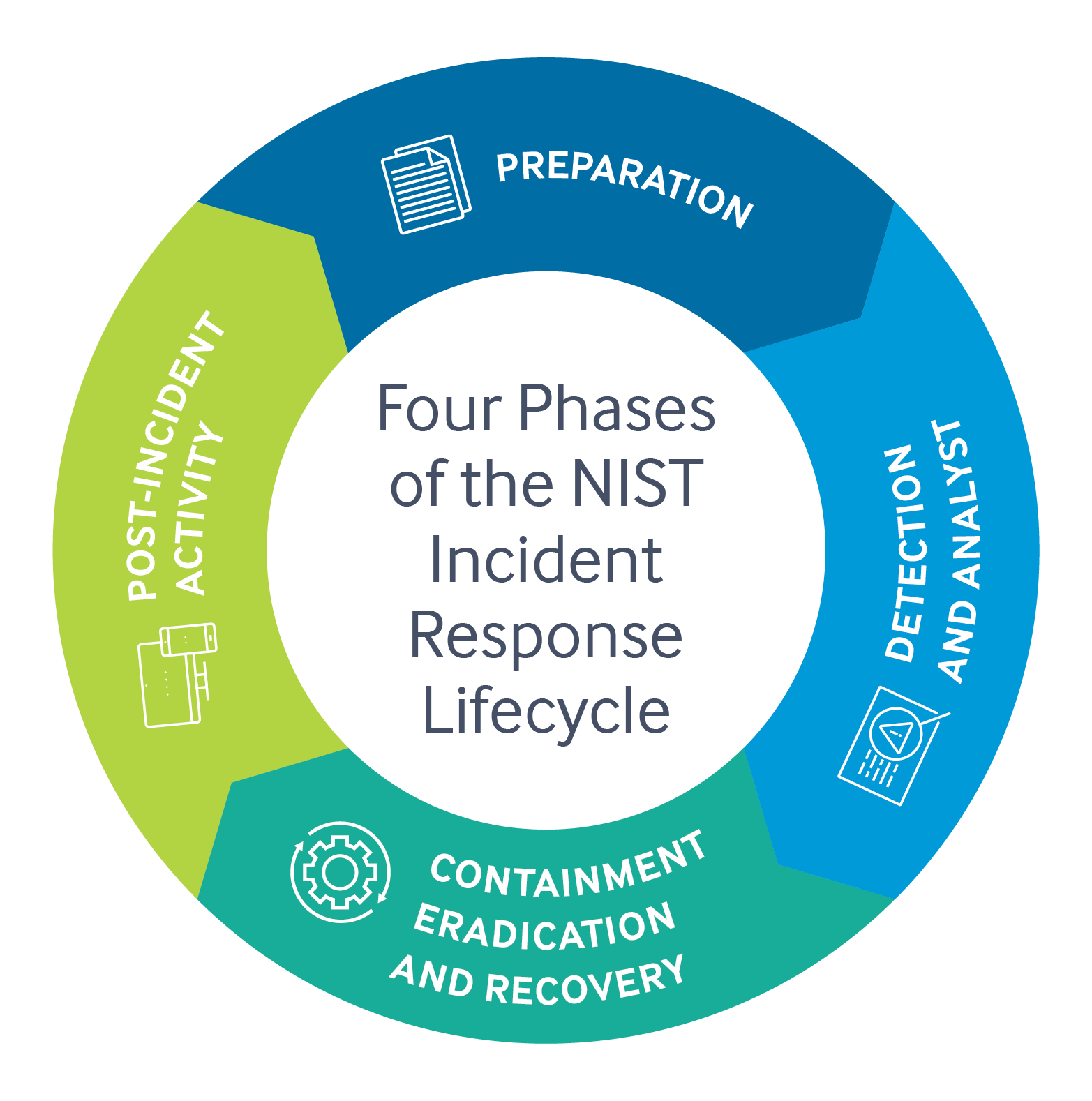

によると 米国国立標準技術研究所(NIST), セキュリティイベントとは、「ネットワークまたは情報システムにおける観測可能なあらゆる事象」を指します。したがって、ネットワークをより綿密に監視し、機器の感度を高めるほど、より多くのイベントを観測または検出できます。これらのイベントの深刻度は、ファイアウォールのpingからフィッシング攻撃、データの窃盗まで多岐にわたります。また、経験や代替策の有無にもよりますが、多くのイベントはおそらく無視しても問題ないでしょう。一方、NISTはサイバー「インシデント」を、破壊的な事象であり、「セキュリティポリシー、セキュリティ手順、または利用規定に違反する」事象と定義しています。“

NISTのアプローチは、プログラム的な管理に重点を置いています。問題となっているインシデントは、内部関係者によるものでも外部関係者によるものでも、標準違反に該当し、対応は違反された標準に基づいて決定されます。しかし、セキュリティアナリストの視点から見ると、イベントまたは潜在的なインシデントとは、ネットワーク上で通常とは異なる、あるいは異常な動作が観測されたことを意味します。何かをインシデントとして分類する前に、まず活動の測定基準を把握し、何が正常であるかを把握する必要があります。準備の観点からは、ネットワーク上の「正常な」活動を規定するポリシーと手順を策定する必要があります。.

イベントやインシデントを特定するさらなる方法は、イベントに関するいくつかの重要な質問をすることです。

- この事象は、PCI/DSS、HIPAA、FERPAなどの法律または適用規制に違反することを示していますか?また、この事象の結果として公表を義務付ける規制はありますか?

- この事象は企業ポリシー違反を示していますか?また、ポリシーに規定されている結果は何ですか?

- この出来事は、企業の価値観や倫理に違反するものですか? (3 に「はい」と答えたが、2 に「いいえ」と答えた場合は、ポリシーを制定する必要があるかどうかを検討してください)。.

インシデント対応の準備は困難ですが、インシデントを特定するプロセスを形式化することで、より効果的になります。 対応の準備: インシデントの封じ込め、根絶、修復。.

*既存の シンキュリティ ブログ投稿。.