Beginnen wir von vorn. Der erste Schritt in der Vorbereitungsphase ist die Festlegung und Zuweisung von Rollen und Verantwortlichkeiten. Dies hängt von verschiedenen Faktoren ab, wie beispielsweise der Schwere des Vorfalls, den Details der Umgebung und den verfügbaren Tools.

Sobald die geeigneten Personen identifiziert sind, stellt sich die Frage: “Was tun sie?” Oder genauer: “Sobald das Team weiß, was zu tun ist und entsprechend geschult wurde, woher weiß es, wann es zu tun ist?” Die Antwort auf diese Frage hängt von den jeweiligen Gegebenheiten ab. Sicherheitsreifegrad Ihrer Organisation.

Sie können diese Frage beantworten, indem Sie ermitteln, welche der Hunderten oder gar Tausenden von täglichen Sicherheitsereignissen als Vorfälle eingestuft werden sollten und daher weiterer Aufmerksamkeit bedürfen. Die meisten Organisationen haben sich mit dieser Frage nicht explizit auseinandergesetzt und gehen bei der Nachverfolgung ad hoc vor – abhängig von den verfügbaren Ressourcen und Fachkenntnissen. Dieser Ansatz mag zwar eine Zeit lang funktionieren, liefert aber keine konsistenten Informationen für Überprüfung und Verbesserung und führt wahrscheinlich insgesamt zu einer geringeren Reaktionsqualität. Es ist ratsamer, die Details anzugehen und einen formalen Prozess zur proaktiven Identifizierung von Vorfällen zu etablieren.

Was gilt als Vorfall?

Laut der Nationales Institut für Standards und Technologie (NIST), Ein Sicherheitsereignis ist laut Definition “jedes beobachtbare Vorkommnis in einem Netzwerk oder Informationssystem”. Je genauer Sie Ihr Netzwerk überwachen und je empfindlicher Ihre Instrumente sind, desto mehr Ereignisse werden Sie beobachten oder erkennen. Der Schweregrad dieser Ereignisse kann von Firewall-Pings über Phishing-Versuche bis hin zum Datendiebstahl reichen. Abhängig von Ihrer Erfahrung und dem Vorhandensein oder Fehlen geeigneter Sicherheitsvorkehrungen können viele dieser Ereignisse wahrscheinlich getrost ignoriert werden. Das NIST definiert einen Cyber-“Vorfall” hingegen als ein störendes Ereignis, das gegen Sicherheitsrichtlinien, Sicherheitsverfahren oder Richtlinien zur akzeptablen Nutzung verstößt.“

Der Ansatz des NIST spiegelt einen programmatischen Managementfokus wider. Der betreffende Vorfall stellt eine Standardverletzung dar, unabhängig davon, ob sie von einem internen oder externen Akteur verursacht wurde, und die Reaktion richtet sich nach dem verletzten Standard. Aus Sicht eines Sicherheitsanalysten hingegen ist ein Ereignis oder potenzieller Vorfall die Beobachtung eines ungewöhnlichen oder anomalen Netzwerkverhaltens. Bevor etwas als Vorfall eingestuft werden kann, ist eine Basislinie von Aktivitätsmessungen erforderlich, um zu definieren, was als normal gilt. Zur Vorbereitung benötigen Sie Richtlinien und Verfahren, die die “normale” Netzwerkaktivität festlegen.

Eine weitere Möglichkeit, Ereignisse und Vorfälle zu identifizieren, besteht darin, einige Schlüsselfragen zu dem Ereignis zu stellen:

- Deutet das Ereignis auf einen Verstoß gegen geltendes Recht oder Vorschriften wie PCI/DSS, HIPAA, FERPA usw. hin? Gibt es Vorschriften, die eine öffentliche Bekanntmachung infolge des Ereignisses vorschreiben?

- Deutet das Ereignis auf einen Verstoß gegen die Unternehmensrichtlinien hin? Und welche Konsequenz sieht die Richtlinie vor?

- Stellt das Ereignis einen Verstoß gegen die Unternehmenswerte und/oder die Ethik dar? (Wenn Sie Frage 3 mit Ja, Frage 2 aber nicht mit Ja beantworten, sollten Sie überlegen, ob eine entsprechende Richtlinie eingeführt werden sollte.).

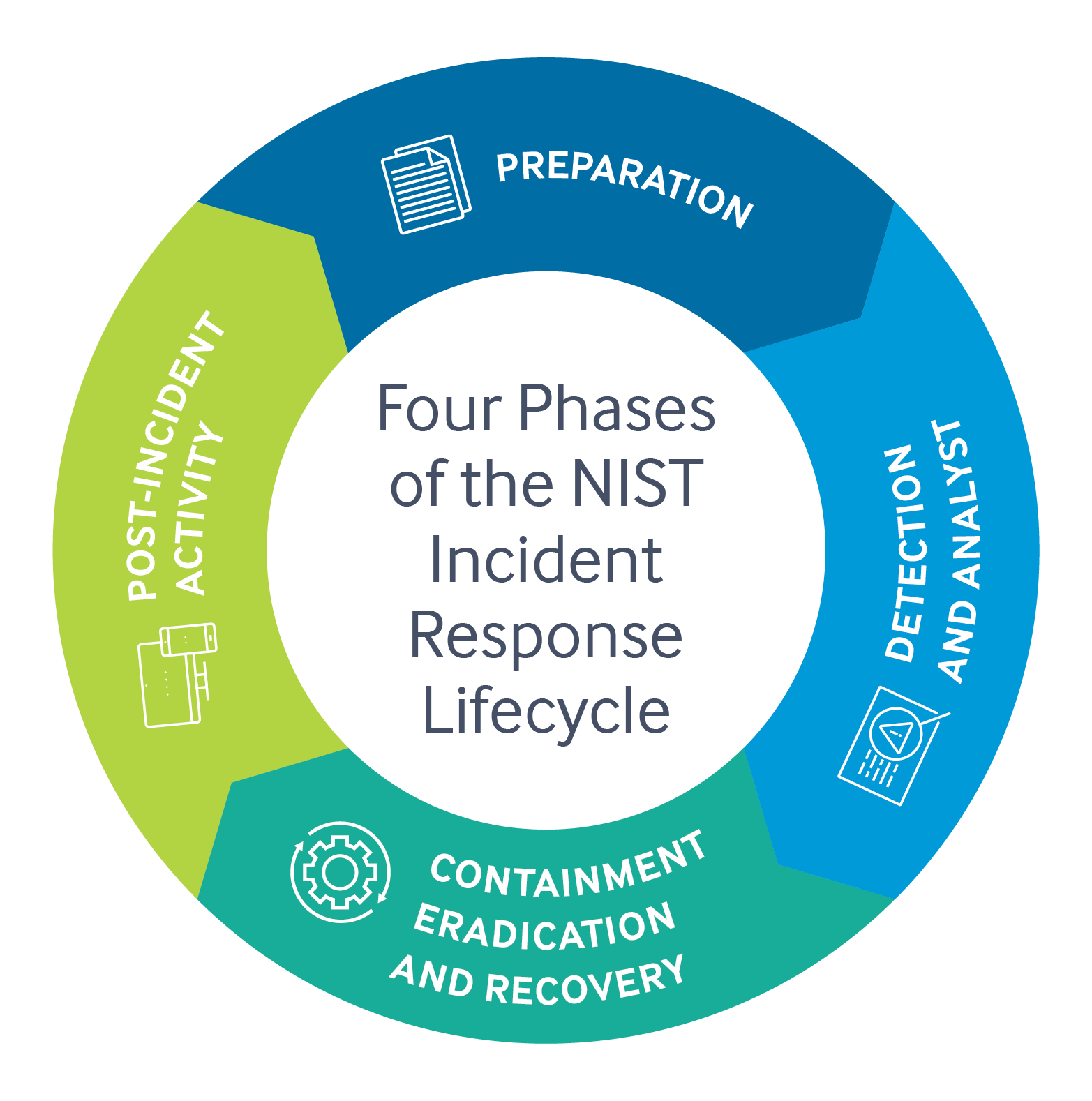

Die Vorbereitung auf die Reaktion auf Zwischenfälle ist anspruchsvoll, aber durch die Formalisierung des Prozesses zur Identifizierung eines Vorfalls werden Sie umso besser vorbereitet sein. auf die Reaktion vorbereitet: Eindämmung, Beseitigung und Behebung des Vorfalls.

*Adaptiert von einem bestehenden Syncurity Blogbeitrag.