Commençons par le commencement. La première étape de la phase de préparation consiste à identifier et à attribuer les rôles et les responsabilités. Cela dépendra de divers facteurs, tels que la gravité de l'incident, les spécificités de l'environnement et les outils disponibles.

Une fois les personnes appropriées identifiées, la question suivante est : “ Quel est leur rôle ? ” Ou plus précisément : “ Une fois que l’équipe sait ce qu’elle doit faire et qu’elle est formée à cela, comment sait-elle quand le faire ? ” La réponse à cette question variera en fonction du contexte. niveau de maturité en matière de sécurité de votre organisation.

Pour commencer à répondre à cette question, il convient d'identifier, parmi les centaines, voire les milliers, d'événements de sécurité quotidiens, ceux qui doivent être classés comme incidents et qui méritent une attention particulière. La plupart des organisations n'ont pas abordé explicitement cette question et gèrent leur suivi au cas par cas, en fonction des ressources et de l'expertise disponibles. Si cette approche peut fonctionner temporairement, elle ne fournit pas d'informations cohérentes pour l'analyse et l'amélioration, et risque d'entraîner une qualité de réponse globalement inférieure. Il est préférable de s'attaquer au problème de fond en créant un processus formel d'identification proactive des incidents.

Qu’est-ce qui constitue un incident ?

Selon les Institut national des normes et de la technologie (NIST), Un événement de sécurité est défini comme “ tout phénomène observable au sein d'un réseau ou d'un système d'information ”. De toute évidence, plus votre réseau est surveillé de près et plus vos instruments de surveillance sont sensibles, plus vous observerez ou détecterez d'événements. Leur gravité peut varier, allant des requêtes de pare-feu aux tentatives d'hameçonnage, en passant par l'exfiltration de données. Selon votre expérience et la présence ou l'absence de mesures de contrôle adéquates, nombre de ces événements peuvent probablement être ignorés sans risque. En revanche, le NIST définit un “ incident ” de cybersécurité comme un événement perturbateur qui enfreint les politiques de sécurité, les procédures de sécurité ou les règles d'utilisation acceptable.“

L'approche du NIST privilégie une gestion programmatique. L'incident en question représente une violation de normes, qu'elle soit le fait d'un acteur interne ou externe, et la réponse est dictée par la norme enfreinte. Cependant, du point de vue d'un analyste de sécurité, un événement ou un incident potentiel correspond à l'observation d'un comportement inhabituel ou anormal sur le réseau. Avant de qualifier un événement d'incident, il est nécessaire d'établir une base de mesures d'activité afin de définir ce qui constitue un fonctionnement normal. En matière de préparation, il est indispensable de disposer de politiques et de procédures définissant l'activité “ normale ” sur le réseau.

Une autre façon d'identifier les événements et les incidents consiste à poser quelques questions clés à leur sujet :

- Cet événement constitue-t-il une violation de la loi ou de la réglementation applicable (PCI DSS, HIPAA, FERPA, etc.) ? Existe-t-il une réglementation imposant une notification publique suite à cet événement ?

- Cet événement constitue-t-il une violation du règlement intérieur de l'entreprise ? Et quelles sont les conséquences prévues par ce règlement ?

- Cet événement constitue-t-il une violation des valeurs et/ou de l'éthique de l'entreprise ? (Si vous répondez oui à la question 3 mais pas à la question 2, envisagez la mise en place d'une politique en la matière).

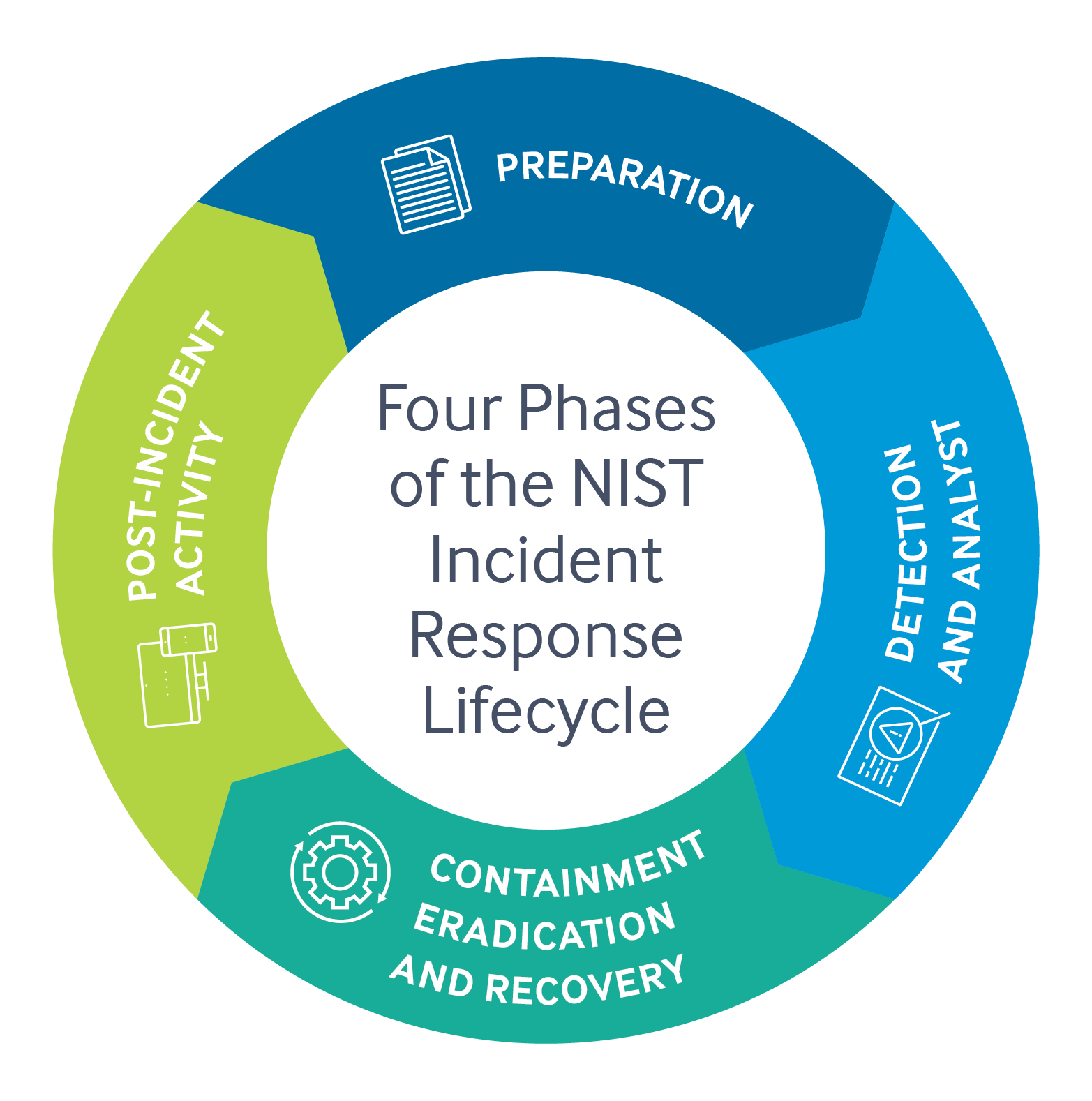

La préparation aux interventions en cas d'incident est complexe, mais en formalisant le processus d'identification d'un incident, vous serez bien mieux préparé. préparé à la réponse: contenir, éradiquer et remédier à l'incident.

*Adapté d'un document existant Syncurité Article de blog.