McAfeeは、多くの大手企業がセキュリティ運用およびインシデント対応プラットフォームとして活用している堅牢なサイバーセキュリティ製品スイートを提供しています。SIEMからエンドポイント保護まで、McAfeeはインシデント対応のほぼすべての段階に対応するソリューションを提供しています。Swimlaneはこれらの主要なツールや製品の多くと連携しており、アナリストが調査中に手動で行うプロセスのほとんどを自動化できます。.

Swimlane チームは、次の McAfee 製品との統合を開発しました。

- マカフィーESM (SIEM):

- 未確認アラームの取り込み

- 相関ルールをトリガーする基本イベントを取得する

- マカフィーePO (EDR):

- 特定のホストまたはホストのセットにタグを適用する

- 特定のホストまたはホストセットからタグをクリアする

- ホストから関連するすべての脅威イベントを取得します

- ePO によって管理されているホストに関するすべての関連ホスト情報を取得します。

- マカフィー OpenDXL:

- MD5ハッシュの検索

- MD5ハッシュをレピュテーションスコアとともにTIE DBにプッシュする

- DXLファブリック経由でイベントをプッシュする

- マカフィーATD:

- サンドボックス分析用のファイルを送信する

- 完了したスキャンから結果を取得する

- マカフィー ウェブゲートウェイ:

- ブラックリスト/ホワイトリストのURL

- ブラック/ホワイトリストドメイン

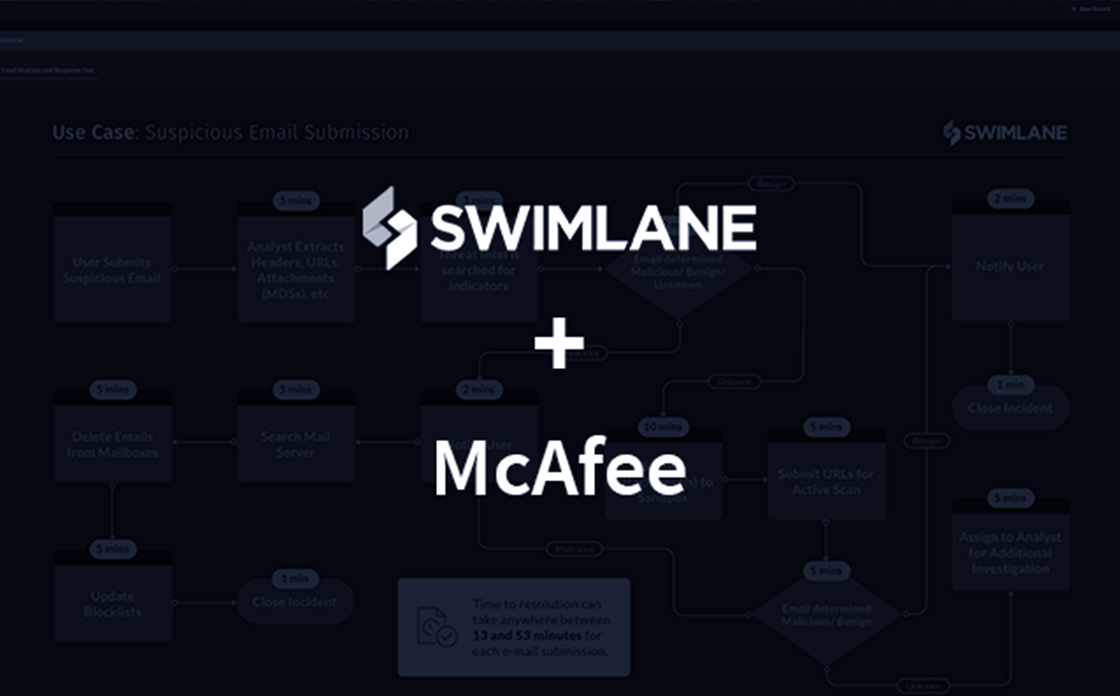

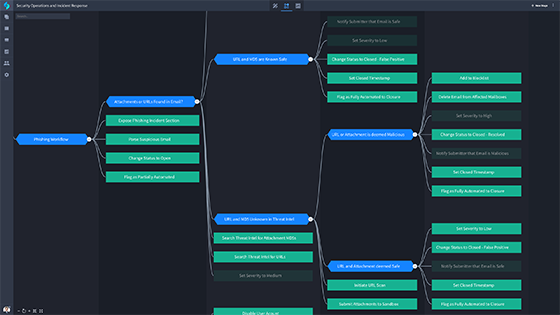

Swimlane は McAfee ツールを使用してアラームをどのように調整および自動化しますか?

これらのツールを導入することで、SwimlaneはESMで発生するアラームを自動化およびオーケストレーションし、開発されたMcAfee統合機能を使用してインシデントへの修復と対応を行うことができます。実際のユースケース例としては、従業員がMcAfee ESMによって以前にフラグが付けられたWebサイトを閲覧した場合が挙げられます。アラームがトリガーされると、SwimlaneのMcAfee ESM統合機能はアラームを取り込み、アラームを確認済みに設定します。アラームの詳細には、ホストIP、ホスト名、ユーザーが接続したURL、およびインシデントに関するその他の関連情報が含まれます。Swimlaneは、ユーザーのコンピューターのホスト名を使用して、McAfee ePOにタグを自動的に適用し、そのホストでウイルススキャンを開始します。スキャンが完了すると、SwimlaneはePOの脅威イベント統合機能を使用して、スキャンからすべての詳細を取得し、現在の調査に追加します。この状況では、ユーザーが誤って悪意のあるバイナリをダウンロードし、そのバイナリへのパスが脅威イベントに含まれていました。.

プレイブックのこの時点で、デジタルフォレンジックチームが介入し、ユーザーのマシンからバイナリを取得し、現在のケース調査に添付します。ファイルが添付されると、SwimlaneはファイルをMcAfee ATDに送信し、サンドボックス分析を実施してバイナリのハッシュ値を計算します。このスキャンの結果、このバイナリが悪意のある侵入痕跡(IOC)と考えられる他の2つのドメインに接続していることが判明します。.

これらのIOCの重大性を考慮し、Swimlaneは自動的に修復のためのプレイブックを開始します。このユースケースに定義された修復手順では、SwimlaneがMcAfee ePOにタグを自動的に適用し、コンピューターをネットワークから削除することが規定されています。これにより、デジタルフォレンジックチームは修復手順を完了できます。次に、SwimlaneはMcAfee ATD用に開発された統合機能を使用して、MD5ハッシュを高いレピュテーションスコアを持つTIE DBにプッシュします。最後に、McAfee Web Gateway統合機能を使用して、IOCをプロキシのブラックリストに登録します。.

スイムレーンがどのように役立つか

スイムレーンがどのように役立つか

こうしたタイプのイベントは1日に数回発生する可能性があり、アナリストは1件の調査に30分から60分かかることもあります。Swimlaneは複雑なプレイブックを自動化・オーケストレーションできるため、インシデントへの対応時間を大幅に短縮できるだけでなく、McAfee製品への価値と投資も高めます。これらの統合機能と、それに合わせて作成されたプレイブックを組み合わせることで、組織はサイバーセキュリティ運用手順を最適化し、Swimlane内で知識とプロセスを維持管理できるようになります。.

Swimlane が McAfee 製品スイートとどのように統合されるかについて詳しく知りたい場合は、統合ビデオをご覧ください。.