すぐに使えるSwimlane統合により、Cisco AMP ThreatGridマルウェア防御プロセスを自動化

セキュリティオペレーションセンター(SOC)でよく行われる反復タスクの一つに、疑わしいファイルをマルウェアサンドボックス技術に渡すというものがあります。これらの技術は、バイナリを安全な環境で実行し、そのマルウェアの動作に関する貴重な詳細情報をレポートします。アナリストは結果を確認し、脅威インテリジェンスソースからの追加情報の収集、ルールセットの更新、ホストの隔離などの修復手順の実行など、様々な対策を講じます。しかしながら、サンドボックス自体の実行以外では、これらは非常に時間のかかる手作業です。.

スイムレーンのすぐに使える統合 シスコ スレットグリッド マルウェアの調査と対応プロセスの大部分を自動化できます。ThreatGridのサンドボックス技術で疑わしいバイナリを実行し、結果レポートを取得して適切な対応を自動的に実行できます。.

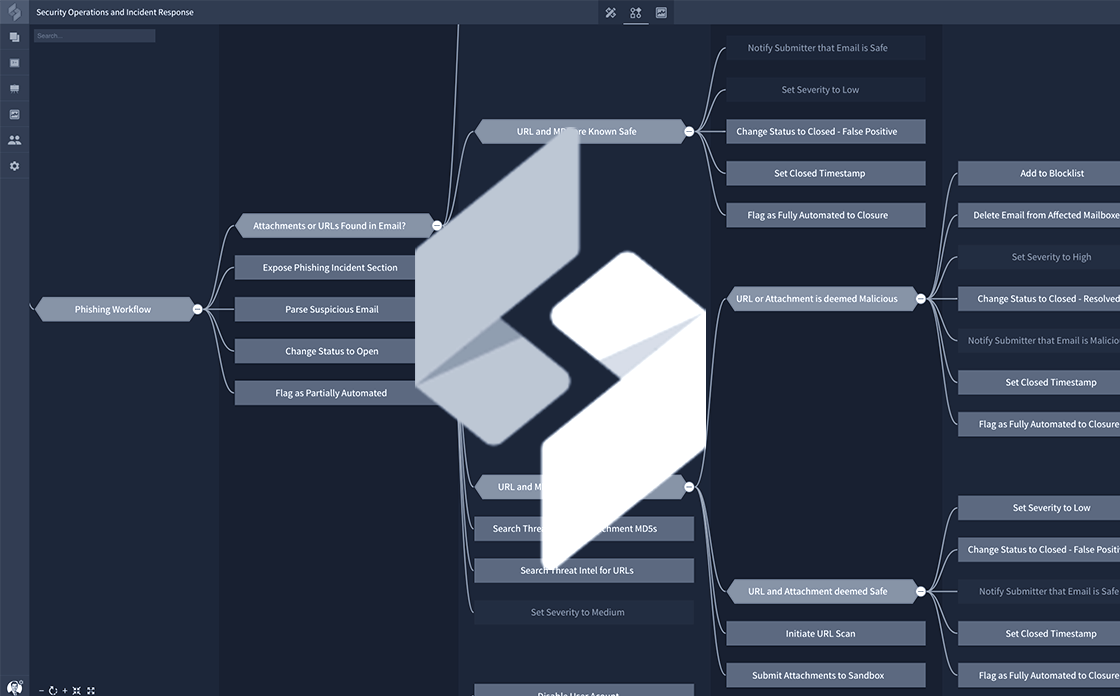

Swimlaneに組み込まれた自動ワークフロー機能により、ThreatGridのサンドボックスレポートの結果に基づいて、様々な修復アクションを実行できます。以下のワークフローは、その例を示しています。.

SwimlaneとThreatGridのようなサンドボックス技術との連携を活用する一般的なユースケースとして、不審なメール添付ファイルの分析が挙げられます。セキュリティチームは、ユーザーが不審なメールをSOCに送信して分析できるプログラムを導入することがよくあります。こうしたメールを手動で分析するには、ヘッダーの抽出、本文からのURLの抽出、添付ファイルの取得、サンドボックス技術への送信、そして脅威インテリジェンスソースへのクエリによる指標の照会など、かなりの時間がかかります。.

これは、メールが実際にフィッシング攻撃であるかどうかを判断するためのものです。対応アクションは、セキュリティアナリストが通常手動で実行する必要がある、完全に独立した一連のタスクです。しかし、Swimlaneのデータドリブンワークフローと、Swimlaneで利用可能なあらゆる統合機能を組み合わせることで、これらのタスクをインテリジェントに自動化できるようになりました。.

さらに詳しく知りたい方は、 ライブデモ オンデマンドウェビナー「シスコセキュリティ製品との統合」“自動インシデント対応でフィッシング攻撃を阻止”Cisco AMP ThreatGrid と Swimlane が発表した「」。.