SOC の利点、役割、責任などについて知っておくべきすべてのこと。.

セキュリティ オペレーション センター (SOC) の概要:

SOCとはどういう意味ですか?セキュリティオペレーションセンター(SOC)とは、組織のネットワークを監視・分析し、脅威や脆弱性を検知・対応する集中型のセキュリティオペレーションセンターです。SOCは必ずしも物理的な場所である必要はありません。複数の物理的または仮想的な場所に展開できる、理念、アプローチ、そしてプロセスです。SOCには通常、アナリスト、マネージャー、そして複数のシステムやアプリケーションにわたるセキュリティイベントやアラートをリアルタイムで監視するためのツールが含まれます。.

サイバーセキュリティオペレーションセンターでは、すべてのセキュリティイベントはセキュリティチームによって監視され、時には セキュリティ自動化ツール. SOC の目標は、データが侵害される前に、アラートにできるだけ迅速かつ徹底的に対応することです。.

適切に管理されたSOCは、あらゆるシステム、アプリケーション、クラウド環境にわたるネットワークアクティビティを可視化することで、サイバー防御の強化に役立ちます。また、システムやアプリケーションが侵害された際に、被害が発生したり、攻撃者が環境の他の部分にアクセスできるようになる前に、それを検知できる必要があります。.

SOCのメリット

SOC(セキュリティオペレーションセンター)の主なメリットは、組織のデータ、従業員、資産の安全を確保することです。そのために、SOCはセキュリティ脅威をリアルタイムで検知し、対応します。SOCのメリットには以下が含まれます。

ネットワークの可視性の向上:

アラートを監視し、リアルタイムで異常を特定することで、ネットワークトラフィックパターンの可視性を向上させます。この情報により、脅威を検知し、発生した際に迅速に対応することが可能になります。.

より迅速なインシデント対応:

データをリアルタイムで分析できるため、インシデント発生時の対応時間が短縮され、リスクを迅速に特定し、手遅れになる前に対処できるようになります。.

コスト削減

米国だけでも、データ侵害による平均損失額は1424万ドルに上ります。SOC(セキュリティオペレーションセンター)は、こうした高額な攻撃を防ぐ上で重要な役割を果たします。明確なSecOpsプロセスとセキュリティ自動化ソリューションは効率性を向上させ、結果として企業チームのコスト削減につながります。.

コンプライアンスの確保

厳格なコンプライアンス要件が求められる業界の組織にとって、SOCはセキュリティ基準の遵守を確実にするのに役立ちます。適切なセキュリティソリューションを導入すれば、コンプライアンスとレポート作成を自動化することも可能です。.

顧客と消費者の信頼を維持する:

SOCは、セキュリティとデータ保護の文化を育む上で中心的な役割を果たします。消費者の個人データセキュリティに対する懸念が高まる中、確立されたSOCは信頼性の証となります。.

SOC は何をするのですか?

SOCの目標は、さまざまな攻撃によって引き起こされる損害を最小限に抑えて組織を保護することです。 サイバーセキュリティ攻撃の種類 セキュリティ運用も円滑に実行します。.

SOCの役割は、組織内のすべてのセキュリティシステムとネットワーク(オンサイト、リモートを問わず)を24時間365日体制で監視し、適切に運用され、ハッカーによる侵害を受けていないことを確認することです。また、攻撃や侵入の兆候となる可能性のある不審なアクティビティにも注意を払います。これらの環境は、グローバル・セキュリティ・オペレーション・センター(GSOC)によって、リモート環境や世界規模など、あらゆる規模で監視可能です。.

セキュリティオペレーションセンター(SOC)は、組織のセキュリティインフラストラクチャの中心です。SOCは、アラートの収集、分析、対応を担当します。SOCには通常、以下のような幅広いツールが含まれます。 SIEMとSOAR ソリューション、ファイアウォール、IDP、バックアップ ツールなど。.

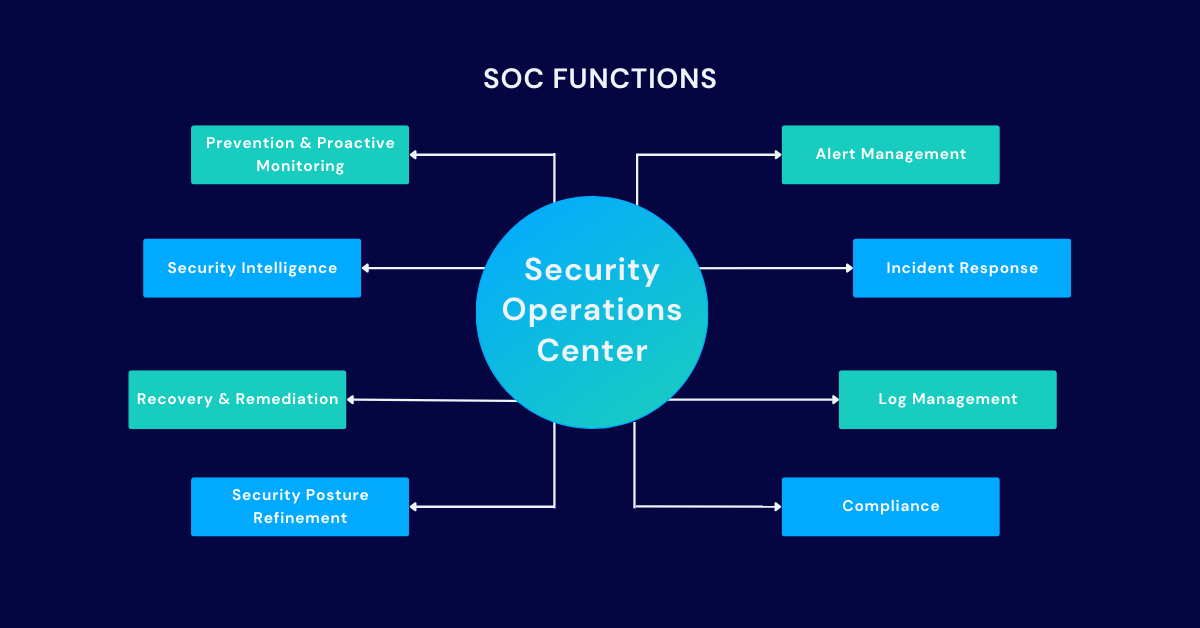

SOC機能

予防と予防的監視:

サイバー攻撃に関しては、予防こそが最善の攻撃です。 SOCチーム 最新のサイバー犯罪の傾向を常に把握し、インシデント対応計画を作成し、脆弱性を修正し、その他の主要な予防措置を講じます。.

アラート管理:

SOCの主な機能は、監視ツールによって生成されたアラートを収集し、管理することです。これには、ファイアウォール、IDPS、SIEMなどのテクノロジーが含まれます。.

セキュリティインテリジェンス:

SOC は、セキュリティ ツールによって検出された脅威に関するリアルタイムまたはほぼリアルタイムの情報を提供します。.

インシデント対応:

SOCの重要な役割は、インシデント発生後速やかに対応することです。これには、エンドポイントの隔離、脅威のトリアージ、そして後日参照できるようケースを適切に文書化するといったIRプロセスと手順の遵守が含まれます。.

回復と修復:

SOCは、例えば、次のような場合のインシデント後の復旧と修復にも責任を負います。 データ侵害. これには、システムの復元と失われたデータの回復が含まれます。ランサムウェア攻撃などの最悪のシナリオでは、必要に応じてバックアップを展開することも意味します。.

ログ管理:

SOCの役割は、組織全体のすべての活動と通信を収集、維持、そしてレビューすることです。これらのログを管理することで、SOCチームは正常な動作と異常な動作を特定し、脅威を発見することができます。.

セキュリティ態勢の改善:

セキュリティ体制は、ビジネス資産の安全にとって不可欠です。組織全体のセキュリティ体制を特定し、積極的に改善していくのはSOCの責任です。.

コンプライアンス:

多くの産業、特に公共部門と 政府部門 – 新しい規制要件に準拠する必要があります。セキュリティ規制の遵守を確保するのはSOCの責任です。.

SOCの種類

内部 SOC: 社内 SOC には物理的な場所があり、セキュリティ操作を監視するオンプレミスのスタッフがいます。.

アウトソーシングされたSOC: アウトソーシングされたSOCは、マネージドセキュリティサービスプロバイダー(MSSP)などの外部ベンダーによってほぼ完全に管理されます。これらのベンダーは、さまざまなビジネスニーズに対応するために多様なサービスを提供しています。.

ハイブリッド SOC: ハイブリッドSOCは社内セキュリティチームと そして MSSPのようなアウトソーシングサポート。このタイプのSOCは小規模な SecOpsチーム スタッフの数を増やすことなく、必要なサポートを提供します。.

仮想SOC: 仮想SOCは、その名の通り仮想的なものです。このタイプのSOCは、オンプレミスではないサポートに依存し、アラートを適切にトリアージするためのプロセスガイドラインとセキュリティパラメータに重点を置いています。.

SOCにおけるスタッフの役割と責任

SOCチームは、組織のネットワーク、データ、そしてユーザーのセキュリティを確保する責任を負います。これを効果的に行うには、脅威を検知し、迅速に対応できる必要があります。セキュリティオペレーションセンターの職務は、経験、スキルセット、そして責任範囲が多岐にわたります。以下に、一般的な職務をいくつかご紹介します。 SOC チームの役割と責任。.

セキュリティオペレーションセンターの求人:

- セキュリティアナリスト Tier 1: ティア1セキュリティアナリストの仕事は、 警報トリアージ および報告。通常、セキュリティアラートと潜在的な脅威を確認し、分類します。.

- セキュリティアナリスト Tier 2: Tier 2アナリストはインシデント対応の最前線に立っています。Tier 1では対応できないアラートを確認し、対応します。.

- セキュリティアナリスト Tier 3: 最高レベルのアナリストは、資格を有する脅威ハンターです。セキュリティオペレーションセンターのアナリストは、組織のシステム内に存在する複雑な脅威を積極的に追跡し、発見する役割を担っています。.

- セキュリティエンジニア: セキュリティ エンジニアは、組織の資産とシステムを保護するために使用される技術的な制御と防御を設計、実装、および維持する責任を負います。.

- コンプライアンス監査人: コンプライアンス監査人は、組織が業界および連邦のセキュリティ規制に準拠していることを確認します。.

- SOC マネージャー: SOCマネージャーは、SOCチームとその運用に直接責任を負います。採用、トレーニング、そして全体的なセキュリティ戦略の実行を担当します。.

- CISO: 最高情報セキュリティ責任者(CISO)は、組織のサイバーセキュリティ戦略と運用を監督する責任を負う上級管理職です。CISOは通常、組織のリーダーシップチームの一員であり、CEOまたはその他の経営幹部に直属します。.

SOCの主な課題

あらゆる組織で課題は発生しますが、SOCも例外ではありません。SecOpsチームは、次のようなさまざまな課題に直面しています。 SOCの課題 SOC には以下が含まれます。

- アラートが多すぎます: 56%のエンタープライズセキュリティチーム 1日に1,000件以上のアラートを処理しています。脅威の増加に伴い、セキュリティ情報イベント管理(SIEM)ツールによって生成されるアラートも増加しています。.

- セキュリティスキルの不足: セキュリティチームはおそらく 2025年までに世界で350万人のサイバーセキュリティ人材が不足. セキュリティ専門家が足りないのです。特に、豊富な経験を持つ専門家が不足しています。.

- 明確なインシデント対応手順とポリシーの欠如: セキュリティ業界は、拡大する脅威に対応するために急速に進化しています。SOCチームは、文書化されたプロセスと手順の作成に苦労しており、アラートのトリアージとインシデント対応に一貫性が欠けています。.

- 限られたセキュリティ予算: 大規模なサイバー攻撃が急増しているにもかかわらず、SOCチームは限られたセキュリティ予算で対応しています。人員増やソリューション更新のための予算がなければ、対応を続けることは困難です。.

- コンプライアンスおよび規制要件: 重要インフラセクターなどの特定の業界のSOCチームは、厳格な規制要件に従う必要があります。実際、, 69%のセキュリティチーム 規制コンプライアンスがセキュリティ支出の大きな部分を占めていることを認めています。SOCチームが十分な人員やセキュリティ自動化ソリューションを備えていない限り、厳格な規制やコンプライアンス基準に対応することは困難です。.

成功するセキュリティオペレーションセンター(SOC)の構築

SOCのニーズを特定する

SOCを構築するには、まず組織のセキュリティニーズを具体的に特定する必要があります。保護対象と、それを実現するための戦略を明確にしましょう。次に、それらのニーズを満たすために必要なリソースを決定します。これには、スタッフの増員、セキュリティソフトウェアとハードウェアの購入、セキュリティインシデントの監視と対応のためのプロトコルの確立などが含まれる場合があります。.

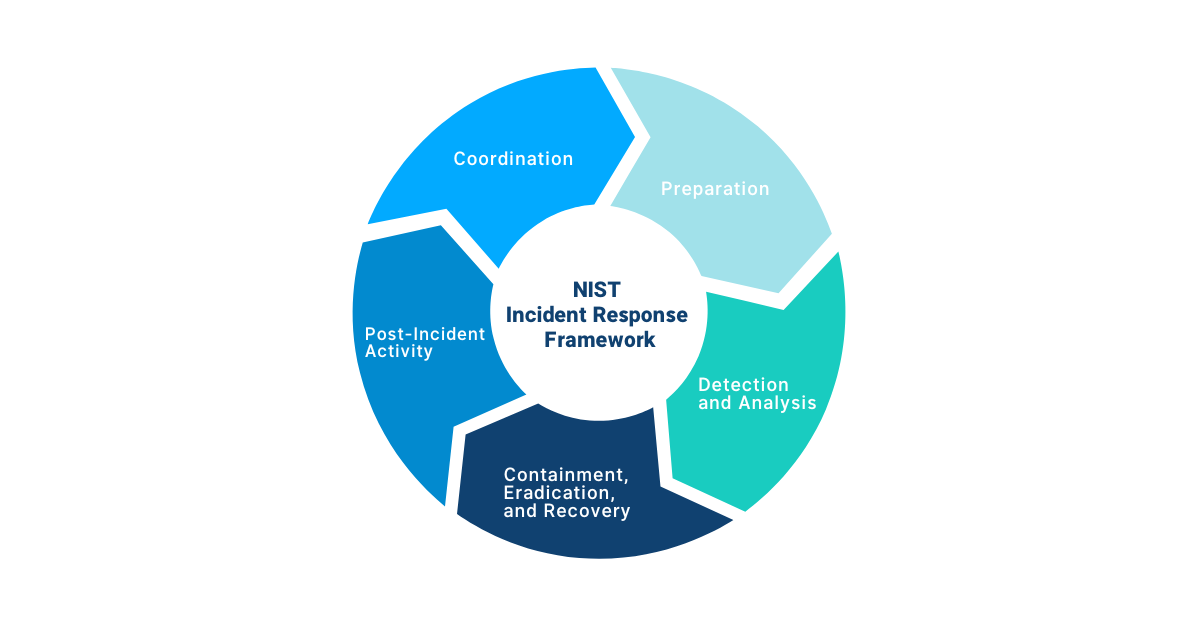

セキュリティオペレーションセンターフレームワークを作成する

必要なリソースが特定されたら、次のステップはSOCのインフラストラクチャを構築することです。これには、チーム専用のスペースの設置、必要なセキュリティソフトウェアとハードウェアのインストールと設定が含まれる場合があります。また、組織のセキュリティ体制の監視、セキュリティインシデントへの対応と調査のためのプロセスとプロトコルを確立する必要があります。SOCのフレームワーク(例えば、 NISTサイバーセキュリティフレームワーク または MITRE ATT@CKフレームワーク.

強力なSOCコミュニケーションと調整を確立する

SOC構築の技術的な側面に加えて、チーム内および組織内の他部門との明確なコミュニケーションと連携を確立することが重要です。これには、定期的な会議やブリーフィング、そして以下のものが含まれます。 インシデント対応計画 チームが幅広いセキュリティ インシデントに対処できるよう準備を整えるためです。.

セキュリティオペレーションセンターの構築には、技術的な専門知識、強力な組織力、そしてチーム内での明確なコミュニケーションと連携が不可欠です。時間をかけて慎重に計画し、必要なインフラストラクチャとプロセスを確立することで、セキュリティチームは幅広いセキュリティ脅威から組織を効果的に保護するSOCを構築できます。.

SOCセキュリティツールを活用する

セキュリティチームは、セキュリティ運用を効率化し、人材、プロセス、その他のテクノロジー全体の効率を向上させるために、さまざまなツールを活用しています。SOCで使用される具体的なツールは、組織やそのセキュリティニーズによって異なります。SOCで一般的に使用されるツールには、以下のようなものがあります。

- セキュリティ情報イベント管理 (SIEM) システム: これらは、組織のネットワーク全体のさまざまなソースからログデータを収集・分析する専用のソフトウェアシステムです。SIEMシステムは、セキュリティアナリストが潜在的なセキュリティ脅威やインシデントを特定するのに役立ちます。詳細はこちら SIEMとSOARの違い.

- セキュリティオーケストレーション、自動化、対応(飛翔)これらのソリューションは、フィッシングアラート、SIEM、EDRへの対応など、SOCにおける反復的なタスクをSecOpsチームが自動的に実行するのに役立ちます。 警報トリアージ. SOARプラットフォームは、MTTD、MTTR、滞留時間などのSecOpsパフォーマンス指標の改善に役立ちます。 セキュリティ自動化ソリューション チームがセキュリティ オペレーション センターのベスト プラクティスを維持できるようにも支援します。.

- 脆弱性評価および管理ツールこれらのツールは、組織のネットワークとシステムをスキャンし、パッチ未適用のソフトウェアや脆弱なパスワードなどの脆弱性を検出するために使用されます。脆弱性評価ツールは、組織がパッチ適用と修復の取り組みの優先順位付けを行うのに役立ちます。.

- ネットワーク監視および分析ツール: これらのツールは、ネットワーク トラフィックと動作を監視するために使用され、セキュリティ アナリストが潜在的なセキュリティの脅威や異常を特定するのに役立ちます。.

- 脅威インテリジェンス プラットフォーム: これらは、既知および新たなサイバー脅威に関する情報を収集、分析、配信する専門システムです。脅威インテリジェンス・プラットフォームは、セキュリティアナリストにセキュリティインシデントの調査と対応に役立つ貴重な洞察とコンテキストを提供します。.

スイムレーンで最適なSOCソリューションを見つける

SOCで使用されるツールは、セキュリティアナリストが組織のネットワークとシステムを監視・保護し、潜在的なセキュリティ脅威やインシデントを特定し、発生したセキュリティ問題に迅速かつ効果的に対応できるように設計されています。市場には数多くのセキュリティソリューションが存在するため、組織を保護し、アナリストをサポートし、組織に価値ある利益をもたらすソリューションを選択することが重要です。市場には数多くのセキュリティソリューションが存在するため、組織を保護し、アナリストをサポートし、組織に価値ある利益をもたらすソリューションを選択することが重要です。

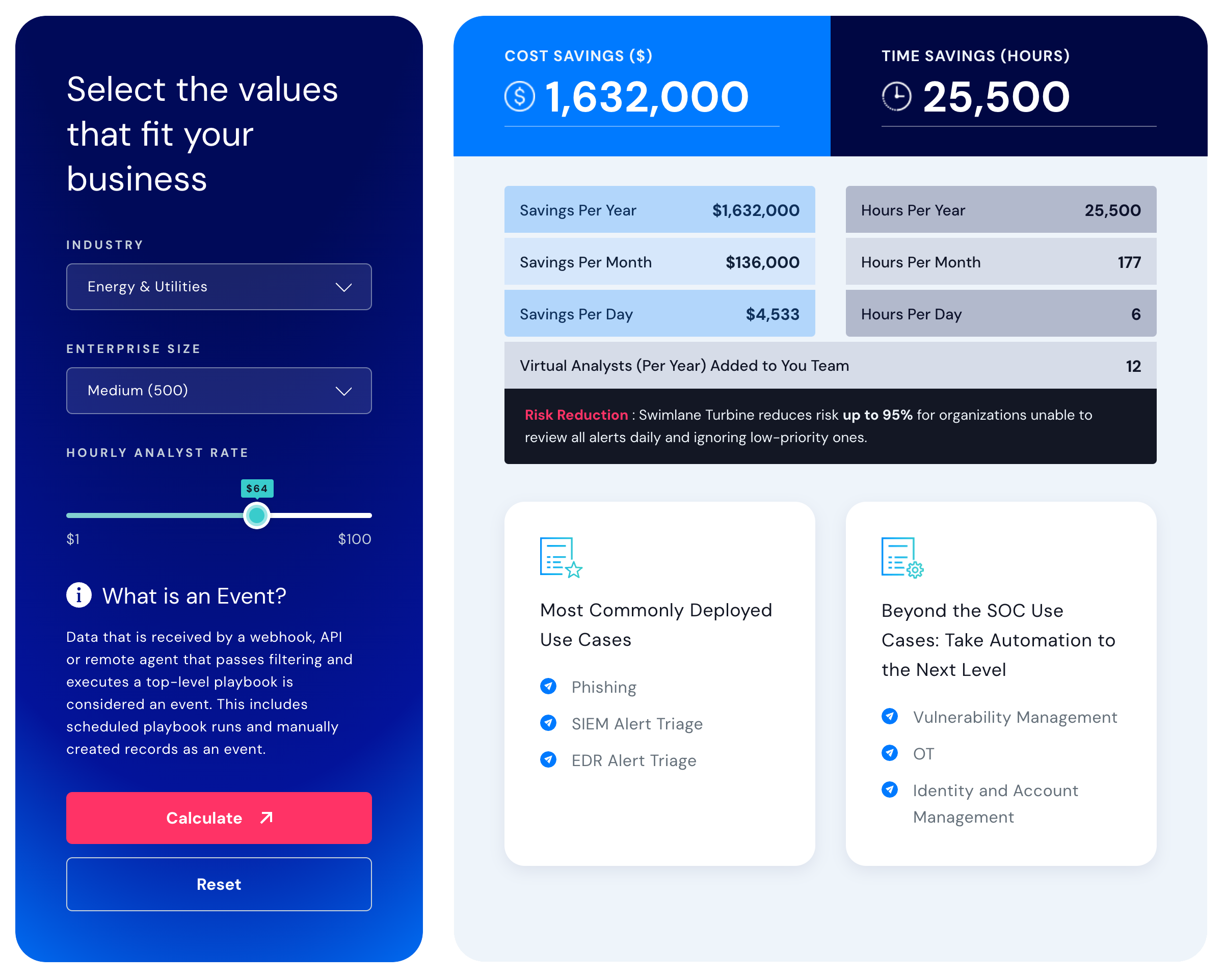

スイムレーンROI計算機

Swimlane Turbine で達成できる節約額を見積もります。.