Alles, was Sie über SOC-Leistungen, Rollen, Verantwortlichkeiten und mehr wissen müssen.

Überblick über das Security Operations Center (SOC):

Wofür steht SOC? Ein Security Operations Center (SOC) ist eine zentrale Einrichtung zur Überwachung und Analyse des Netzwerks einer Organisation, um Bedrohungen und Schwachstellen zu erkennen und darauf zu reagieren. Ein SOC ist nicht immer ein physischer Ort – es ist vielmehr eine Philosophie, ein Ansatz und ein Prozess, der an verschiedenen physischen oder virtuellen Standorten realisiert werden kann. Typischerweise umfasst ein SOC Analysten, Manager und Tools zur Echtzeitüberwachung von Sicherheitsereignissen und -warnungen in verschiedenen Systemen und Anwendungen.

In einem Cybersicherheits-Operationszentrum werden alle Sicherheitsereignisse von Sicherheitsteams überwacht, manchmal mit Hilfe von Tools zur Sicherheitsautomatisierung. Ziel eines SOC ist es, auf Warnmeldungen so schnell und gründlich wie möglich zu reagieren, bevor Daten gefährdet werden.

Ein gut geführtes Security Operations Center (SOC) trägt zur Verbesserung der Cyberabwehr bei, indem es Einblick in die Netzwerkaktivitäten über alle Systeme, Anwendungen und Cloud-Umgebungen hinweg bietet. Es sollte zudem in der Lage sein, kompromittierte Systeme oder Anwendungen zu erkennen, bevor diese Schaden anrichten oder Angreifern Zugriff auf andere Teile Ihrer Umgebung ermöglichen.

Vorteile eines SOC

Der Hauptvorteil eines Security Operations Centers (SOC) besteht darin, dass es die Daten, Mitarbeiter und Vermögenswerte eines Unternehmens schützt. Dazu erkennt und bekämpft das SOC Sicherheitsbedrohungen in Echtzeit. Zu den Vorteilen eines SOC gehören:

Bessere Transparenz in Ihrem Netzwerk:

Überwachen Sie Warnmeldungen und identifizieren Sie Anomalien in Echtzeit, um die Transparenz Ihrer Netzwerkverkehrsmuster zu verbessern. Diese Informationen ermöglichen Sie können Bedrohungen erkennen und schnell reagieren, wenn sie auftreten.

Schnellere Reaktion auf Vorfälle:

Die Möglichkeit, Daten in Echtzeit zu analysieren, ermöglicht schnellere Reaktionszeiten bei Zwischenfällen und versetzt Sie in die Lage, Risiken schnell zu erkennen und Maßnahmen zu ergreifen, bevor es zu spät ist.

Kosten senken

Datenpannen verursachen durchschnittliche Kosten von $4,24 Millionen Allein in den USA. Das SOC ist entscheidend, um kostspielige Angriffe zu verhindern. Klare SecOps-Prozesse und Sicherheit sind unerlässlich. Automatisierungslösungen tragen zur Effizienzsteigerung bei., was zu geringeren Kosten für die Teams im Unternehmen führt.

Sicherstellung der Einhaltung

Für Organisationen in Branchen mit strengen Compliance-Anforderungen kann ein Security Operations Center (SOC) dazu beitragen, die Einhaltung von Sicherheitsstandards zu gewährleisten. Mit der richtigen Sicherheitslösung, Die Einhaltung von Vorschriften und das Berichtswesen können sogar automatisiert werden.

Kunden- und Verbrauchervertrauen erhalten:

Das Security Operations Center (SOC) spielt eine zentrale Rolle bei der Förderung einer Sicherheitskultur und des Datenschutzes. Angesichts der zunehmenden Besorgnis der Verbraucher um die Sicherheit ihrer privaten Daten ist ein etabliertes SOC ein Zeichen von Vertrauenswürdigkeit.

Was macht ein SOC?

Das Ziel des SOC ist es, die Organisation zu schützen, indem der durch Cyberangriffe verursachte Schaden minimiert wird.durch verschiedene Arten von Cyberangriffen und gleichzeitig einen reibungslosen Ablauf der Sicherheitsoperationen zu gewährleisten.

Die Aufgabe des Security Operations Centers (SOC) besteht darin, alle Sicherheitssysteme und Netzwerke innerhalb einer Organisation – ob vor Ort oder remote – rund um die Uhr zu überwachen, um deren ordnungsgemäßen Betrieb und Schutz vor Hackerangriffen zu gewährleisten. Das SOC achtet zudem auf verdächtige Aktivitäten, die auf einen bevorstehenden Angriff oder Eindringversuch hindeuten könnten. Diese Umgebungen lassen sich in jedem Umfang überwachen, beispielsweise remote und weltweit mit einem globalen Security Operations Center (GSOC).

Das Security Operations Center (SOC) ist das Dreh- und Angelpunkt der Sicherheitsinfrastruktur Ihres Unternehmens. Das Security Operations Center (SOC) ist für das Sammeln, Analysieren und Reagieren auf Warnmeldungen zuständig. Das SOC umfasst in der Regel eine breite Palette von Tools, wie zum Beispiel: SIEM und SOAR Lösungen, Firewalls, IDPs, Backup-Tools und vieles mehr.

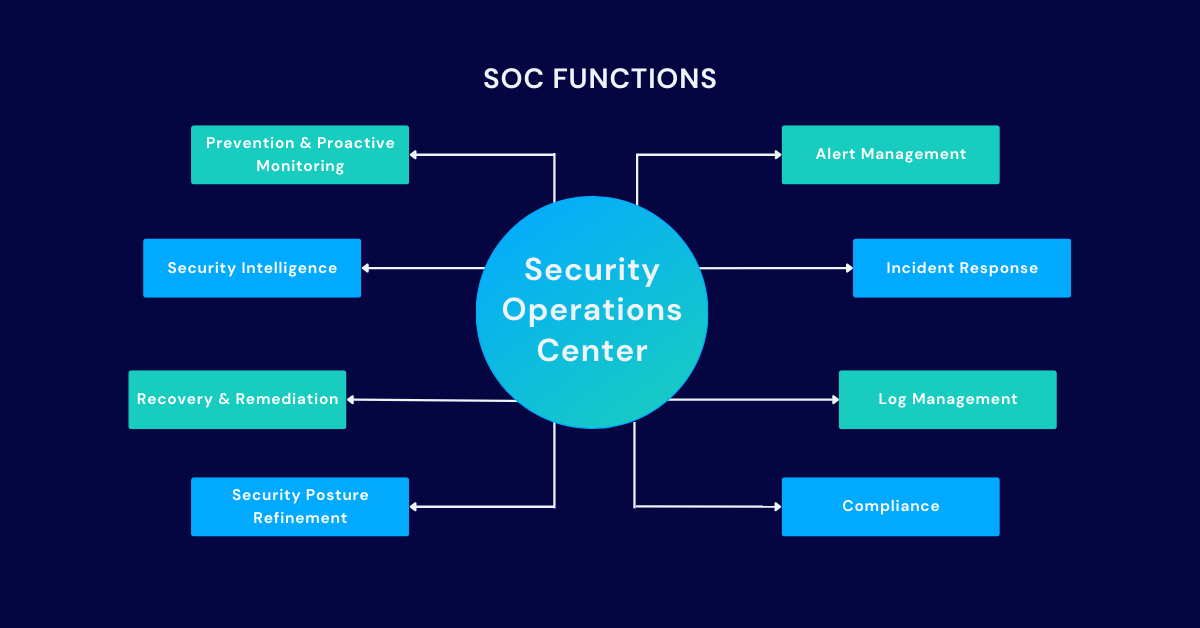

SOC-Funktionen

Prävention und proaktive Überwachung:

Vorbeugung ist der beste Schutz vor Cyberangriffen. SOC-Team wird sich über die neuesten Trends im Bereich der Cyberkriminalität auf dem Laufenden halten, Notfallpläne erstellen, Sicherheitslücken schließen und andere wichtige Präventivmaßnahmen ergreifen.

Alarmverwaltung:

Die Hauptaufgabe eines SOC besteht darin, von seinen Überwachungstools generierte Warnmeldungen zu sammeln und zu verwalten. Dazu gehören Technologien wie Firewalls, IDPS und SIEM.

Sicherheitsinformationen:

Das SOC liefert Echtzeit- oder nahezu Echtzeitinformationen über Bedrohungen, die von seinen Sicherheitstools erkannt wurden.

Reaktion auf den Vorfall:

Eine zentrale Aufgabe des SOC ist die unverzügliche Reaktion auf Vorfälle. Dies umfasst die Einhaltung der Incident-Response-Prozesse und -Verfahren, wie die Isolierung von Endpunkten, die Priorisierung von Bedrohungen sowie die ordnungsgemäße Dokumentation von Fällen zur späteren Verwendung.

Wiederherstellung und Sanierung:

Das SOC ist auch für die Wiederherstellung nach einem Vorfall zuständig und Abhilfemaßnahmen, beispielsweise im Falle einer Datenschutzverletzung. Dies umfasst die Wiederherstellung von Systemen und die Sicherung verlorener Daten. In schlimmsten Fällen, wie beispielsweise bei Ransomware-Angriffen, kann dies auch bedeuten, bei Bedarf Backups einzusetzen.

Protokollverwaltung:

Die Aufgabe des Security Operations Center (SOC) besteht darin, sämtliche Aktivitäten und Kommunikationen innerhalb der gesamten Organisation zu erfassen, zu pflegen und zu überprüfen. Die Verwaltung dieser Protokolle hilft den SOC-Teams, normales und ungewöhnliches Verhalten zu erkennen und so Bedrohungen aufzuspüren.

Verfeinerung der Sicherheitslage:

Die Sicherheitslage ist entscheidend für den Schutz der Unternehmenswerte. Es ist Aufgabe des SOC, die allgemeine Sicherheitslage einer Organisation zu ermitteln und aktiv zu verbessern.

Einhaltung:

Viele Branchen – insbesondere der öffentliche und Regierungssektoren – müssen neue regulatorische Anforderungen erfüllen. Es liegt in der Verantwortung des SOC, die Einhaltung der Sicherheitsvorschriften sicherzustellen.

Arten von SOCs

Interner SOC: Ein internes SOC verfügt über einen physischen Standort und Personal vor Ort, das die Sicherheitsvorgänge überwacht.

Ausgelagertes SOC: Ein ausgelagertes Security Operations Center (SOC) wird fast vollständig von einem externen Anbieter, beispielsweise einem Managed Security Service Provider (MSSP), verwaltet. Diese Anbieter bieten eine Vielzahl von Dienstleistungen an, um unterschiedliche Geschäftsanforderungen zu erfüllen.

Hybrid-SOC: Ein hybrides SOC ist eine Kombination aus einem internen Sicherheitsteam Und Ausgelagerter Support, beispielsweise durch einen MSSP. Diese Art von SOC bietet kleinere SecOps-Teams die Unterstützung, die sie benötigen, ohne die Mitarbeiterzahl zu erhöhen.

Virtuelles SOC: Ein virtuelles SOC ist, wie der Name schon sagt, virtuell. Diese Art von SOC nutzt Support, der nicht vor Ort stattfindet, und konzentriert sich stattdessen auf Prozessrichtlinien und Sicherheitsparameter, um Warnmeldungen erfolgreich zu priorisieren.

Mitarbeiterrollen und Verantwortlichkeiten in einem SOC

Das SOC-Team ist für die Sicherheit des Netzwerks, der Daten und der Benutzer Ihres Unternehmens verantwortlich. Um dies effektiv zu gewährleisten, muss es Bedrohungen erkennen und schnell reagieren können. Die Anforderungen an Erfahrung, Qualifikationen und Verantwortlichkeiten in Security Operations Centern variieren. Im Folgenden sind einige der gängigen Berufsbezeichnungen aufgeführt. Rollen und Verantwortlichkeiten im SOC-Team.

Jobs im Sicherheitsoperationszentrum:

-

Sicherheitsanalyst Stufe 1: Die Arbeitsschwerpunkte von Tier-1-Sicherheitsanalysten liegen bei Alarm-Triage und Berichterstattung. Sie überprüfen und kategorisieren in der Regel Sicherheitswarnungen und potenzielle Bedrohungen.

-

Sicherheitsanalyst Stufe 2: Die Analysten der zweiten Ebene bilden die erste Verteidigungslinie bei Sicherheitsvorfällen. Sie prüfen und beantworten Warnmeldungen, die von der ersten Ebene nicht bearbeitet werden können.

-

Sicherheitsanalyst Stufe 3: Die höchste Analystenstufe bilden qualifizierte Bedrohungsjäger. Diese Analysten im Security Operations Center (SOC) sind für die proaktive Suche und Aufdeckung komplexer Bedrohungen innerhalb der Systeme einer Organisation zuständig.

-

Sicherheitsingenieur: Sicherheitsingenieure sind verantwortlich für die Konzeption, Implementierung und Wartung der technischen Kontrollen und Abwehrmechanismen, die zum Schutz der Vermögenswerte und Systeme der Organisation eingesetzt werden.

-

Compliance-Auditor: Ein Compliance-Auditor stellt sicher, dass eine Organisation die branchenspezifischen und bundesstaatlichen Sicherheitsbestimmungen einhält.

-

SOC-Manager: Der SOC-Manager ist direkt für das SOC-Team und den Betrieb verantwortlich. Er stellt Mitarbeiter ein, schult sie und setzt die gesamte Sicherheitsstrategie um.

-

CISO: Ein Chief Information Security Officer (CISO) ist eine Führungskraft auf höchster Ebene, die für die Cybersicherheitsstrategie und -maßnahmen eines Unternehmens verantwortlich ist. Der CISO gehört in der Regel zum Führungsteam und berichtet direkt an den CEO oder einen anderen leitenden Angestellten.

Die größten SOC-Herausforderungen

In jeder Organisation gibt es Herausforderungen, und das SOC bildet da keine Ausnahme. SecOps-Teams stehen vor einer Reihe von Problemen. SOC-Herausforderungen im SOC, einschließlich:

-

Zu viele Benachrichtigungen: 56% von Unternehmenssicherheitsteams Täglich müssen über 1.000 Warnmeldungen verarbeitet werden. Die Zunahme von Bedrohungen führt zu einer höheren Anzahl von Warnmeldungen, die von SIEM-Systemen (Security Information and Event Management) generiert werden.

-

Fachkräftemangel im Sicherheitsbereich: Sicherheitsteams werden wahrscheinlich mit folgenden Herausforderungen konfrontiert sein: Bis 2025 werden weltweit 3,5 Millionen Stellen im Bereich Cybersicherheit unbesetzt bleiben.. Es gibt einfach nicht genügend Sicherheitsexperten – insbesondere nicht solche mit umfassender Erfahrung.

-

Fehlende klare Verfahren und Richtlinien zur Reaktion auf Zwischenfälle: Die Sicherheitsbranche entwickelt sich rasant, um mit den zunehmenden Bedrohungen Schritt zu halten. SOC-Teams haben Schwierigkeiten, dokumentierte Prozesse und Verfahren zu erstellen, was zu einer uneinheitlichen Priorisierung von Warnmeldungen und einer uneinheitlichen Reaktion auf Sicherheitsvorfälle führt.

-

Begrenzte Sicherheitsbudgets: Trotz der explosionsartigen Zunahme aufsehenerregender Cyberangriffe müssen SOC-Teams mit begrenzten Sicherheitsbudgets auskommen. Ohne Budget für mehr Personal oder aktualisierte Lösungen ist es schwierig, mit den Entwicklungen Schritt zu halten.

-

Compliance- und regulatorische Anforderungen: SOC-Teams in bestimmten Branchen, wie beispielsweise im Bereich der kritischen Infrastrukturen, müssen strenge regulatorische Vorgaben einhalten. Tatsächlich, 69% Sicherheitsteams Sie geben zu, dass die Einhaltung gesetzlicher Vorschriften einen großen Teil ihrer Sicherheitsausgaben ausmacht. Ohne ausreichend Personal oder Sicherheitsautomatisierungslösungen ist es für SOC-Teams schwierig, mit den strengen Vorschriften und Compliance-Standards Schritt zu halten.

Aufbau eines erfolgreichen Security Operations Center (SOC)

Ermitteln Sie Ihren Bedarf an SOCs

Um ein Security Operations Center (SOC) aufzubauen, müssen zunächst die spezifischen Sicherheitsbedürfnisse des Unternehmens ermittelt werden. Es gilt zu wissen, was geschützt werden soll und welche Strategie hierfür verfolgt wird. Anschließend werden die Ressourcen bestimmt, die zur Erfüllung dieser Bedürfnisse erforderlich sind. Dies kann die Einstellung von zusätzlichem Personal, den Kauf von Sicherheitssoftware und -hardware sowie die Einrichtung eines Sicherheitszentrums umfassen. Protokolle zur Überwachung und die Reaktion auf Sicherheitsvorfälle.

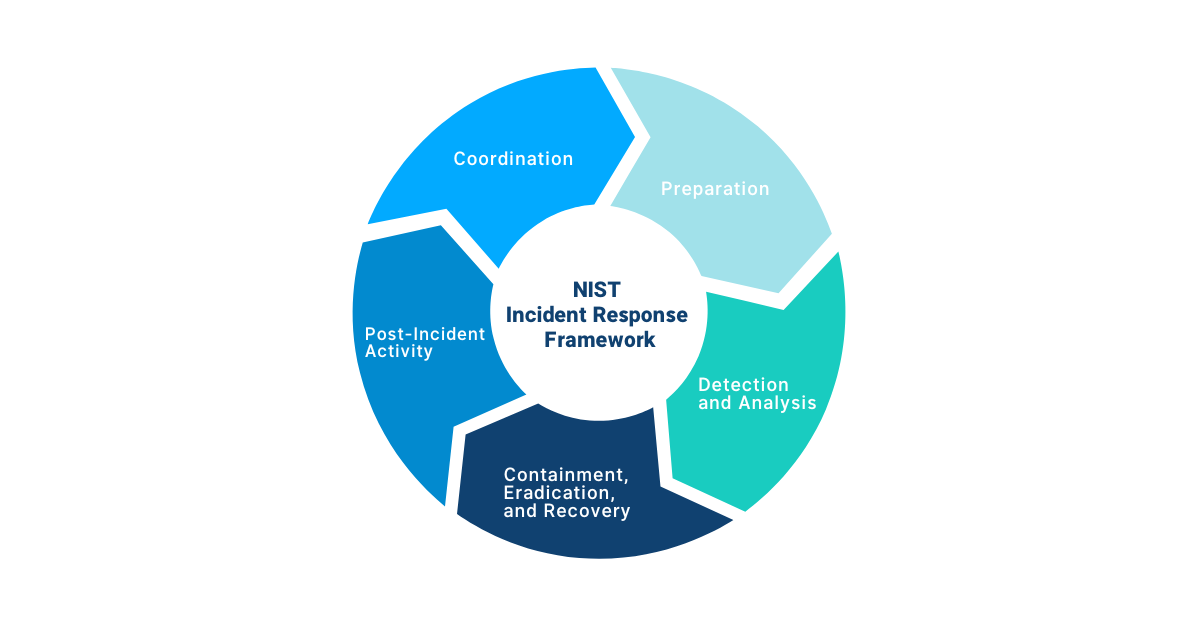

Ein Framework für ein Security Operations Center erstellen

Sobald die notwendigen Ressourcen identifiziert wurden, besteht der nächste Schritt darin, die Infrastruktur für das SOC (Security Operations Center) aufzubauen. Dies kann die Einrichtung eines dedizierten Arbeitsbereichs für das Team sowie die Installation und Konfiguration der erforderlichen Sicherheitssoftware und -hardware umfassen. Das Team sollte außerdem Prozesse und Protokolle zur Überwachung des Sicherheitsstatus der Organisation sowie zur Reaktion auf und Untersuchung von Sicherheitsvorfällen festlegen. Dabei sollten alle relevanten Frameworks für Security Operation Center, wie beispielsweise das Security Operations Center selbst, berücksichtigt werden. NIST-Cybersicherheitsrahmen oder MITRE ATT@CK Framework.

Starke SOC-Kommunikation und -Koordination etablieren

Neben den technischen Aspekten beim Aufbau eines SOC ist es wichtig, klare Kommunikations- und Koordinationswege innerhalb des Teams sowie mit anderen Abteilungen der Organisation zu etablieren. Dies kann regelmäßige Meetings und Briefings sowie die Entwicklung von … umfassen. Notfallpläne um sicherzustellen, dass das Team auf die Bewältigung einer Vielzahl von Sicherheitsvorfällen vorbereitet ist.

Der Aufbau eines Security Operations Centers (SOC) erfordert technisches Fachwissen, ausgeprägte Organisationsfähigkeiten sowie klare Kommunikation und Koordination innerhalb des Teams. Durch sorgfältige Planung und die Etablierung der notwendigen Infrastruktur und Prozesse kann ein Sicherheitsteam ein SOC aufbauen, das die Organisation effektiv vor vielfältigen Sicherheitsbedrohungen schützt.

Nutzen Sie die Vorteile der SOC-Sicherheitstools

Sicherheitsteams nutzen verschiedene Tools, um Sicherheitsabläufe zu optimieren und die Effizienz in Bezug auf Personal, Prozesse und Technologien zu verbessern. Die in einem Security Operations Center (SOC) verwendeten Tools können je nach Organisation und deren spezifischen Sicherheitsanforderungen variieren. Zu den gängigen Tools in einem SOC gehören:

-

Sicherheitsinformations- und Ereignismanagementsysteme (SIEM): Hierbei handelt es sich um spezialisierte Softwaresysteme, die Protokolldaten aus verschiedenen Quellen im gesamten Netzwerk einer Organisation erfassen und analysieren. SIEM-Systeme unterstützen Sicherheitsanalysten bei der Identifizierung potenzieller Sicherheitsbedrohungen und -vorfälle. Erfahren Sie mehr über die Unterschiede zwischen SIEM und SOAR.

-

Sicherheitsorchestrierung, Automatisierung und Reaktion (STEIGEN)Diese Lösungen unterstützen SecOps-Teams bei der Automatisierung wiederkehrender Aufgaben im SOC, wie z. B. der Reaktion auf Phishing-Warnungen sowie der Überwachung von SIEM und EDR. Alarm-Triage. SOAR-Plattformen tragen zur Verbesserung von SecOps-Leistungskennzahlen wie MTTD, MTTR und Verweilzeiten bei. Sicherheitsautomatisierungslösungen Sie helfen den Teams auch dabei, die Best Practices des Security Operations Center einzuhalten.

-

Werkzeuge zur Schwachstellenanalyse und zum SchwachstellenmanagementDiese Tools werden eingesetzt, um das Netzwerk und die Systeme einer Organisation auf Schwachstellen wie ungepatchte Software oder schwache Passwörter zu überprüfen. Tools zur Schwachstellenanalyse können Organisationen dabei helfen, ihre Patch- und Behebungsmaßnahmen zu priorisieren.

-

Netzwerküberwachungs- und Analysetools: Diese Tools werden zur Überwachung des Netzwerkverkehrs und -verhaltens eingesetzt und können Sicherheitsanalysten dabei helfen, potenzielle Sicherheitsbedrohungen und Anomalien zu identifizieren.

-

Plattformen für Bedrohungsanalysen: Hierbei handelt es sich um spezialisierte Systeme, die Informationen über bekannte und neu auftretende Cyberbedrohungen sammeln, analysieren und verbreiten. Threat-Intelligence-Plattformen liefern Sicherheitsanalysten wertvolle Erkenntnisse und Kontextinformationen für die Untersuchung und Reaktion auf Sicherheitsvorfälle.

Finden Sie die beste SOC-Lösung bei Swimlane

Die in einem Security Operations Center (SOC) eingesetzten Tools unterstützen Sicherheitsanalysten bei der Überwachung und dem Schutz des Netzwerks und der Systeme eines Unternehmens, der Identifizierung potenzieller Sicherheitsbedrohungen und -vorfälle sowie der schnellen und effektiven Reaktion auf auftretende Sicherheitsprobleme. Angesichts der Vielzahl an Sicherheitslösungen auf dem Markt ist es wichtig, diejenigen auszuwählen, die Ihr Unternehmen schützen, Ihre Analysten optimal unterstützen und Ihrem Unternehmen einen echten Mehrwert bieten. Angesichts der vielen auf dem Markt erhältlichen Sicherheitslösungen ist es wichtig, solche auszuwählen, die Ihr Unternehmen schützen, Ihre Analysten unterstützen und Ihrem Unternehmen einen wertvollen Nutzen bringen.

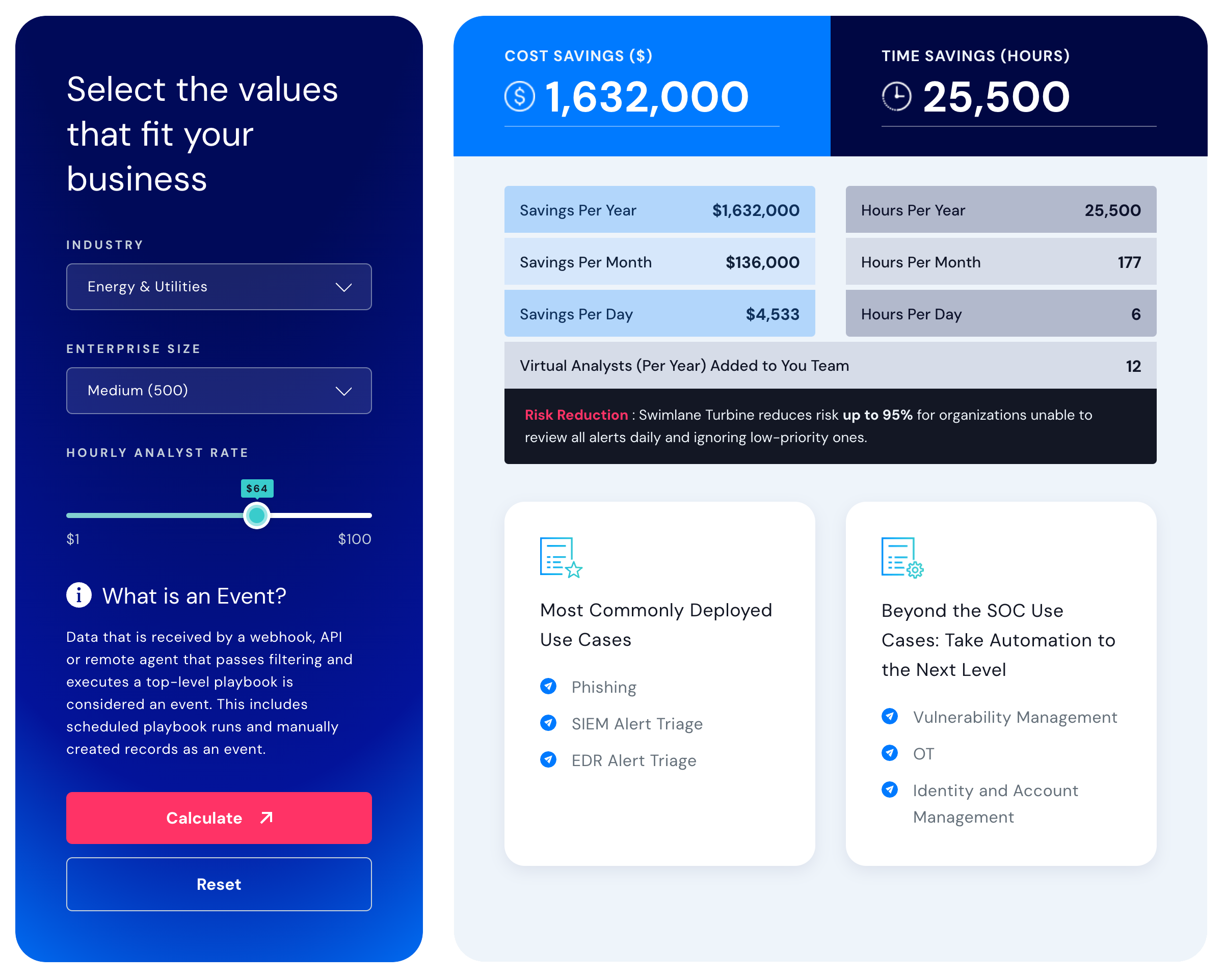

Swimlane-ROI-Rechner

Schätzen Sie die Einsparungen, die Sie mit einer Swimlane-Turbine erzielen können.