Todo lo que necesita saber sobre los beneficios, roles, responsabilidades y más del SOC.

Descripción general del Centro de operaciones de seguridad (SOC):

¿Qué significan las siglas SOC? Un centro de operaciones de seguridad (SOC) es un centro de operaciones de seguridad centralizado que supervisa y analiza la red de una organización para detectar y responder a amenazas y vulnerabilidades. Un SOC no siempre es un lugar físico; es una filosofía, un enfoque y un proceso que puede ubicarse en diversas ubicaciones físicas o virtuales. Un SOC generalmente incluye analistas, gerentes y herramientas para supervisar eventos y alertas de seguridad en tiempo real en múltiples sistemas y aplicaciones.

En un centro de operaciones de ciberseguridad, todos los eventos de seguridad son monitoreados por equipos de seguridad, a veces con la ayuda de herramientas de automatización de seguridad. El objetivo de un SOC es responder a las alertas lo más rápido y exhaustivamente posible antes de que los datos se vean comprometidos.

Un SOC bien gestionado puede ayudar a mejorar las ciberdefensas al proporcionar visibilidad de la actividad de su red en todos los sistemas, aplicaciones y entornos de nube. También debe ser capaz de detectar cuándo los sistemas o aplicaciones están comprometidos antes de que causen daños o permitan a los atacantes acceder a otras partes de su entorno.

Beneficios de un SOC

El principal beneficio de un SOC (centro de operaciones de seguridad) es que mantiene seguros los datos, empleados y activos de una organización. Para ello, el SOC detecta y responde a las amenazas de seguridad en tiempo real. Los beneficios de un SOC incluyen:

Mejor visibilidad de su red:

Supervise las alertas e identifique anomalías en tiempo real para mejorar la visibilidad de los patrones de tráfico de su red. Esta información permite usted para detectar amenazas y responder con rapidez cuando surjan.

Respuesta más rápida a incidentes:

La capacidad de analizar datos en tiempo real proporciona tiempos de respuesta más rápidos cuando ocurren incidentes, lo que le permite identificar rápidamente los riesgos y tomar medidas antes de que sea demasiado tarde.

Reducir costos

Las violaciones de datos cuestan un promedio de $4,24 millones Solo en Estados Unidos. El SOC es clave para prevenir ataques costosos. Procesos claros de SecOps y seguridad Las soluciones de automatización ayudan a impulsar la eficiencia., lo que se traduce en una reducción de costes para los equipos empresariales.

Garantizar el cumplimiento

Para las organizaciones en sectores con estrictos requisitos de cumplimiento, un SOC puede ayudar a garantizar que se respeten los estándares de seguridad. Con la solución de seguridad adecuada, El cumplimiento normativo y la elaboración de informes incluso pueden automatizarse.

Mantener la confianza de los clientes y consumidores:

El SOC es fundamental para fomentar una cultura de seguridad y protección de datos. Y dado que los consumidores cada vez se preocupan más por la seguridad de sus datos privados, un SOC establecido es una señal de confianza.

¿Qué hace un SOC?

El objetivo del SOC es proteger a la organización minimizando el daño causado por los ataques informáticos.por diferentes tipos de ataques de ciberseguridad manteniendo al mismo tiempo las operaciones de seguridad funcionando sin problemas.

La función del SOC es supervisar todos los sistemas y redes de seguridad de una organización, ya sean locales o remotos, las 24 horas del día, los 7 días de la semana, para garantizar su correcto funcionamiento y su protección contra ataques informáticos. También vigilan cualquier actividad sospechosa que pueda indicar un ataque o un intento de intrusión. Estos entornos se pueden supervisar a cualquier escala, como remota o global, mediante un centro global de operaciones de seguridad (GSOC).

El centro de operaciones de seguridad (SOC) es el núcleo de la infraestructura de seguridad de su organización. El SOC es responsable de recopilar, analizar y responder a las alertas. El SOC generalmente incluye una amplia gama de herramientas, como: SIEM y SOAR Soluciones, firewalls, IDP, herramientas de backup y muchos otros.

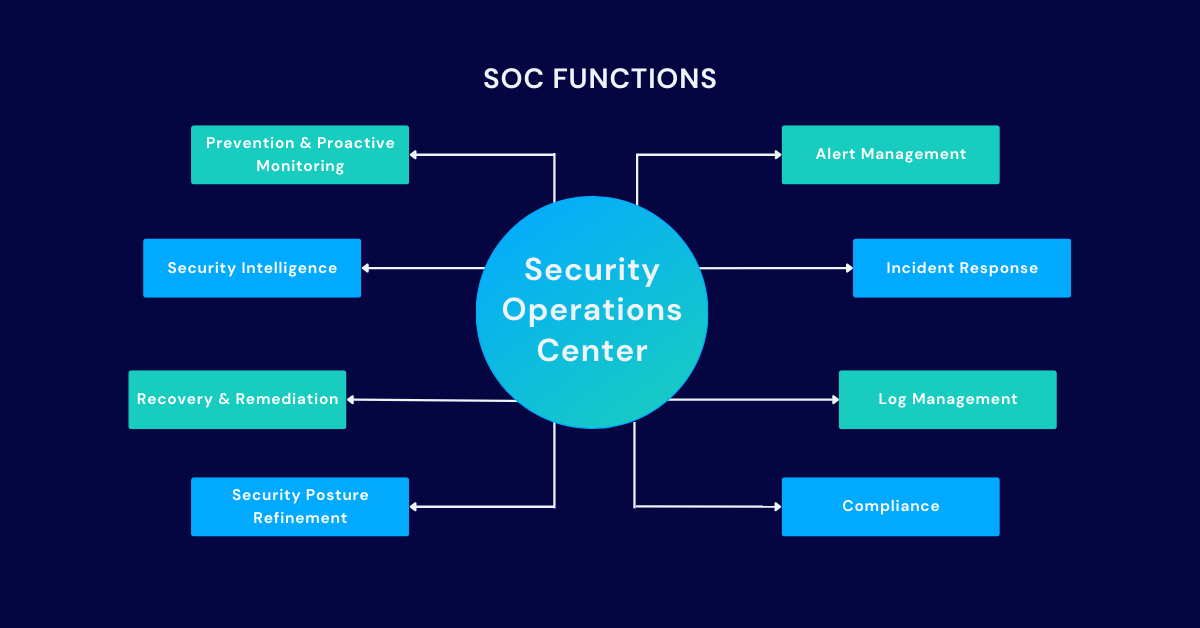

Funciones SOC

Prevención y seguimiento proactivo:

La prevención es la mejor ofensiva cuando se trata de ciberataques. Equipo SOC se mantendrá actualizado con las últimas tendencias en materia de delitos cibernéticos, creará planes de respuesta a incidentes, corregirá vulnerabilidades y tomará otras medidas preventivas importantes.

Gestión de alertas:

La función principal de un SOC es recopilar y gestionar las alertas generadas por sus herramientas de monitorización. Esto incluye tecnologías como firewalls, IDPS y SIEM.

Inteligencia de seguridad:

El SOC proporciona información en tiempo real o casi en tiempo real sobre las amenazas que han sido detectadas por sus herramientas de seguridad.

Respuesta a incidentes:

Una función clave del SOC es responder a los incidentes tan pronto como ocurren. Esto incluye seguir los procesos y procedimientos de IR, como el aislamiento de endpoints, la clasificación de amenazas y la documentación adecuada de los casos para su posterior consulta.

Recuperación y remediación:

El SOC también es responsable de la recuperación posterior al incidente y remediación, como en caso de una violación de datos. Esto incluye la restauración de sistemas y la recuperación de datos perdidos. En el peor de los casos, como en el caso de ataques de ransomware, esto también podría implicar la implementación de copias de seguridad cuando sea necesario.

Gestión de registros:

La función del SOC es recopilar, mantener y revisar toda la actividad y las comunicaciones de toda la organización. Gestionar estos registros ayuda a los equipos del SOC a identificar comportamientos normales y anormales para detectar amenazas.

Refinamiento de la postura de seguridad:

La postura de seguridad es vital para la protección de los activos empresariales. El SOC debe identificar y mejorar activamente la postura de seguridad general de una organización.

Cumplimiento:

Muchas industrias, especialmente las públicas y sectores gubernamentales Debe cumplir con los nuevos requisitos regulatorios. Es responsabilidad del SOC garantizar el cumplimiento de las normas de seguridad.

Tipos de SOC

SOC interno: Un SOC interno tiene una ubicación física y personal en las instalaciones que supervisa las operaciones de seguridad.

SOC subcontratado: Un SOC externalizado es gestionado casi en su totalidad por un proveedor externo, como un Proveedor de Servicios de Seguridad Gestionada (MSSP). Estos proveedores ofrecen diversos servicios para satisfacer las diferentes necesidades empresariales.

SOC híbrido: Un SOC híbrido es una combinación de un equipo de seguridad interno y Soporte externo, como con un MSSP. Este tipo de SOC ofrece soporte más pequeño. Equipos de SecOps el apoyo que necesitan, sin ampliar la plantilla de personal.

SOC virtual: Un SOC virtual es exactamente como su nombre indica: virtual. Este tipo de SOC se basa en un soporte no local y se centra en las directrices de procesos y los parámetros de seguridad para clasificar las alertas correctamente.

Funciones y responsabilidades del personal en un SOC

El equipo del SOC es responsable de garantizar la seguridad de la red, los datos y los usuarios de su organización. Para lograrlo eficazmente, debe ser capaz de detectar amenazas y responder con rapidez. Los puestos de trabajo en el centro de operaciones de seguridad varían en experiencia, habilidades y responsabilidades. A continuación, se presentan algunos de los más comunes. Funciones y responsabilidades del equipo SOC.

Puestos de trabajo en el Centro de Operaciones de Seguridad:

-

Analista de seguridad de nivel 1: El trabajo de los analistas de seguridad de nivel 1 se centra en triaje de alerta y generación de informes. Normalmente revisan y categorizan las alertas de seguridad y las amenazas potenciales.

-

Analista de seguridad de nivel 2: Los analistas de nivel 2 son la primera línea de respuesta a incidentes. Revisarán y responderán a las alertas que no pueden ser gestionadas por el nivel 1.

-

Analista de seguridad de nivel 3: Los analistas de más alto nivel son cazadores de amenazas cualificados. Estos analistas del centro de operaciones de seguridad se encargan de detectar y descubrir proactivamente amenazas complejas dentro de los sistemas de una organización.

-

Ingeniero de seguridad: Los ingenieros de seguridad son responsables de diseñar, implementar y mantener los controles y defensas técnicas que se utilizan para proteger los activos y sistemas de la organización.

-

Auditor de cumplimiento: Un auditor de cumplimiento garantiza que una organización cumpla con las regulaciones de seguridad federales y de la industria.

-

Gerente del SOC: El gerente del SOC es responsable directo del equipo y las operaciones del SOC. Contratará, capacitará y ejecutará la estrategia general de seguridad.

-

Director de Seguridad de la Información: Un Director de Seguridad de la Información (CISO) es un ejecutivo de alto nivel responsable de supervisar la estrategia y las operaciones de ciberseguridad de una organización. El CISO suele formar parte del equipo directivo de la organización y reporta directamente al CEO u otro gerente de nivel ejecutivo.

Principales desafíos del SOC

Los desafíos surgen en todas las organizaciones, y el SOC no es la excepción. Los equipos de SecOps se enfrentan a una variedad de Desafíos del SOC en el SOC, incluyendo:

-

Demasiadas alertas: 56% de los equipos de seguridad empresarial Gestionar más de 1000 alertas al día. El aumento de amenazas implica más alertas generadas por herramientas de Gestión de Información y Eventos de Seguridad (SIEM).

-

Escasez de habilidades en seguridad: Los equipos de seguridad probablemente se enfrentarán a 3,5 millones de puestos vacantes en ciberseguridad a nivel mundial para 2025. Simplemente no hay suficientes profesionales de seguridad, especialmente aquellos con amplia experiencia.

-

Falta de procedimientos y políticas claras de respuesta a incidentes: La industria de la seguridad evoluciona rápidamente para mantenerse al día con las crecientes amenazas. Los equipos del SOC tienen dificultades para crear procesos y procedimientos documentados, lo que genera inconsistencias en la clasificación de alertas y la respuesta a incidentes.

-

Presupuestos de seguridad limitados: A pesar de la explosión de ciberataques de alto perfil, los equipos del SOC sobreviven con presupuestos de seguridad limitados. Es difícil mantener el ritmo sin un presupuesto para más personal o soluciones actualizadas.

-

Requisitos reglamentarios y de cumplimiento: Los equipos de SOC en ciertas industrias, como los sectores de infraestructura crítica, deben cumplir estrictos requisitos regulatorios. De hecho, 69% de equipos de seguridad Reconocen que el cumplimiento normativo representa una parte importante de su gasto en seguridad. A menos que los equipos del SOC cuenten con el personal adecuado o soluciones de automatización de la seguridad, es difícil mantenerse al día con las estrictas regulaciones y estándares de cumplimiento.

Construyendo un Centro de Operaciones de Seguridad (SOC) ganador

Identifique las necesidades de su SOC

Para construir un SOC, el primer paso es identificar las necesidades de seguridad específicas de la organización. Sepa qué está protegiendo y cuál es su estrategia para hacerlo. Luego, determine los recursos que se requerirán para satisfacer esas necesidades. Esto puede incluir la contratación de personal adicional, la compra de software y hardware de seguridad y el establecimiento de... protocolos para la monitorización y respondiendo a incidentes de seguridad.

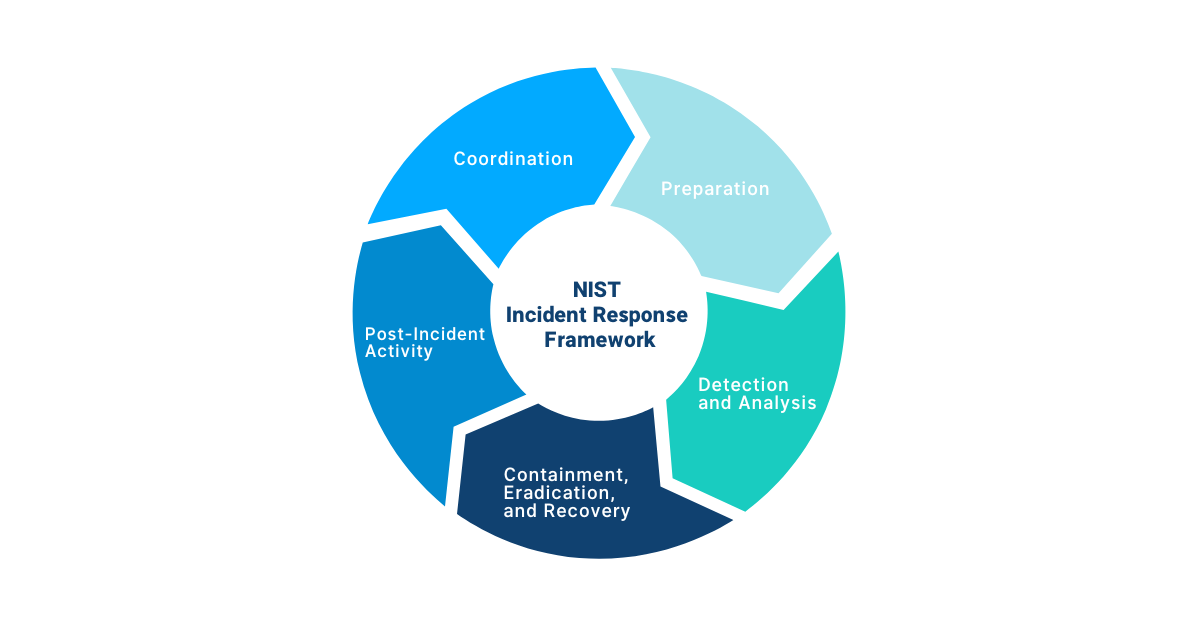

Crear un marco para el centro de operaciones de seguridad

Una vez identificados los recursos necesarios, el siguiente paso es establecer la infraestructura para el SOC. Esto puede implicar la creación de un espacio dedicado para el equipo, así como la instalación y configuración del software y hardware de seguridad necesarios. El equipo también debe establecer procesos y protocolos para supervisar la postura de seguridad de la organización, así como para responder e investigar incidentes de seguridad. Identifique los marcos de trabajo del centro de operaciones de seguridad que se deben seguir, como el Marco de ciberseguridad del NIST o Marco MITRE ATT@CK.

Establecer una comunicación y coordinación sólidas del SOC

Además de los aspectos técnicos de la creación de un SOC, es importante establecer líneas claras de comunicación y coordinación dentro del equipo, así como con otros departamentos de la organización. Esto puede implicar reuniones y sesiones informativas periódicas, así como el desarrollo de... planes de respuesta a incidentes para garantizar que el equipo esté preparado para manejar una amplia gama de incidentes de seguridad.

La creación de un centro de operaciones de seguridad requiere una combinación de experiencia técnica, sólidas habilidades organizativas y una comunicación y coordinación fluidas dentro del equipo. Al dedicar tiempo a planificar y establecer cuidadosamente la infraestructura y los procesos necesarios, un equipo de seguridad puede construir un SOC eficaz para proteger a la organización de una amplia gama de amenazas de seguridad.

Aproveche las herramientas de seguridad del SOC

Los equipos de seguridad recurren a diversas herramientas para optimizar las operaciones de seguridad y mejorar la eficiencia de las personas, los procesos y otras tecnologías. Las herramientas específicas que se utilizan en un SOC pueden variar según la organización y sus necesidades de seguridad específicas. Algunas herramientas comunes que se utilizan en un SOC incluyen:

-

Sistemas de gestión de eventos e información de seguridad (SIEM): Se trata de sistemas de software especializados que recopilan y analizan datos de registro de diversas fuentes en la red de una organización. Los sistemas SIEM pueden ayudar a los analistas de seguridad a identificar posibles amenazas e incidentes de seguridad. Más información sobre Las diferencias entre SIEM y SOAR.

-

Orquestación, automatización y respuesta de seguridad (REMONTARSE):Estas soluciones ayudan a los equipos de SecOps a ejecutar automáticamente tareas repetitivas en el SOC, como responder a alertas de phishing, SIEM y EDR. triaje de alerta. Las plataformas SOAR ayudan a mejorar las métricas de rendimiento de SecOps, incluyendo el MTTD, el MTTR y los tiempos de permanencia. Ciertas soluciones de automatización de seguridad También ayuda a los equipos a mantener las mejores prácticas del centro de operaciones de seguridad.

-

Herramientas de evaluación y gestión de vulnerabilidadesEstas herramientas se utilizan para analizar la red y los sistemas de una organización en busca de vulnerabilidades, como software sin parchear o contraseñas débiles. Las herramientas de evaluación de vulnerabilidades pueden ayudar a las organizaciones a priorizar sus esfuerzos de aplicación de parches y remediación.

-

Herramientas de monitorización y análisis de red: Estas herramientas se utilizan para monitorear el tráfico y el comportamiento de la red y pueden ayudar a los analistas de seguridad a identificar posibles amenazas y anomalías de seguridad.

-

Plataformas de inteligencia de amenazas: Se trata de sistemas especializados que recopilan, analizan y difunden información sobre ciberamenazas conocidas y emergentes. Las plataformas de inteligencia de amenazas pueden proporcionar a los analistas de seguridad información valiosa y contexto para investigar y responder a incidentes de seguridad.

Encuentre la mejor solución SOC en Swimlane

Las herramientas utilizadas en un SOC están diseñadas para ayudar a los analistas de seguridad a supervisar y proteger la red y los sistemas de una organización, identificar posibles amenazas e incidentes de seguridad y responder de forma rápida y eficaz ante cualquier problema de seguridad que surja. Con tantas soluciones de seguridad en el mercado, es importante elegir aquellas que protejan a su organización, apoyen a sus analistas y aporten beneficios valiosos. Con tantas soluciones de seguridad en el mercado, es importante elegir aquellas que protejan a su organización, apoyen a su analista y proporcionen valiosos beneficios a su organización.

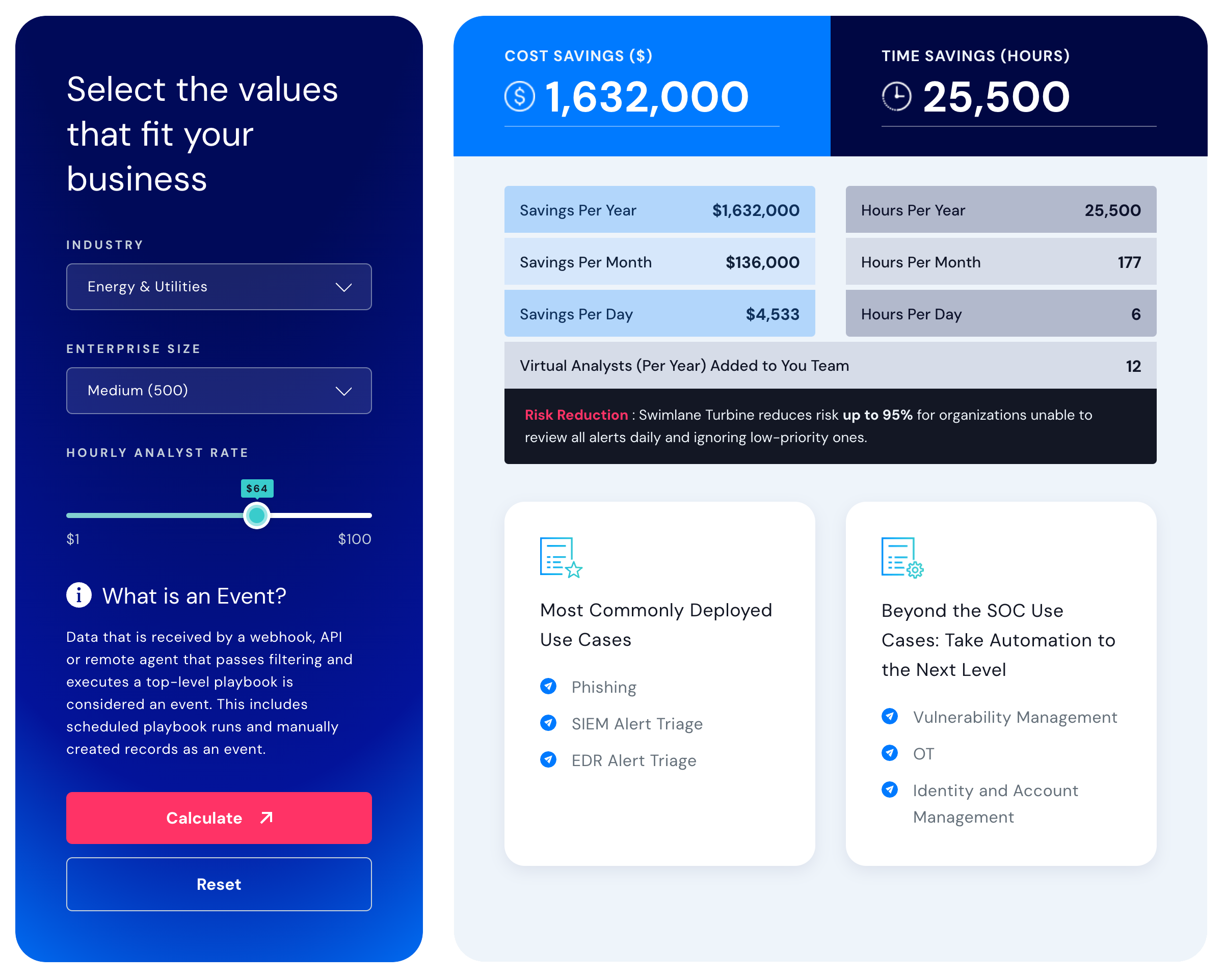

Calculadora de ROI de carriles

Calcule el ahorro que puede conseguir con Swimlane Turbine.