自分自身やチーム メンバーを漸近線にしないことは、サイバー セキュリティの暗黙のルールです。.

高校の数学で覚えているかもしれませんが、 漸近線 無限大またはゼロに向かって際限なく推移する関数をグラフで表したものです。脅威への対応の場合、遅延による潜在的コストは後者に類似し、企業の財布を加速度的に消耗させる可能性があります。代数IIを履修していない方のために、図1に私たちが何を言っているかを示す例を示します。.

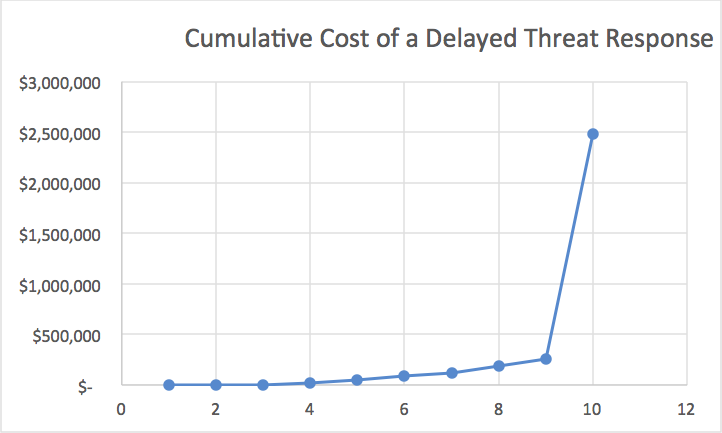

サイバーセキュリティはどうすれば漸近的になるのでしょうか? (ついでにSAT対策とAP英語の話も少し…)問題は、未対策の脅威によるビジネスへの影響が増大することから生じています。表のモデルが示すように、脅威への対応が遅れるにつれて、日を追うごとにコストは積み重なっていきます。.

| 日 | セキュリティチーム | シニアITリーダーシップ | 経営幹部 | 法律上の | 広報 | 外部セキュリティコンサルタント | 和解と罰金 | 評判の失墜 | 累積総コスト |

|---|---|---|---|---|---|---|---|---|---|

| 1 | $50 | $50 | |||||||

| 2 | $500 | $550 | |||||||

| 3 | $1,000 | $2,500 | $4,050 | ||||||

| 4 | $5,000 | $5,000 | $5,000 | $5,000 | $24,050 | ||||

| 5 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $49,050 | |||

| 6 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $84,050 | ||

| 7 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $119,050 | ||

| 8 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $189,050 | ||

| 9 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $259,050 | ||

| 10+ | $5,000 | $5,000 | $5,000 | $20,000 | $100,000 | $10,000 | $1,000,000 | $1,000,000 | $2,484,050 |

脅威への対応コストが急速に増大する理由

表に示されているこのモデルは非常に簡略化された例です。重要なのは、現実的なパターンと傾向です。脅威は、無視されたり、気づかれずに放置されたりしても、一般的にコストが下がることはありません。悪意のある侵入は、すぐに発見されれば、修復コストはごくわずかです。しかし、侵入が侵害に発展した場合、セキュリティチームは、何が起こったのか、何が影響を受けたのか、そしてどのように状況を改善すべきなのかを解明するために、多くの工数を費やす必要が生じます。.

問題がビジネス自体に影響を及ぼし始め、例えば重要なシステムの速度低下や破損などが生じた場合、経営幹部が介入することになります。誰にとっても時間は貴重です。CEOがセキュリティ侵害に注力していると、会社の成長に費やす時間がなくなってしまいます。脅威が深刻な事態に発展した場合、弁護士、PR会社、セキュリティコンサルタントといった高額な外部関係者を含む、より多くの人々が関与することになります。単なる脅威から始まったものが、最終的には数百万ドルの罰金や和解金、そして評判の失墜につながる可能性があります。図2は、表から抜粋した、脅威への対応の遅れによる累積コストをグラフ化したものです。ご覧の通り、漸近線を描いています。.

脅威への対応を迅速化

セキュリティ運用管理と自動化における新たな進歩により、脅威の検知と対応プロセスの迅速化が可能になりました。自動化されたインシデント対応ツールとセキュリティオーケストレーションツールは、セキュリティチームに、煩雑で時間のかかるセキュリティ管理タスクを自動化するために連携して機能するプロセスとツールの統合コレクションを提供します。.

セキュリティオーケストレーション 標準ベースのソフトウェアとオープンなアプリケーション・プログラミング・インターフェース(API)を活用することで、セキュリティシステム間の広範かつ容易な相互接続を実現します。オープンスタンダードとRESTful APIの柔軟性を活用することで、セキュリティチームはSIEM、IDS、エンドポイント、脅威インテリジェンス、その他のセキュリティツールを自動化およびオーケストレーション機能に簡単かつ迅速に接続できます。.

自動化されたインシデント対応およびセキュリティオーケストレーションソリューションにより、セキュリティチームはアラート対応プロセスをモデル化し、自動化することができます。アラームのトリアージと拡充、チケットのオープンとクローズ、ルールセットの更新、主要な関係者へのメール送信などが可能になり、脅威への対応における時間のかかる手作業を大幅に削減できます。チームは発生した脅威を100%評価できます。一方、Ponemon Instituteの調査によると、 ほとんどのチームは脅威の30%未満を調査し、残りをトリアージすることしかできない。. このアプローチでは、脅威を簡単に見逃してしまい、それが後に大きな損害をもたらすインシデントにつながる可能性があります。.

Swimlaneによる自動インシデント対応

スイムレーンは 自動化されたインシデント対応 そして セキュリティ自動化、オーケストレーション、対応ソリューション セキュリティ運用活動を一元化するSwimlane。Swimlaneは、既存の監視・検知システムによって特定されたセキュリティアラートやインシデントへの対応を管理・自動化します。また、Swimlaneは、時間のかかる手動による脅威対応を、機械による迅速な意思決定と修復に置き換えます。.

Swimlaneは、企業全体のセキュリティタスクを追跡し、個人およびチームがケース、レポート、ダッシュボード、指標に一元的にアクセスできるようにします。対応および通知プロセスを標準化することで、リスクを軽減し、解決を迅速化し、コミュニケーションを効率化します。自動化機能は、ベンダーAPIとソフトウェア定義セキュリティ(SDSec)手法を活用し、キルチェーンの早い段階で迅速に対応し、攻撃を防御します。.

Swimlaneを活用することで、セキュリティチームは脅威への対応速度を向上させ、検査対象となる脅威の割合を高めることができます。セキュリティ脅威への対応におけるこれらの改善は、対応の遅延によるコストの増加リスクを軽減します。.

Swimlane ソリューションのデモを手配したり、セキュリティ自動化とオーケストレーションが組織に役立つかどうかについて当社のセキュリティ アーキテクトと話したりするには、1.844.SWIMLANE までお問い合わせください。.