Debería ser la regla no escrita de la ciberseguridad: no convertirte en una asíntota ni de ti mismo ni de los miembros de tu equipo.

Como quizás recuerdes de las matemáticas de la escuela secundaria, un asíntota Es una representación gráfica de una función que tiende indefinidamente hacia cero o infinito. En el caso de la respuesta a una amenaza, el coste potencial de un retraso puede asemejarse a este último: vaciar el bolsillo corporativo a un ritmo cada vez más acelerado. Para quienes no sepan Álgebra II, la Figura 1 ofrece un ejemplo de lo que estamos hablando.

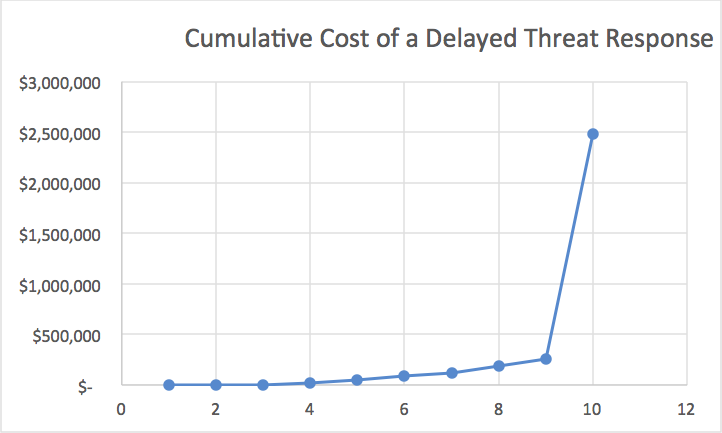

¿Cómo puede la ciberseguridad volverse asintótica? (Solo para aprovechar un poco la preparación para el SAT y el inglés avanzado, ya que estamos…) El problema radica en el creciente impacto empresarial que una amenaza no controlada tiene. Como muestra el modelo de la tabla, a medida que transcurre cada día con un retraso en la respuesta a la amenaza, los costos comienzan a acumularse.

| Día | Equipo de seguridad | Liderazgo sénior de TI | Liderazgo ejecutivo | Legal | Relaciones públicas | Consultores de seguridad externos | Acuerdos y multas | Daño a la reputación | Costo total acumulado |

|---|---|---|---|---|---|---|---|---|---|

| 1 | $50 | $50 | |||||||

| 2 | $500 | $550 | |||||||

| 3 | $1,000 | $2,500 | $4,050 | ||||||

| 4 | $5,000 | $5,000 | $5,000 | $5,000 | $24,050 | ||||

| 5 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $49,050 | |||

| 6 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $84,050 | ||

| 7 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $119,050 | ||

| 8 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $189,050 | ||

| 9 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $259,050 | ||

| 10+ | $5,000 | $5,000 | $5,000 | $20,000 | $100,000 | $10,000 | $1,000,000 | $1,000,000 | $2,484,050 |

Cómo crecen rápidamente los costos de gestión de amenazas

El modelo que se muestra en la tabla es un ejemplo muy simplificado. Lo importante son el patrón y la tendencia, que son realistas. Las amenazas generalmente no se vuelven más económicas cuanto más tiempo se ignoran o pasan desapercibidas. Una intrusión maliciosa, si se detecta de inmediato, podría tener un coste insignificante de reparación. Si la intrusión se convierte en una brecha de seguridad, el equipo de seguridad tendrá que dedicar muchas horas a determinar qué sucedió, qué se vio afectado y cómo remediar la situación.

Si el problema empieza a afectar a la propia empresa, por ejemplo, ralentizando o corrompiendo sistemas críticos, la alta dirección intervendrá. El tiempo de todos es valioso. Cuando el director ejecutivo se centra en una brecha de seguridad, no dedica tiempo a impulsar el crecimiento de la empresa. Si la amenaza se convierte en un verdadero desastre, podrían intervenir más personas, incluyendo empresas externas con costos elevados como abogados, agencias de relaciones públicas y consultores de seguridad. Lo que empezó como una simple amenaza podría acabar generando multas y acuerdos multimillonarios, además de daños a la reputación. La Figura 2 representa gráficamente el coste acumulado de una respuesta tardía a una amenaza, tomado de la tabla. Como puede observar, es asintótico.

Acelerar la respuesta a las amenazas

Los nuevos avances en la gestión y automatización de operaciones de seguridad permiten agilizar el proceso de detección y respuesta ante amenazas. Las herramientas automatizadas de respuesta a incidentes y orquestación de la seguridad ofrecen a los equipos de seguridad un conjunto integrado de procesos y herramientas que trabajan en conjunto para automatizar tareas de gestión de la seguridad que, de otro modo, serían tediosas y lentas.

Orquestación de seguridad Se basa en software basado en estándares e interfaces de programación de aplicaciones (API) abiertas para facilitar una interconectividad amplia y sencilla entre los sistemas de seguridad. Aprovechando la flexibilidad de los estándares abiertos y las API RESTful, el equipo de seguridad puede conectar de forma sencilla y rápida SIEM, IDS, endpoints, inteligencia de amenazas y otras herramientas de seguridad con las capacidades de automatización y orquestación.

Una solución automatizada de respuesta a incidentes y orquestación de seguridad permite al equipo de seguridad modelar sus procesos de respuesta a alertas y automatizarlos. Permite clasificar y enriquecer alarmas, abrir y cerrar tickets, actualizar conjuntos de reglas, enviar correos electrónicos a las partes interesadas clave, etc., reduciendo drásticamente el laborioso proceso manual de respuesta a amenazas. El equipo puede evaluar el 100 % de las amenazas a medida que surgen. Por el contrario, un estudio del Instituto Ponemon reveló que La mayoría de los equipos se limitan a examinar menos del 30 por ciento de las amenazas y clasificar el resto.. Este enfoque puede permitir que pase fácilmente una amenaza que más tarde se convierta en un incidente costoso.

Respuesta automatizada a incidentes con Swimlane

Swimlane ofrece una respuesta automatizada a incidentes y un Solución de automatización, orquestación y respuesta de seguridad Que centraliza las actividades de operaciones de seguridad. Swimlane gestiona y automatiza la respuesta a alertas e incidentes de seguridad identificados por los sistemas de monitoreo y detección existentes. Swimlane también reemplaza las lentas capacidades manuales de respuesta ante amenazas con una toma de decisiones y remediación a velocidad de máquina.

Swimlane monitoriza todas las tareas de seguridad empresarial, proporcionando acceso centralizado a casos, informes, paneles y métricas para individuos y equipos. Estandariza los procesos de respuesta y notificación para mitigar riesgos, acelerar la resolución y agilizar las comunicaciones. Su automatización aprovecha las API de los proveedores y los métodos de Seguridad Definida por Software (SDSec) para responder rápidamente y prevenir ataques en las primeras etapas de la cadena de ataque.

Al trabajar con Swimlane, el equipo de seguridad puede acelerar su respuesta ante amenazas y aumentar el porcentaje de amenazas que examina. Ambas mejoras en la gestión de amenazas de seguridad reducen el riesgo de una respuesta tardía y costosa.

Para concertar una demostración de la solución Swimlane o para hablar con uno de nuestros arquitectos de seguridad para ver si la automatización y orquestación de la seguridad serían útiles para su organización, contáctenos al 1.844.SWIMLANE.