La règle non écrite de la cybersécurité devrait être la suivante : ne faites pas de vous-même ou des membres de votre équipe une asymptote.

Comme vous vous en souvenez peut-être de vos cours de mathématiques au lycée, un asymptote Il s'agit d'une représentation graphique d'une fonction tendant indéfiniment vers zéro ou l'infini. Dans le contexte de la réponse aux menaces, le coût potentiel d'un retard peut s'apparenter à cette dernière situation : il épuise les ressources financières de l'entreprise à un rythme toujours plus rapide. Pour ceux qui ont manqué leurs cours d'algèbre de terminale, la figure 1 illustre ce dont nous parlons.

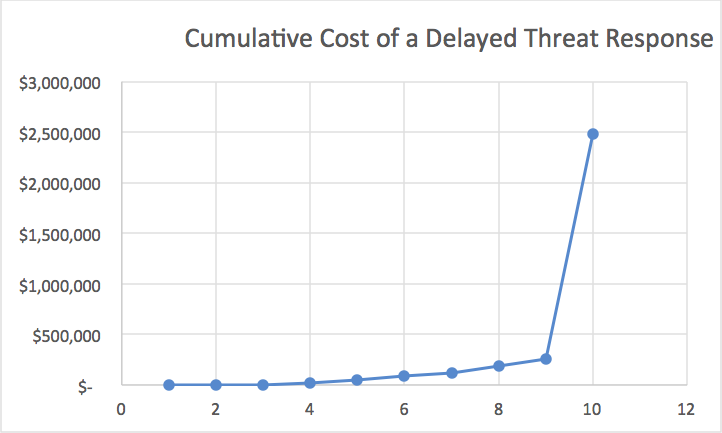

Comment la cybersécurité peut-elle devenir asymptotique ? (Et tant qu'à faire, parlons un peu de préparation au SAT et d'anglais AP…) Le problème vient de l'impact croissant d'une menace non maîtrisée sur les entreprises. Comme le montre le modèle du tableau, chaque jour de retard dans la réponse à la menace entraîne une augmentation des coûts.

| Jour | Équipe de sécurité | Direction informatique de haut niveau | Direction exécutive | Légal | Relations publiques | Consultants externes en sécurité | Règlements et amendes | Atteinte à la réputation | Coût total cumulé |

|---|---|---|---|---|---|---|---|---|---|

| 1 | $50 | $50 | |||||||

| 2 | $500 | $550 | |||||||

| 3 | $1,000 | $2,500 | $4,050 | ||||||

| 4 | $5,000 | $5,000 | $5,000 | $5,000 | $24,050 | ||||

| 5 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $49,050 | |||

| 6 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $84,050 | ||

| 7 | $5,000 | $5,000 | $5,000 | $5,000 | $5,000 | $10,000 | $119,050 | ||

| 8 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $189,050 | ||

| 9 | $5,000 | $5,000 | $5,000 | $25,000 | $20,000 | $10,000 | $259,050 | ||

| 10+ | $5,000 | $5,000 | $5,000 | $20,000 | $100,000 | $10,000 | $1,000,000 | $1,000,000 | $2,484,050 |

Comment les coûts de gestion des menaces augmentent rapidement

Le modèle présenté dans le tableau est un exemple très simplifié. Ce qui importe, ce sont la tendance et le schéma, qui sont réalistes. Les menaces, lorsqu'elles sont ignorées ou passent inaperçues, ne deviennent généralement pas moins coûteuses à corriger. Une intrusion malveillante, si elle est détectée immédiatement, peut engendrer un coût négligeable à réparer. Si l'intrusion se transforme en violation de données, l'équipe de sécurité devra consacrer de nombreuses heures de travail à déterminer ce qui s'est passé, les éléments affectés et comment remédier à la situation.

Si le problème commence à affecter l'entreprise elle-même, par exemple en ralentissant ou en corrompant des systèmes critiques, la direction générale interviendra. Le temps de chacun est précieux. Lorsqu'un PDG se concentre sur une faille de sécurité, c'est du temps qu'il ne peut pas consacrer à la croissance de l'entreprise. Davantage de personnes, y compris des intervenants externes coûteux comme des avocats, des agences de relations publiques et des consultants en sécurité, pourraient être impliqués si la menace se transforme en véritable catastrophe. Ce qui n'était au départ qu'une simple menace pourrait entraîner des amendes et des règlements à l'amiable de plusieurs millions de dollars, ainsi qu'une atteinte à la réputation de l'entreprise. La figure 2 illustre graphiquement le coût cumulé d'une réponse tardive à une menace, d'après le tableau. Comme vous pouvez le constater, ce coût est asymptotique.

Accélérer la réponse aux menaces

Les progrès récents en matière de gestion et d'automatisation des opérations de sécurité permettent d'accélérer la détection et la réponse aux menaces. Les outils automatisés de réponse aux incidents et d'orchestration de la sécurité offrent aux équipes de sécurité un ensemble intégré de processus et d'outils fonctionnant de concert pour automatiser les tâches de gestion de la sécurité, souvent fastidieuses et chronophages.

Orchestration de la sécurité S'appuyant sur des logiciels conformes aux normes et des interfaces de programmation d'applications (API) ouvertes, cette solution permet une interconnexion étendue et aisée entre les systèmes de sécurité. Grâce à la flexibilité des normes ouvertes et des API RESTful, l'équipe de sécurité peut connecter rapidement et facilement les outils SIEM, IDS, de protection des terminaux, de veille sur les menaces et autres outils de sécurité aux fonctionnalités d'automatisation et d'orchestration.

Une solution automatisée de réponse aux incidents et d'orchestration de la sécurité permet à l'équipe de sécurité de modéliser et d'automatiser ses processus de réponse aux alertes. Elle peut trier et enrichir les alarmes, ouvrir et fermer des tickets, mettre à jour les ensembles de règles, envoyer des courriels aux principales parties prenantes, etc., réduisant ainsi considérablement le temps consacré manuellement à la réponse aux menaces. L'équipe peut évaluer 100 % des menaces dès leur apparition. En revanche, une étude du Ponemon Institute a révélé que… La plupart des équipes se limitent à examiner moins de 30 % des menaces et à trier les autres.. Cette approche peut facilement laisser passer une menace qui se transformera plus tard en un incident coûteux.

Réponse automatisée aux incidents avec Swimlane

Swimlane propose un réponse automatisée aux incidents et un solution d'automatisation, d'orchestration et de réponse en matière de sécurité Swimlane centralise les activités des opérations de sécurité. Cette solution gère et automatise la réponse aux alertes et incidents de sécurité identifiés par les systèmes de surveillance et de détection existants. Swimlane remplace également les processus manuels et lents de réponse aux menaces par une prise de décision et une remédiation ultrarapides.

Swimlane centralise le suivi de toutes les tâches de sécurité de l'entreprise et offre un accès aux incidents, rapports, tableaux de bord et indicateurs pour les individus et les équipes. La plateforme standardise les processus de réponse et de notification afin d'atténuer les risques, d'accélérer la résolution des incidents et de fluidifier la communication. Son automatisation s'appuie sur les API des fournisseurs et les méthodes de sécurité logicielle (SDSec) pour réagir rapidement et prévenir les attaques plus tôt dans la chaîne d'attaque.

Grâce à Swimlane, l'équipe de sécurité peut accélérer sa réponse aux menaces et augmenter le pourcentage de menaces analysées. Ces deux améliorations dans la gestion des menaces de sécurité réduisent le risque d'une réponse tardive et coûteuse.

Pour organiser une démonstration de la solution Swimlane ou pour parler à l'un de nos architectes de sécurité afin de déterminer si l'automatisation et l'orchestration de la sécurité seraient utiles à votre organisation, veuillez nous contacter au 1.844.SWIMLANE.