アラートや検知には様々な形態があり、有益なものもあればそうでないものもあります。セキュリティオペレーションセンター(SOC)のアナリストは、こうした異常の初期調査を担当します。さらに、クラウドベースのリソースの場合、ホストオペレーティングシステム上で発生するすべての事象をログに記録する余裕がない場合もあります。.

Microsoft Azureは、初期調査や初期対応を支援するための膨大なデータを提供します。Tier 1またはTier 2のアナリストの場合、通常はインシデント対応チームやデジタルフォレンジックチームが行うような完全な調査を実行する能力がない可能性があります。この点を踏まえ、Swimlaneがまさにこのような状況に対応する新しいMicrosoft Azureユースケースをご紹介します。.

最近のウェビナーもぜひご覧ください。“Microsoft AzureとSwimlaneでセキュリティ調査を迅速化する方法.”

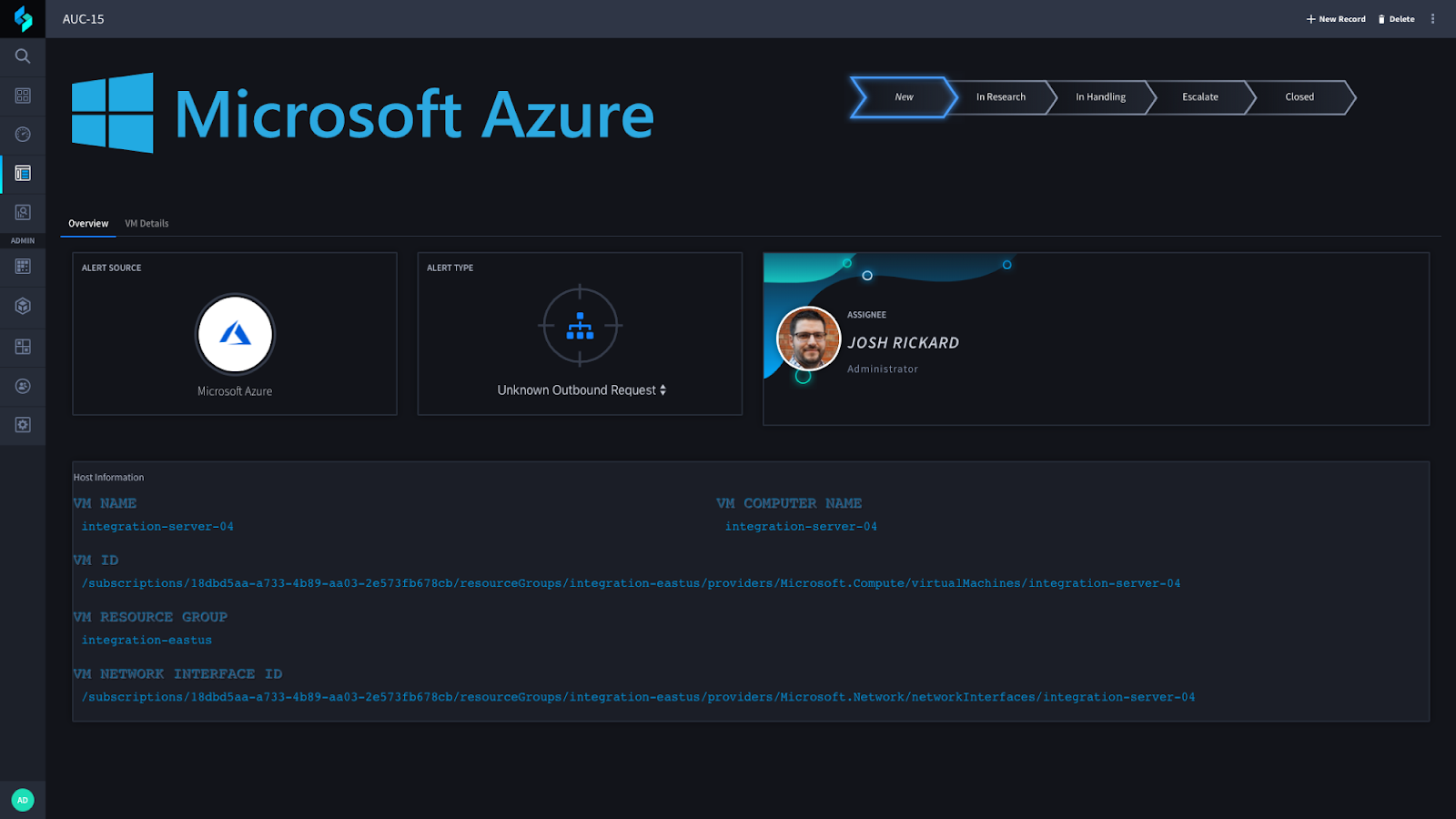

アプリケーション内でアラートを受信した場合、まずホストシステムに関する情報を収集する必要があります。この例では、Microsoft Azure Computer VM(仮想マシン)を使用しています。.

スイムレーン内で記録を表示すると、アラートの発生元とアラートの種類を素早く確認できます。さらに、影響を受けたシステムの概要情報も確認できます。.

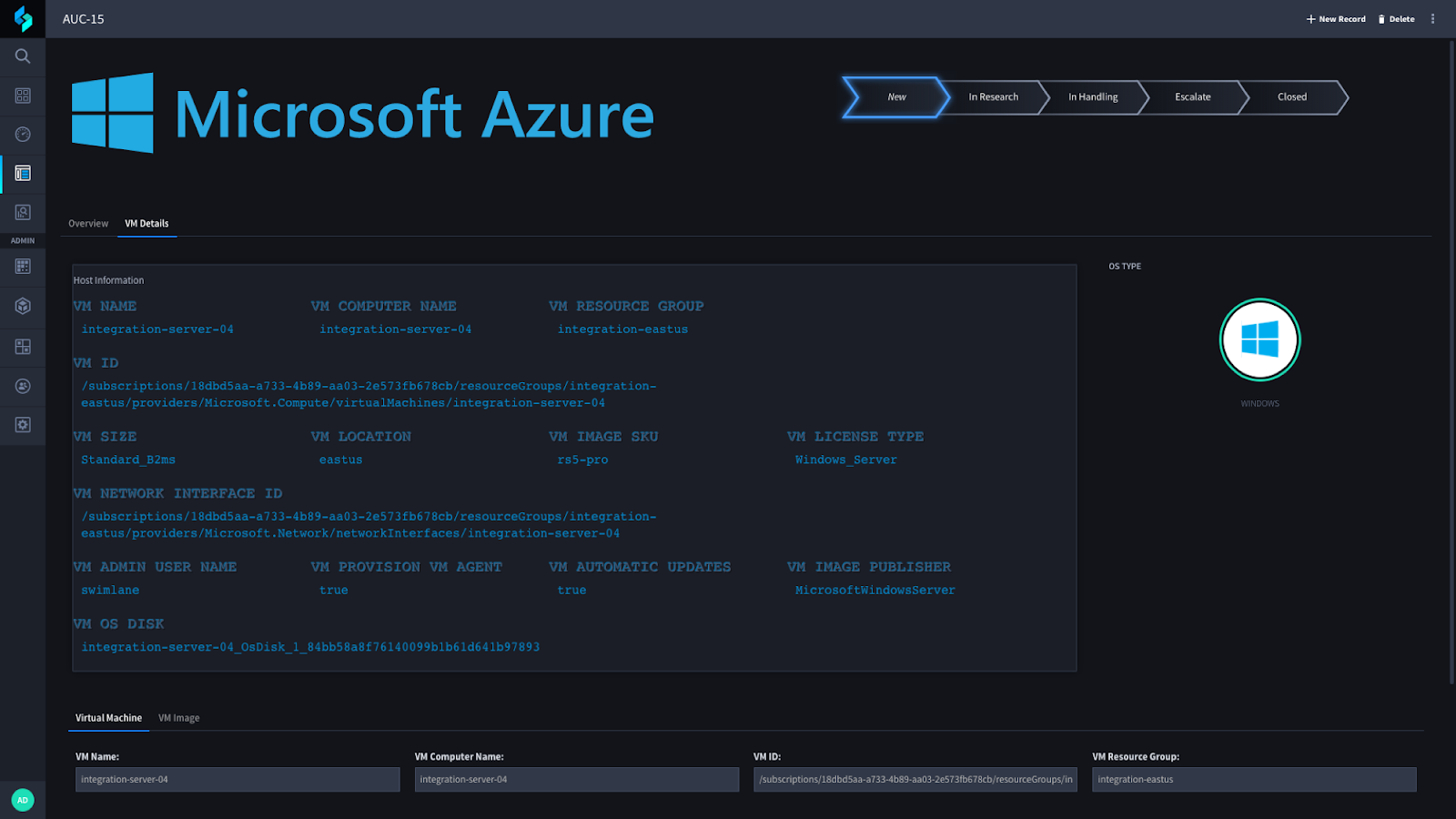

我々が VMの詳細 タブでは、このシステムに関する詳細情報を確認できます。この情報はAzureでの作業を開始するために不可欠であり、調査が必要なシステムの種類に関するコンテキストを提供します。.

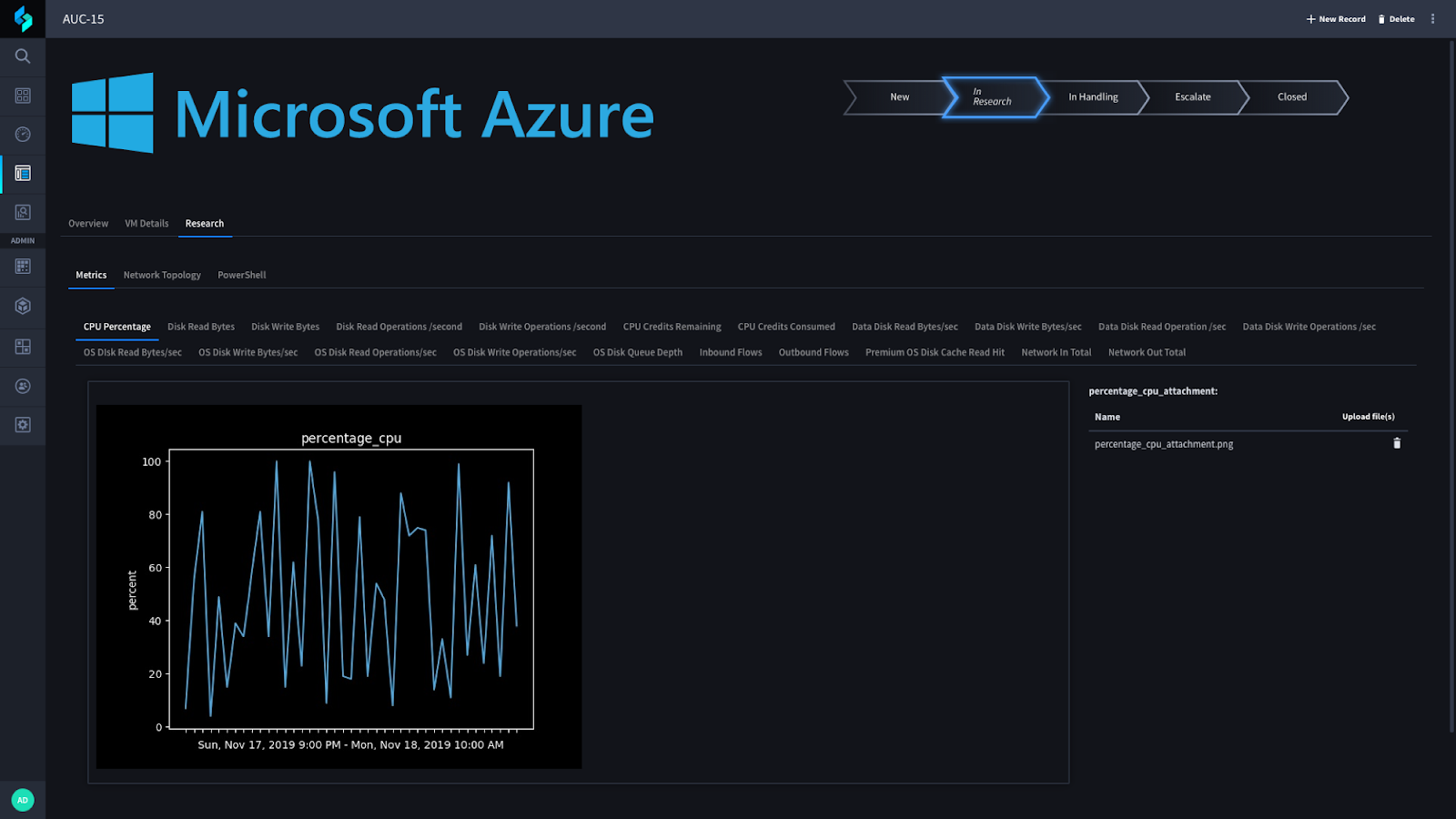

影響を受けるリソースについて理解したら、システムに関する初期調査を開始できます。 研究において 調査フェーズウィジェットのタブに新しいタブが表示され、 VMの詳細 と呼ばれる 研究. 同時に、定義したワークフローの一部が、このシステムの動作とネットワーク トポロジに関する重要な情報を収集し始めます (これについては後ほど詳しく説明します)。.

スイムレーンはすぐにシステムに関するメトリクスの収集を開始し、視覚的なグラフを生成してこのレコードにアップロードします。これらのグラフを確認することで、VMの動作を確認・分析できます。.

SwimlaneとPythonを使用すると、仮想マシンに関する詳細なメトリクスを取得できます。 CPUの割合, 1秒あたりのディスク読み取り操作数、受信ネットワークフロー、, そして 送信ネットワーク フロー。.

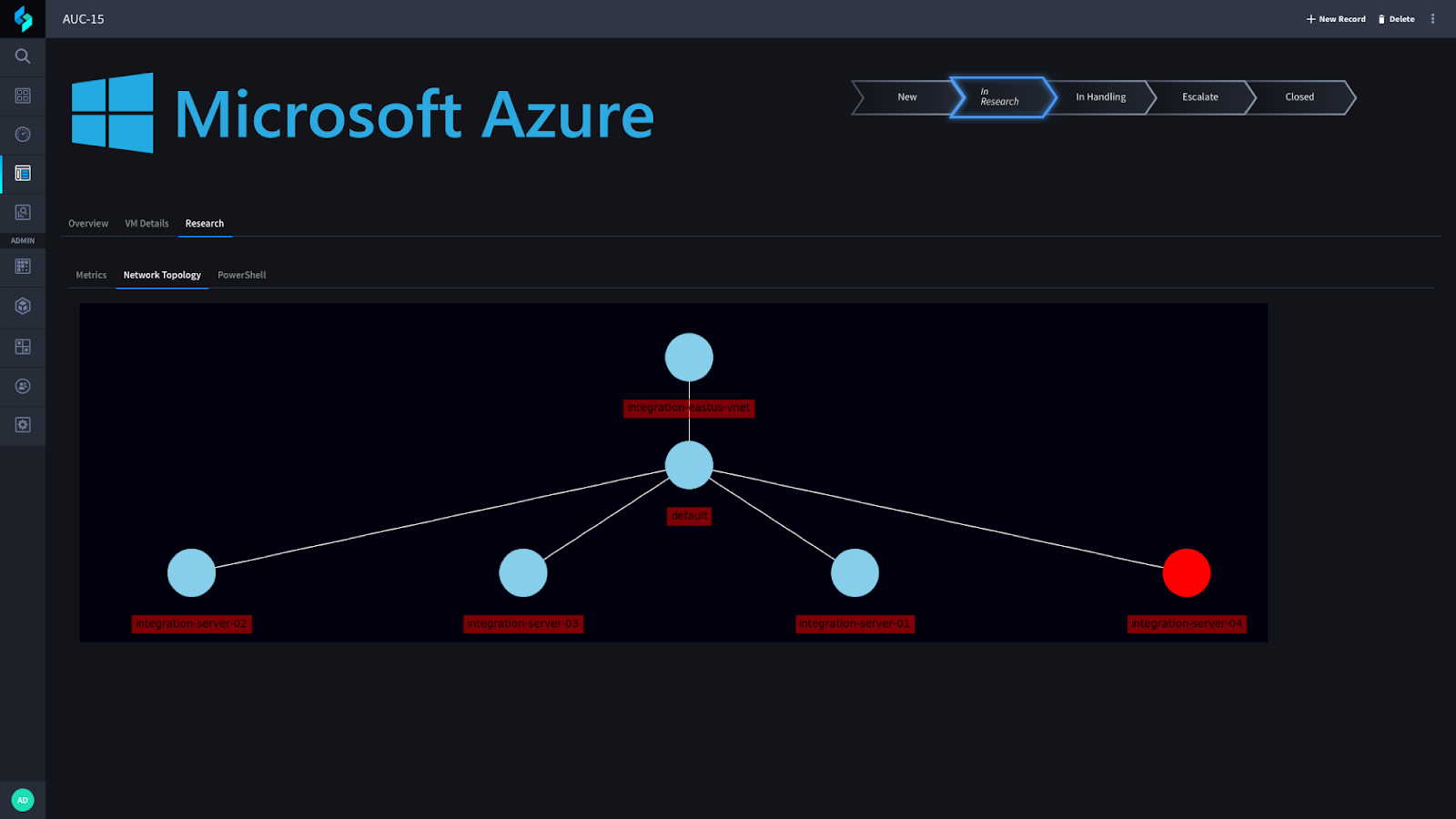

さらに、Swimlane はネットワークトポロジマップを生成できるため、仮想マシンの所在地と、そのサブネット内にどのようなシステムが存在するかを正確に把握できます。下のスクリーンショットでは、この仮想マシンが属するネットワークセキュリティグループ (NSG) (最上位ノード) と、この NSG に関連付けられているサブネットが表示されています。すべてのシステムはそのサブネットの下に表示され、対象システム (フォーカスされているシステム) は赤で強調表示されています。.

最後に、 研究 このアプリケーションのセクションでは、Azureを使用してリモート仮想マシンでPowerShellを実行できます。 REST API. 幸運なことに、 Azure REST API システムで実行できる標準スクリプトのリストを提供します。これらのコマンドは以下のとおりです。

- リモートPSを有効にする

- 管理者アカウントを有効にする

- IP設定

- RDP設定

- RDPCert をリセットする

- RDPポートの設定

独自の PowerShell スクリプトをアップロードし、Azure REST API を使用してこれを実行することもできます。

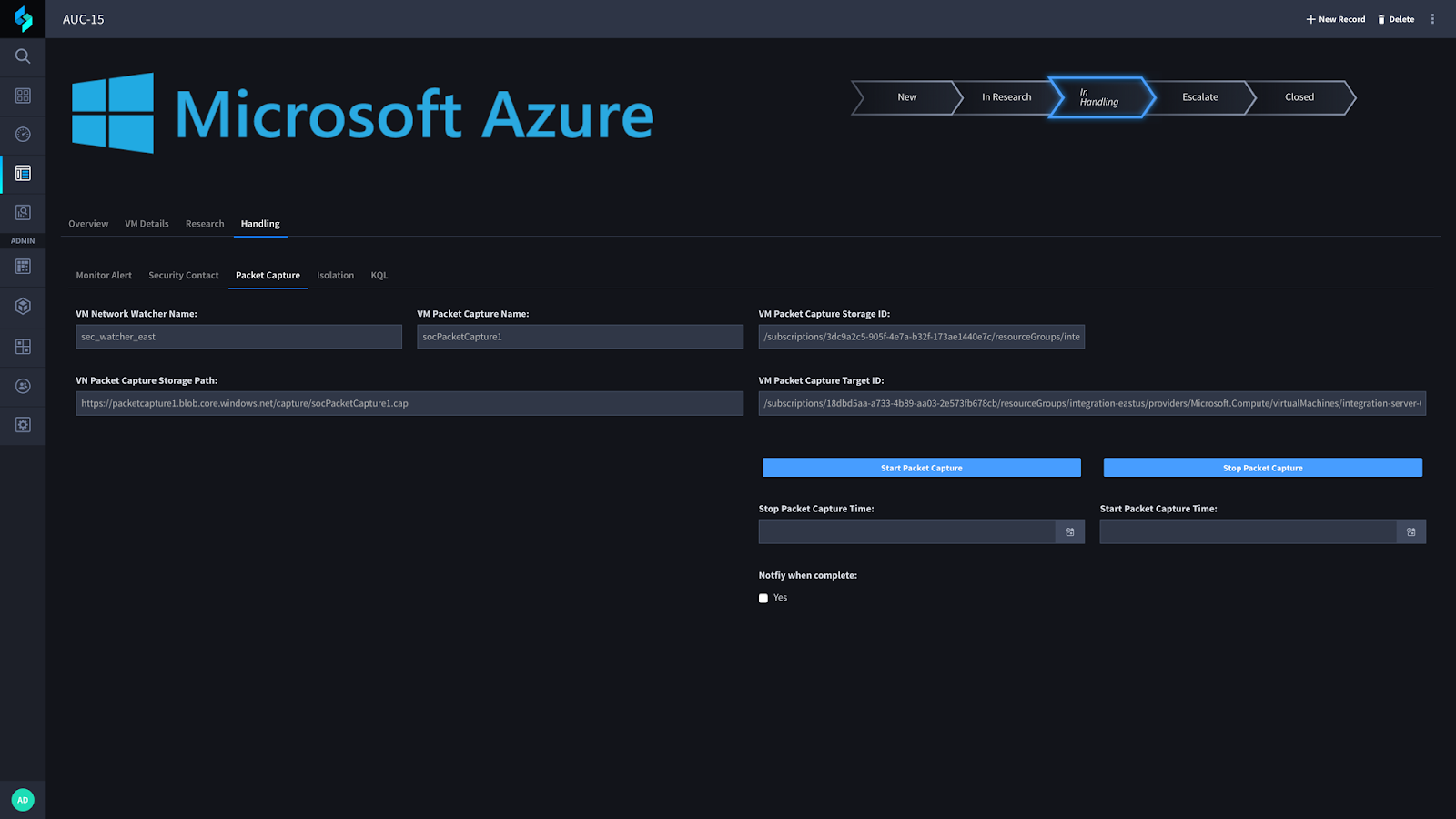

調査が終わったら、アラートを閉じるか、 取り扱い フェーズです。このフェーズでは、新しいAzure Monitorアラートの作成、Azure Monitorアラートに関連付けられた新しいAzureセキュリティ連絡先の作成など、さまざまな機能をサポートします。さらに、パケットキャプチャの開始と停止の機能も追加しました。.

適切な権限が付与されている場合、パケットキャプチャを開始および停止できます。また、パケットキャプチャを自動的に開始および停止する期間を設定することもできます。さらに、キャプチャが完了してSwimlaneレコードにアップロードされた際に、対象の受信者にメールで通知を送信する機能も追加しました(Slackなどの他のサービスとの連携も可能です)。.

APIまたはWireshark(または他の同様のツール)を使用してパケットキャプチャを確認および/または検査し、より経験豊富なアナリストにエスカレーションする前にこのホストを確実に分離する必要があると判断した場合は、次のタブでこれを行うことができます。 分離 セクション。.

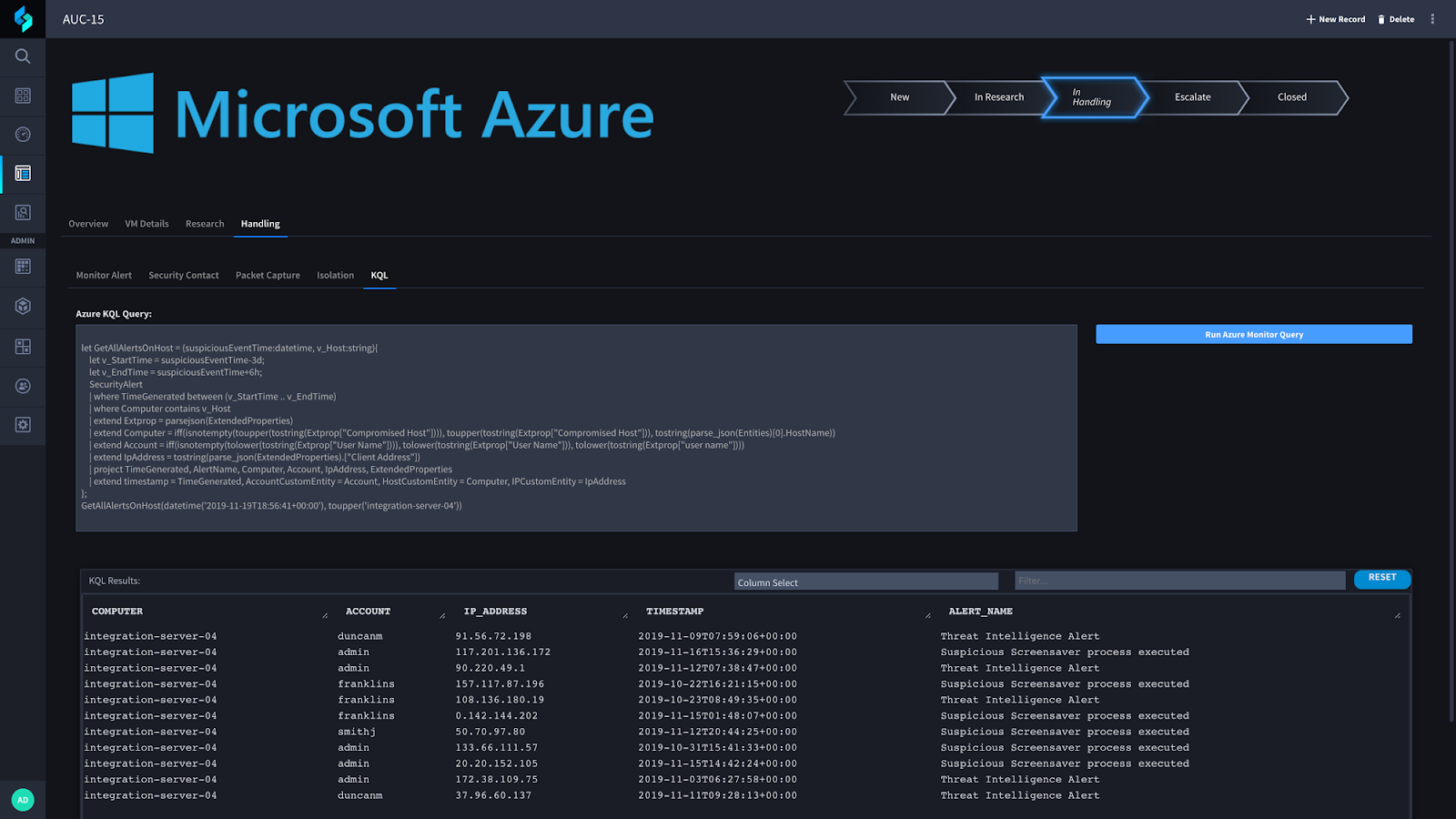

KQL (Kusto Query Language) を使用した Azure Monitor へのクエリ実行をサポートしていることもお伝えしておきます。ここにデフォルトまたはテンプレートのクエリを追加するか、別のクエリをこのフィールドにコピー&ペーストして Azure Monitor に対して実行できます。クエリが完了すると、KQL 結果ウィジェットに返された結果が表示されます。

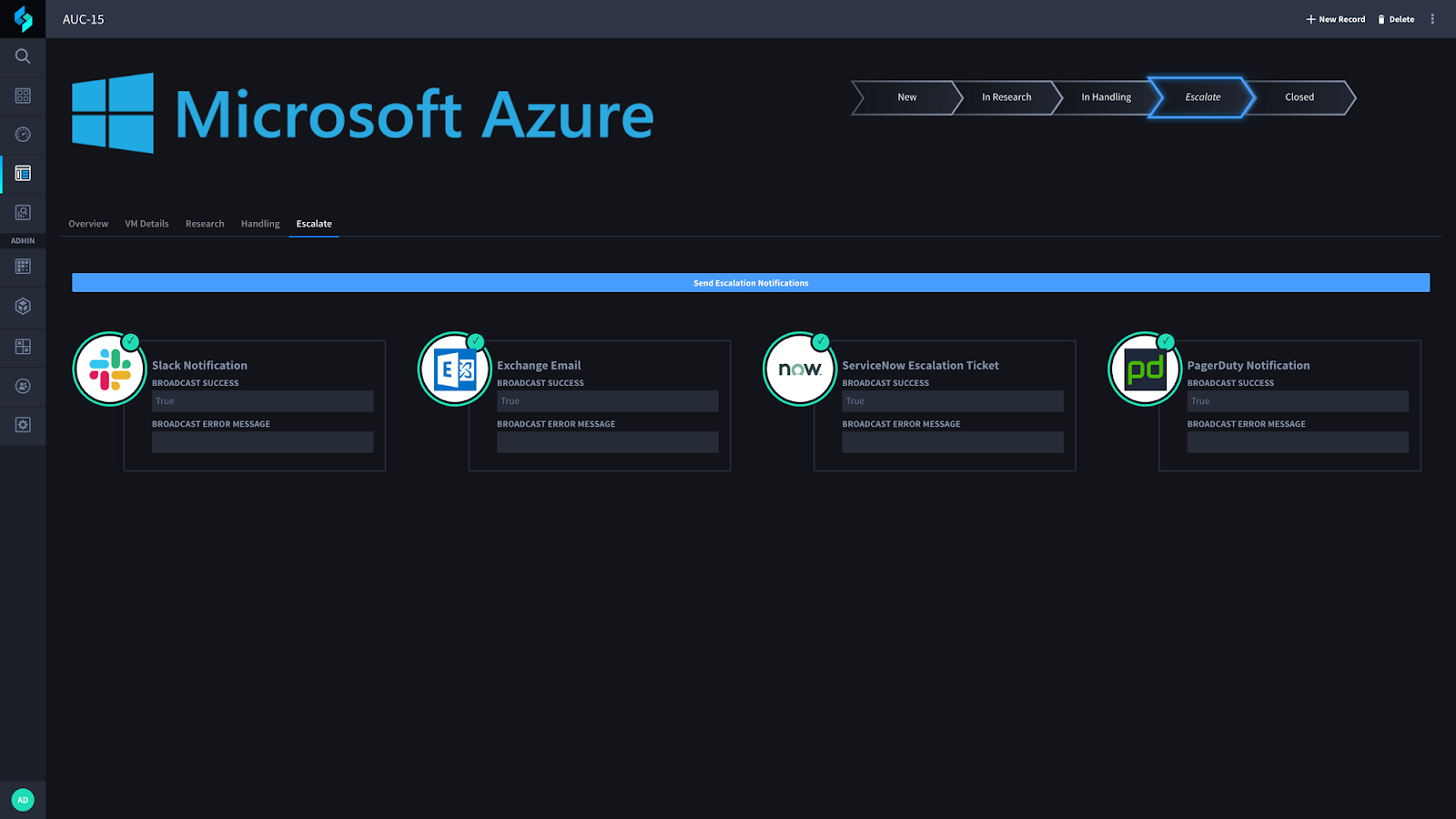

最後に、アラートをエスカレーションする必要があると判断した場合は、 エスカレート タブをクリックして、複数の異なるソースに通知をブロードキャストします (組織のツールの使用状況によって異なります)。.

以上です。Microsoft Azure の新しいユースケースをお楽しみいただければ幸いです。. まだ弊社のウェビナーを視聴していない場合は、ぜひご覧ください。

ウェビナー: Microsoft Azure と Swimlane を使用してセキュリティ調査を迅速化する方法

このオンデマンド ウェビナーでは、セキュリティ リサーチ エンジニアの Josh Rickard と SOAR エバンジェリストの Jay Spann が、Swimlane のセキュリティ オーケストレーション、自動化、および対応 (SOAR) プラットフォームが Microsoft Azure インフラストラクチャに影響を与えるアラートの調査にどのように役立つかを紹介します。.