Warnmeldungen und Erkennungen können vielfältig sein – manche sind nützlich, manche nicht – und die Analysten des Security Operations Center (SOC) sind für die erste Untersuchung dieser Anomalien verantwortlich. Hinzu kommt, dass wir bei Cloud-basierten Ressourcen möglicherweise nicht die Möglichkeit haben, alle Vorgänge auf einem Host-Betriebssystem zu protokollieren.

Microsoft Azure liefert zahlreiche Daten für die erste Untersuchung und erste Reaktionsmaßnahmen. Als Analyst der ersten oder zweiten Ebene verfügen Sie wahrscheinlich nicht über die nötigen Ressourcen für eine vollständige Untersuchung, die üblicherweise von Ihrem Incident-Response- oder Digitalforensik-Team durchgeführt wird. Aus diesem Grund möchte ich Ihnen den neuen Anwendungsfall von Swimlane für Microsoft Azure vorstellen, der genau für solche Situationen konzipiert ist.

Sie können sich auch unser kürzlich abgehaltenes Webinar ansehen.“Wie Sie Sicherheitsuntersuchungen mit Microsoft Azure und Swimlane beschleunigen.”

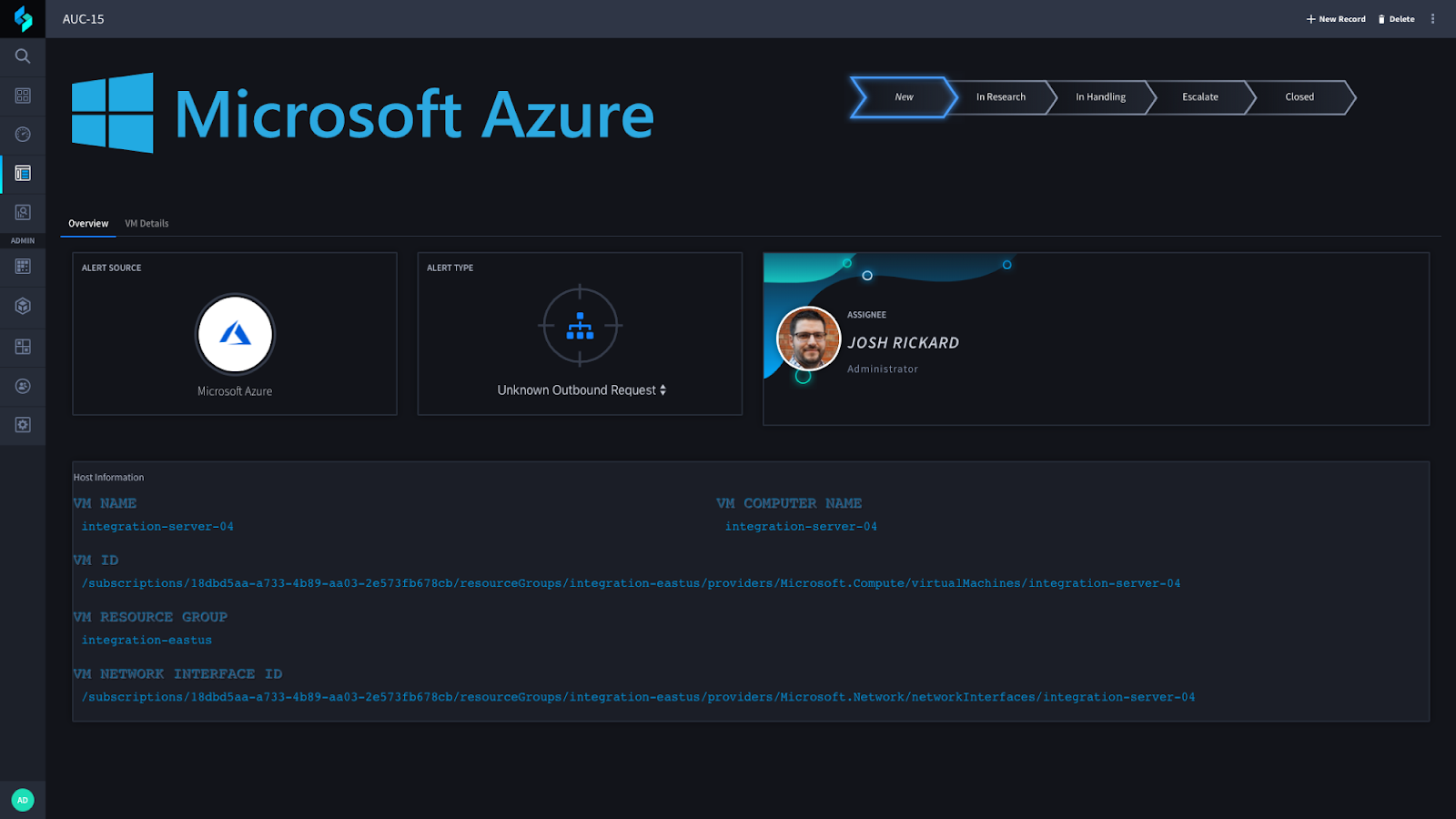

Wenn in unserer Anwendung eine Warnmeldung eingeht, sollten wir zunächst Informationen über das Hostsystem sammeln. In diesem Beispiel verwenden wir Microsoft Azure Computer VMs (virtuelle Maschinen).

Die Anzeige des Datensatzes in Swimlane ermöglicht es Ihnen, die Alarmquelle und den Alarmtyp schnell zu erkennen. Zusätzlich können Sie die wichtigsten Details des betroffenen Systems einsehen.

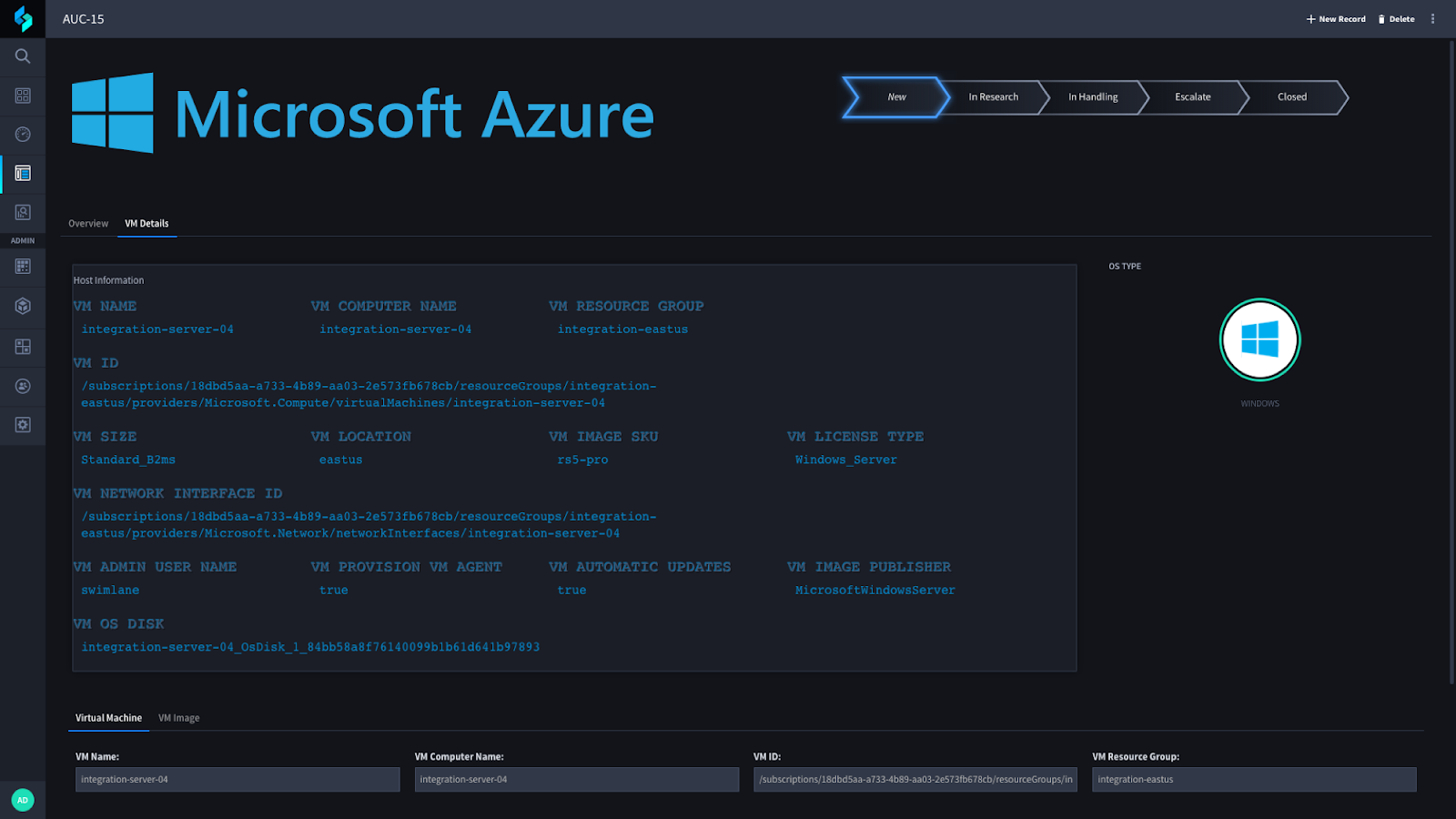

Wenn wir die VM-Details Über die Registerkarte „System“ erhalten wir weitere Informationen zu diesem System. Diese Informationen sind entscheidend für den Einstieg in Azure und liefern Ihnen Kontext für den Systemtyp, den Sie untersuchen müssen.

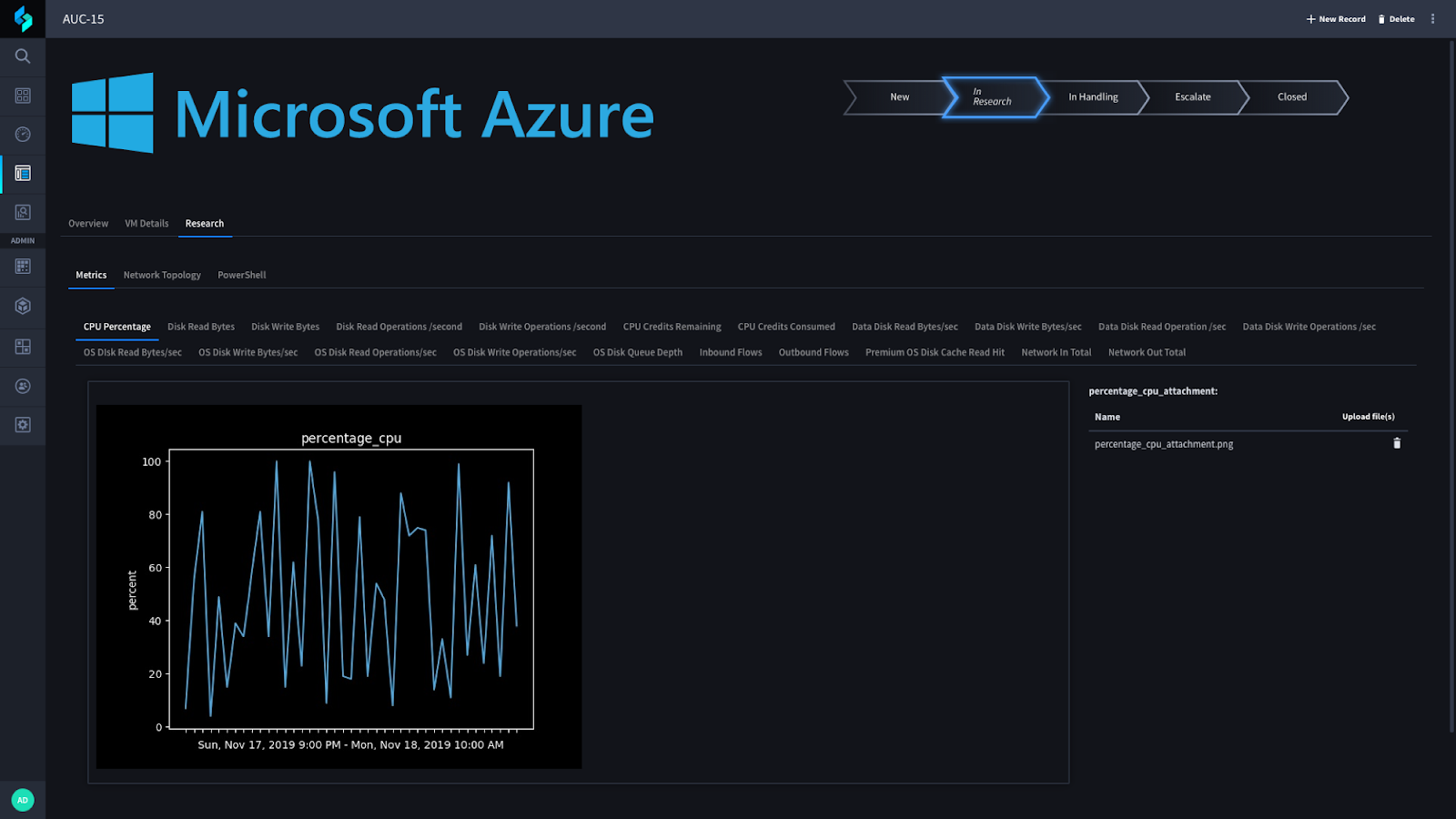

Sobald Sie mit der betroffenen Ressource vertraut sind, können Sie mit ersten Recherchen zum System beginnen. Wenn Sie die Ressource auswählen, ... In der Forschung Wenn Sie in unserem Widget für die Untersuchungsphase auf die Registerkarte „Registerkarte“ klicken, wird neben „Registerkarte“ eine neue Registerkarte angezeigt. VM-Details angerufen Forschung. Gleichzeitig wird im Rahmen unseres definierten Arbeitsablaufs damit begonnen, wichtige Informationen über das Verhalten dieses Systems und seine Netzwerktopologie zu sammeln (mehr dazu in Kürze).

Swimlane erfasst umgehend Systemmetriken und erstellt visuelle Diagramme, die in diesem Datensatz gespeichert werden. Sie können diese Diagramme anschließend einsehen, um das Verhalten der VM zu überprüfen und zu analysieren.

Mithilfe von Swimlane und Python können Sie detaillierte Metriken über eine virtuelle Maschine erhalten, wie zum Beispiel die Prozentsatz der CPU, Festplattenlesevorgänge pro Sekunde, eingehender Netzwerkfluss, Und Ausgehender Netzwerkfluss.

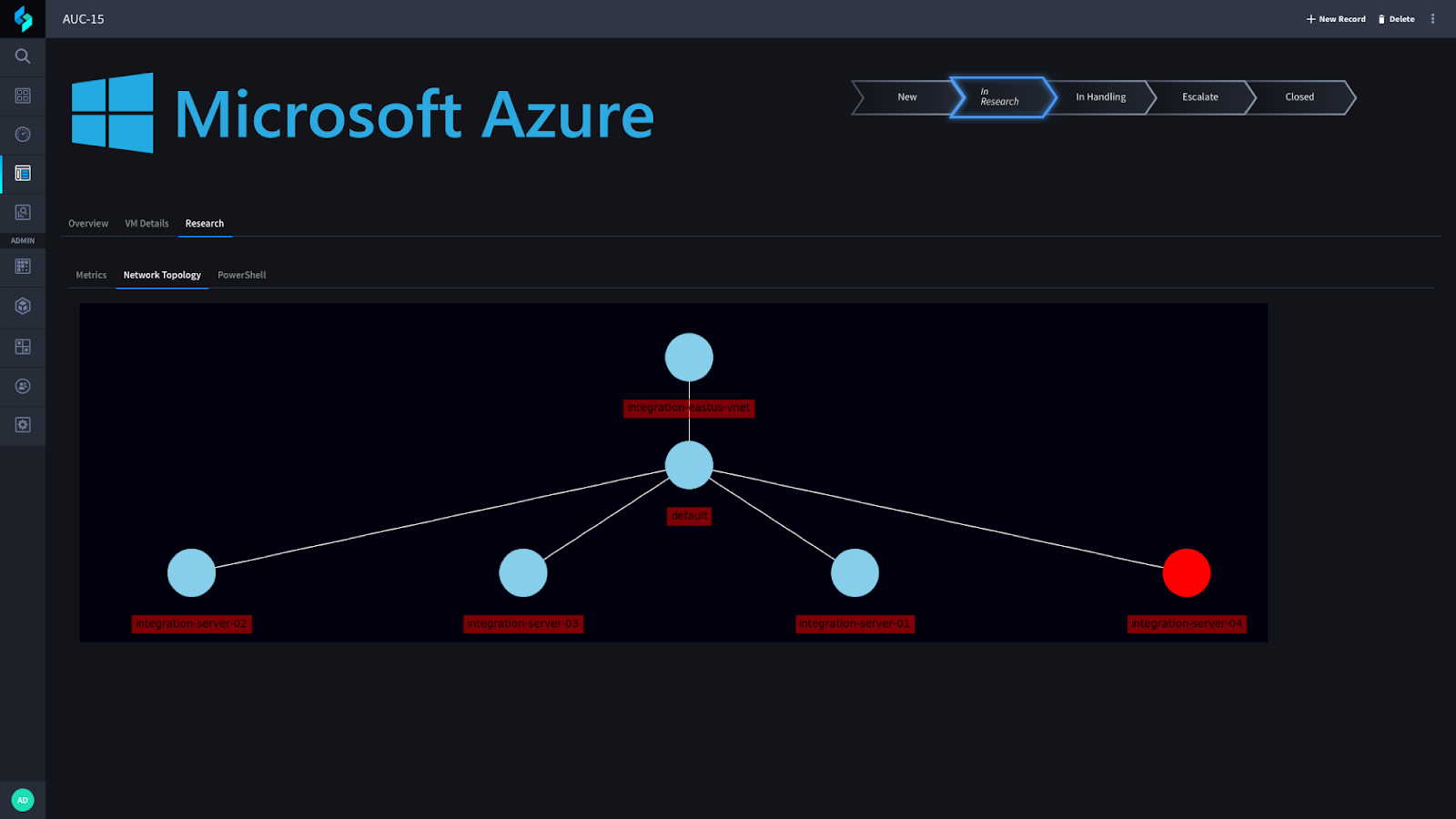

Zusätzlich kann Swimlane eine Netzwerktopologiekarte erstellen, die Ihnen genau anzeigt, wo sich die virtuelle Maschine befindet und welche anderen Systeme sich in ihrem Subnetz befinden. Im folgenden Screenshot sehen Sie die Netzwerksicherheitsgruppe (NSG), in der sich diese virtuelle Maschine befindet (oberster Knoten), sowie alle zugehörigen Subnetze. Alle Systeme werden innerhalb dieses Subnetzes angezeigt, wobei das Zielsystem (der Fokus) rot hervorgehoben ist.

Schließlich innerhalb der Forschung In diesem Abschnitt der Anwendung können Sie PowerShell auf der Remote-VM mithilfe von Azure ausführen. REST-APIs. Zum Glück für uns, Azure REST-APIs Hier finden Sie eine Liste von Standardskripten, die Sie auf einem System ausführen können. Diese Befehle lauten:

- RemotePS aktivieren

- Administratorkonto aktivieren

- IPConfig

- RDP-Einstellungen

- ResetRDPCert

- SetRDPPort

Sie können Ihr eigenes PowerShell-Skript hochladen und dieses auch über die Azure REST-APIs ausführen!

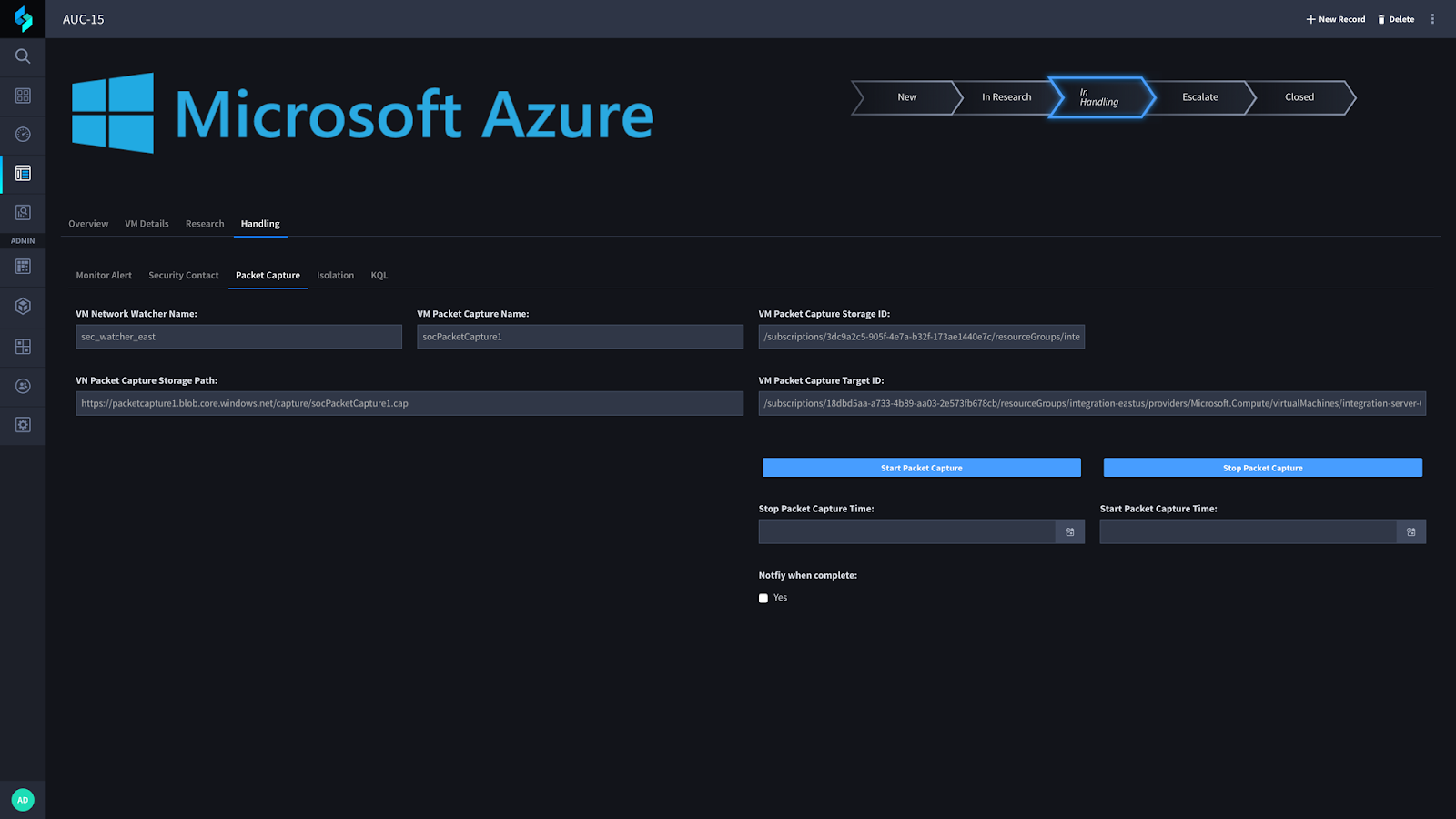

Sobald Sie Ihre Recherche abgeschlossen haben, können Sie die Benachrichtigung schließen oder mit der nächsten Option fortfahren. Handhabung In dieser Phase unterstützen wir zahlreiche Funktionen, darunter das Erstellen neuer Azure Monitor-Warnungen und neuer Azure-Sicherheitskontakte, die mit diesen Warnungen verknüpft sind. Zusätzlich bieten wir die Möglichkeit, die Paketerfassung zu starten und zu stoppen.

Wenn Sie über die entsprechenden Berechtigungen verfügen, können Sie eine Paketerfassung starten und stoppen. Sie können auch festlegen, wann die Paketerfassung automatisch gestartet und gestoppt werden soll. Außerdem haben wir die Möglichkeit hinzugefügt, nach Abschluss der Erfassung und dem Hochladen in den Swimlane-Datensatz eine Benachrichtigung per E-Mail an den gewünschten Empfänger zu senden (die Integration mit anderen Diensten wie Slack ist ebenfalls möglich).

Wenn Sie die Paketaufzeichnung mithilfe einer API oder Wireshark (oder eines ähnlichen Tools) geprüft und/oder untersucht haben und festgestellt haben, dass dieser Host isoliert werden muss, bevor ein erfahrenerer Analyst hinzugezogen wird, können Sie dies auf der nächsten Registerkarte unter „…“ tun. Isolierung Abschnitt.

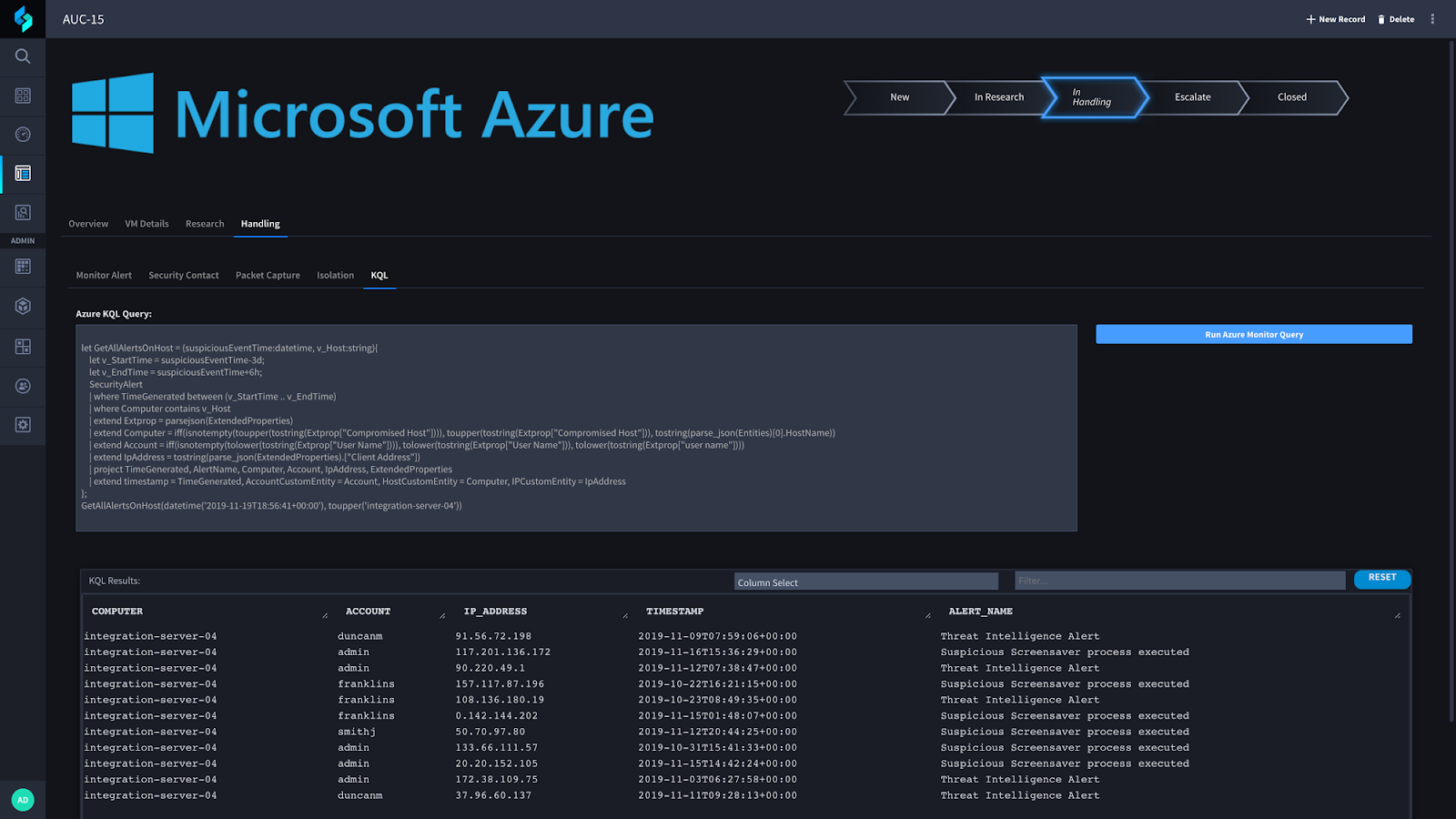

Ich möchte außerdem erwähnen, dass wir Abfragen an Azure Monitor mithilfe von KQL (Kusto Query Language) unterstützen. Sie können hier einfach Standard-/Vorlagenabfragen hinzufügen oder eine andere Abfrage in dieses Feld kopieren und an Azure Monitor senden. Nach Abschluss der Abfrage werden die Ergebnisse in unserem KQL-Ergebnis-Widget angezeigt.

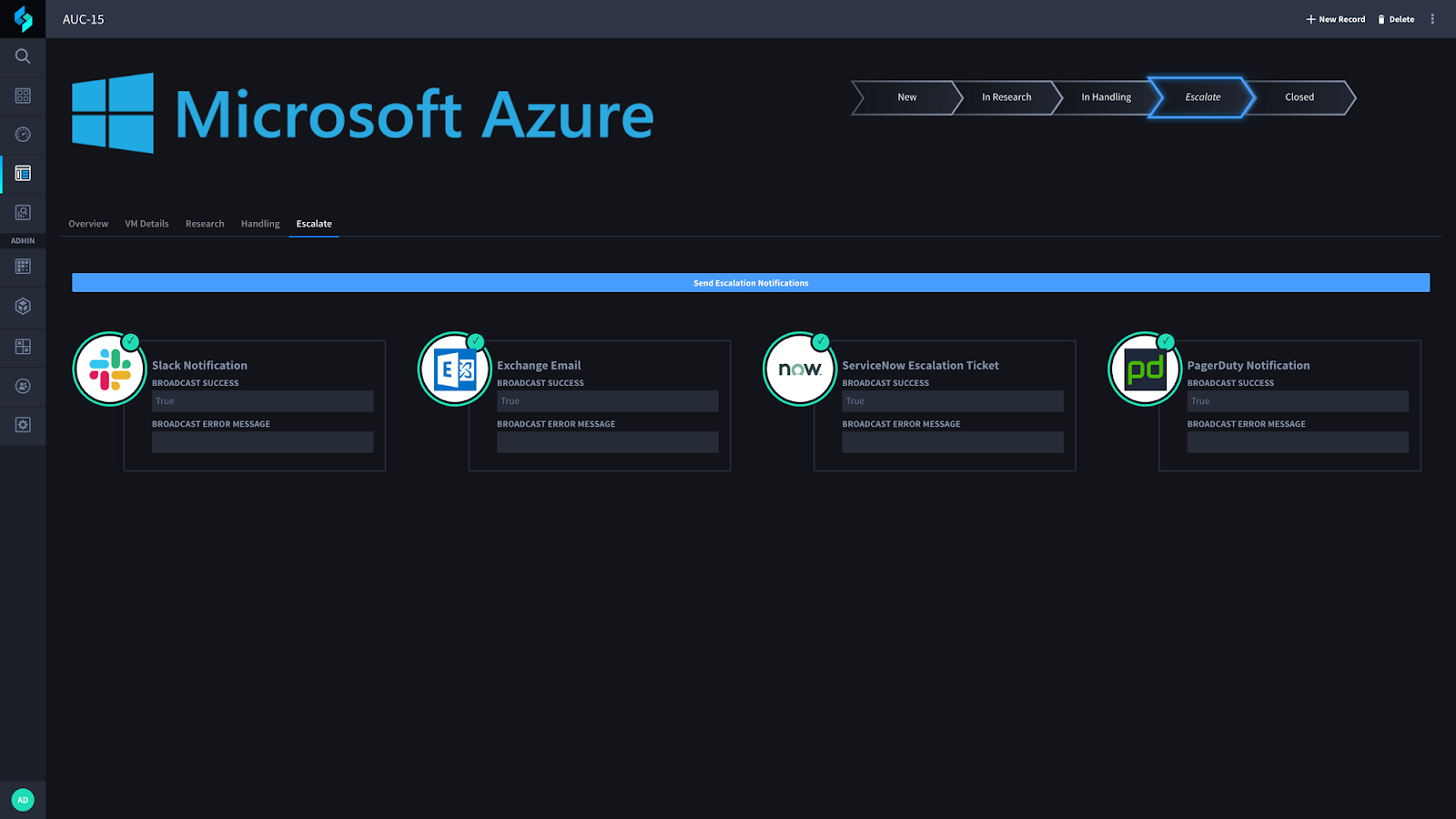

Sollten Sie schließlich zu dem Schluss gekommen sein, dass Sie die Warnung eskalieren müssen, können Sie die entsprechende Option auswählen. Eskalieren Klicken Sie auf die Registerkarte und senden Sie eine Benachrichtigung an mehrere verschiedene Quellen (abhängig von der Nutzung der Tools in Ihrer Organisation).

Das war's! Ich hoffe, Ihnen gefällt unser neues Anwendungsbeispiel mit Microsoft Azure. Und falls Sie unser Webinar noch nicht gesehen haben, schauen Sie doch mal rein!

Webinar: Wie Sie Sicherheitsuntersuchungen mit Microsoft Azure und Swimlane beschleunigen

In diesem On-Demand-Webinar zeigen Ihnen der Sicherheitsforschungsingenieur Josh Rickard und der SOAR-Experte Jay Spann, wie die Security Orchestration, Automation and Response (SOAR)-Plattform von Swimlane die Untersuchung von Warnmeldungen erleichtern kann, die Ihre Microsoft Azure-Infrastruktur betreffen.