Les alertes et détections peuvent prendre diverses formes – certaines sont pertinentes, d'autres non – et les analystes des centres d'opérations de sécurité (SOC) sont chargés de l'investigation initiale de ces anomalies. De plus, concernant les ressources cloud, il est parfois impossible de consigner l'intégralité de l'activité sur le système d'exploitation hôte.

Microsoft Azure fournit de nombreuses données utiles pour l'enquête initiale et les premières interventions. En tant qu'analyste de niveau 1 ou 2, vous n'avez probablement pas la capacité de mener une enquête complète, généralement réalisée par votre équipe de réponse aux incidents ou d'expertise numérique. C'est pourquoi je souhaite vous présenter le nouveau cas d'utilisation Microsoft Azure de Swimlane, conçu précisément pour ce type de situation.

Vous pouvez également consulter notre webinaire récent “Comment accélérer les enquêtes de sécurité avec Microsoft Azure et Swimlane.”

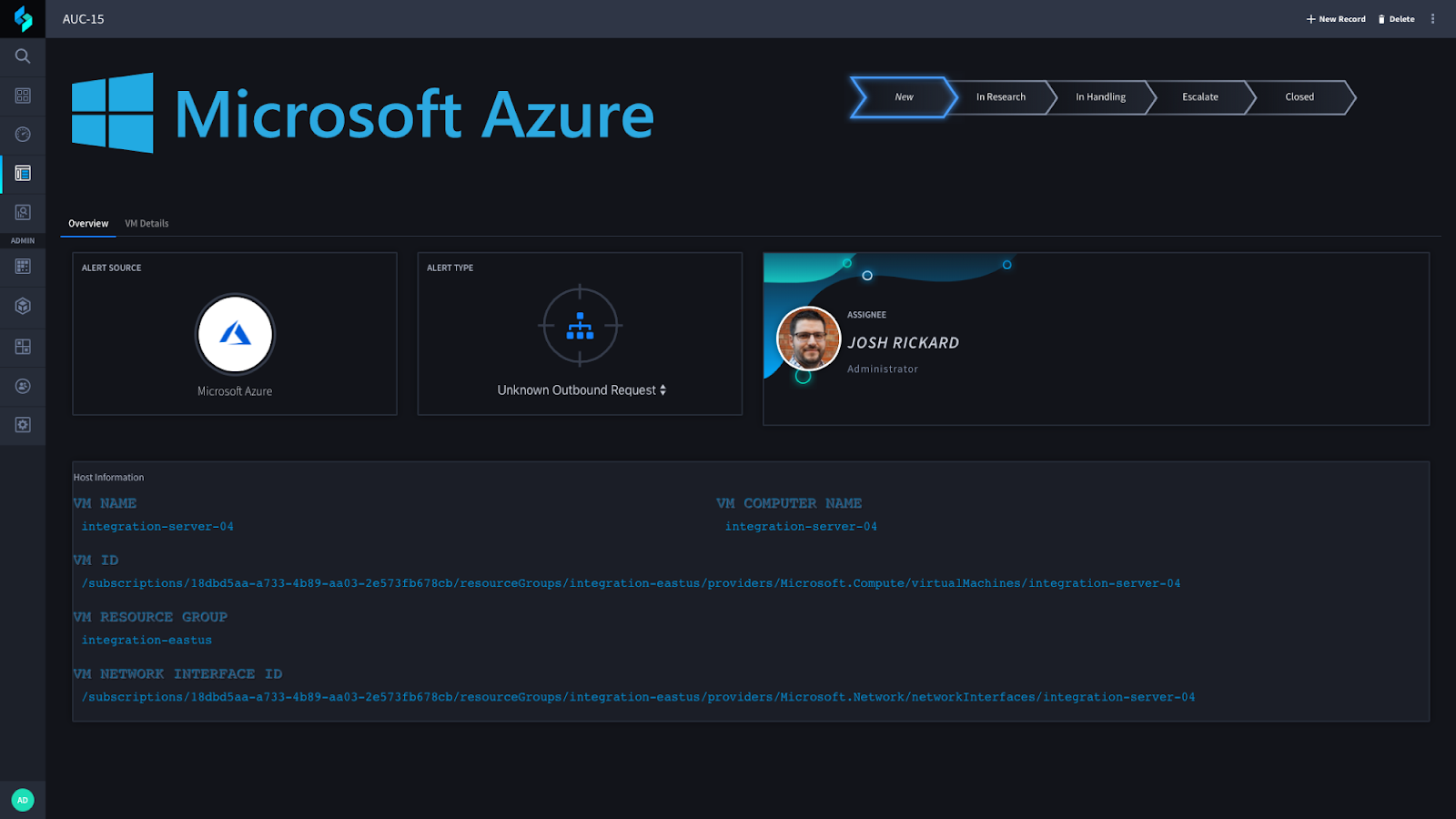

Lorsqu'une alerte est reçue par notre application, nous devons d'abord recueillir des informations sur le système hôte. Dans cet exemple, nous utilisons des machines virtuelles Microsoft Azure.

La consultation de l'enregistrement dans Swimlane permet d'identifier rapidement la source et le type d'alerte. De plus, vous pouvez examiner les informations générales concernant le système affecté.

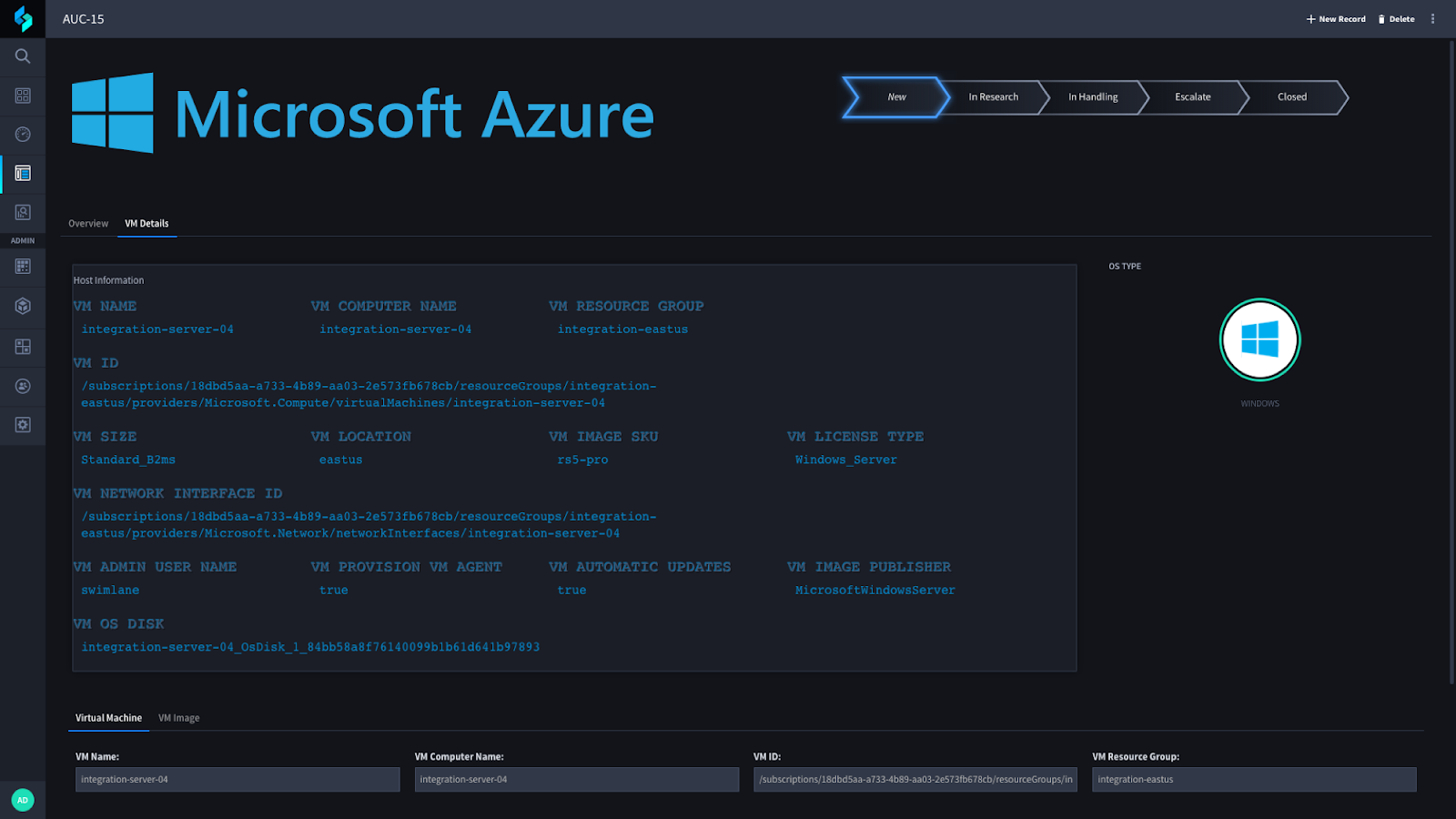

Si nous considérons le Détails de la machine virtuelle Dans l'onglet correspondant, vous trouverez plus d'informations sur ce système. Ces informations sont essentielles pour commencer à travailler avec Azure et vous permettent de comprendre le type de système que vous devez analyser.

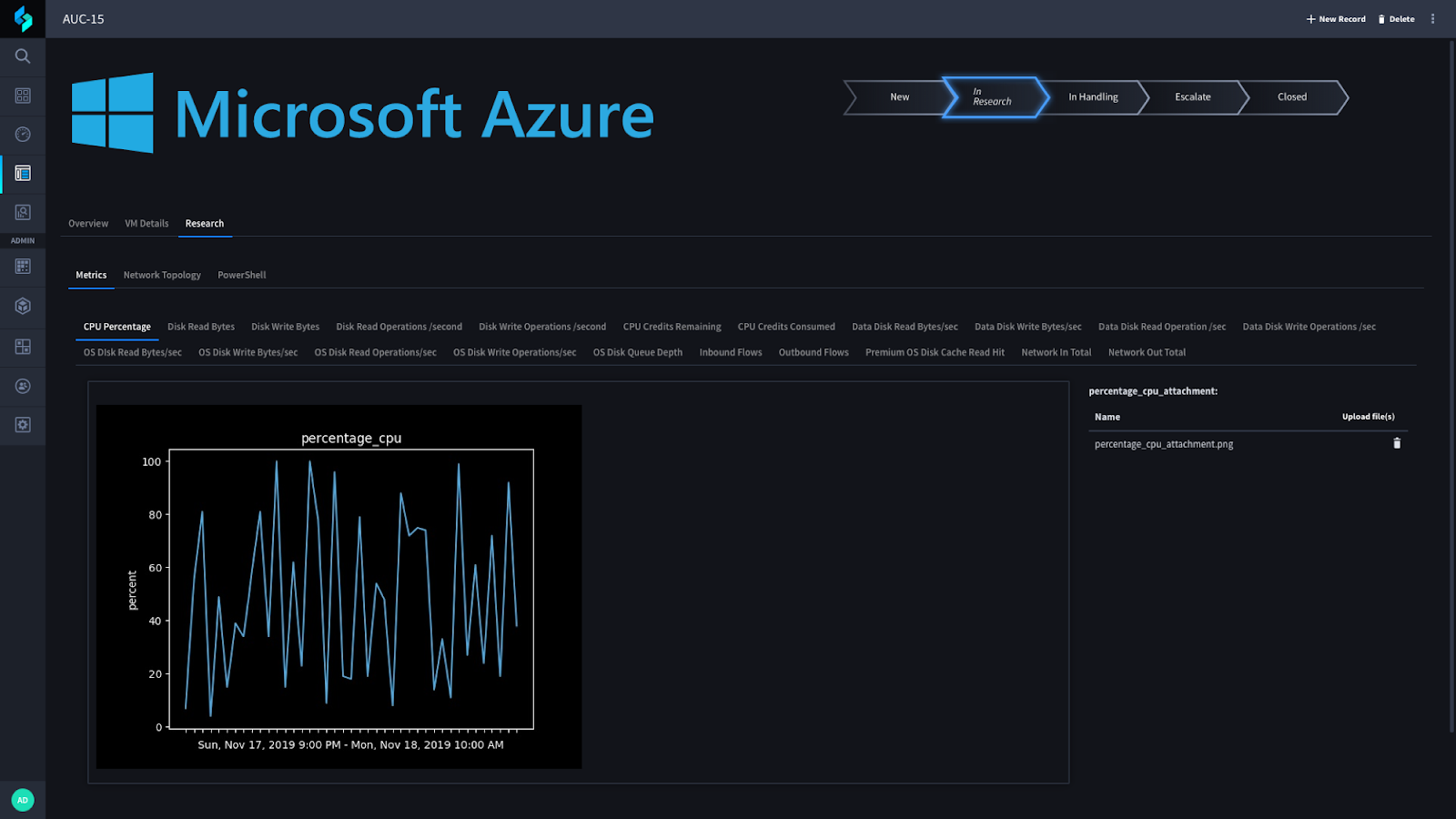

Une fois que vous vous serez familiarisé avec la ressource concernée, vous pourrez commencer vos premières recherches sur le système. Lorsque vous sélectionnerez le Dans la recherche Dans l'onglet de notre widget de phase d'investigation, un nouvel onglet s'affichera à côté de Détails de la machine virtuelle appelé Recherche. Parallèlement, une partie de notre flux de travail défini commencera à recueillir des informations essentielles sur le comportement de ce système et sa topologie réseau (plus d'informations à ce sujet prochainement).

Swimlane commencera immédiatement à collecter des données sur le système et à générer des graphiques, qui seront ajoutés à cet enregistrement. Vous pourrez ensuite consulter ces graphiques pour examiner et analyser le comportement de la machine virtuelle.

En utilisant Swimlane et Python, vous pouvez obtenir des métriques détaillées sur une machine virtuelle telle que : Pourcentage d'utilisation du processeur, Opérations de lecture disque par seconde, flux réseau entrant, et Flux réseau sortant.

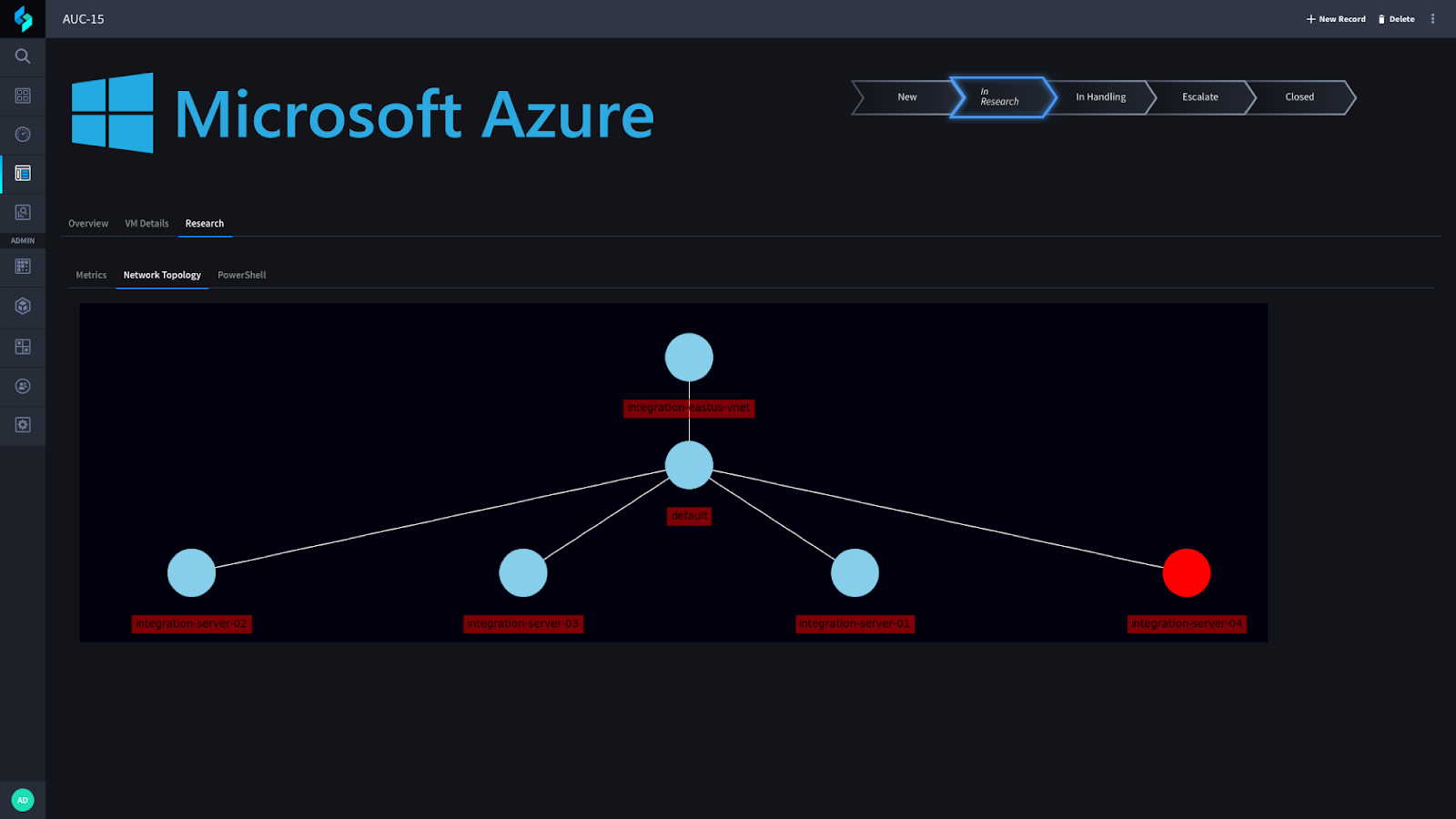

De plus, Swimlane peut générer une carte de topologie réseau, vous permettant de connaître précisément l'emplacement de la machine virtuelle et les autres systèmes présents dans son sous-réseau. La capture d'écran ci-dessous illustre le groupe de sécurité réseau (NSG) auquel appartient cette machine virtuelle (nœud supérieur) ainsi que les sous-réseaux associés. Tous les systèmes sont visibles sous ce sous-réseau, le système cible étant mis en évidence en rouge.

Enfin, au sein du recherche Dans cette section de l'application, vous pouvez exécuter PowerShell sur la machine virtuelle distante à l'aide d'Azure. API REST. Heureusement pour nous, le API REST Azure Voici une liste de scripts standard que vous pouvez exécuter sur un système. Ces commandes sont :

- Activer la télécommande PS

- Activer le compte administrateur

- Configuration IP

- Paramètres RDP

- Réinitialiser le certificat RDPCert

- Définir le port RDP

Vous pouvez également télécharger votre propre script PowerShell et l'exécuter à l'aide des API REST Azure !

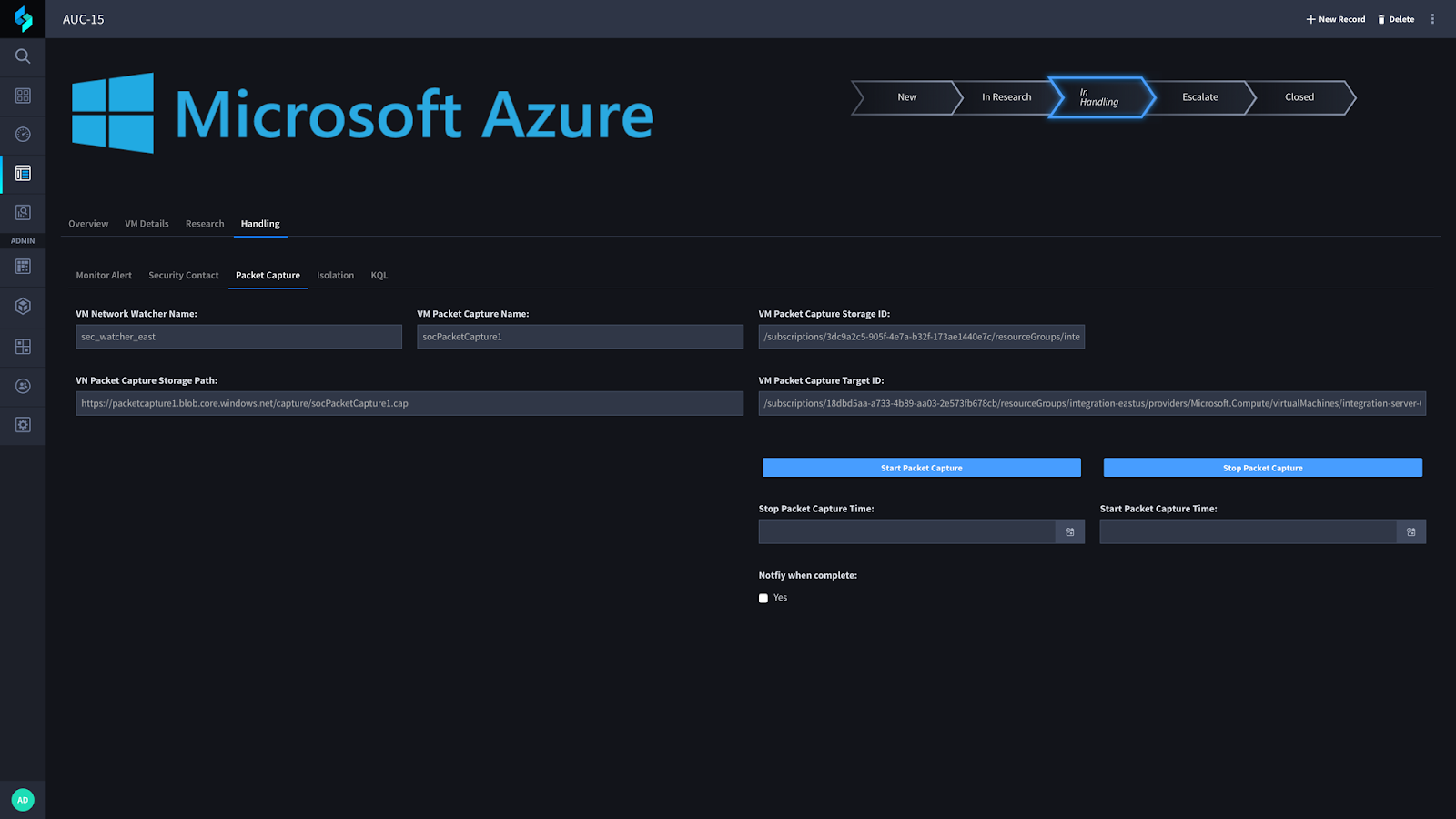

Une fois vos recherches terminées, vous pouvez choisir de fermer l'alerte ou de passer à l'étape suivante. Manutention Dans cette phase, nous prenons en charge de nombreuses fonctionnalités, notamment la possibilité de créer une alerte Azure Monitor et un contact de sécurité Azure associé à cette alerte. De plus, nous avons ajouté la possibilité de démarrer et d'arrêter une capture de paquets.

Si vous disposez des droits nécessaires, vous pouvez démarrer et arrêter une capture de paquets. Vous pouvez également programmer le démarrage et l'arrêt automatiques de cette capture. De plus, nous avons ajouté la possibilité d'envoyer une notification par e-mail (mais vous pouvez aussi l'intégrer à d'autres services comme Slack) au destinataire prévu une fois la capture terminée et téléchargée dans l'enregistrement Swimlane.

Si vous avez examiné et/ou inspecté la capture de paquets à l'aide d'une API ou de Wireshark (ou d'un outil similaire) et déterminé qu'il est nécessaire d'isoler cet hôte par précaution avant de faire appel à un analyste plus expérimenté, cette opération peut être effectuée dans l'onglet suivant. Isolement section.

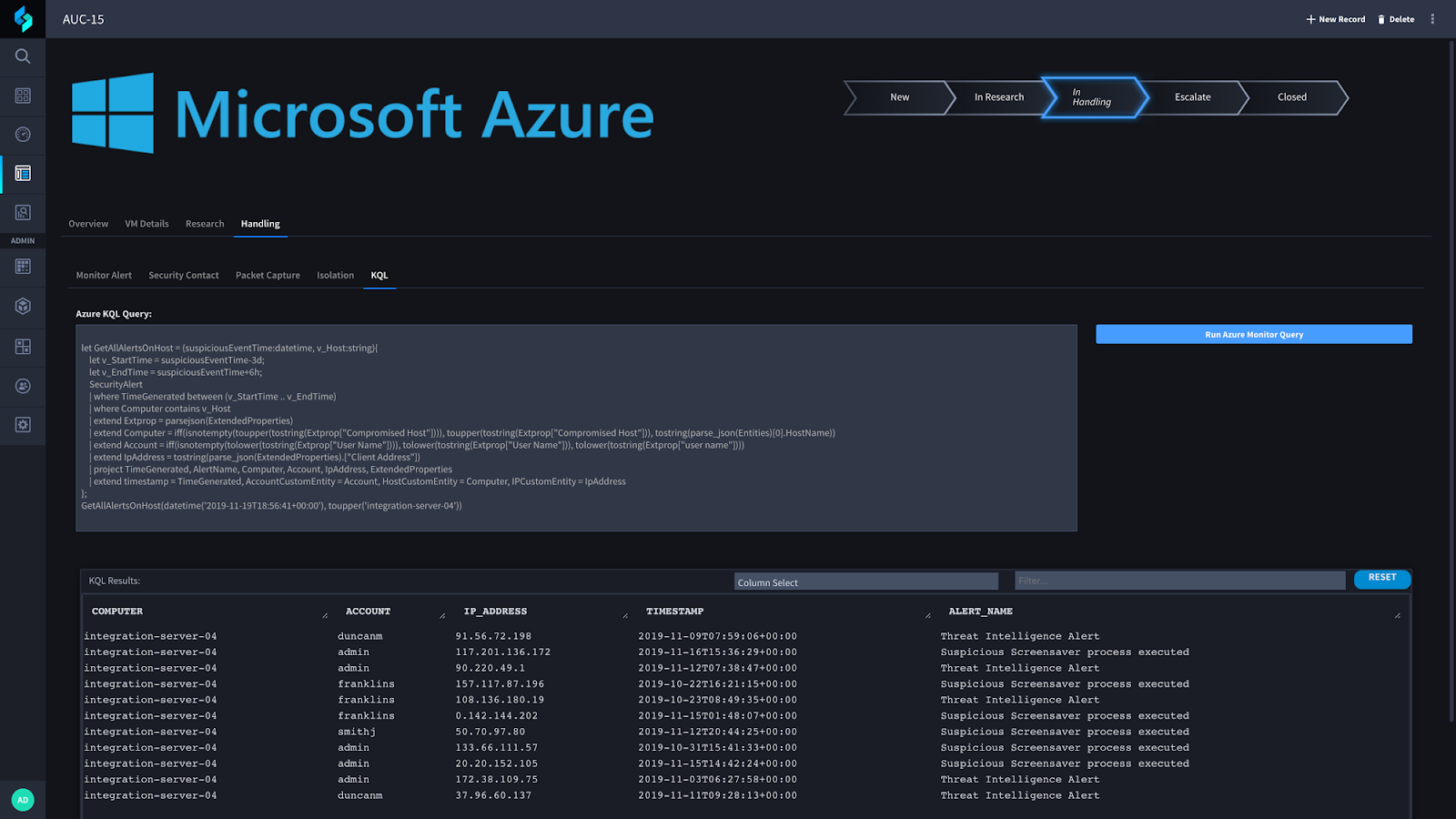

Je voulais également préciser que nous prenons en charge l'interrogation d'Azure Monitor à l'aide de KQL (Kusto Query Language). Vous pouvez simplement ajouter des requêtes par défaut/modèles ici ou copier-coller une autre requête dans ce champ et l'exécuter sur Azure Monitor. Une fois la requête terminée, vous devriez voir les résultats renvoyés dans notre widget Résultats KQL :

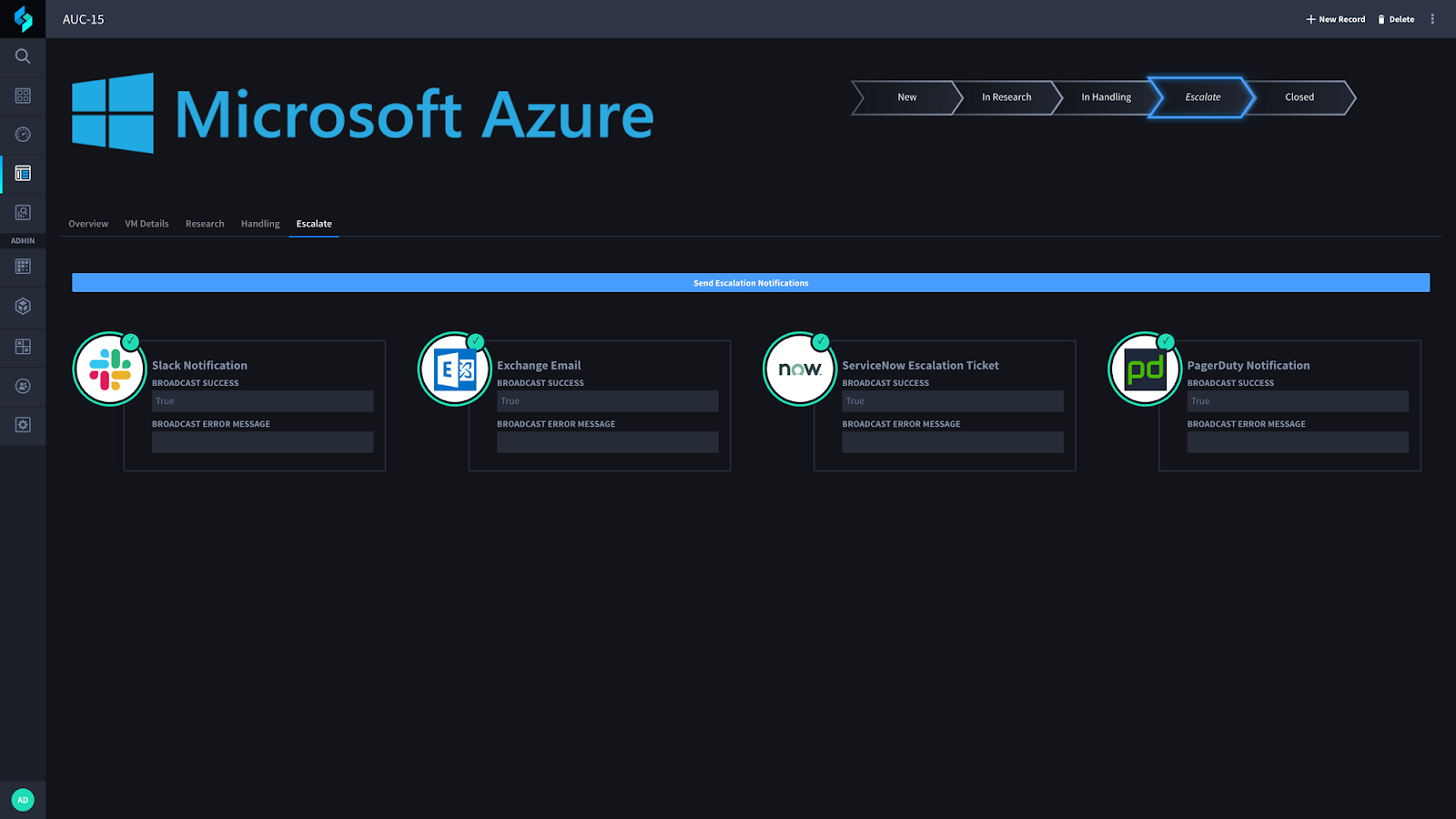

Enfin, si vous avez déterminé qu'il est nécessaire de faire remonter l'alerte, vous pouvez sélectionner Intensifier onglet et diffuser une notification à plusieurs sources différentes (en fonction de l'utilisation des outils par votre organisation).

Voilà ! J'espère que vous apprécierez notre nouveau cas d'utilisation avec Microsoft Azure. Et si vous n'avez pas encore vu notre webinaire, allez-y !

Webinaire : Comment accélérer les enquêtes de sécurité avec Microsoft Azure et Swimlane

Au cours de ce webinaire à la demande, Josh Rickard, ingénieur en recherche sur la sécurité, et Jay Spann, évangéliste SOAR, vous montreront comment la plateforme d'orchestration, d'automatisation et de réponse de sécurité (SOAR) de Swimlane peut faciliter l'investigation des alertes ayant un impact sur votre infrastructure Microsoft Azure.