Alertas ou detecções podem vir de diversas formas — algumas são boas e outras não — e os analistas do centro de operações de segurança (SOC) são responsáveis pela investigação inicial dessas anomalias. Além disso, quando se trata de recursos baseados em nuvem, podemos não ter a possibilidade de registrar tudo o que acontece em um sistema operacional host.

O Microsoft Azure fornece uma grande quantidade de dados para auxiliar na investigação inicial, bem como em algumas ações de resposta iniciais. Se você for um analista de primeiro ou segundo nível, provavelmente não terá a capacidade de realizar uma investigação completa, que normalmente é feita pela sua equipe de resposta a incidentes ou de perícia digital. Pensando nisso, gostaria de apresentar o novo Caso de Uso do Microsoft Azure da Swimlane, criado justamente para essa situação.

Você também pode conferir nosso webinar recente “Como acelerar investigações de segurança com o Microsoft Azure e o Swimlane.”

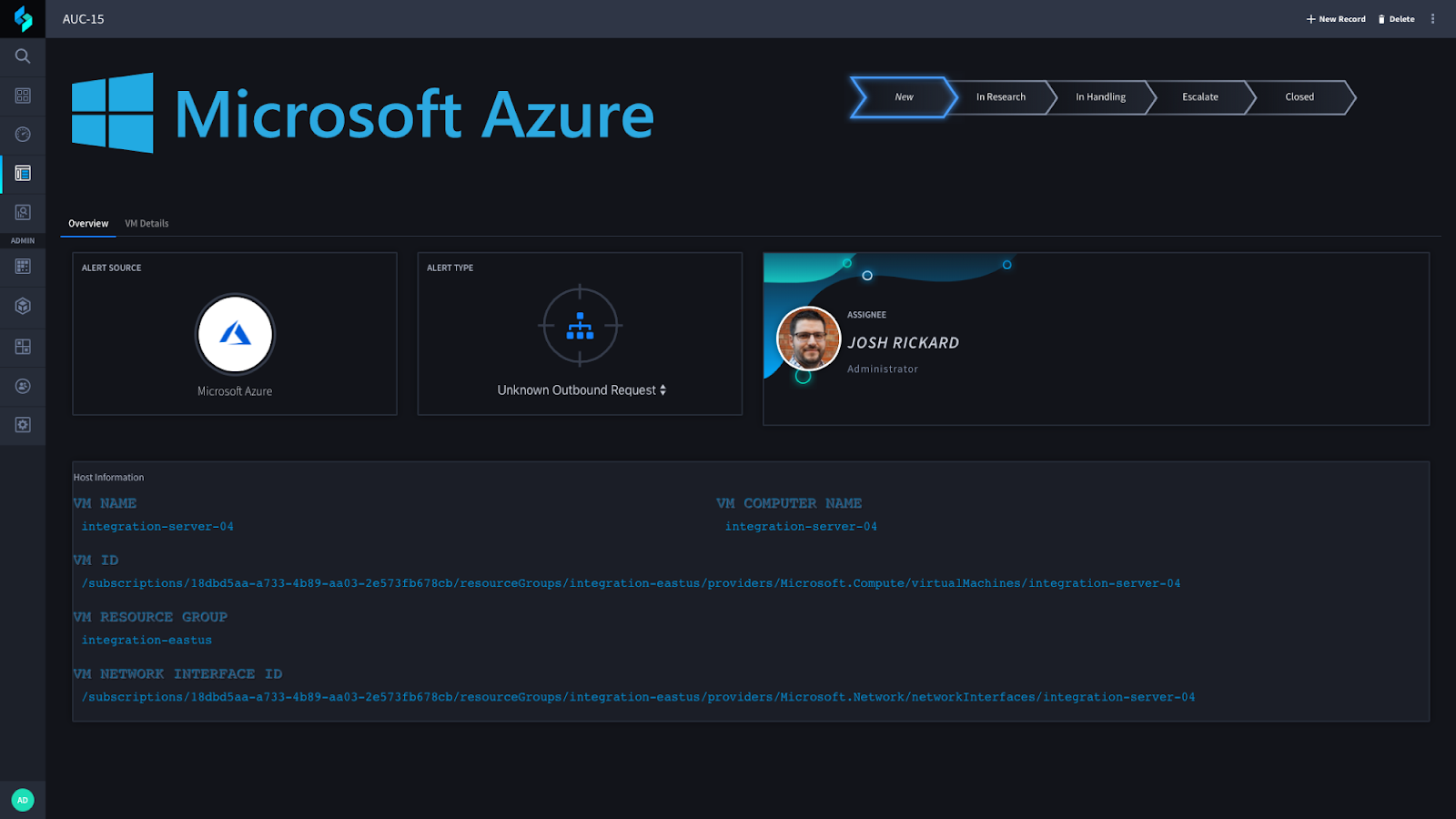

Quando um alerta é recebido em nossa aplicação, primeiro devemos coletar informações sobre o sistema host. Neste exemplo, estamos usando Máquinas Virtuais (VMs) do Microsoft Azure.

Visualizar o registro no Swimlane permite que você veja rapidamente a origem e o tipo do alerta. Além disso, você pode revisar os detalhes gerais do sistema afetado.

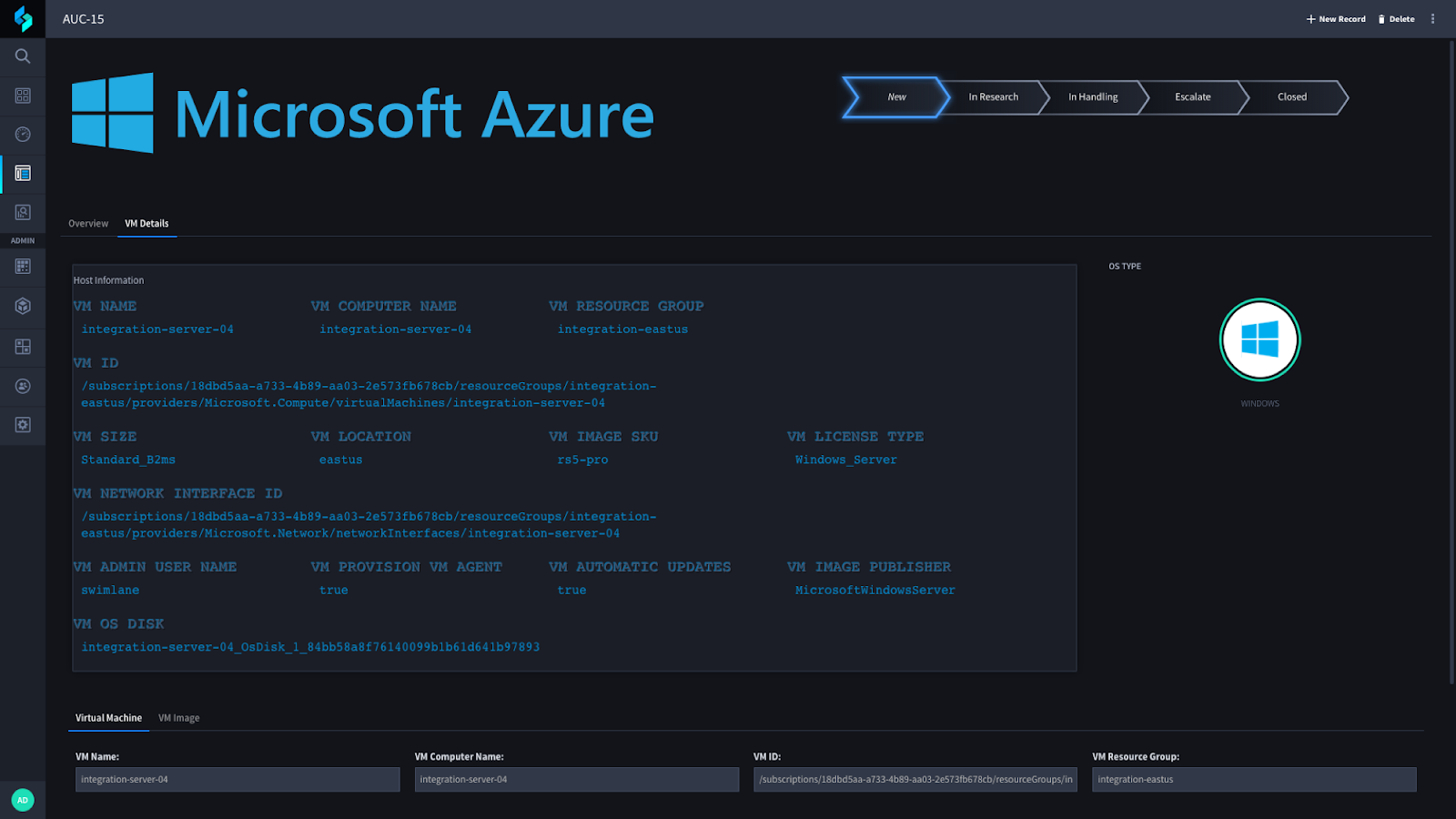

Se observarmos o Detalhes da VM Na guia, podemos ver mais informações sobre este sistema. Essas informações são essenciais para começar a trabalhar no Azure e fornecem contexto sobre o tipo de sistema que você precisa investigar.

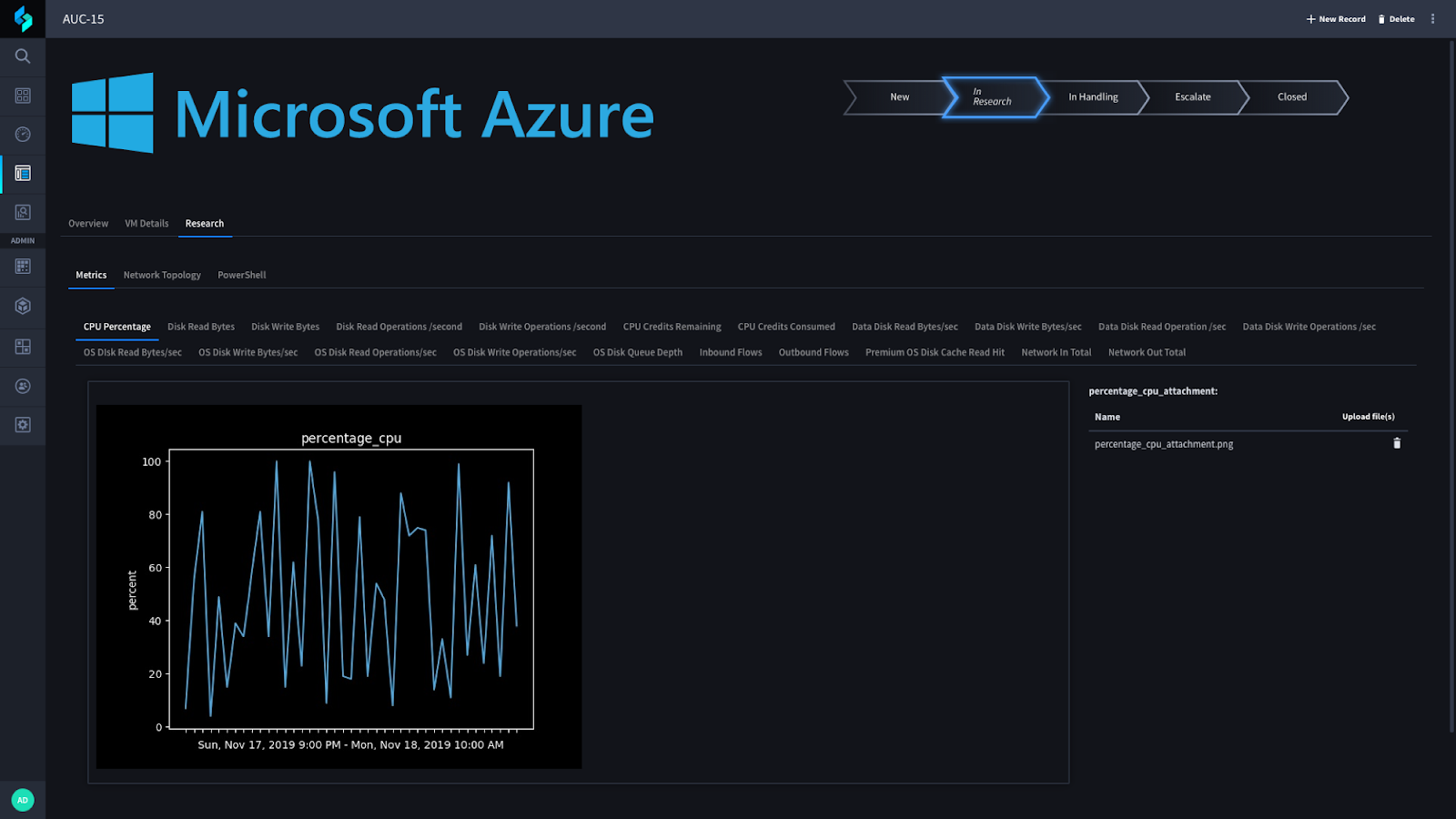

Após se familiarizar com o recurso afetado, você pode iniciar uma pesquisa inicial sobre o sistema. Ao selecionar o Em pesquisa Na aba do nosso widget da fase de investigação, uma nova aba será exibida ao lado. Detalhes da VM chamado Pesquisar. Simultaneamente, parte do nosso fluxo de trabalho definido começará a coletar informações críticas sobre o comportamento deste sistema e sua topologia de rede (mais detalhes em breve).

O Swimlane começará imediatamente a coletar métricas sobre o sistema e a gerar gráficos visuais, que serão carregados neste registro. Você poderá então visualizar esses gráficos para revisar e analisar o comportamento da máquina virtual.

Ao usar Swimlane e Python, você pode obter métricas detalhadas sobre uma máquina virtual, como por exemplo: Percentagem de CPU, Operações de leitura de disco por segundo, Fluxo de rede de entrada, e Fluxo de rede de saída.

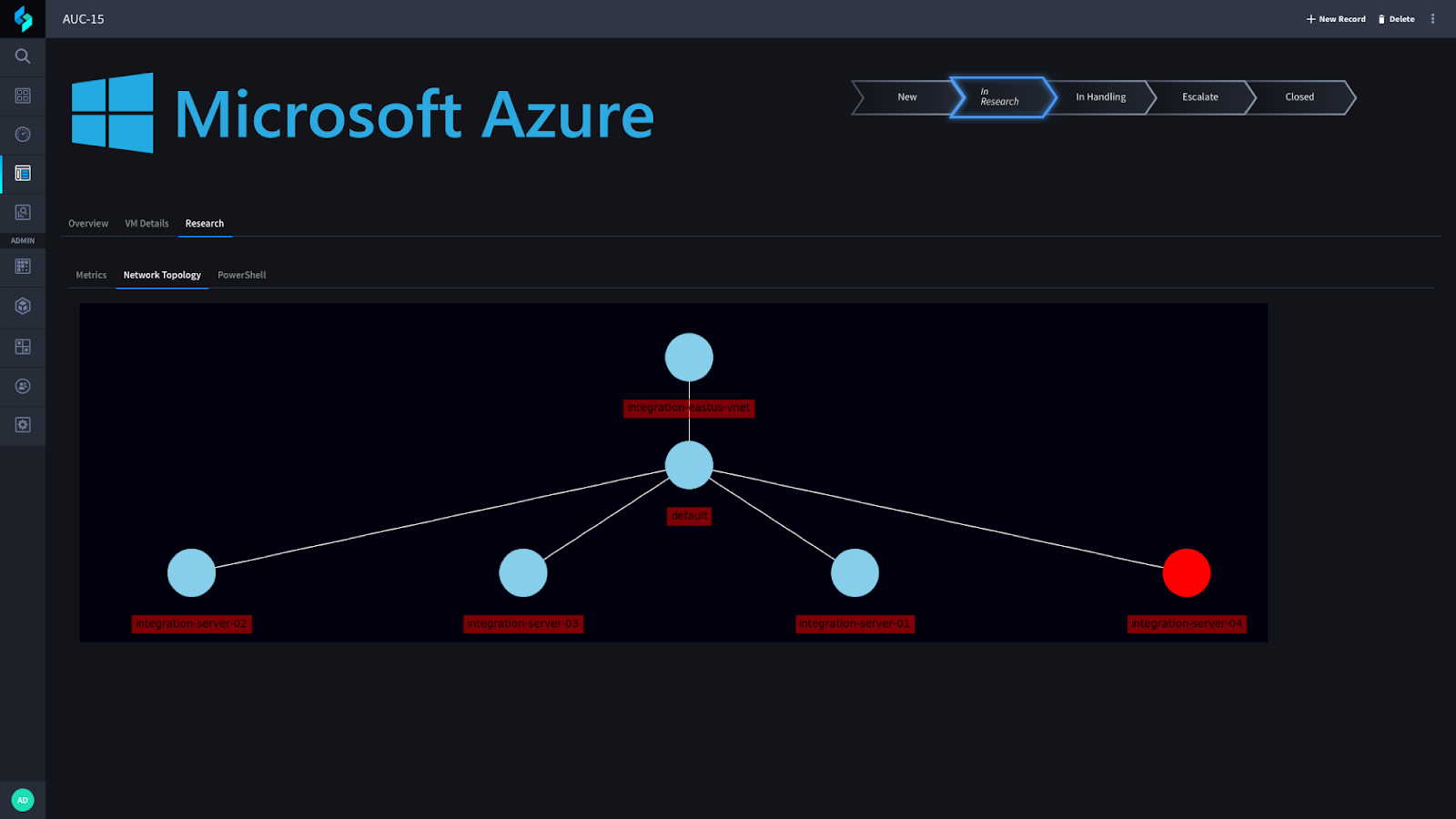

Além disso, o Swimlane pode gerar um mapa da topologia da rede, permitindo que você saiba exatamente onde a máquina virtual reside e quais outros sistemas podem estar localizados em sua sub-rede. Na captura de tela abaixo, você pode ver o Grupo de Segurança de Rede (NSG) no qual esta máquina virtual reside (nó superior) e, em seguida, quaisquer sub-redes associadas a este NSG. Todos os sistemas são exibidos nessa sub-rede, com o sistema alvo (focado) destacado em vermelho.

Finalmente, dentro do pesquisar Nesta seção do aplicativo, você pode executar o PowerShell na máquina virtual remota usando o Azure. APIs REST. Felizmente para nós, o APIs REST do Azure Fornece uma lista de scripts padrão que você pode executar em um sistema. Esses comandos são:

- Habilitar PS remoto

- Habilitar conta de administrador

- Configuração IP

- Configurações RDP

- Redefinir certificado RDP

- Configurar porta RDP

Você também pode carregar seu próprio script do PowerShell e executá-lo usando as APIs REST do Azure!

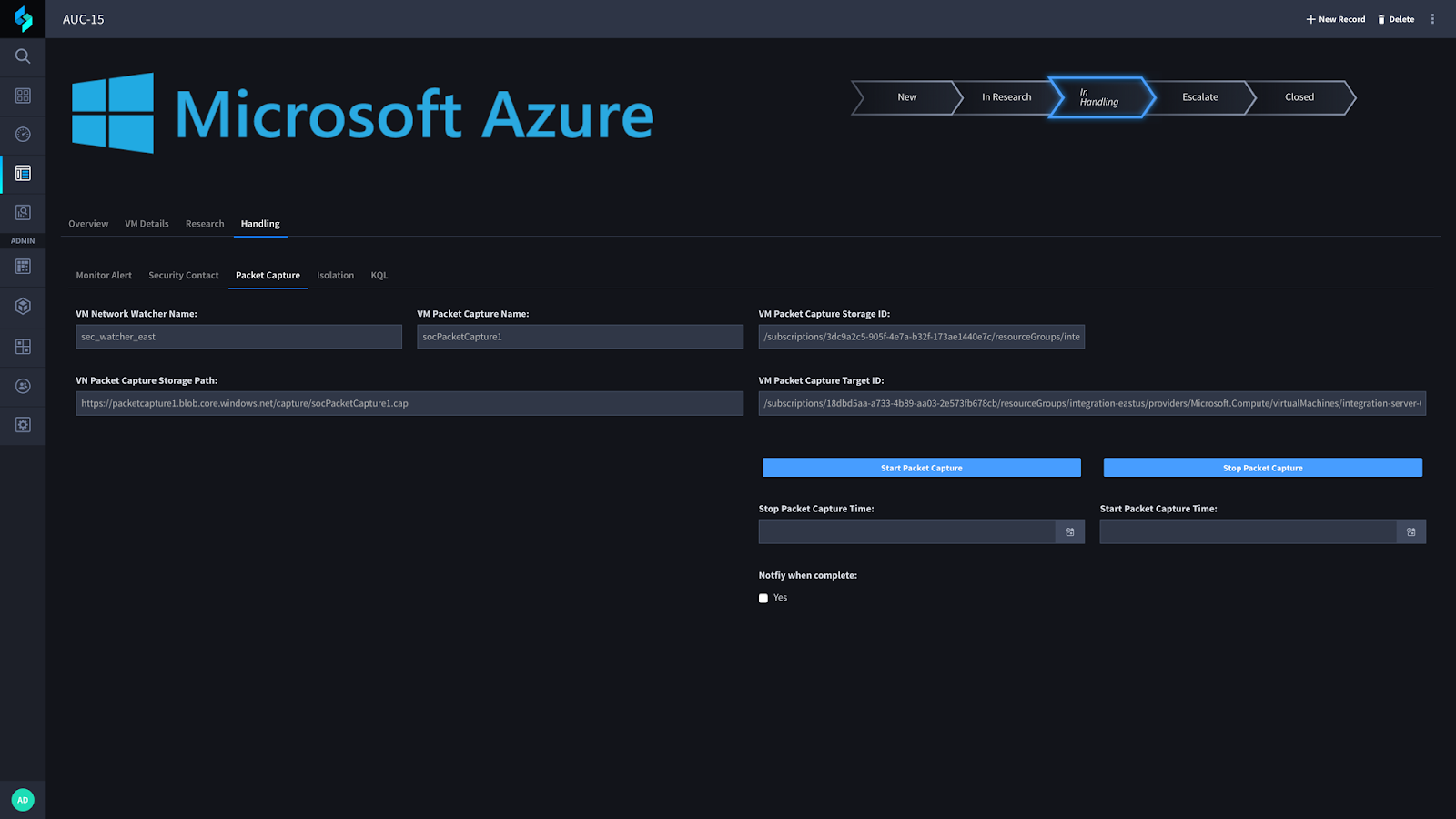

Após concluir sua pesquisa, você pode optar por fechar o alerta ou prosseguir para a próxima etapa. Manuseio Nesta fase, oferecemos suporte a diversas funcionalidades, incluindo a capacidade de criar um novo alerta do Azure Monitor e um novo contato de segurança do Azure associado a um alerta do Azure Monitor. Além disso, adicionamos a capacidade de iniciar e interromper uma captura de pacotes.

Se você tiver as permissões adequadas, poderá iniciar e parar uma captura de pacotes. E, se desejar, também poderá definir uma duração para iniciar e parar a captura de pacotes automaticamente. Além disso, adicionamos a funcionalidade de enviar uma notificação por e-mail (mas você pode integrar com outros serviços, como o Slack) ao destinatário pretendido quando a captura for concluída e os dados forem carregados no registro do Swimlane.

Se você revisou e/ou inspecionou a captura de pacotes usando uma API ou o Wireshark (ou alguma outra ferramenta similar) e determinou que é necessário isolar esse host para ter certeza antes de encaminhar o caso para um analista mais experiente, isso pode ser feito na próxima aba, em Isolamento seção.

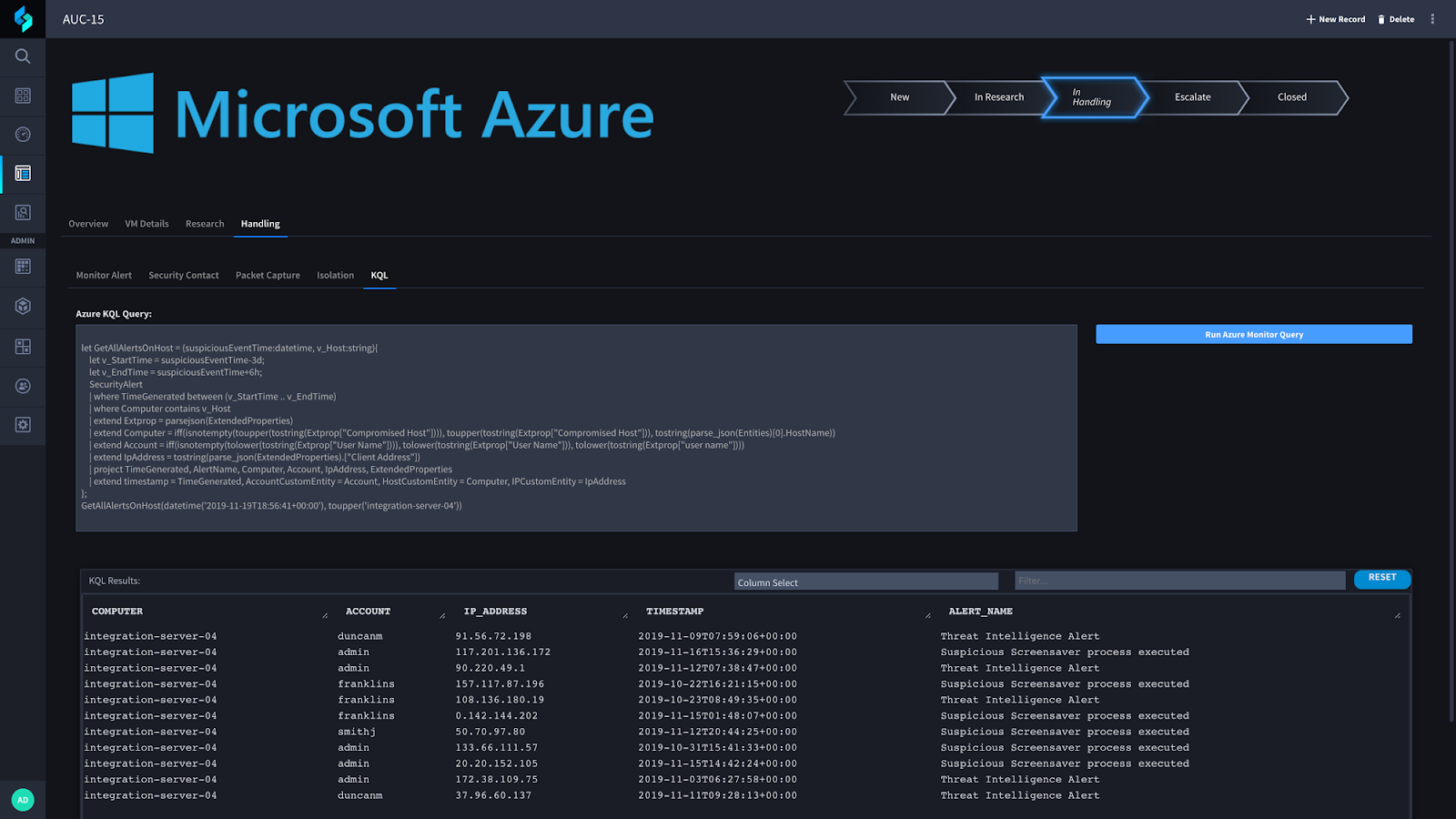

Gostaria também de mencionar que oferecemos suporte a consultas ao Azure Monitor usando KQL (Kusto Query Language). Você pode simplesmente adicionar consultas padrão/modelo aqui ou copiar e colar outra consulta neste campo e executá-la no Azure Monitor. Assim que a consulta for concluída, você verá os resultados retornados em nosso widget de Resultados KQL.

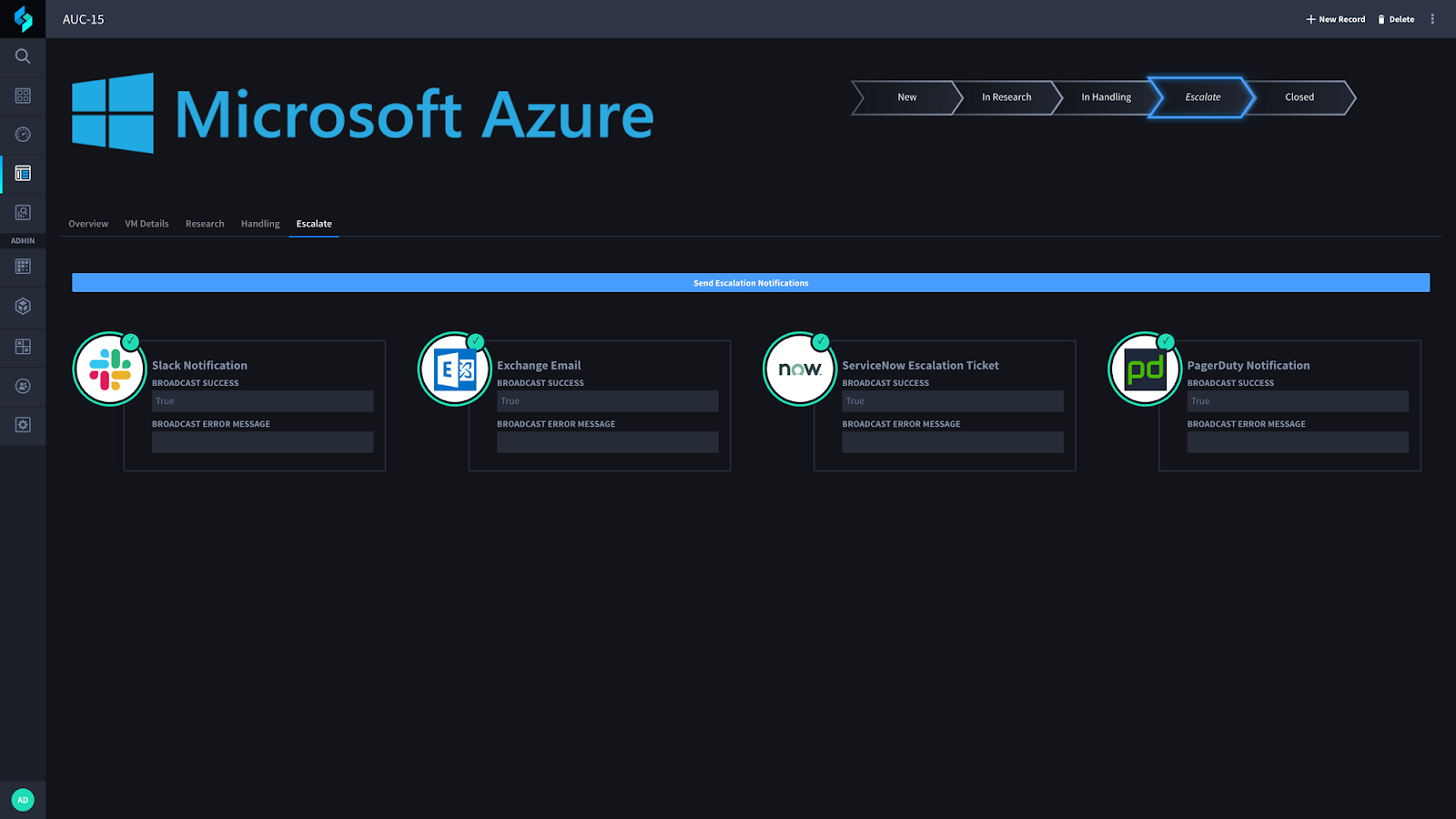

Por fim, se você determinou que precisa escalar o alerta, pode selecionar a opção. Aumentar Abra a guia e transmita uma notificação para várias fontes diferentes (dependendo das ferramentas que sua organização utiliza).

É isso aí! Espero que você goste do nosso novo caso de uso com o Microsoft Azure. E se você ainda não assistiu ao nosso webinar, confira!

Webinar: Como acelerar investigações de segurança com o Microsoft Azure e o Swimlane

Neste webinar sob demanda, o Engenheiro de Pesquisa de Segurança Josh Rickard e o Evangelista de SOAR Jay Spann mostrarão como a plataforma de orquestração, automação e resposta de segurança (SOAR) da Swimlane pode facilitar a investigação de alertas que afetam sua infraestrutura do Microsoft Azure.