Las alertas o detecciones se presentan de diversas formas —algunas son buenas y otras no— y los analistas del centro de operaciones de seguridad (SOC) son responsables de la investigación inicial de estas anomalías. Además, cuando se trata de recursos en la nube, es posible que no podamos permitirnos el lujo de registrar todo lo que sucede en un sistema operativo host.

Microsoft Azure proporciona una gran cantidad de datos para facilitar la investigación inicial, así como algunas acciones de respuesta iniciales. Si usted es un analista de primer o segundo nivel, probablemente no tenga la capacidad de realizar una investigación completa, que normalmente realiza su equipo de respuesta a incidentes o de análisis forense digital. Con esto en mente, me gustaría presentar el nuevo caso de uso de Microsoft Azure de Swimlane, específicamente para esta situación.

También puedes consultar nuestro reciente seminario web “Cómo agilizar las investigaciones de seguridad con Microsoft Azure y Swimlane.”

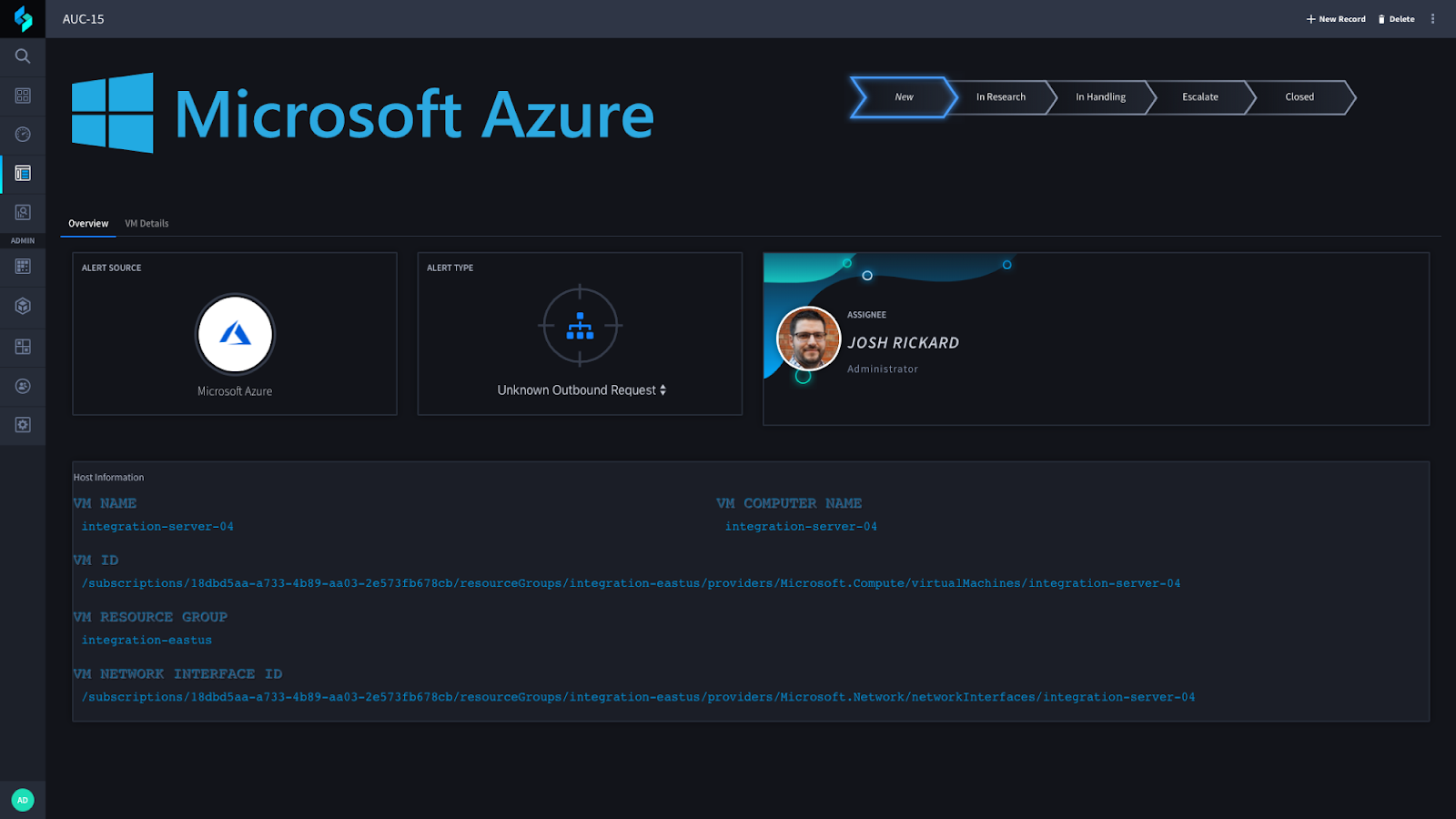

Cuando recibimos una alerta en nuestra aplicación, primero debemos recopilar información sobre el sistema host. En este ejemplo, utilizamos máquinas virtuales (VM) de Microsoft Azure.

Al ver el registro en Swimlane, puede ver rápidamente el origen y el tipo de alerta. Además, puede revisar los detalles generales del sistema afectado.

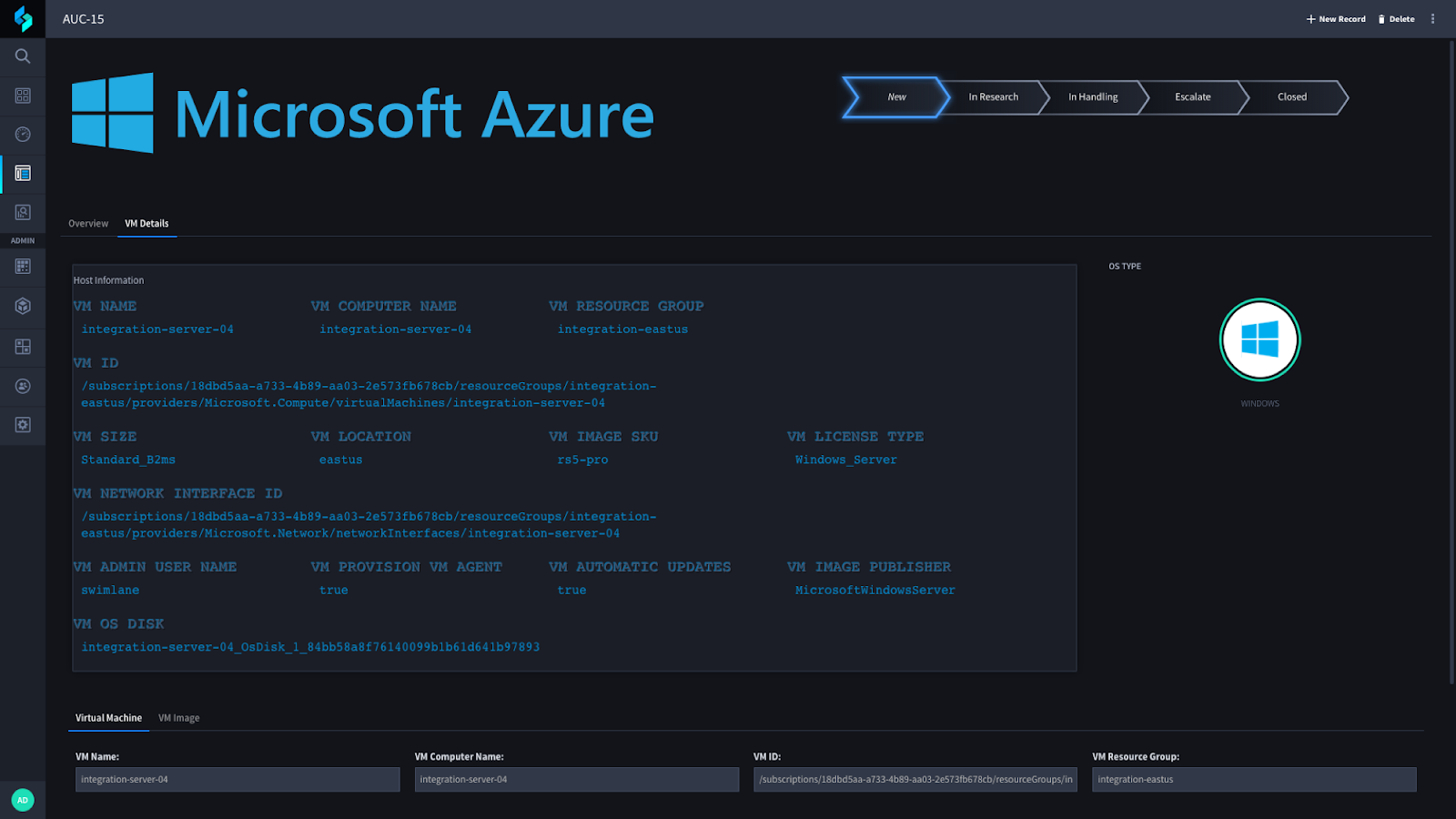

Si consideramos el Detalles de la máquina virtual En la pestaña, podemos ver más información sobre este sistema. Esta información es fundamental para empezar a trabajar en Azure y proporciona contexto sobre el tipo de sistema que necesita investigar.

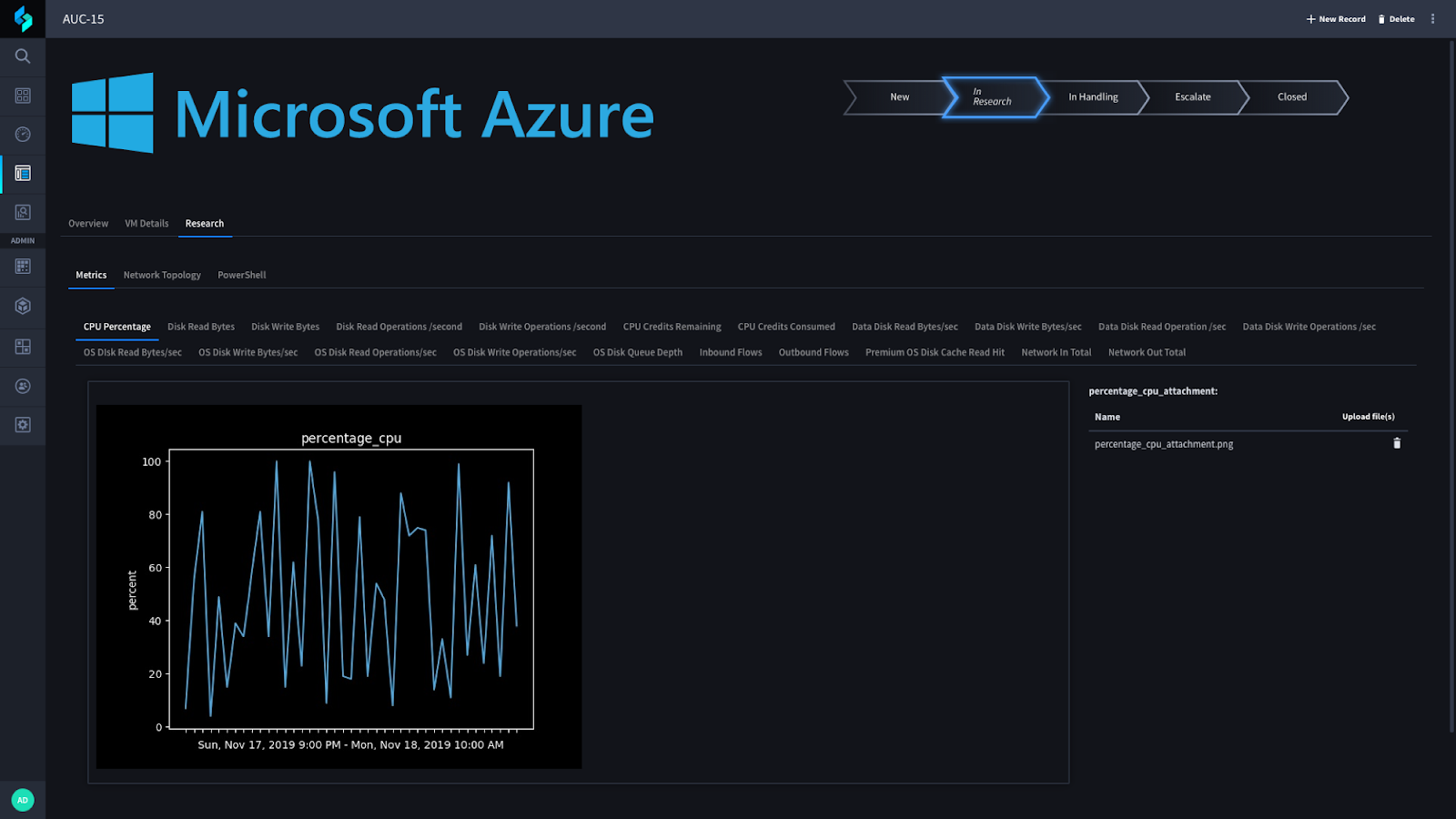

Una vez que se familiarice con el recurso afectado, puede comenzar la investigación inicial sobre el sistema. Al seleccionar En investigación pestaña en nuestro widget de fase de investigación, se mostrará una nueva pestaña junto a Detalles de la máquina virtual llamado Investigación. Simultáneamente, parte de nuestro flujo de trabajo definido comenzará a recopilar información crítica sobre el comportamiento de este sistema y su topología de red (más sobre esto pronto).

Swimlane comenzará inmediatamente a recopilar métricas del sistema y a generar gráficos visuales, que se cargan en este registro. Podrás ver estos gráficos para revisar y analizar el comportamiento de la máquina virtual.

Al usar Swimlane y Python, puede obtener métricas detalladas sobre una máquina virtual como Porcentaje de CPU, Operaciones de lectura de disco por segundo, flujo de red entrante, y Flujo de red saliente.

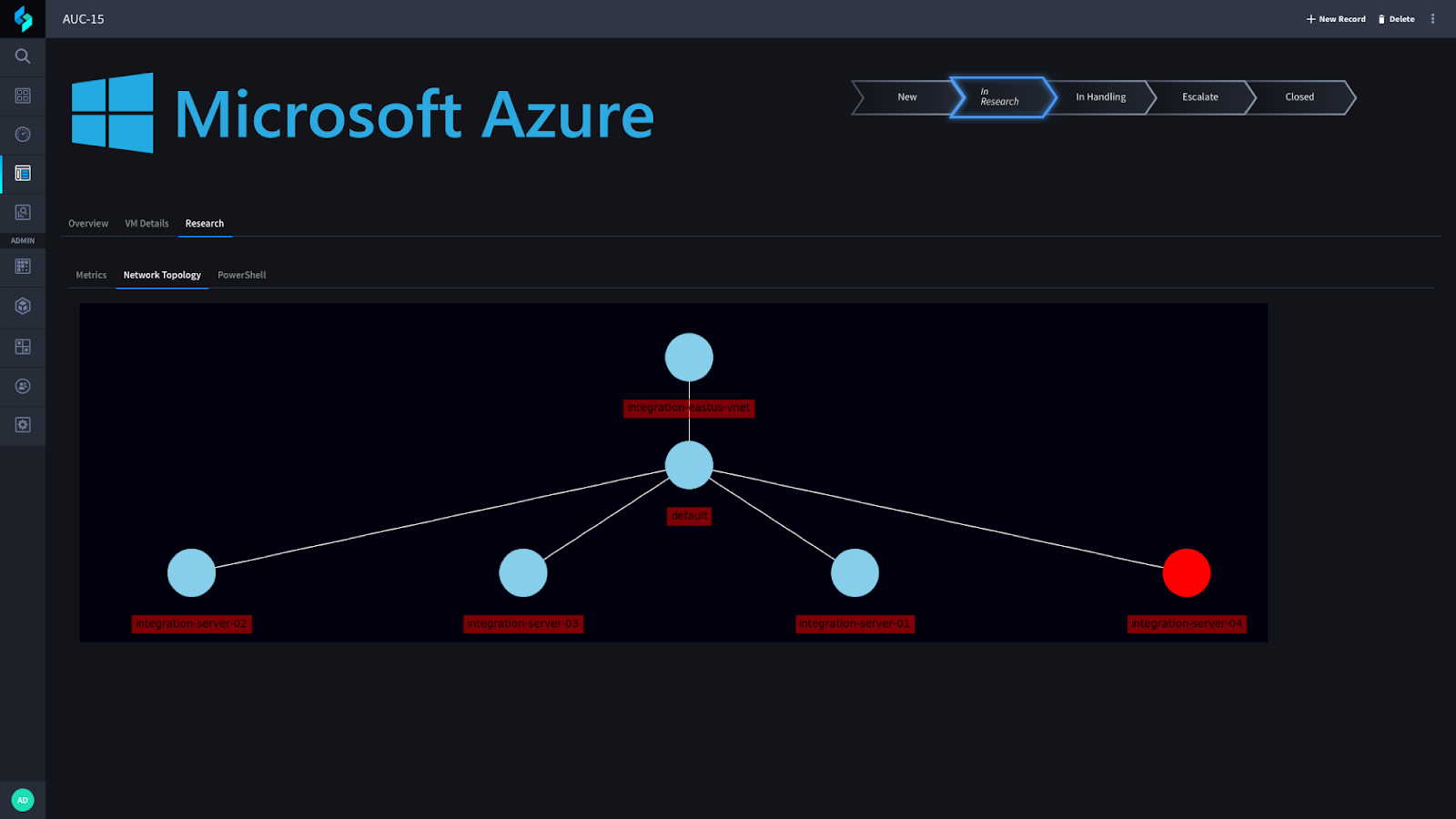

Además, Swimlane puede generar un mapa de topología de red, lo que permite saber exactamente dónde reside la máquina virtual y qué otros sistemas pueden residir dentro de su subred. En la siguiente captura de pantalla, se puede ver el grupo de seguridad de red (NSG) en el que reside esta máquina virtual (nodo superior) y las subredes asociadas a este NSG. Todos los sistemas se visualizan bajo esa subred, con el sistema objetivo (enfocado) resaltado en rojo.

Finalmente, dentro de la investigación En la sección de esta aplicación, puede ejecutar PowerShell en la máquina virtual remota mediante Azure API REST. Por suerte para nosotros, el API REST de Azure Proporciona una lista de scripts estándar que se pueden ejecutar en un sistema. Estos comandos son:

- Habilitar RemotePS

- Habilitar cuenta de administrador

- Configuración IP

- Configuración de RDP

- Restablecer certificado RDPCert

- Establecer puerto RDP

¡También puedes cargar tu propio script de PowerShell y ejecutarlo usando las API REST de Azure!

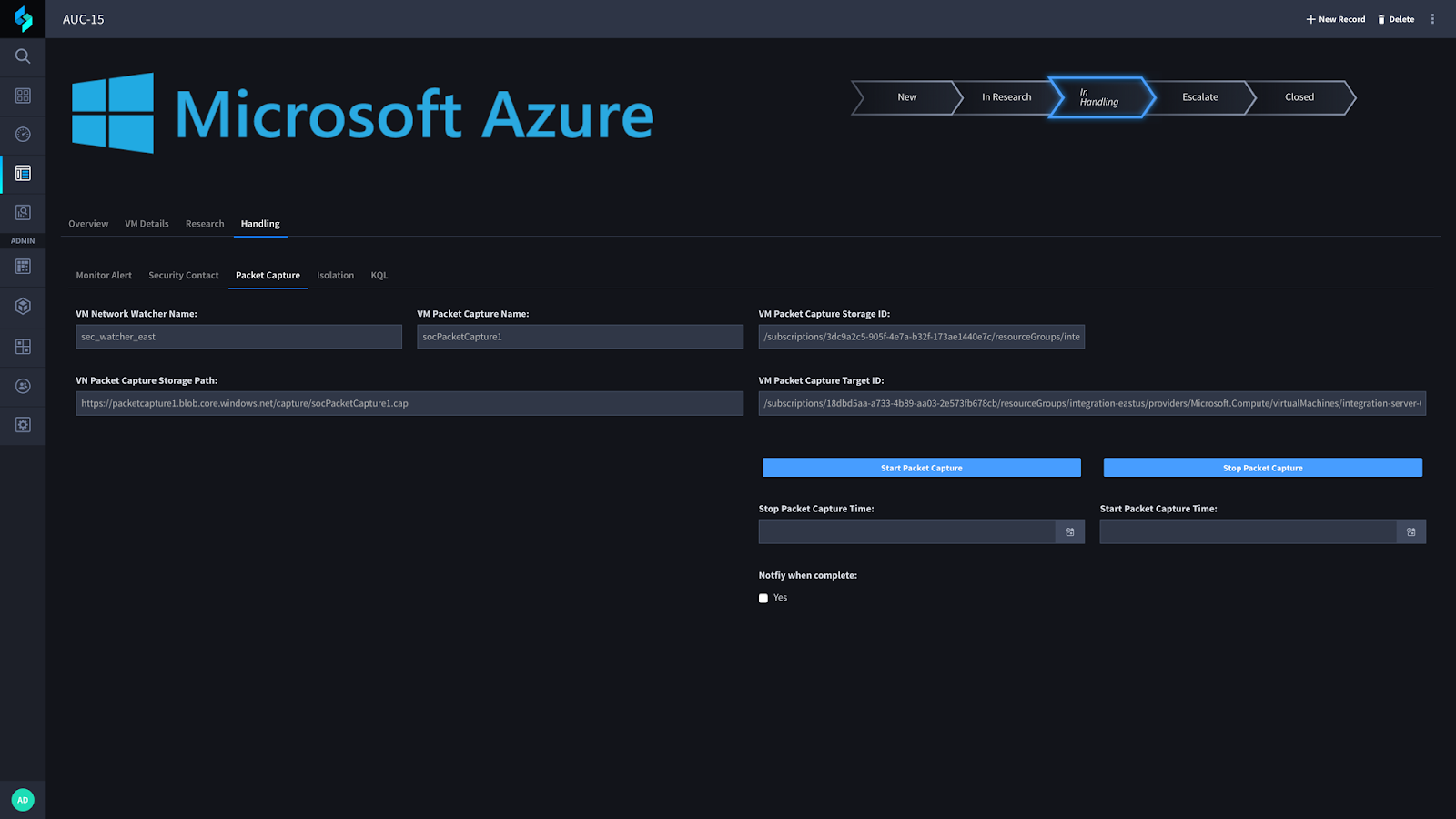

Una vez que haya terminado su investigación, puede optar por cerrar la alerta o pasar a la Manejo Fase. En esta fase, ofrecemos diversas funcionalidades, como la posibilidad de crear una nueva alerta de Azure Monitor y un nuevo contacto de seguridad de Azure asociado a una alerta de Azure Monitor. Además, hemos añadido la capacidad de iniciar y detener una captura de paquetes.

Si se le han otorgado los permisos necesarios, puede iniciar y detener la captura de paquetes. Si desea establecer una duración para que la captura se inicie y detenga automáticamente, también puede hacerlo. También hemos añadido la posibilidad de enviar una notificación por correo electrónico (aunque se puede integrar con otros servicios como Slack) al destinatario una vez completada y cargada la captura en el registro de Swimlane.

Si ha revisado y/o inspeccionado la captura de paquetes usando una API o usando Wireshark (o alguna otra herramienta similar) y ha determinado que necesitan aislar este host para estar seguros antes de escalar a un analista más experimentado, entonces pueden hacerlo en la siguiente pestaña debajo del Aislamiento sección.

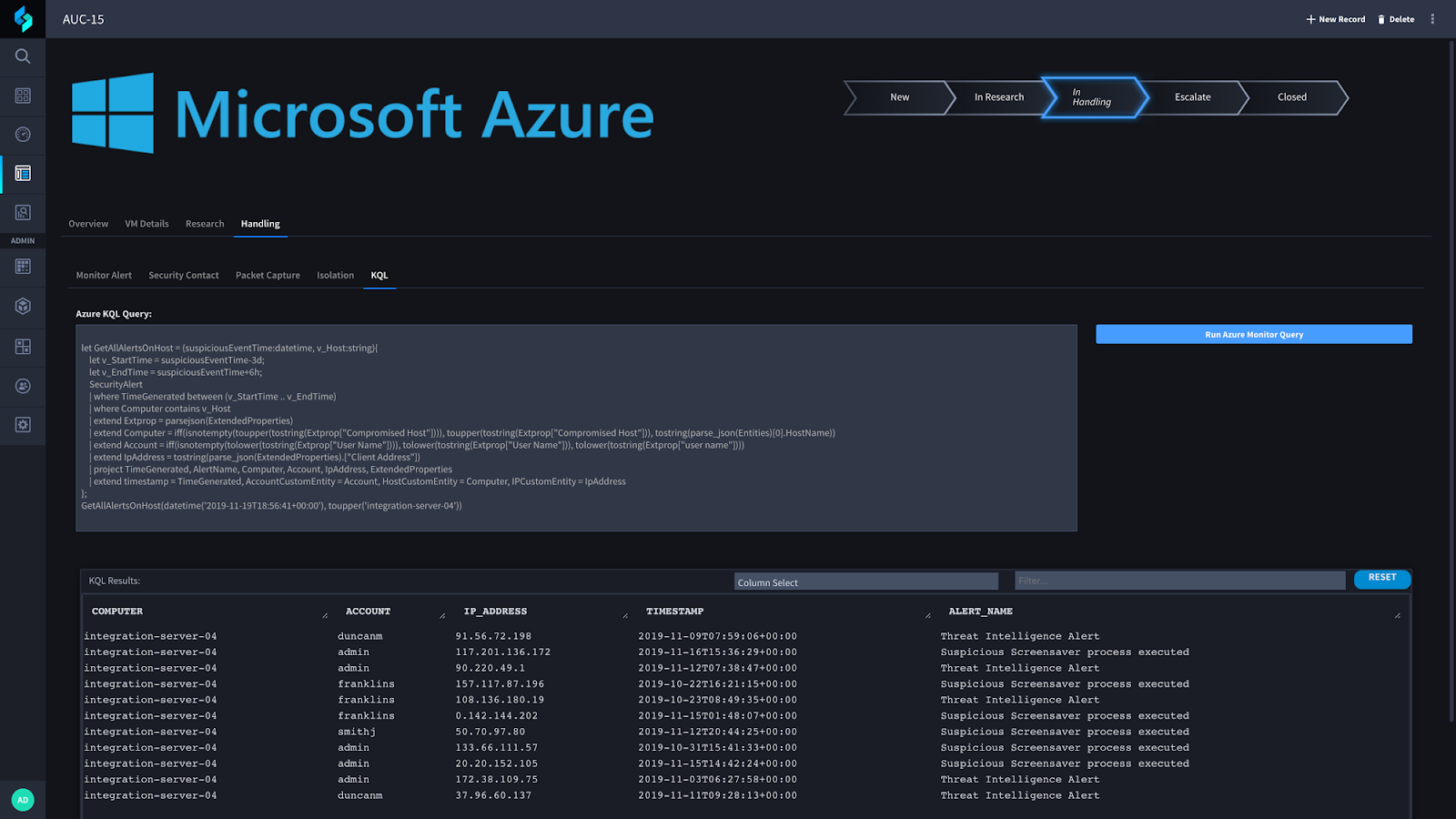

También quería mencionar que permitimos realizar consultas a Azure Monitor mediante KQL (lenguaje de consulta Kusto). Puedes agregar consultas predeterminadas o de plantilla aquí o copiar y pegar otra consulta en este campo y ejecutarla en Azure Monitor. Una vez completada la consulta, deberías ver los resultados en nuestro widget de resultados de KQL:

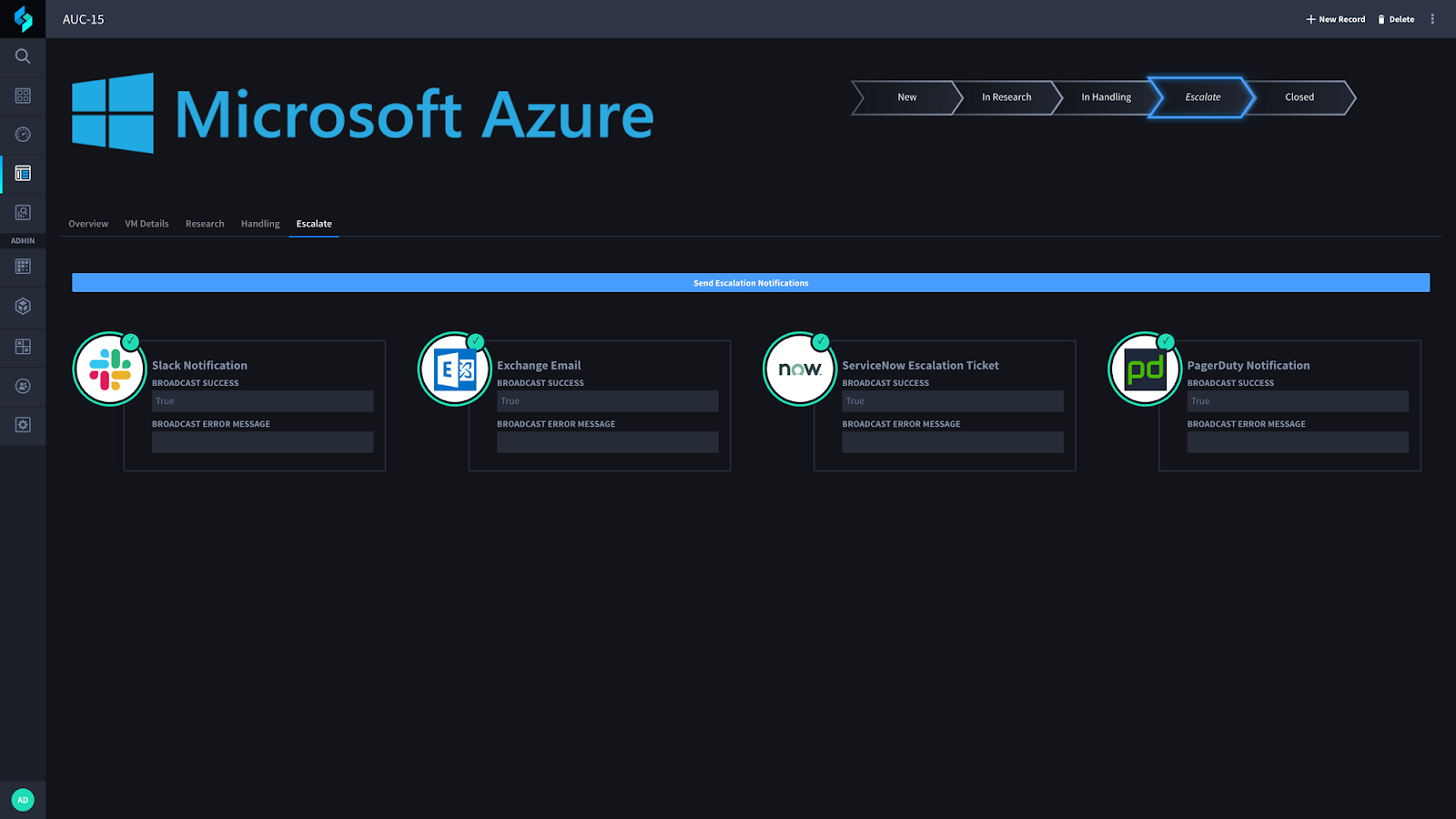

Finalmente, si ha determinado que necesita escalar la alerta, puede seleccionar la opción Escalar pestaña y transmite una notificación a múltiples fuentes diferentes (dependiendo del uso de herramientas de su organización).

¡Listo! Espero que disfrutes de nuestro nuevo caso de uso con Microsoft Azure. Y si aún no has visto nuestro webinar, ¡échale un vistazo!

Seminario web: Cómo agilizar las investigaciones de seguridad con Microsoft Azure y Swimlane

Durante este seminario web a pedido, el ingeniero de investigación de seguridad Josh Rickard y el evangelista de SOAR Jay Spann le mostrarán cómo la plataforma de orquestación, automatización y respuesta de seguridad (SOAR) de Swimlane puede ayudar a facilitar la investigación de alertas que afectan su infraestructura de Microsoft Azure.