セキュリティ自動化によってフィッシング警告をトリアージし、修復を迅速化する方法をご確認ください。.

フィッシングは依然として危険なほど効果的な攻撃手法であり続けている。 成功した攻撃の91%はフィッシングから始まります. 平均すると、, 送信されたフィッシングメールの30%が開封され閲覧される. メールを作成して送信するのにかかるコストと労力がごくわずかであることを考えると、 この方法が今でも人気があるのも不思議ではない 攻撃者に対して。.

フィッシング攻撃を見抜くことはますます困難になっています。フィッシングメールを送信する攻撃者は、悪意のある添付ファイルやリンクがアクセスされるまでに10%から15%かかると予想しています。 一部の企業では.

フィッシング対策の自動化がなければ、アナリストは何らかの検出システムやユーザーからの通知を通じて、悪意のある可能性のあるメールを手動で受信する必要があります。その後、アナリストはメールを検査し、詳細を手動で抽出して検証する必要があります。.

これは、メールのあらゆる部分(ヘッダー、本文など)を詳細に調べ、潜在的な侵害の兆候(IOC)となり得るものを特定することを意味します。IOCのリスクを判断するために、アナリストは様々な情報にアクセスする必要があります。 脅威インテリジェンス および強化源。IOCを調査してリスクを判断するには、通常、情報をコピーして別のウィンドウやブラウザタブに貼り付ける必要があります。.

これらの手順は面倒で時間がかかり、単調で、反復的で、間違いやすいものです。対応と修復措置を実行すると、フィッシング詐欺の可能性のある1つのメッセージを処理するタスク全体にさらに多くの手順と時間がかかります。.

この記事では、次の内容を学びます。

フィッシングとは何ですか?

フィッシングは、ソーシャルエンジニアリングを駆使したサイバー攻撃の一種で、様々な手法を用いて被害者を騙し、個人情報や企業情報を開示させます。悪意のある攻撃者は、メール、SMS、電話、ボイスメール、アプリ内メッセージなどを利用して被害者を狙います。フィッシングは、釣り針にかかった餌のように、正当な企業や組織からのメッセージを装うことがよくあります。.

最も一般的なフィッシングの種類は次のとおりです。

-

メールフィッシング: 最も一般的なフィッシング攻撃の種類。フィッシングメールは偽のドメインから送信され、偽のドメインへの悪意のあるリンクが含まれていることがよくあります。.

-

スピアフィッシング: フィッシングの一種で、個人を特定できる情報を利用するものです。悪意のある人物は、あなたの名前、役職、勤務先、メールアドレスなどを利用して被害者を騙します。.

-

捕鯨: 企業の上級管理職を装った攻撃手法。多くの場合、CEOからの緊急メールのように見せかけ、送金や個人情報の共有を求めます。.

-

スミッシングとヴィッシング: テキストメッセージやボイスメールを使って被害者を狙うフィッシング攻撃。このタイプのフィッシングは、被害が発生する前にセキュリティチームが検知するのが特に困難です。.

フィッシング詐欺は 疑いを持たないターゲットに個別に送信されますが、通常は、適切なタイミングで、つまりリンクの 1 つをクリックする可能性が高くなるときに誰かを捕まえる可能性を高めるために、大量に送信されます。.

フィッシング攻撃の頻度があまりにも高くなり、セキュリティ チームが手動でトリアージできなくなるほどになっていることは容易にわかります。.

セキュリティチームにとっての問題:アラートが多すぎる

特にフィッシングは他のどの手段よりも多くの警告を発する可能性がある。 サイバー攻撃の種類 フィッシング攻撃が蔓延しているという理由だけで、フィッシング攻撃は深刻な問題となっています。フィッシング攻撃は最も古いタイプのサイバー攻撃の一つであり、長年にわたって非常に巧妙化しています。潜在的なフィッシング攻撃への対策において、組織は数多くの問題に直面しています。

-

毎日何百万ものフィッシングメールが送信されている

-

調査には複数のセキュリティプラットフォーム間の分析が必要

-

1件のフィッシングメールを手動でトリアージするには平均27分かかります

-

多くの組織では、毎日大量のフィッシング警告を調査するために必要な人員が不足しています。

-

うんち平均解決時間(MTTR)がリスクと潜在的な損害を増大させる

2021年にフィッシング攻撃の標的となった組織の数は28%増加しました。.

自動フィッシングアラートトリアージツール

SOCアナリストがすべてのフィッシング攻撃を手動でトリアージするには、1日では時間が足りません。この問題に対処するために、セキュリティリーダーは 頼る セキュリティツールを活用してフィッシングアラートのトリアージを迅速化しましょう。セキュリティ自動化ツールを使用すれば、フィッシング攻撃の調査を自動化できるため、セキュリティが大幅に向上し、組織の保護が強化されます。.

SOARによる自動調査

セキュリティオーケストレーション、自動化、対応 SOAR(Software as a Service)プラットフォームは、調査プロセスの自動化やフィッシングの疑いのあるメールの隔離に広く利用されています。SOARプラットフォームは、必要不可欠な場合を除き、人的介入の必要性を排除します。フィッシング関連の反復的で単調なタスクを自動化することで、SOCアナリストが受け取るアラートの数を減らし、より深刻な脅威に集中できるようになります。.

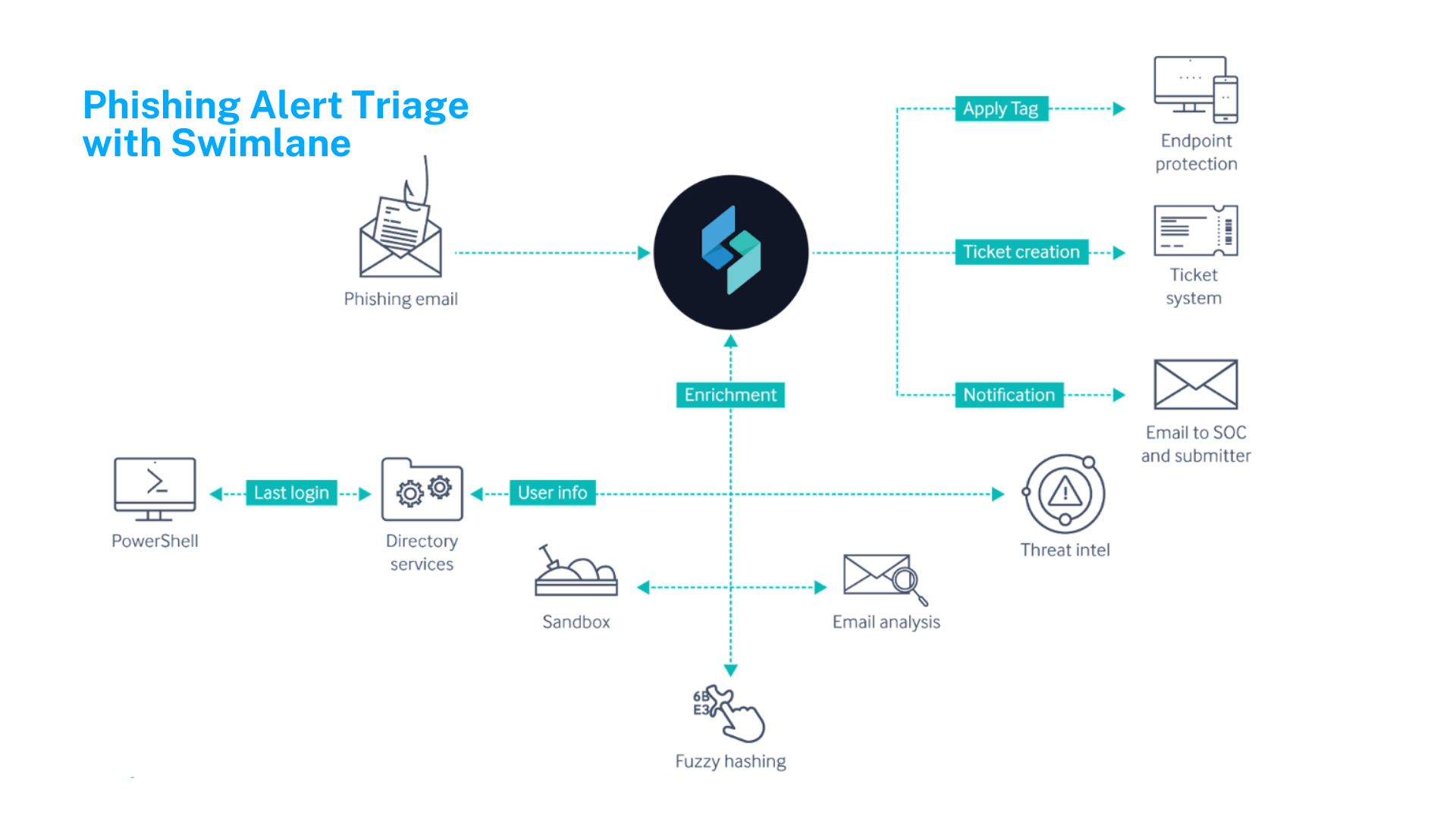

フィッシングメールの疑いがあるメールがアラートをトリガーした場合、SOARテクノロジーは受信トレイからフィッシングメールの疑いのあるメールを自動的に抽出し、ユーザーが開封するのを防ぎます。その後、IPアドレスとURLが抽出され、脅威インテリジェンスツールを用いて調査されます。.

脅威が既知の悪意のあるフィッシング攻撃である場合、ITチケットが自動的に作成され、エンドポイントが隔離され、システム内の悪意のあるファイルを含むすべてのメールが削除されます。脅威が未知の場合、添付ファイルはまずサンドボックス検査に送られます。そこで悪意のあるファイルであると判断された場合は、同じ手順に従い、隔離・削除されます。.

以下に、Swimlane によるフィッシング自動化の実際の様子を示します。.

ローコードセキュリティ自動化のメリット

ローコードセキュリティ自動化 従来のSOARソリューションの機能を拡張し、より高速で適応性の高いフィッシング対策自動化を実現します。ローコードセキュリティ自動化を活用してフィッシング攻撃に対抗することで、セキュリティチームはMTTRを短縮し、あらゆる脅威をマシン並みの速度で処理できます。.

組織全体のインシデント対応プロセスは、自動化によってより明確に定義され、一貫性を持って実行されます。これにより、人為的ミスの可能性が低減され、組織内で新しいフィッシング対策技術が導入されるたびにワークフローを変更できます。さらに、インシデントレポートが自動生成されるため、アナリストはフィッシング攻撃の規模を把握することができ、解決に必要なシステムや手順を手作業で精査する手間を省くことができます。.

Swimlane によるローコード セキュリティ自動化

スイムレーンタービン 既存のセキュリティソリューションとツールを一元化されたプラットフォームに統合し、インシデント対応を効率化します。強力なデータ統合とユーザーフレンドリーなプレイブック作成機能により、ドメインエキスパートは自動化の構築者へと成長できます。フィッシングメールの疑いのあるメールの調査と隔離を自動化するだけでなく、組織に以下の機能を提供します。

-

すべてのセキュリティデータをダッシュボードに一元管理し、レポートへのアクセス性を向上させる

-

インシデント対応プロセスを標準化する

-

企業全体のセキュリティタスクを追跡する

-

MTTDとMTTRを削減

-

すべてのアラートが徹底的に調査されるように脅威に優先順位を付ける

-

さまざまなプロセスとワークフローを自動化する

-

セキュリティパフォーマンスの向上

自動化されたフィッシング調査と対応は、ローコード セキュリティ自動化のほんの始まりに過ぎません。.

最新のセキュリティ自動化のための購入者向けガイド

企業のSOCチームは自動化の必要性を認識していますが、自動化ソリューション自体の導入に苦労するケースが少なくありません。セキュリティオーケストレーション、自動化、レスポンス(SOAR)ソリューションでは、通常、大規模なスクリプト作成が必要になります。このガイドでは、現在利用可能な幅広いセキュリティ自動化プラットフォームを分析し、お客様のニーズに最適なソリューションを特定できるよう支援します。.