Descubra como a automação de segurança ajuda a priorizar alertas de phishing para uma correção mais rápida.

O phishing continua sendo um método de ataque perigosamente eficaz. Aproximadamente 91% de ataques bem-sucedidos começam com phishing.. Em média, 30% dos e-mails de phishing enviados são abertos e visualizados.. Considerando o custo e o esforço mínimos envolvidos na criação e no envio de um e-mail, é Não é de admirar que esse método continue sendo tão popular. para atacantes.

E está se tornando cada vez mais difícil detectar uma tentativa de phishing. Os atacantes que enviam e-mails de phishing podem esperar que o anexo ou link malicioso seja acessado entre 10% e 15%. em algumas empresas.

Sem a automação de phishing, um analista precisa receber manualmente um e-mail potencialmente malicioso por meio de algum sistema de detecção ou por notificação de um usuário. O analista deve então inspecionar o e-mail e extrair manualmente os detalhes para validá-los.

Isso significa analisar detalhadamente cada parte do e-mail (cabeçalhos, corpo, tudo) e identificar qualquer coisa que possa ser um indicador de comprometimento (IOC). Para determinar o risco do IOC, os analistas devem então acessar diversas fontes. inteligência de ameaças e fontes de enriquecimento. Isso geralmente requer copiar e colar informações em janelas adicionais ou guias do navegador para investigar os indicadores de comprometimento (IOCs) e determinar seu risco.

Essas etapas são tediosas, demoradas, monótonas, repetitivas e fáceis de serem mal executadas. Executar a resposta e quaisquer ações corretivas adiciona ainda mais etapas e mais tempo a toda a tarefa de lidar com uma única mensagem de phishing em potencial.

Neste artigo, você aprenderá:

O que é phishing?

O phishing é um tipo de ataque cibernético de engenharia social que utiliza diversos métodos para enganar as vítimas e levá-las a divulgar informações pessoais ou comerciais. Os criminosos cibernéticos usam e-mails, mensagens SMS, ligações telefônicas, mensagens de voz e mensagens em aplicativos para atingir as vítimas. Assim como a isca em um anzol, as tentativas de phishing são frequentemente disfarçadas de mensagens de uma empresa ou organização legítima.

Os tipos mais comuns de phishing incluem:

-

Phishing por e-mailO tipo mais comum de ataque de phishing. E-mails de phishing podem ser enviados de domínios falsos e geralmente incluem links maliciosos para domínios falsos.

-

Spear phishingUma forma personalizada de phishing. Criminosos cibernéticos usarão seu nome, cargo, empregador, endereço de e-mail e outras informações para enganar as vítimas.

-

Baleias: Um método de ataque que imita funcionários de alto escalão da sua empresa. Frequentemente, isso se apresenta como um e-mail urgente do CEO solicitando a transferência de dinheiro ou o compartilhamento de informações confidenciais.

-

Smishing e vishingAtaques de phishing que visam vítimas por meio de mensagens de texto e de voz. Esse tipo de phishing é especialmente difícil de ser detectado pelas equipes de segurança antes que cause danos.

Os golpes de phishing podem ser enviadas individualmente para um alvo desavisado, mas geralmente são enviadas em grandes lotes para aumentar as chances de atingir alguém no momento certo – quando essa pessoa tem maior probabilidade de clicar em um dos links.

É fácil perceber como a frequência de ataques de phishing cresceu a ponto de se tornar excessiva para as equipes de segurança conseguirem triá-los manualmente.

O problema para as equipes de segurança: alertas em excesso.

O phishing, em particular, pode gerar mais alertas do que qualquer outro tipo de ataque. tipo de ataque cibernético Simplesmente porque é um problema tão generalizado. É um dos tipos mais antigos de ataques cibernéticos e tornou-se extremamente sofisticado ao longo dos anos. Ao gerenciar possíveis ataques de phishing, as organizações enfrentam inúmeros problemas:

-

Milhões de e-mails de phishing são enviados todos os dias.

-

As investigações exigem análises entre múltiplas plataformas de segurança.

-

A triagem manual de um e-mail de phishing leva, em média, 27 minutos.

-

Muitas organizações não possuem a mão de obra necessária para investigar o grande volume de alertas de phishing recebidos diariamente.

-

CocôO tempo médio para resolução (MTTR) aumenta o risco e os danos potenciais.

O número de organizações visadas por ataques de phishing aumentou em 281 mil e três mil em 2021.

Ferramentas automatizadas de triagem de alertas de phishing

Não há horas suficientes no dia para que os analistas do SOC (Centro de Operações de Segurança) façam a triagem manual de todas as tentativas de phishing. Para combater esse problema, os líderes de segurança... confiar Ferramentas de segurança permitem triar alertas de phishing mais rapidamente. Ferramentas de automação de segurança podem ser usadas para automatizar a investigação de ataques de phishing, o que melhorará significativamente a segurança e garantirá a proteção da sua organização.

Investigação automatizada com SOAR

Orquestração, automação e resposta de segurança As plataformas SOAR (Security Operational Action Reaction) são comumente usadas para automatizar o processo de investigação e colocar em quarentena e-mails suspeitos de phishing. Elas eliminam a necessidade de intervenção humana, a menos que seja absolutamente necessária. Ao automatizar as tarefas repetitivas e rotineiras relacionadas ao phishing, é possível reduzir o número de alertas recebidos pelos analistas do SOC (Centro de Operações de Segurança), permitindo que eles se concentrem em ameaças mais sérias.

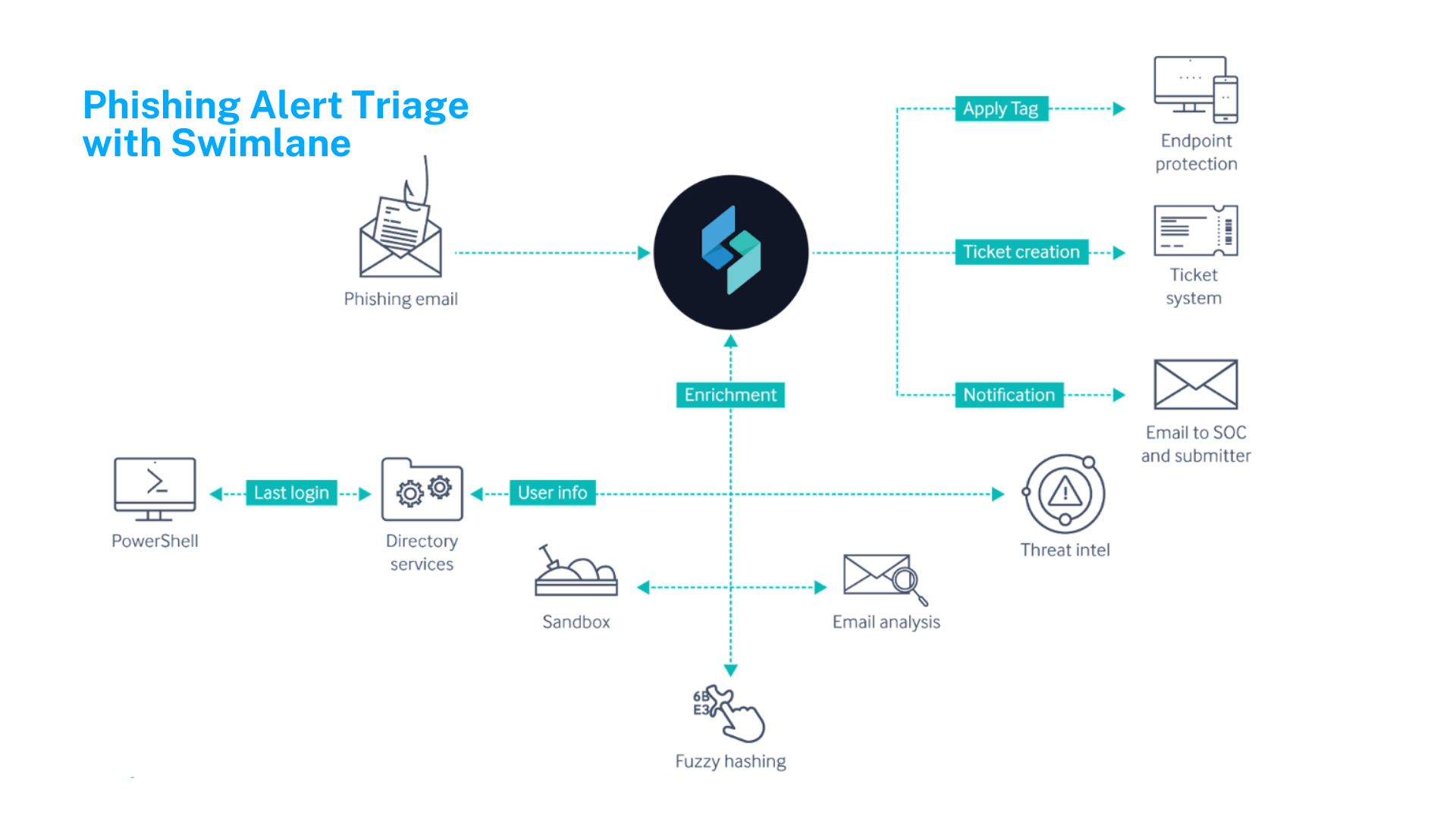

Se um possível e-mail de phishing disparar um alerta, a tecnologia SOAR pode extrair automaticamente e-mails suspeitos da caixa de entrada para impedir que os usuários os abram. Os endereços IP e URLs são então extraídos e analisados usando ferramentas de inteligência de ameaças.

Se a ameaça for um ataque de phishing malicioso conhecido, um chamado de TI é aberto automaticamente, os endpoints são colocados em quarentena e todos os e-mails no sistema que contêm o arquivo malicioso são excluídos. Se a ameaça for desconhecida, o anexo é primeiro submetido à inspeção em sandbox. Se for constatado que é malicioso, ele segue o mesmo protocolo e será colocado em quarentena e excluído.

Veja abaixo a automação de phishing em ação com o Swimlane.

Os benefícios da automação de segurança de baixo código

Automação de segurança de baixo código Amplia as capacidades das soluções SOAR legadas para fornecer automação de phishing mais rápida e adaptável. Ao usar automação de segurança de baixo código para combater ataques de phishing, as equipes de segurança podem reduzir o MTTR (Tempo Médio para Reparo) e lidar com qualquer ameaça na velocidade da máquina.

Os processos de resposta a incidentes em toda a sua organização são definidos com mais clareza e executados de forma consistente com a automação. Isso reduz a possibilidade de erro humano e permite que os fluxos de trabalho sejam modificados à medida que novas técnicas anti-phishing são implementadas na organização. Além disso, os relatórios de incidentes podem ser gerados automaticamente, permitindo que os analistas compreendam a abrangência do ataque de phishing sem perder muito tempo analisando manualmente os sistemas e as etapas necessárias para resolvê-lo.

Automação de segurança com pouco código usando Swimlane

Turbina Swimlane Ajuda a integrar suas soluções e ferramentas de segurança existentes em uma plataforma centralizada que agiliza a resposta a incidentes. A poderosa integração de dados e a criação intuitiva de playbooks permitem que especialistas no assunto se tornem criadores de automações. Ela pode automatizar a investigação e o isolamento de e-mails suspeitos de phishing, além de ajudar as organizações a:

-

Centralize todos os dados de segurança em painéis para facilitar o acesso aos relatórios.

-

Padronizar os processos de resposta a incidentes

-

Monitore as tarefas de segurança em toda a empresa.

-

Reduzir MTTD e MTTR

-

Priorize as ameaças para garantir que todos os alertas sejam investigados minuciosamente.

-

Automatize diversos processos e fluxos de trabalho.

-

Melhorar o desempenho de segurança

A investigação e resposta automatizadas a ataques de phishing são apenas o começo com a automação de segurança de baixo código.

Guia do comprador para automação de segurança moderna

As equipes de SOC (Centro de Operações de Segurança) corporativas reconhecem a necessidade de automação, mas frequentemente enfrentam dificuldades com as próprias soluções de automação. As soluções de Orquestração, Automação e Resposta de Segurança (SOAR) geralmente exigem scripts complexos. Este guia analisa a ampla gama de plataformas de automação de segurança disponíveis atualmente, para que você possa identificar o tipo de solução que melhor atende às suas necessidades.