スイムレーン・ディープダイブチームがCOVID-19関連の悪意あるドメインを発見

ドメインスクワッティング、タイポスクワッティング、IDNホモグラフ攻撃は、フィッシングやその他のソーシャルエンジニアリングにおいてよく見られます。攻撃者はドメインスクワッティングやドメインタイポスクワッティングを利用して、ユーザーを騙し、認証情報を提供させたり、マルウェアを拡散させたり、組織の評判を落としたり、あるいは正当なドメインを悪意を持って偽装したりします。私たちは以前にもこのトピックについて議論し、 ユニークなユースケース Swimlane を使用すると、この悪意のあるアクティビティを自動的に検出できます。.

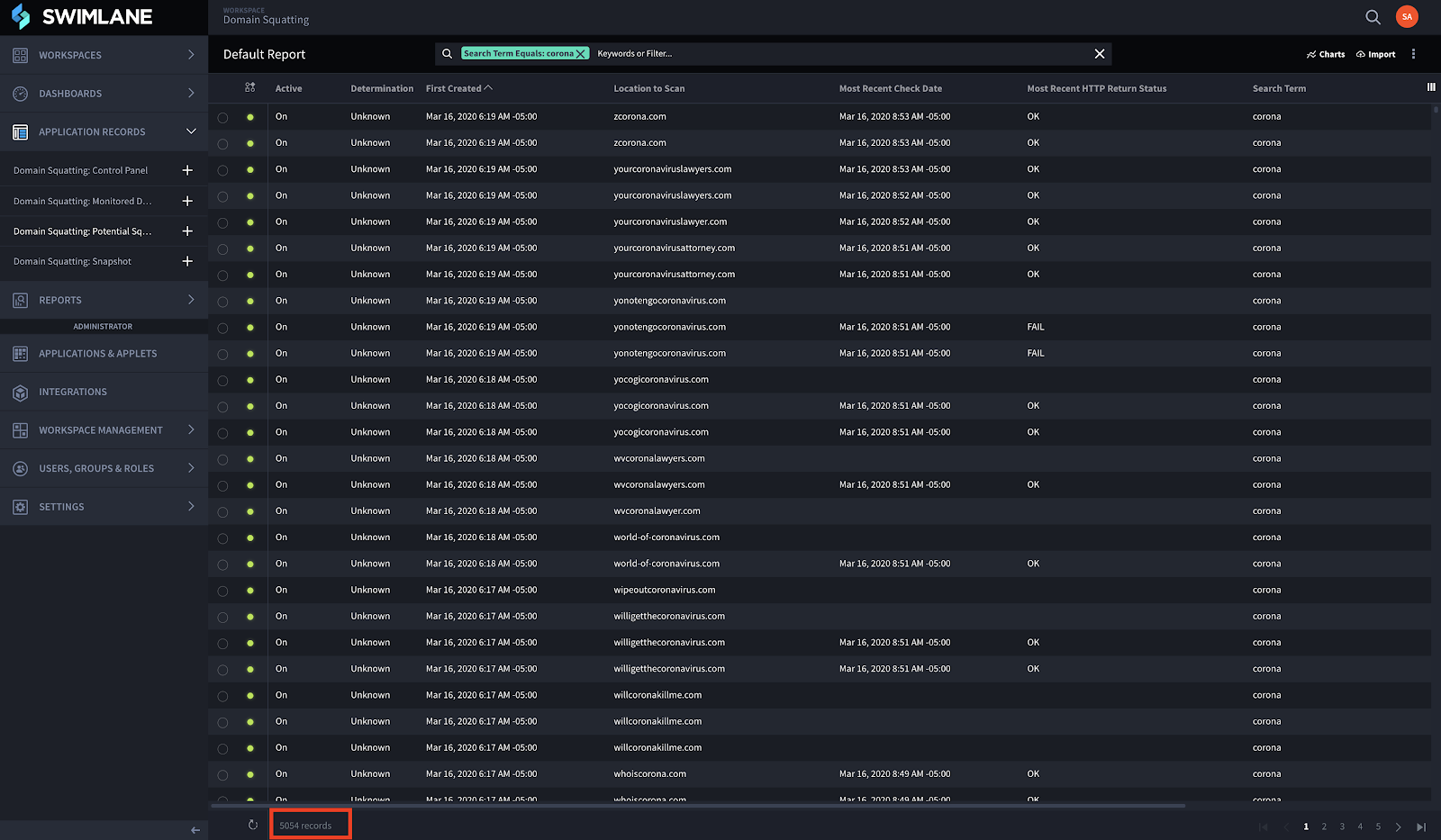

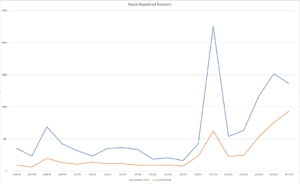

最近、コロナウイルス(COVID-19)関連ドメインの監視を開始しました。これは、感染拡大に関する調査のためのトラフィックが増加し、悪意のある攻撃者に悪用される可能性があることを懸念したためです。これらのドメインのすべてが必ずしも悪意のあるものであるわけではなく、なりすまし(またはタイポスクワッティング)の手法に重点を置いているわけでもありませんが、このユースケースを利用して、「コロナ」と「COVID」に関連する登録済みドメインを特定することにしました。過去2週間で、5,054件のコロナ関連ドメインが登録されていることを確認しています。.

スイムレーンの分析で特定された5,054のドメインの多くは セキュリティオーケストレーション、自動化、対応(SOAR) ソリューションは、ワクチン、検査キット、消耗品、リソースの販売に重点を置いており、金銭的利益を得るために何も知らない人々を利用することを試みています。.

これらの情報を踏まえ、COVID-19 関連のドメインとやりとりする際には細心の注意を払い、電子メール、SMS、ソーシャル メディアなどを通じて受け取るものには疑念を抱くように強くお勧めします。.

テクニック

新たに登録されたこれらの「コロナ」ドメインは、典型的なドメインスクワッティングのカテゴリー(詳細は後述)には該当しませんが、様々な「スクワッティング」攻撃の概要についてご説明したいと思います。これらの様々な攻撃(この記事では総称して「スクワッティング」と呼びます)は、ユーザーを騙して、正規のドメイン/URLを持つ正規のウェブサイトにアクセスさせる一連の攻撃です。正規ドメインは、そのクローンを正規ドメインに偽装することで、以下のような様々な方法で「スクワッティング」される可能性があります。

- ドメインスクワッティング: 攻撃者は、ターゲット組織がチャンスを得る前にターゲットの予測ドメイン名を登録し、金銭目的または不正な目的でそれを保持するだけです。.

- タイポスクワッティング: 攻撃者は、見た目、キーボードの入力ミスの可能性、または TLD の調整においてターゲット ドメインに類似したドメインを登録し、人々が誤ってその方向に誘導するトラフィックをスキムします。.

- IDN同形異義語攻撃: 攻撃者は、国際ドメイン名(IDN)プロトコルを通じて、登録済みの標的ドメインと視覚的に類似または同一のドメインを登録します。IDNプロトコルでは、ドメイン名に中国語、アラビア語、韓国語、アムハラ語などの文字を表示できます。ロシア語の「а」のように、一部の文字は特定の英語の文字と見た目が同一であるため、「apple.com」(英語の「a」)と「аapple.com」(ロシア語の「а」)は全く異なるサーバーに解決され、エンドユーザーには認識されません。.

今回調査するドメインは、「詐欺」または「不当利得」ドメインとして明確に分類されています。ここ数週間で5,054件以上のドメインが登録されているという事実は、これらのドメインが公式リソースではなく、大部分が信頼できないものであることを示しています。.

インパクト

ドメイン全体への影響は不明ですが、過去1週間でCOVID-19関連のフィッシング攻撃を受けた個人が複数発生しています。これらのフィッシング攻撃は、従来のURL攻撃からマルドキュメント(悪意のある文書)、SMS攻撃まで多岐にわたります。 国立サイバーセキュリティセンター 「コロナウイルス関連のウェブページの登録数が増加しており、サイバー犯罪者がこの流行に乗じている可能性が高い」と述べており、これは私たちの調査結果とも一致しています。.

2020年2月16日、 世界保健機関(WHO)は発表した 彼らは、WHOを装って金銭や機密情報を盗もうとする犯罪者を目撃した。.

追加調査

繰り返しになりますが、これらのドメインの影響はまだ不明ですが、これらのドメインの多くは悪意のある目的で計画されているか、使用される可能性があります。 ドメインスクワッティングのユースケースアプリケーション レジストラとホスティングプロバイダの両方に自動削除通知を送信する機能です。私たちは継続的に活動を監視しており、悪質なドメインを発見した場合は、それぞれのレジストラに報告します。.

COVID-19関連ドメインの検出と調査を支援するため、ほぼすべてのgTLD(ドメイン名拡張子)の登録済みドメインを含むGitHubリポジトリを提供しています。さらに、2つのJSONファイル形式のデータセットも提供しています。これらのファイルは、以下の用語に特化しており、必要に応じて更新されます。

- コロナ

- COVID

- パンデミック

これらの用語(および混同しやすい用語)ごとに、同じデータを含みながらも構造が異なる2つのJSONファイルを提供しています。例えば、以下のデータ構造を提供しています。

- ドメイン別IPアドレス.json: これらの json ファイルはドメイン名のキー値別に整理されており、値はドメインの登録済み IP アドレスです。.

- ips_by_doman.jsonこれらの json ファイルは IP のキー値別に整理されており、値はその IP アドレスに関連付けられたドメインのリストです。.

- マスターブラックリスト.txt: このファイルには、.gov で終わるドメインを除く、すべての用語とその識別されたドメインのブラックリストが含まれています。これらのドメインはすべてブラックリストに登録することをお勧めしますが、ご自身の判断でご利用ください。.

このデータセットは毎日更新され、アーカイブされ、次の GitHub リポジトリに保存されます。 https://github.com/swimlane/deepdive-domain-data.

課題: 検出

これらの潜在的なドメインを監視するための最初のステップは、「corona」または「covid」という単語を含むドメインを見つけるという点で非常に簡単です。次に課題となるのは、IDN同形異義語ドメイン名を使用しているドメイン、つまり単に0をOに置き換えただけのドメイン、そしてその他すべての組み合わせを見つけることです。ここが真の課題であり、私たちのユースケースにはこのロジックが標準で組み込まれています。.

課題:時間

特定したドメインの多くはアクティブではありませんが、ドメイン名はレジストラ(ICANN)を通じて購入・割り当てられています。問題は、これらのドメインは時間の経過とともに古くなるものの、今日、明日、あるいは5ヶ月後には悪意のあるコードをホストしている可能性があるということです。したがって、悪意のある攻撃を防ぐには、これらのドメインを積極的に定期的にチェックすることが不可欠です。.

自動化が救いの手となる!

Swimlaneは、新規登録ドメインのリストを毎日取り込み、監視対象ドメインのリストと比較することができます。新規登録ドメインと監視対象ドメインの間で、以下の3つの比較が行われます。

- 含まれる: 新しく登録されたドメインには、監視対象のドメインが含まれています (つまり、「coronaid.net」には「coronaid.net」の「corona」が含まれています)。.

- 混乱しやすい: 新しく登録されたドメインは、IDN ホモグラフ攻撃、または「混同しやすい」文字(大文字の「i」を小文字の「L」にしたり、O をゼロにしたりするなど)によって監視対象のドメインに類似しています。.

- レーベンシュタイン距離: 新規登録ドメインは、テキストがわずかに変更されている点を除けば、監視対象ドメインと非常に類似しています。レーベンシュタイン距離とは、ある文字列を別の文字列に変換するために必要な変更回数です。文字列が十分に類似している場合、Swimlaneはヒットとして認識します。.

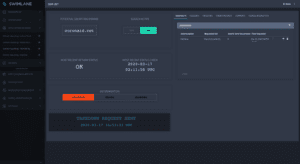

Swimlaneは、スクワッティングの可能性のあるドメインを特定すると、それらのドメインのスナップショットの取得を試行します。Swimlaneは1日に1回、以下の情報を取得します。

- SSL証明書

- サーバー情報

- WHOIS情報

- ウェブサイトのスクリーンショットと内容

ウェブサイトのスクリーンショットとコンテンツに関する注意事項。.

ページが十分に類似している場合は、追加のアクションは必要ありません。ただし、ウェブホスティングのドメインパーキングページが突然完全なウェブページに変わったり、ページが何らかの形で大幅に変更されたりした場合は、監視対象ドメインとの類似性を調査するようアナリストに通知されます。.

これがお役に立てば幸いです。お気をつけて、お友達!