El equipo de Swimlane Deep Dive descubre dominios maliciosos relacionados con la COVID-19

La usurpación de dominios, la usurpación de tipografía y los ataques homógrafos de IDN son comunes en el phishing y otras formas de ingeniería social. Los atacantes utilizan la usurpación de dominios para engañar a los usuarios y que proporcionen sus credenciales, distribuir malware, dañar la reputación de una organización o suplantar maliciosamente un dominio legítimo. Ya hemos tratado este tema y hemos desarrollado una... caso de uso único con Swimlane para detectar esta actividad maliciosa automáticamente.

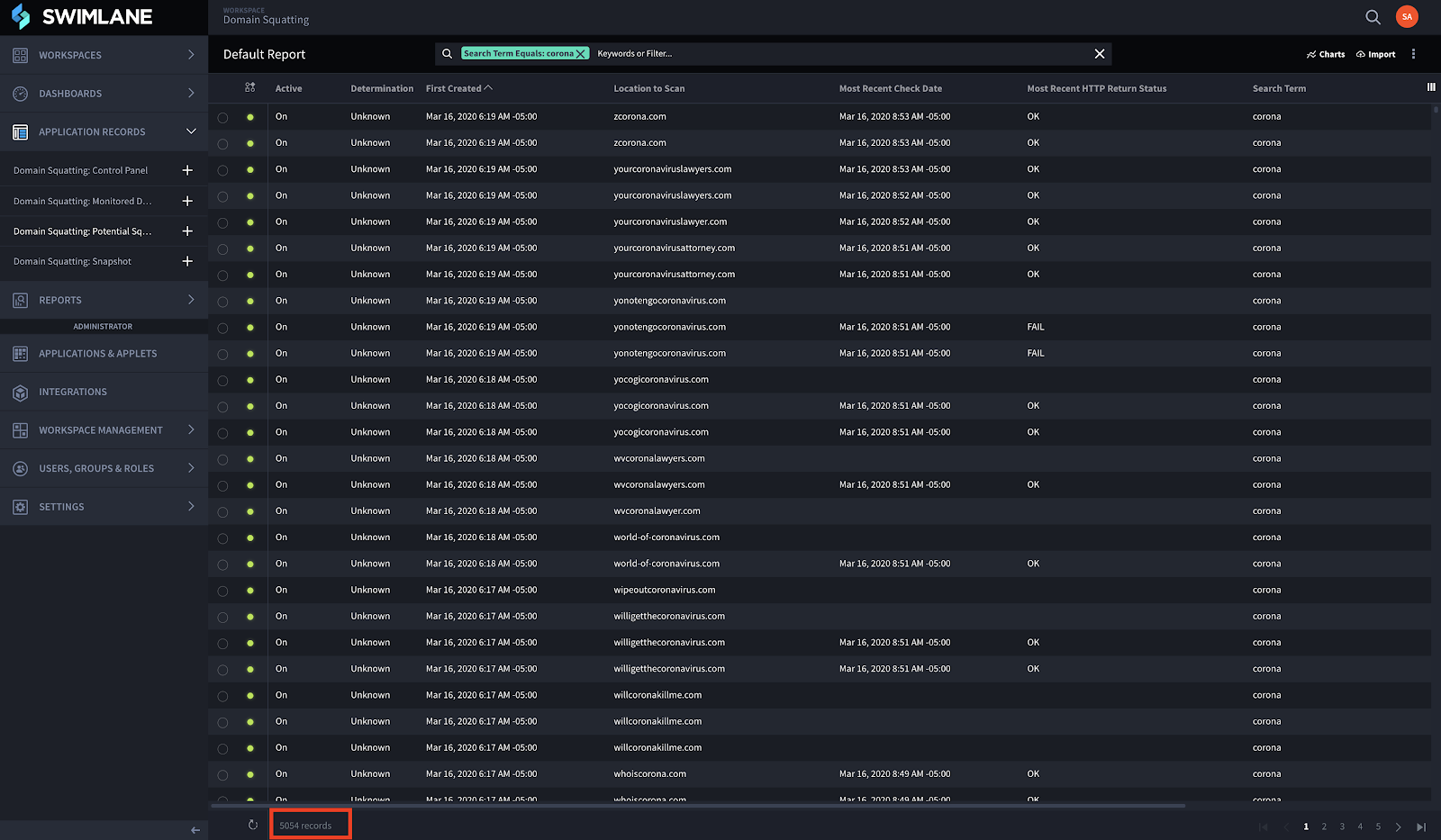

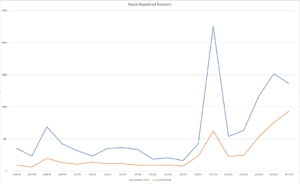

Recientemente, comenzamos a monitorear dominios relacionados con el coronavirus (COVID-19), sabiendo que habría un aumento en el tráfico para investigar el brote, lo cual podría ser aprovechado por actores maliciosos. Si bien no todos estos dominios son necesariamente maliciosos ni se centran en técnicas de suplantación de identidad (o typosquatting), decidimos usar este caso práctico para identificar cualquier dominio registrado relacionado con "corona" y "covid". En las últimas dos semanas, hemos registrado 5054 dominios relacionados con el coronavirus.

Muchos de los 5.054 dominios identificados mediante Swimlane Orquestación, automatización y respuesta de seguridad (SOAR) Las soluciones se centran en vender vacunas, kits de prueba, suministros, recursos o, de alguna otra manera, intentar aprovecharse de personas desprevenidas para obtener ganancias económicas.

Dada esta información, les insto a tener mucho cuidado al interactuar con cualquier dominio relacionado con COVID-19 y a desconfiar de cualquier cosa que puedan recibir por correo electrónico, SMS, redes sociales, etc.

Técnicas

Aunque estos dominios "corona" recién registrados no se consideran dentro de las categorías típicas de squatting de dominios (más información a continuación), quería ofrecerles una visión general de los diferentes ataques de squatting. Estos ataques, que en este artículo se denominarán colectivamente "squatting", son una familia de ataques en los que se engaña a un usuario para que interactúe con un sitio web aparentemente legítimo con un dominio/URL aparentemente legítimo. Cualquier dominio legítimo puede ser squatting, con su clon camuflado como legítimo, de varias maneras, entre ellas:

- Ocupación de dominios: Un actor simplemente registra el nombre de dominio previsto de un objetivo antes de que la organización objetivo tenga una oportunidad y lo conserva con un propósito monetario o nefasto.

- Typosquatting: Un atacante registra un dominio similar al dominio objetivo en apariencia, probabilidad de errores tipográficos en el teclado o TLD modificado, y roba el tráfico que las personas dirigen accidentalmente en esa dirección.

- Ataques de homógrafos IDN: Los atacantes registran un dominio visualmente similar o idéntico a un dominio objetivo registrado mediante el protocolo de Nombres de Dominio Internacionales (IDN), que permite la visualización de caracteres chinos, árabes, coreanos, amáricos, etc., en los nombres de dominio. Algunos caracteres, como la "а" rusa, parecen idénticos a ciertas letras inglesas, lo que significa que "apple.com" (la "a" inglesa) y "аpple.com" (la "а" rusa) pueden resolverse en servidores completamente diferentes, sin que los usuarios finales se percaten de ello.

Los dominios que analizaremos están específicamente categorizados como "estafadores" o "abusivos". El hecho de que se hayan registrado más de 5054 dominios en las últimas semanas indica que estos dominios no son recursos oficiales y, en su mayoría, no deben considerarse confiables.

Impacto

Se desconoce el impacto general de los dominios, pero la semana pasada se registraron múltiples incidentes de personas que recibieron ataques de phishing relacionados con la COVID-19. Estos incidentes de phishing abarcan desde URL tradicionales hasta documentos maliciosos (documentos maliciosos) y ataques por SMS. Centro Nacional de Seguridad Cibernética afirmaron que han “observado un aumento en el registro de páginas web relacionadas con el coronavirus, lo que sugiere que es probable que los ciberdelincuentes se estén aprovechando del brote”, lo que también coincide con nuestros hallazgos.

El 16 de febrero de 2020, el La Organización Mundial de la Salud (OMS) anunció Estaban viendo a criminales disfrazados de la OMS para intentar robar dinero y/o información sensible.

Investigación adicional

Nuevamente, el impacto de estos dominios aún se desconoce, pero es probable que muchos de ellos estén planificados o se utilicen con fines maliciosos. Parte de nuestro Aplicación de un caso de uso de ocupación de dominio Es la capacidad de enviar notificaciones automáticas de baja a registradores y proveedores de hosting. Monitoreamos continuamente la actividad e informaremos de cualquier dominio malicioso a sus respectivos registradores.

Para facilitar la detección e investigación de posibles dominios relacionados con la COVID-19, ofrecemos un repositorio de GitHub que contiene los dominios registrados de la mayoría de los gTLD (extensiones de nombre de dominio). Además, proporcionamos otro conjunto de datos en dos archivos JSON. Estos archivos son específicos de los siguientes términos y se actualizarán según sea necesario:

- corona

- COVID-19

- pandemia

Proporcionamos dos archivos JSON para cada uno de estos términos (y sus elementos confusibles) que contienen los mismos datos, pero están estructurados de forma diferente. Por ejemplo, proporcionamos las siguientes estructuras de datos:

- dominios_por_ip.json:Estos archivos json están organizados por valor clave del nombre de dominio y el valor son las direcciones IP registradas del dominio.

- ips_por_dominio.json:Estos archivos json están organizados por valor clave de IP y los valores son una lista de dominios asociados con esa dirección IP.

- lista negra maestra.txtEste archivo contiene una lista negra de todos los términos y sus dominios identificados, excepto los dominios que terminan en .gov. Probablemente debería incluir todos estos dominios en la lista negra, pero úselos a su discreción.

Puede encontrar este conjunto de datos, que se actualizará y archivará diariamente en el siguiente repositorio de GitHub: https://github.com/swimlane/deepdive-domain-data.

Desafío: Detección

El primer paso para monitorear estos dominios potenciales es bastante sencillo: necesitamos encontrar dominios con la palabra "corona" o "covid". El reto consiste entonces en encontrar dominios que utilicen nombres de dominio homógrafos de IDN, o que simplemente sustituyan 0 por O y todas las demás combinaciones. Aquí radica el verdadero reto, y nuestro caso de uso incorpora esta lógica de forma predeterminada.

Desafío: Tiempo

Muchos de los dominios que hemos identificado no están activos, pero el nombre de dominio se ha adquirido y asignado a través de un registrador (ICANN). El problema es que, con el tiempo, estos dominios se volverán obsoletos, pero cualquiera de ellos podría albergar código malicioso hoy, mañana o dentro de 5 meses. Por lo tanto, ser proactivo y revisar estos dominios regularmente es fundamental para prevenir ataques maliciosos.

¡La automatización al rescate!

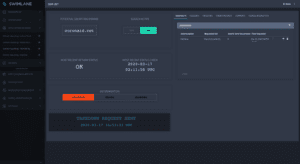

Swimlane puede procesar diariamente la lista de dominios recién registrados y compararla con la lista de dominios que desea monitorear. Se realizan tres comparaciones entre cada dominio recién registrado y cada uno de los dominios que desea monitorear. Las comparaciones son:

- CONTENIDO EN:El dominio recién registrado CONTIENE el dominio monitoreado (es decir, “coronaid.net” CONTIENE “corona” de “coronaid.net”).

- CONFUNDIBLE:El dominio recién registrado se parece al dominio monitoreado a través de un ataque homógrafo de IDN o mediante caracteres “confundibles”, como una “L” minúscula por una “i” mayúscula o ceros por una O.

- DISTANCIA DE LEVENSHTEINEl dominio recién registrado es muy similar al dominio monitoreado, salvo que el texto se transforma ligeramente. La distancia de Levenshtein indica la cantidad de cambios que se deben realizar en una cadena de caracteres para transformarla en una segunda cadena. Si las cadenas son lo suficientemente similares, Swimlane registrará una coincidencia.

Una vez que Swimlane identifica los posibles dominios de ocupación, comienza a intentar tomar instantáneas de dichos dominios. Una vez al día, Swimlane recuperará la siguiente información:

- certificados SSL

- información del servidor

- Información WHOIS

- Captura de pantalla y contenido del sitio web.

Una nota sobre la captura de pantalla y el contenido del sitio web.

Si la página es suficientemente similar, no se requiere ninguna acción adicional. Sin embargo, si una página de estacionamiento de dominios de alojamiento web se convierte repentinamente en una página web completa, o si la página cambia sustancialmente de cualquier otra manera, sus analistas recibirán una alerta para investigar la similitud con el dominio monitoreado.

Espero que esto ayude. ¡Cuídense, amigos!