Das Swimlane Deep Dive-Team deckt bösartige Domains im Zusammenhang mit COVID-19 auf.

Domain-Squatting, Typosquatting und IDN-Homografenangriffe sind gängige Methoden beim Phishing und anderen Formen des Social Engineering. Angreifer nutzen Domain-Squatting und Typosquatting, um Benutzer zur Preisgabe ihrer Zugangsdaten zu verleiten, Schadsoftware zu verbreiten, den Ruf eines Unternehmens zu schädigen oder auf andere Weise eine legitime Domain zu imitieren. Wir haben dieses Thema bereits behandelt und eine entsprechende Anleitung entwickelt. einzigartiger Anwendungsfall mit Swimlane zur automatischen Erkennung dieser schädlichen Aktivität.

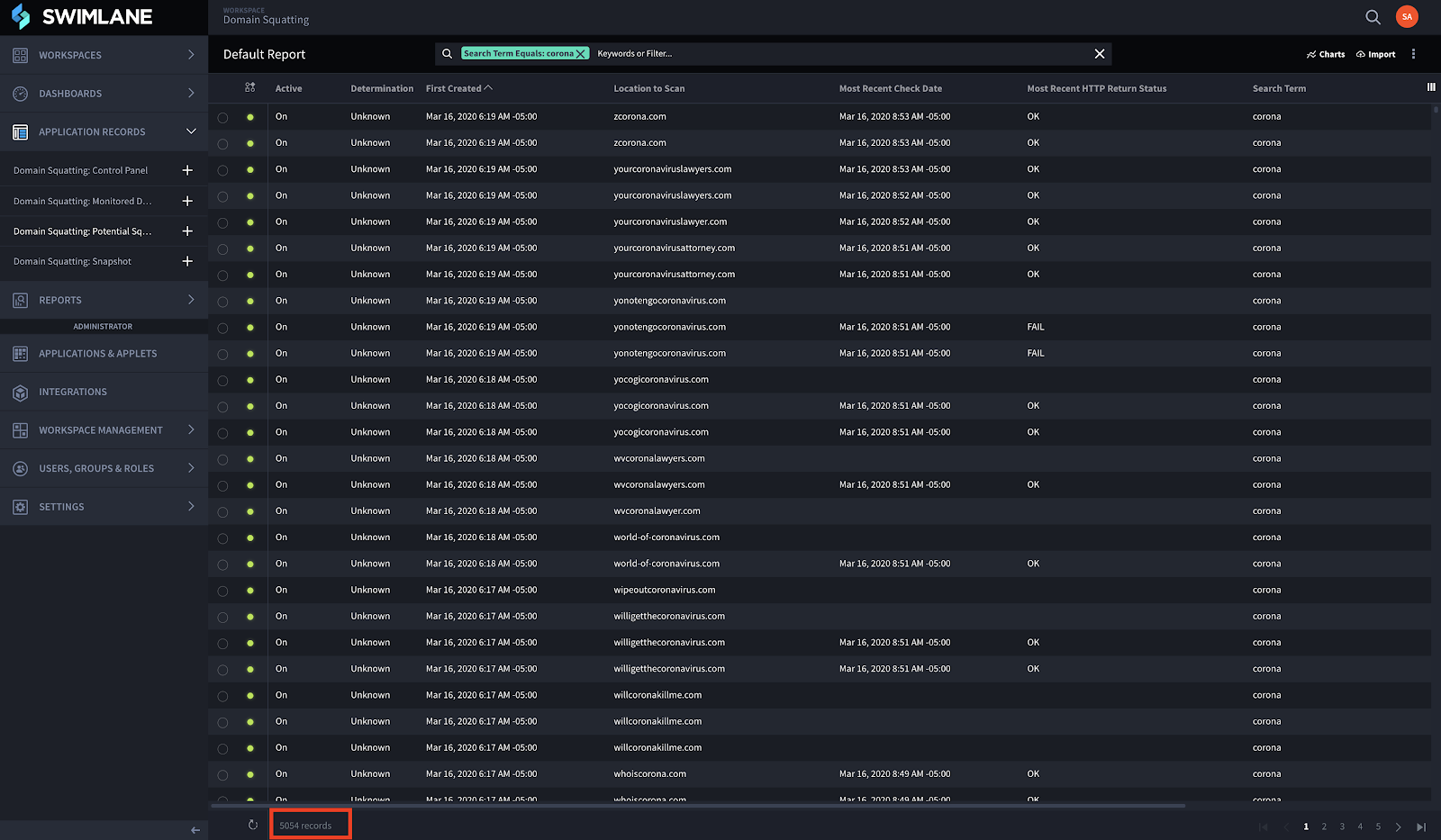

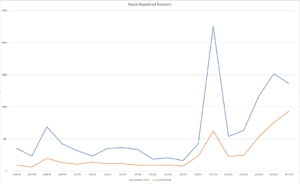

Kürzlich begannen wir, Domains im Zusammenhang mit dem Coronavirus (COVID-19) zu überwachen, da wir mit einem Anstieg des Datenverkehrs zur Recherche über den Ausbruch rechneten, der von Kriminellen ausgenutzt werden könnte. Obwohl nicht alle diese Domains zwangsläufig bösartig sind oder auf Spoofing-Techniken (Typosquatting) abzielen, entschieden wir uns, diesen Anwendungsfall zu nutzen, um alle registrierten Domains mit Bezug zu “Corona” und “Covid” zu identifizieren. In den letzten zwei Wochen wurden 5054 Domains mit Bezug zu Corona registriert.

Viele der 5.054 mithilfe von Swimlane identifizierten Domänen Sicherheitsorchestrierung, Automatisierung und Reaktion (SOAR) Die Lösungen konzentrieren sich auf den Verkauf von Impfstoffen, Testkits, Zubehör, Ressourcen oder versuchen auf andere Weise, ahnungslose Menschen zum eigenen finanziellen Vorteil auszunutzen.

Angesichts dieser Informationen rate ich Ihnen dringend, bei der Interaktion mit jeglichen Inhalten im Zusammenhang mit COVID-19 äußerste Vorsicht walten zu lassen und allem, was Sie per E-Mail, SMS, über soziale Medien usw. erhalten, misstrauisch gegenüberzustehen.

Techniken

Auch wenn diese neu registrierten “Corona”-Domains nicht zu den typischen Domain-Squatting-Kategorien zählen (mehr dazu weiter unten), möchte ich Ihnen einen allgemeinen Überblick über die verschiedenen Squatting-Angriffe geben. Diese Angriffe – im Folgenden zusammenfassend als “Squatting” bezeichnet – bilden eine Gruppe von Angriffen, bei denen ein Nutzer dazu verleitet wird, mit einer legitim aussehenden Website und einer legitim aussehenden Domain/URL zu interagieren. Jede legitime Domain kann auf verschiedene Weise durch einen Klon, der als legitime Domain getarnt ist, “gesquattet” werden, unter anderem durch:

- Domain-Squatting: Ein Akteur registriert einfach den vorhergesagten Domainnamen eines Zielunternehmens, bevor dieses die Möglichkeit dazu hat, und behält ihn für einen monetären oder unlauteren Zweck.

- Typosquatting: Ein Angreifer registriert eine Domain, die der Zieldomain in Aussehen, Wahrscheinlichkeit von Tippfehlern oder veränderter Top-Level-Domain (TLD) ähnelt, und fängt den Datenverkehr ab, den Benutzer versehentlich in diese Richtung leiten.

- IDN-Homographenangriffe: Angreifer registrieren über das IDN-Protokoll (International Domain Name) eine Domain, die einer registrierten Zieldomain optisch ähnelt oder mit ihr identisch ist. Dieses Protokoll ermöglicht die Verwendung chinesischer, arabischer, koreanischer, amharischer und weiterer Zeichen in Domainnamen. Manche Zeichen, wie das russische “а”, sehen bestimmten englischen Buchstaben zum Verwechseln ähnlich. Das bedeutet, dass “apple.com” (englisches “a”) und “аapple.com” (russisches “а”) zu völlig unterschiedlichen Servern führen können, ohne dass die Endnutzer etwas davon bemerken.

Die Domains, die wir untersuchen werden, sind speziell als “Betrugs”- oder “Profit-Domains” kategorisiert. Die Tatsache, dass in den letzten Wochen über 5.054 Domains registriert wurden, deutet darauf hin, dass es sich bei diesen Domains nicht um offizielle Ressourcen handelt und sie größtenteils als unzuverlässig einzustufen sind.

Auswirkungen

Die Gesamtauswirkungen der Domains sind unbekannt, aber in der vergangenen Woche kam es zu mehreren Fällen, in denen Einzelpersonen Phishing-Angriffe im Zusammenhang mit COVID-19 erhielten. Diese Phishing-Vorfälle reichen von traditionellen URL-Angriffen über Schadsoftware (Maldocs) bis hin zu SMS-Angriffen. Nationales Zentrum für Cybersicherheit Sie gaben an, einen Anstieg der Registrierungen von Webseiten im Zusammenhang mit dem Coronavirus festgestellt zu haben, was darauf hindeutet, dass Cyberkriminelle den Ausbruch wahrscheinlich ausnutzen werden, was auch mit unseren Erkenntnissen übereinstimmt.

Am 16. Februar 2020 Die Weltgesundheitsorganisation (WHO) gab bekannt: Sie beobachteten, wie sich Kriminelle als Mitarbeiter der WHO ausgaben, um Geld und/oder sensible Informationen zu stehlen.

Weitere Recherchen

Die Auswirkungen dieser Domains sind zwar noch unbekannt, es ist jedoch wahrscheinlich, dass viele dieser Domains für böswillige Zwecke geplant sind oder genutzt werden. Teil unserer Anwendungsfall für Domain-Squatting Die Möglichkeit besteht darin, automatisierte Benachrichtigungen über Domain-Löschungsanträge sowohl an Registrare als auch an Hosting-Anbieter zu senden. Da wir die Aktivitäten kontinuierlich überwachen, melden wir alle schädlichen Domains ihren jeweiligen Registraren.

Um die Erkennung und Untersuchung potenzieller COVID-19-bezogener Domains zu erleichtern, stellen wir ein GitHub-Repository mit registrierten Domains aller (oder der meisten) generischen Top-Level-Domains (gTLDs) bereit. Zusätzlich bieten wir einen weiteren Datensatz in Form von zwei JSON-Dateien an. Diese Dateien enthalten spezifische Informationen zu den folgenden Begriffen und werden bei Bedarf aktualisiert:

- Corona

- Covid

- Pandemie

Wir stellen für jeden dieser Begriffe (und ihre Verwechslungsformen) zwei JSON-Dateien bereit, die dieselben Daten enthalten, aber unterschiedlich strukturiert sind. Beispielsweise bieten wir die folgenden Datenstrukturen an:

- domains_by_ip.jsonDiese JSON-Dateien sind nach dem Schlüssel-Wert-Verhältnis des Domainnamens organisiert, wobei der Wert die registrierten IP-Adressen der Domain enthält.

- ips_by_doman.jsonDiese JSON-Dateien sind nach Schlüssel-Wert-Paaren von IP-Adressen organisiert, wobei die Werte eine Liste von Domänen darstellen, die mit dieser IP-Adresse verknüpft sind.

- master_blacklist.txtDiese Datei enthält eine Blacklist aller Begriffe und der dazugehörigen Domains, mit Ausnahme von Domains, die auf .gov enden. Sie sollten diese Domains höchstwahrscheinlich auf die Blacklist setzen, die Verwendung erfolgt jedoch nach eigenem Ermessen.

Diesen Datensatz, der täglich aktualisiert und archiviert wird, finden Sie im folgenden GitHub-Repository: https://github.com/swimlane/deepdive-domain-data.

Herausforderung: Erkennung

Der erste Schritt bei der Überwachung dieser potenziellen Domains ist recht einfach: Wir müssen Domains finden, die das Wort “Corona” oder “Covid” enthalten. Die Herausforderung besteht dann darin, Domains zu finden, die IDN-Homograph-Domainnamen verwenden oder einfach 0 durch O ersetzen, sowie alle anderen Kombinationen. Hier liegt die eigentliche Schwierigkeit, und unser Anwendungsfall beinhaltet diese Logik bereits standardmäßig.

Herausforderung: Zeit

Viele der von uns identifizierten Domains sind nicht aktiv, wurden aber über einen Registrar (ICANN) erworben und registriert. Das Problem: Diese Domains werden mit der Zeit älter, doch jede einzelne könnte heute, morgen oder in fünf Monaten Schadcode enthalten. Daher ist es entscheidend, proaktiv zu sein und diese Domains regelmäßig zu überprüfen, um Angriffe zu verhindern.

Automatisierung eilt zur Hilfe!

Swimlane kann die Liste der neu registrierten Domains täglich einlesen und mit einer Liste von Domains vergleichen, die Sie überwachen möchten. Es werden drei Vergleiche zwischen jeder neu registrierten Domain und jeder der von Ihnen überwachten Domains durchgeführt. Die Vergleiche sind:

- ENTHÄLT: Die neu registrierte Domain ENTHÄLT die überwachte Domain (d. h. “coronaid.net” ENTHÄLT “corona” von “coronaid.net”).

- VERWIRRBARDie neu registrierte Domain ähnelt der überwachten Domain entweder durch einen IDN-Homographenangriff oder durch “verwechslungsfähige” Zeichen, wie z. B. ein kleines “L” für ein großes “i” oder Nullen für Os.

- LEVENSHTEIN-DISTANZDie neu registrierte Domain ähnelt der überwachten Domain sehr, abgesehen von einer leichten Textänderung. Die Levenshtein-Distanz gibt an, wie viele Änderungen an einer Zeichenkette vorgenommen werden müssen, um sie in eine andere Zeichenkette umzuwandeln. Sind die Zeichenketten ausreichend ähnlich, registriert Swimlane einen Treffer.

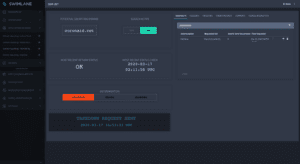

Sobald Swimlane potenzielle Squatting-Domänen identifiziert hat, beginnt es, Momentaufnahmen dieser Domänen zu erstellen. Swimlane ruft einmal täglich die folgenden Informationen ab:

- SSL-Zertifikate

- Serverinformationen

- WHOIS-Informationen

- Screenshot und Inhalt der Webseite

Eine Anmerkung zum Screenshot und zum Inhalt der Webseite.

Ist die Seite ausreichend ähnlich, sind keine weiteren Maßnahmen erforderlich. Sollte sich jedoch eine Domain-Parking-Seite plötzlich in eine vollständige Webseite umwandeln oder sich die Seite anderweitig wesentlich verändern, werden Ihre Analysten benachrichtigt, um die Ähnlichkeit zur überwachten Domain zu untersuchen.

Ich hoffe, das hilft. Passt auf euch auf, Freunde!