A equipe Swimlane Deep Dive descobre domínios maliciosos relacionados à COVID-19.

Ataques de domínio, typosquatting e homógrafos de IDN são comuns em phishing e outras formas de engenharia social. Os atacantes usam o domain squatting e o typosquatting para enganar usuários e obter suas credenciais, distribuir malware, prejudicar a reputação de uma organização ou se passar maliciosamente por um domínio legítimo. Já discutimos esse tópico antes e desenvolvemos um caso de uso exclusivo Com o Swimlane, é possível detectar automaticamente essa atividade maliciosa.

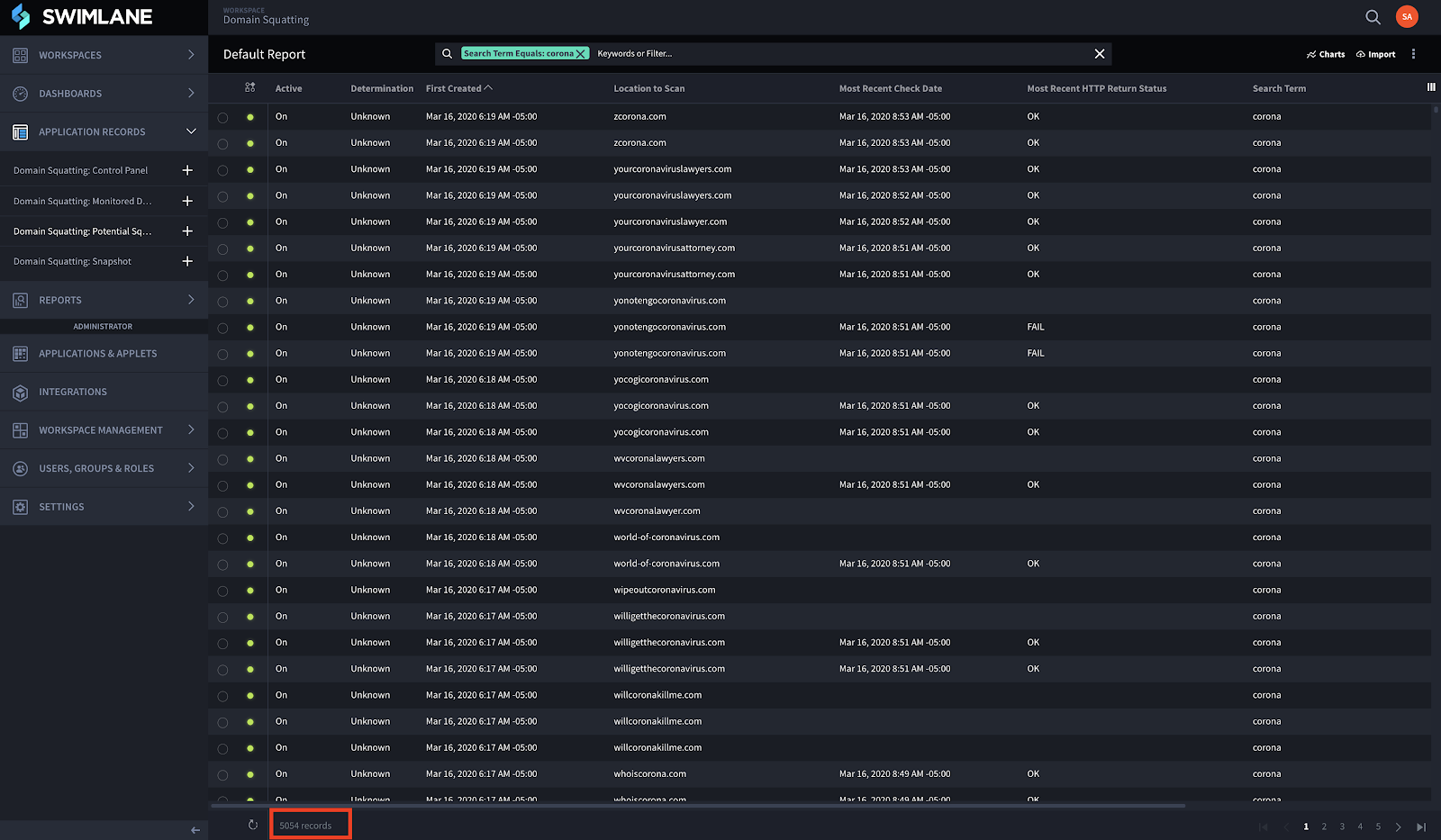

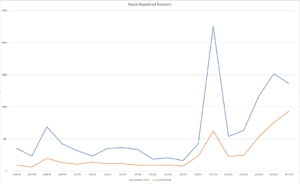

Recentemente, começamos a monitorar domínios relacionados ao coronavírus (COVID-19), prevendo um aumento no tráfego para pesquisas sobre o surto, o que poderia ser explorado por agentes mal-intencionados. Embora nem todos esses domínios sejam necessariamente maliciosos ou focados em técnicas de spoofing (ou typosquatting), decidimos usar esse caso de uso para identificar quaisquer domínios registrados relacionados a "corona" e "covid". Nas últimas duas semanas, observamos o registro de 5.054 domínios relacionados ao coronavírus.

Muitos dos 5.054 domínios identificados usando o Swimlane's orquestração, automação e resposta de segurança (SOAR) As soluções visam a venda de vacinas, kits de teste, suprimentos, recursos ou outras tentativas de tirar proveito de pessoas desavisadas para obter ganho financeiro.

Diante dessas informações, recomendo que você tenha extrema cautela ao interagir com qualquer domínio relacionado à COVID-19 e que desconfie de tudo o que receber por e-mail, SMS, redes sociais etc.

Técnicas

Embora esses domínios "corona" recém-registrados não sejam considerados como pertencentes às categorias típicas de apropriação indevida de domínios (mais detalhes abaixo), eu queria fornecer uma visão geral dos diferentes ataques de "apropriação indevida". Esses vários ataques — que serão chamados coletivamente de "apropriação indevida" neste artigo — são uma família de ataques nos quais um usuário é enganado para interagir com um site de aparência legítima, com um domínio/URL também de aparência legítima. Qualquer domínio legítimo pode ser "apropriado indevidamente" com seu clone disfarçado de domínio legítimo de diversas maneiras, incluindo:

- Apropriação indevida de domínios: Um agente malicioso simplesmente registra o nome de domínio previsto de um alvo antes que a organização-alvo tenha a chance de registrá-lo e o mantém em sua posse para fins financeiros ou ilícitos.

- Typosquatting: Um atacante registra um domínio semelhante ao domínio alvo em aparência, probabilidade de erros de digitação no teclado ou TLD modificado e intercepta o tráfego que as pessoas direcionam acidentalmente para esse domínio.

- Ataques homográficos IDN: Os atacantes registram um domínio visualmente semelhante ou idêntico a um domínio alvo já registrado por meio do protocolo de Nome de Domínio Internacional (IDN), que permite a exibição de caracteres chineses, árabes, coreanos, amáricos, etc., em nomes de domínio. Alguns caracteres, como o “а” russo, são idênticos a certas letras do alfabeto inglês, o que significa que “apple.com” (com “а” em inglês) e “аpple.com” (com “а” em russo) podem redirecionar para servidores completamente diferentes, sem que os usuários finais percebam.

Os domínios que analisaremos são especificamente categorizados como domínios de "golpe" ou de "oportunidade de lucro". O fato de mais de 5.054 domínios terem sido registrados nas últimas semanas indica que esses domínios não são recursos oficiais e devem ser considerados, em sua maioria, não confiáveis.

Impacto

O impacto geral dos domínios é desconhecido, mas houve vários incidentes de indivíduos que receberam ataques de phishing relacionados à COVID-19 na última semana. Esses incidentes de phishing variam de URLs tradicionais a documentos maliciosos e ataques por SMS. Centro Nacional de Segurança Cibernética Afirmaram ter "observado um aumento no registro de páginas da web relacionadas ao Coronavírus, sugerindo que criminosos cibernéticos provavelmente estão se aproveitando do surto", o que também está de acordo com nossas descobertas.

Em 16 de fevereiro de 2020, o A Organização Mundial da Saúde (OMS) anunciou Eles estavam flagrando criminosos se disfarçando de funcionários da OMS para tentar roubar dinheiro e/ou informações confidenciais.

Pesquisa adicional

Novamente, o impacto desses domínios ainda é desconhecido, mas é provável que muitos deles estejam planejados ou venham a ser usados para fins maliciosos. Parte do nosso aplicação de caso de uso de apropriação indevida de domínio É a capacidade de enviar notificações automáticas de remoção de domínios tanto para registradores quanto para provedores de hospedagem. Como monitoramos continuamente a atividade, reportaremos quaisquer domínios maliciosos aos seus respectivos registradores.

Para auxiliar na detecção e investigação de possíveis domínios relacionados à COVID-19, disponibilizamos um repositório no GitHub contendo domínios registrados de todas (ou quase todas) as gTLDs (extensões de domínio). Além disso, fornecemos outro conjunto de dados em formato de dois arquivos JSON. Esses arquivos são específicos para os seguintes termos e serão atualizados conforme necessário:

- corona

- covid

- pandemia

Estamos fornecendo dois arquivos JSON para cada um desses termos (e seus sinônimos) que contêm os mesmos dados, mas estão estruturados de maneiras diferentes. Por exemplo, estamos fornecendo as seguintes estruturas de dados:

- domínios_por_ip.jsonEsses arquivos JSON são organizados por chave-valor, sendo o nome do domínio o valor correspondente ao endereço IP registrado no domínio.

- ips_by_doman.jsonEsses arquivos JSON são organizados por pares chave-valor de IPs, e os valores são uma lista de domínios associados a cada endereço IP.

- master_blacklist.txtEste arquivo contém uma lista negra de todos os termos e seus respectivos domínios, exceto os domínios que terminam em .gov. É muito provável que você deva adicionar todos esses domínios à lista negra, mas use-a a seu próprio critério.

Você pode encontrar este conjunto de dados, que será atualizado e arquivado diariamente, no seguinte repositório do GitHub: https://github.com/swimlane/deepdive-domain-data.

Desafio: Detecção

O primeiro passo no monitoramento desses domínios potenciais é bastante simples, no sentido de que precisamos encontrar domínios com as palavras "corona" ou "covid". O desafio então passa a ser encontrar domínios que utilizam nomes de domínio homógrafos IDN, ou simplesmente substituir 0 por O, além de todas as outras combinações. É aqui que reside o verdadeiro desafio, e nosso caso de uso já inclui essa lógica.

Desafio: Tempo

Muitos dos domínios que identificamos não estão ativos, mas o nome de domínio foi comprado e atribuído por meio de um registrador (ICANN). O problema é que, com o tempo, esses domínios se tornarão obsoletos, mas qualquer um deles pode estar hospedando código malicioso hoje, amanhã ou daqui a 5 meses. Portanto, ser proativo e verificar esses domínios regularmente é fundamental para prevenir ataques maliciosos.

A automação vem ao resgate!

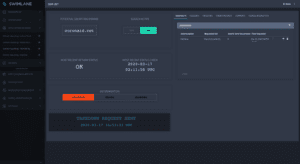

O Swimlane pode importar diariamente a lista de domínios recém-registrados e compará-los com uma lista de domínios que você deseja monitorar. Três comparações são feitas entre cada domínio recém-registrado e cada um dos domínios que você deseja monitorar. As comparações são:

- CONTIDO_EMO domínio recém-registrado CONTÉM o domínio monitorado (ou seja, “coronaid.net” CONTÉM “corona” de “coronaid.net”).

- CONFUSÍVELO domínio recém-registrado se assemelha ao domínio monitorado por meio de um ataque de homógrafo IDN ou por meio de caracteres "confundíveis", como "l" minúsculo em vez de "i" maiúsculo ou zeros em vez de Os.

- DISTÂNCIA DE LEVENSHTEINO domínio recém-registrado é muito semelhante ao domínio monitorado, exceto por uma pequena transformação no texto. A Distância de Levenshtein indica quantas alterações devem ser feitas em uma sequência de caracteres para transformá-la em outra sequência. Se as sequências forem suficientemente semelhantes, o Swimlane registrará uma correspondência.

Após identificar domínios com potencial para ocupação indevida, o Swimlane começa a tentar capturar imagens desses domínios. Uma vez por dia, o Swimlane recupera as seguintes informações:

- Certificados SSL

- informações do servidor

- Informações WHOIS

- Captura de tela e conteúdo do site

Uma observação sobre a captura de tela e o conteúdo do site.

Se a página for suficientemente semelhante, nenhuma ação adicional será necessária. Mas se uma página de estacionamento de domínio de hospedagem web se transformar repentinamente em uma página web completa, ou se a página sofrer alterações substanciais de qualquer outra forma, seus analistas serão alertados para investigar a similaridade com o domínio monitorado.

Espero que isso ajude. Cuidem-se, amigos!