L'équipe d'analyse approfondie de Swimlane découvre des domaines malveillants liés à la COVID-19

Le domain squatting, le typosquatting et les attaques par homographe d'IDN sont monnaie courante dans le phishing et autres formes d'ingénierie sociale. Les attaquants utilisent le domain squatting et le typosquatting pour inciter les utilisateurs à divulguer leurs identifiants, diffuser des logiciels malveillants, nuire à la réputation d'une organisation ou usurper l'identité d'un domaine légitime. Nous avons déjà abordé ce sujet et développé une solution… cas d'utilisation unique avec Swimlane pour détecter automatiquement cette activité malveillante.

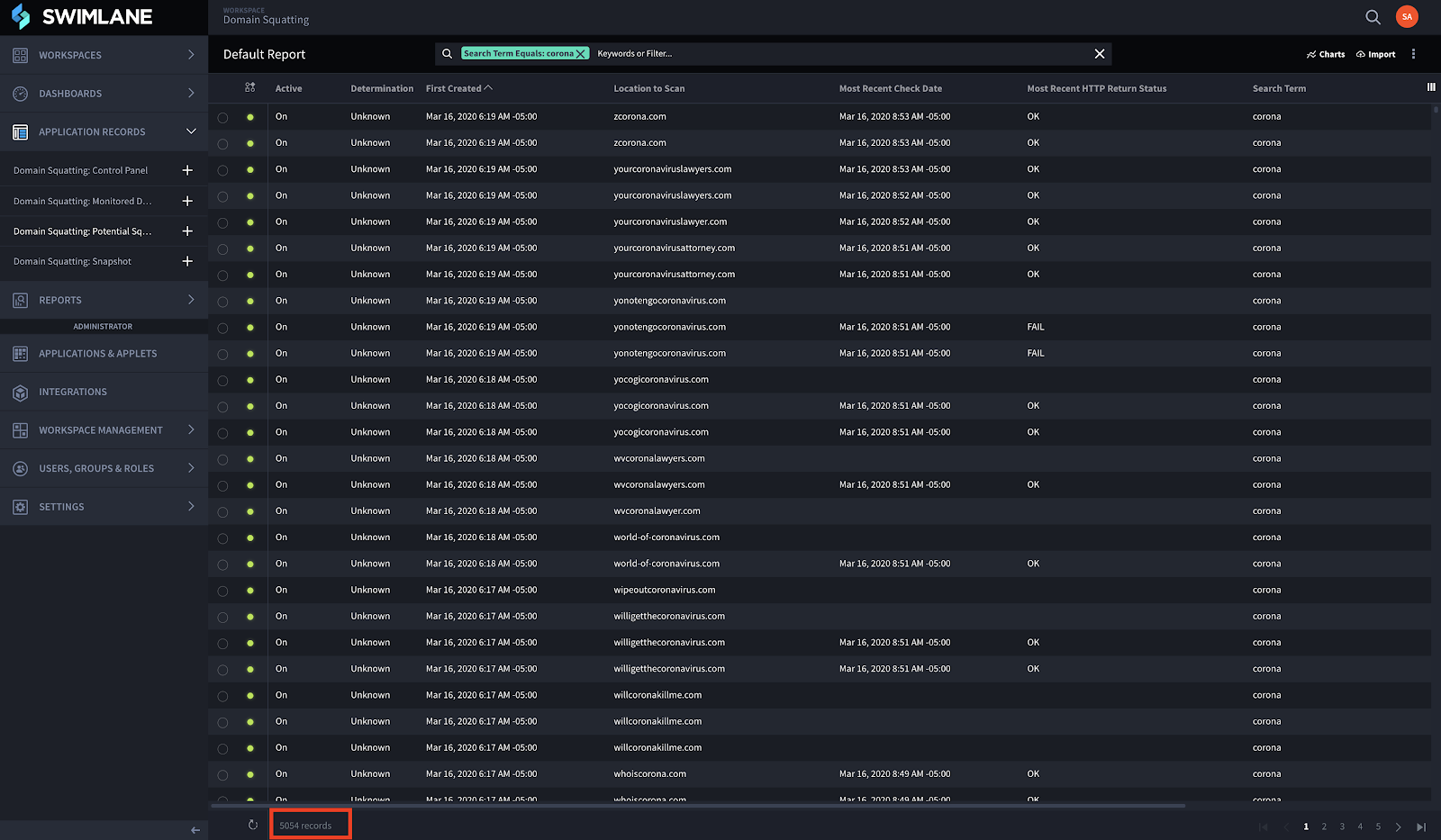

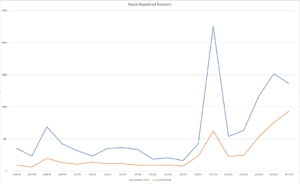

Récemment, nous avons commencé à surveiller les domaines liés au coronavirus (COVID-19), anticipant une augmentation du trafic due aux recherches sur l'épidémie, susceptible d'être exploitée par des personnes mal intentionnées. Bien que tous ces domaines ne soient pas nécessairement malveillants ou axés sur des techniques d'usurpation d'identité (ou de typosquatting), nous avons décidé d'utiliser ce contexte pour identifier les domaines enregistrés contenant les termes “ corona ” et “ covid ”. Au cours des deux dernières semaines, nous avons constaté l'enregistrement de 5 054 domaines liés au coronavirus.

De nombreux domaines parmi les 5 054 identifiés à l'aide de Swimlane orchestration, automatisation et réponse en matière de sécurité (SOAR) Ces solutions sont axées sur la vente de vaccins, de kits de test, de fournitures, de ressources, ou tentent autrement de profiter de personnes sans méfiance à des fins lucratives.

Compte tenu de ces informations, je vous exhorte à faire preuve d'une extrême prudence lorsque vous interagissez avec un domaine lié à la COVID-19 et à vous méfier de tout ce que vous pourriez recevoir par courriel, SMS, médias sociaux, etc.

Techniques

Bien que ces nouveaux domaines “ corona ” ne soient pas considérés comme appartenant aux catégories classiques de squatting (voir plus bas), je souhaitais vous donner un aperçu général des différentes attaques de squatting. Ces diverses attaques, désignées collectivement par le terme “ squatting ” dans cet article, constituent une famille d'attaques où un utilisateur est incité à interagir avec un site web d'apparence légitime, possédant un domaine/URL également légitime. Tout domaine légitime peut être squatté par son clone, déguisé en domaine légitime, de plusieurs manières, notamment :

- Squattage de domaine : Un acteur malveillant enregistre simplement le nom de domaine prédit d'une cible avant que l'organisation cible n'en ait la possibilité et le conserve à des fins financières ou malveillantes.

- Typosquatting : Un attaquant enregistre un domaine similaire au domaine cible par son apparence, la probabilité d'une faute de frappe au clavier ou un TLD modifié, et détourne le trafic que les utilisateurs dirigent accidentellement dans cette direction.

- Attaques par homographe IDN : Les attaquants enregistrent un domaine visuellement similaire, voire identique, à un domaine cible déjà enregistré grâce au protocole IDN (International Domain Name), qui autorise l'affichage de caractères chinois, arabes, coréens, amhariques, etc., dans les noms de domaine. Certains caractères, comme le “ a ” russe, sont identiques à certaines lettres anglaises ; ainsi, “ apple.com ” (avec le “ a ” anglais) et “ apple.com ” (avec le “ a ” russe) peuvent pointer vers des serveurs totalement différents, sans que les utilisateurs finaux ne s'en aperçoivent.

Les domaines que nous allons examiner sont spécifiquement catégorisés comme “ escrocs ” ou “ à but lucratif ”. Le fait que plus de 5 054 domaines aient été enregistrés ces dernières semaines indique qu’il ne s’agit pas de ressources officielles et qu’il convient, pour la plupart, de les considérer comme non fiables.

Impact

L'impact global de ces domaines est inconnu, mais de nombreux cas d'attaques de phishing liées à la COVID-19 ont été recensés la semaine dernière. Ces attaques vont des URL classiques aux documents malveillants (maldocs) en passant par les SMS. Centre national de cybersécurité Ils ont déclaré avoir “ constaté une augmentation de l'enregistrement de pages Web relatives au coronavirus, ce qui suggère que les cybercriminels profitent probablement de l'épidémie ”, ce qui correspond également à nos conclusions.

Le 16 février 2020, L'Organisation mondiale de la santé (OMS) a annoncé Ils constataient que des criminels se faisaient passer pour des agents de l'OMS afin de tenter de voler de l'argent et/ou des informations sensibles.

Recherches complémentaires

Là encore, l'impact de ces domaines reste inconnu, mais il est probable que nombre d'entre eux soient planifiés ou seront utilisés à des fins malveillantes. cas d'utilisation du squattage de noms de domaine Nous avons la possibilité d'envoyer des notifications de retrait automatiques aux bureaux d'enregistrement et aux hébergeurs. Grâce à notre surveillance continue, nous signalerons tout domaine malveillant à son bureau d'enregistrement respectif.

Afin de faciliter la détection et l'analyse des domaines potentiellement liés à la COVID-19, nous mettons à disposition un dépôt GitHub contenant les domaines enregistrés de la plupart des gTLD (extensions de noms de domaine). De plus, nous fournissons un autre ensemble de données sous la forme de deux fichiers JSON. Ces fichiers concernent spécifiquement les termes suivants et seront mis à jour au besoin :

- couronne

- covid

- pandémie

Nous fournissons deux fichiers JSON pour chacun de ces termes (et leurs synonymes) contenant les mêmes données, mais structurés différemment. Par exemple, nous fournissons les structures de données suivantes :

- domaines_par_ip.jsonCes fichiers JSON sont organisés par paire clé-valeur : le nom de domaine et l’adresse IP enregistrée du domaine.

- ips_by_domain.jsonCes fichiers JSON sont organisés par paires clé-valeur d'adresses IP, les valeurs étant une liste de domaines associés à chaque adresse IP.

- liste_noire_maîtresse.txtCe fichier contient une liste noire de tous les termes et de leurs domaines associés, à l'exception des domaines se terminant par .gov. Il est fortement conseillé de bloquer tous ces domaines, mais vous pouvez les utiliser à votre discrétion.

Vous trouverez cet ensemble de données, qui sera mis à jour et archivé quotidiennement, sur le dépôt GitHub suivant : https://github.com/swimlane/deepdive-domain-data.

Défi : Détection

La première étape de la surveillance de ces domaines potentiels est assez simple : il s’agit de trouver les domaines contenant les mots “ corona ” ou “ covid ”. La difficulté réside ensuite dans la recherche des domaines utilisant des noms de domaine homographes IDN, ou remplaçant simplement 0 par O, ainsi que toutes les autres combinaisons possibles. C’est là que réside le véritable défi, et notre cas d’utilisation intègre cette logique nativement.

Défi : Temps

De nombreux domaines que nous avons identifiés sont inactifs, mais leur nom a été acheté et attribué par un registraire (ICANN). Le problème est que, avec le temps, ces domaines vieillissent et chacun d'eux pourrait héberger du code malveillant aujourd'hui, demain ou dans cinq mois. Il est donc essentiel d'être proactif et de vérifier régulièrement ces domaines pour prévenir les attaques malveillantes.

L'automatisation à la rescousse !

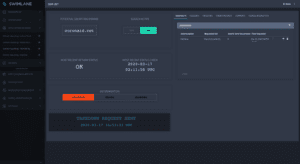

Swimlane peut intégrer quotidiennement la liste des nouveaux domaines enregistrés et la comparer à une liste de domaines que vous souhaitez surveiller. Trois comparaisons sont effectuées entre chaque nouveau domaine enregistré et chacun des domaines que vous souhaitez surveiller. Ces comparaisons sont les suivantes :

- CONTENU_DANSLe domaine nouvellement enregistré CONTIENT le domaine surveillé (c'est-à-dire que “ coronaid.net ” CONTIENT “ corona ” de “ coronaid.net ”).

- CONFUSIONNABLELe domaine nouvellement enregistré ressemble au domaine surveillé via une attaque par homographe IDN ou via des caractères “ confusibles ”, tels que le “ l ” minuscule pour le “ i ” majuscule ou des zéros pour les O.

- DISTANCE DE LEVENSHTEINLe domaine nouvellement enregistré est très similaire au domaine surveillé, à l'exception d'une légère transformation du texte. La distance de Levenshtein indique le nombre de modifications nécessaires pour transformer une chaîne de caractères en une autre. Si les chaînes sont suffisamment similaires, Swimlane détectera une correspondance.

Une fois que Swimlane a identifié des zones potentielles d'occupation illégale, il commence à prendre des instantanés de ces zones. Une fois par jour, Swimlane récupère les informations suivantes :

- Certificats SSL

- Informations sur le serveur

- Informations WHOIS

- Capture d'écran et contenu du site web

Remarque concernant la capture d'écran et le contenu du site web.

Si la page présente suffisamment de similitudes, aucune action supplémentaire n'est requise. En revanche, si une page de parking de domaine d'hébergement web se transforme soudainement en une page web complète, ou si la page subit des modifications substantielles, vos analystes seront alertés afin de rechercher une éventuelle similitude avec le domaine surveillé.

En espérant que cela vous aide. Prenez soin de vous !