オープンソース データを使用して脅威インテリジェンスの強化と IoC 検索プロセスを自動化する方法に関するステップ バイ ステップ ガイド。.

Cobalt Strikeとは何ですか?

Cobalt Strikeは、サイバーセキュリティ専門家がネットワークやシステムへの攻撃をシミュレートするために使用する、人気のペネトレーションテストツールです。コマンド&コントロール、ペイロード生成、エクスプロイト後のモジュールなど、幅広い機能を備えているため、攻撃と防御の両方のセキュリティ対策に活用できる汎用性の高いツールです。.

しかし、他の強力なツールと同様に、悪意のある人物によって悪用され、現実世界での攻撃に利用される可能性もあります。そこで脅威インテリジェンスが役立ちます。.

こうした脅威インテリジェンスソースの一つとして、GitHubでホストされているC2IntelFeedsリポジトリがあります。これは、Cobalt Strikeやその他のコマンド&コントロール(C2)サーバーに関するデータを提供するオープンソースフィードのコレクションです。このリポジトリを活用することで、アナリストは悪意のあるIPアドレス、不正なドメイン、そしてCobalt Strike攻撃に関連する可能性のあるその他の侵害指標をプロアクティブに特定できます。.

Turbineでコバルトストライクデータを簡単に強化する方法

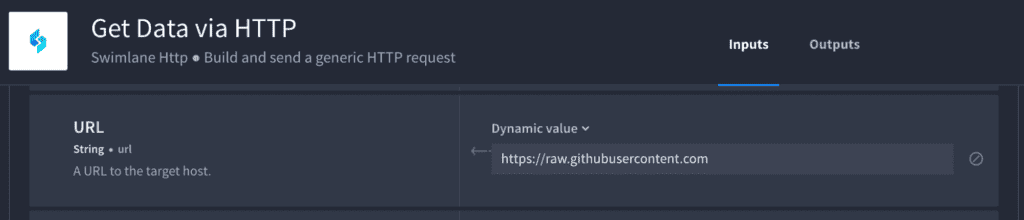

組み込みの HTTPコネクタ 以下のURLからデータを収集するには、コードを書かずに済むという柔軟性が必要です。HTTPコネクタはPostmanのように使用でき、GET、POST、DELETE、PUT、PATCHを使用できます。OAuth、Basic、None、Bearer Token、Header、そしてScopesといった様々な認証方法を使用できます。.

ステップ 1: データを取得します。.

各フィードの URL を収集します。

https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP.csv

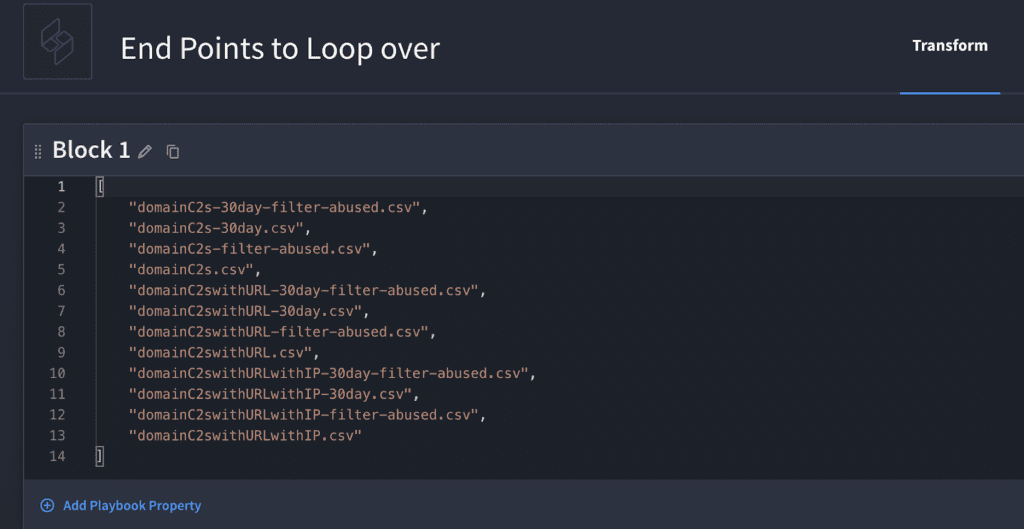

次に、上記の URL を分解して、自動化に適したものにします。

- URL = https://raw.githubusercontent.com

- エンドポイント = /drb-ra/C2IntelFeeds/マスター/フィード

- 次に、各ファイルは次のようになります。

- “「domainC2s-filter-abused.csv」、,

- “「domainC2s.csv」、,

- “「domainC2swithURL-30day-filter-abused.csv」、,

- “「domainC2swithURL-30day.csv」、,

- “「domainC2swithURL-filter-abused.csv」、,

- “「domainC2swithURL.csv」、,

- “「domainC2swithURLwithIP-30day-filter-abused.csv」、,

- “「domainC2swithURLwithIP-30day.csv」、,

- “「domainC2swithURLwithIP-filter-abused.csv」、,

- “「domainC2swithURLwithIP.csv」”

ステップ 2: プレイブックを作成します。.

ステップ1で収集したデータを使って、プレイブックを作成しましょう。 スイムレーンタービン.

最初のプレイブック アクションは、データ変換機能を使用して、次のように上記のファイルのリストを渡すことです。

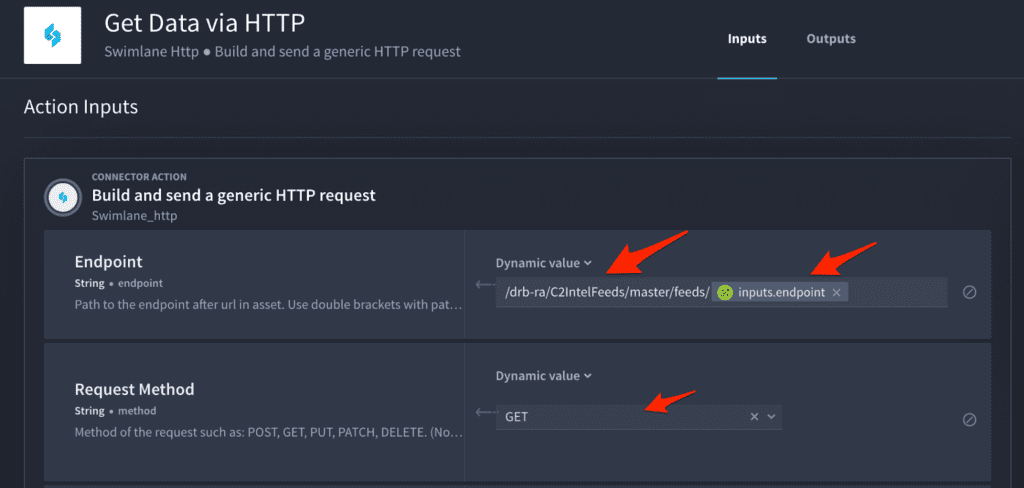

ヒント: これらの項目をリストとして追加し、サブプレイブック ループ内の魔法の HTTP コネクタを使用して各ファイルをループできます。ループには「HTTP 経由でデータを取得」という 1 つのアクションのみがあり、ここで「URL」、「エンドポイント」、および「ファイル名」を渡します。.

親プレイブックから「ファイル名」を渡すためにプレイブック入力を使用していることに注意してください。.

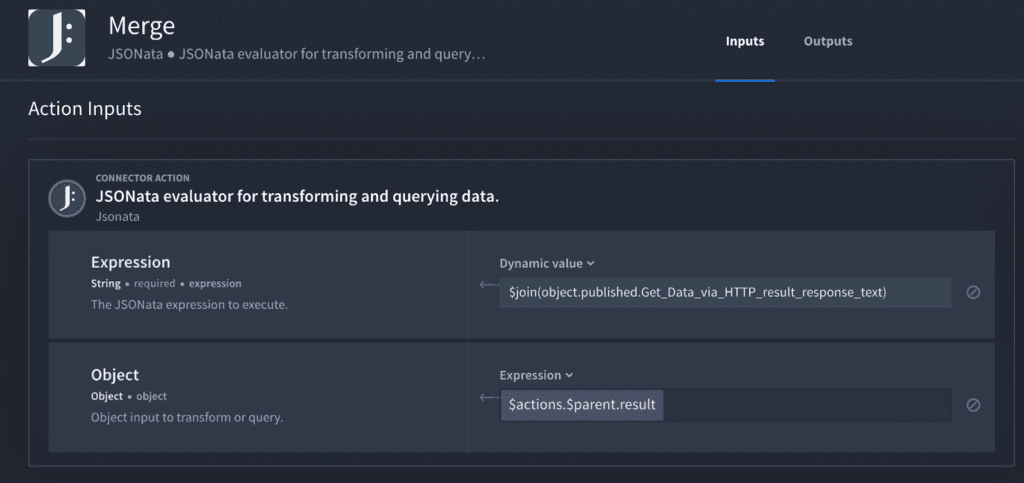

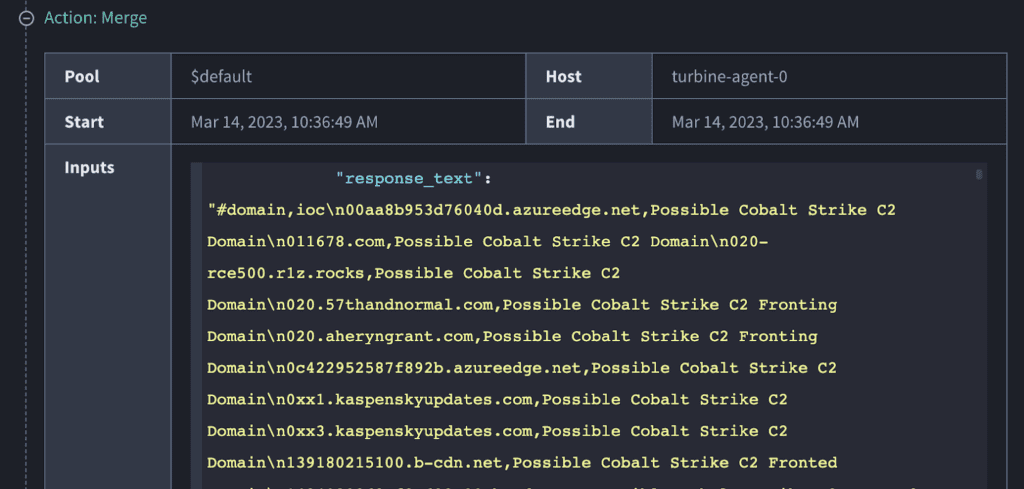

次に、すべてのデータを 1 つの「文字列」にマージして、JSONata アクションを使用して IoC をより速く見つけられるようにします。.

さて、上記の式を分解してみましょう。 “「$join(object.published.Get_Data_via_HTTP_result_response_text)」”

「“参加する” 構文はJSONataから来ています。各ファイルから返されるすべてのデータを拡張し、単一の文字列に結合します。 “「応答テキスト」” 上記の [.] 表記と以下の JSON キーを使用します。

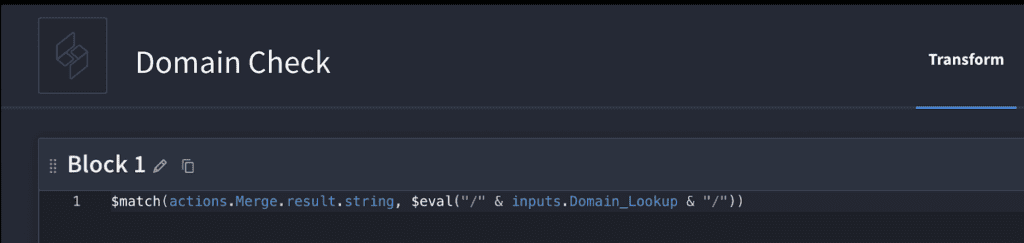

次に、ドメインを調べて、それが “「応答テキスト」” 弦。.

ご存知ですか?「“マッチ”ファイル内の各項目をループする代わりに、Turbineのデータ変換ビルダー機能の「IoC」オプションを使用するのはいかがでしょうか?そうすることで、IoCを見つけるのにかかる時間がわずか2秒に短縮されます。🤯

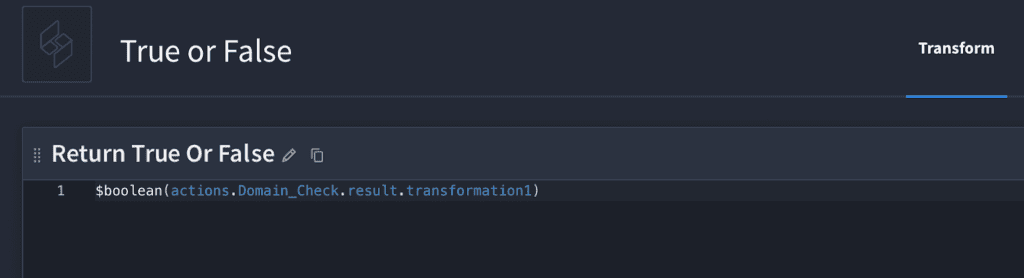

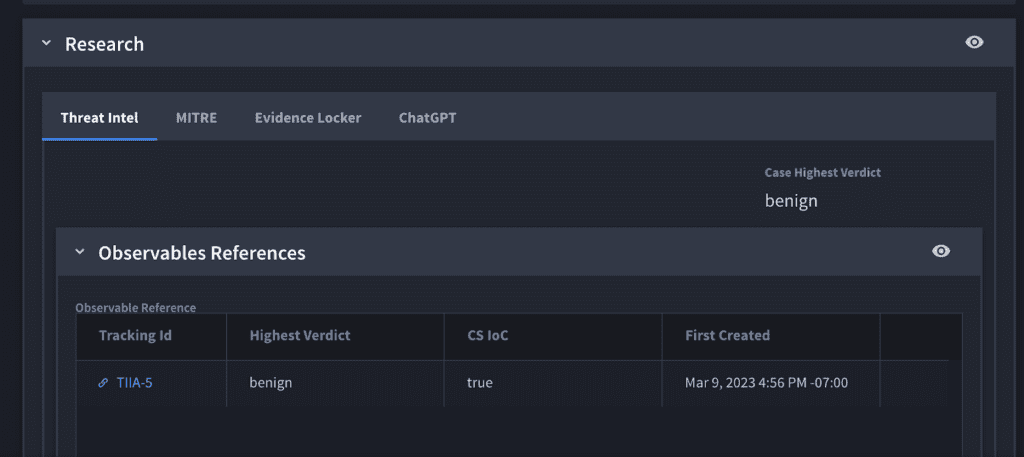

今、私たちは戻りたい 真実 または 間違い ケース管理システムにJSONataを使用します。“ブール値”.

一度 真実 または 間違い, また、ケース管理にフィードする脅威強化プレイブックを通じても処理します。.

以上です。Cobalt Strikeは、セキュリティ専門家と悪意のある攻撃者の両方が利用する強力なツールです。しかし、C2IntelFeedsなどのオープンソースの脅威インテリジェンスソースを活用し、Turbineを使用して検出と修復プロセスを自動化することで、組織は高度なサイバー脅威からより効果的に身を守り、セキュリティ体制全体を強化することができます。.

脅威インテリジェンスの強化を自動化すべき理由

脅威インテリジェンスフィードは、潜在的なサイバー脅威を積極的に特定し、軽減したい組織にとって不可欠なツールです。これらのフィードを活用することで、セキュリティチームは悪意のあるIPアドレス、不正なドメイン、その他の侵害の兆候に関する重要なデータを収集し、潜在的な脅威を迅速に検知して対応することができます。.

スイムレーンタービン セキュリティ自動化 このプラットフォームは、C2IntelFeedsをはじめとする様々な脅威インテリジェンスフィードやその他のセキュリティツールとの統合により、組織のセキュリティワークフローを効率化します。これにより、セキュリティチームは複数のソースからデータを自動的に収集・分析し、潜在的な脅威の発生源を問わず、迅速に特定・修復することが可能になります。.

コバルトストライクやその他の高度な攻撃ベクトルであっても、 脅威インテリジェンス Swimlaneの自動化機能を活用したフィードは、組織が高度なサイバー脅威からより効果的に身を守るのに役立ちます。セキュリティに積極的に取り組み、インシデント対応プロセスを自動化することで、組織は対応時間を短縮し、セキュリティ体制全体を向上させ、最終的にはデータ、システム、そしてユーザーの安全を確保できます。.

スイムレーンタービンのROIレポート

企業が潜在的な投資による財務的影響を評価できるよう、TAG CyberはSwimlaneセキュリティ自動化ソリューションに関する広範な調査を実施しました。この独立した調査では、Swimlane Turbineセキュリティ自動化プラットフォームのROIが240%であることが示されました。.