Eine Schritt-für-Schritt-Anleitung zur Nutzung von Open-Source-Daten zur Automatisierung von Prozessen zur Anreicherung von Bedrohungsdaten und zur Suche nach Indikatoren für Kompromittierung (IoC).

Was ist Cobalt Strike?

Cobalt Strike ist ein beliebtes Penetrationstesting-Tool, das von Cybersicherheitsexperten zur Simulation von Angriffen auf Netzwerke und Systeme eingesetzt wird. Es bietet vielfältige Funktionen wie Command-and-Control-Systeme, Payload-Generierung und Post-Exploitation-Module und ist somit ein vielseitiges Werkzeug für offensive und defensive Sicherheitszwecke.

Wie jedes leistungsstarke Werkzeug kann es jedoch auch von Angreifern für reale Angriffe missbraucht werden. Hier kommt die Bedrohungsanalyse ins Spiel.

Eine solche Quelle für Bedrohungsdaten ist das auf GitHub gehostete Repository C2IntelFeeds. Es handelt sich dabei um eine Sammlung von Open-Source-Feeds, die Daten zu Cobalt Strike und anderen Command-and-Control-Servern (C2-Servern) bereitstellen. Mithilfe dieses Repositorys können Analysten proaktiv schädliche IP-Adressen, gefährliche Domains und andere Indikatoren für eine Kompromittierung identifizieren, die mit Cobalt-Strike-Angriffen in Verbindung stehen könnten.

Wie man Kobalt-Strike-Daten mit Turbine einfach anreichert

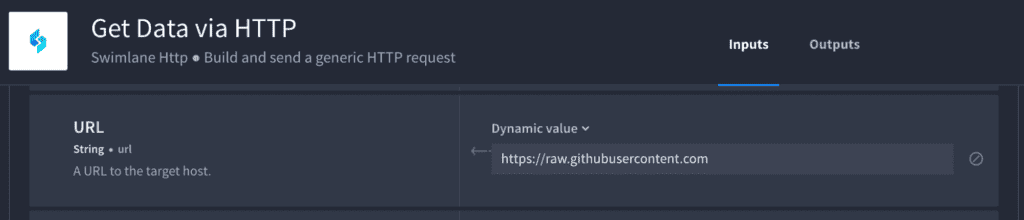

Wir werden unsere eingebaute Funktion nutzen. HTTP-Connector Um die Daten von den unten stehenden URLs zu erfassen, nutzen wir den HTTP-Connector, da dieser uns die Flexibilität bietet, keinen Code schreiben zu müssen. Der Connector kann wie Postman verwendet werden und unterstützt die HTTP-Anfragen GET, POST, DELETE, PUT und PATCH. Wir können verschiedene Authentifizierungsmethoden wie OAuth, Basic, None, Bearer Token, Header und weitere Optionen wie Scopes verwenden.

Schritt 1: Daten beschaffen.

Sammeln Sie die URLs für jeden Feed:

https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP.csv

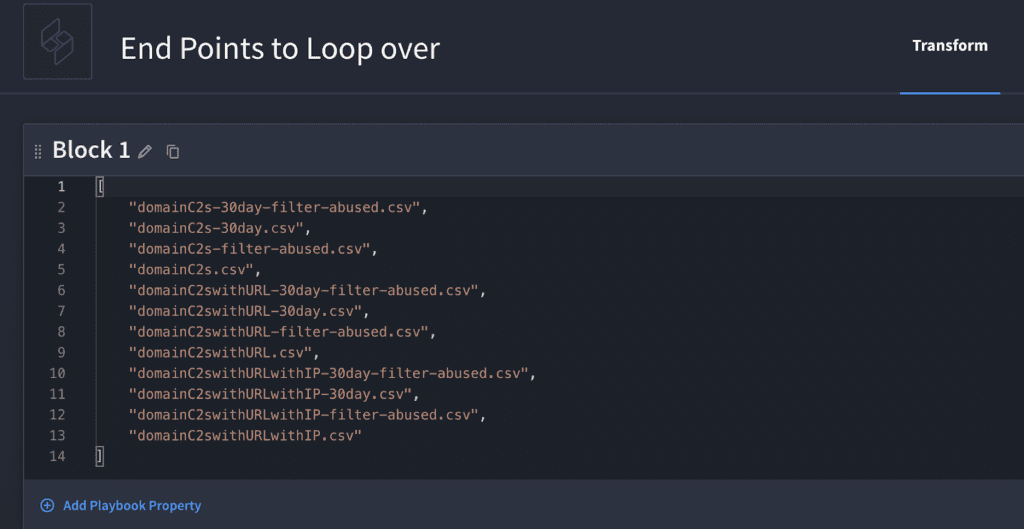

Anschließend sollten die obigen URLs so aufgeteilt werden, dass sie besser für die Automatisierung geeignet sind:

- URL = https://raw.githubusercontent.com

- Endpunkt = /drb-ra/C2IntelFeeds/master/feeds

- Dann jede Datei:

- “domainC2s-filter-abused.csv”,

- “domainC2s.csv”,

- “domainC2swithURL-30day-filter-abused.csv”,

- “domainC2swithURL-30day.csv”,

- “domainC2swithURL-filter-abused.csv”,

- “domainC2swithURL.csv”,

- “domainC2swithURLwithIP-30day-filter-abused.csv”,

- “domainC2swithURLwithIP-30day.csv”,

- “domainC2swithURLwithIP-filter-abused.csv”,

- “domainC2swithURLwithIP.csv”

Schritt 2: Erstellen Sie ein Playbook.

Mit den in Schritt 1 gesammelten Daten erstellen wir nun einen Handlungsplan in Swimlane-Turbine.

Der erste Schritt im Playbook besteht darin, die Datentransformationsfunktion zu nutzen, um eine Liste der oben genannten Dateien zu übergeben, die hier angezeigt wird:

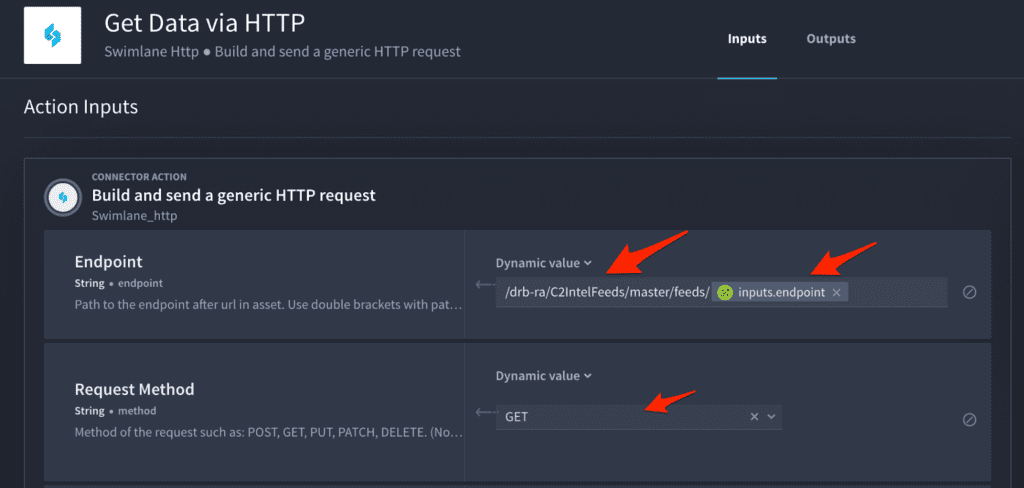

TippWir können diese Elemente als Liste hinzufügen und jede Datei mit unserem magischen HTTP-Connector in einer Unter-Playbook-Schleife durchlaufen, die nur eine Aktion hat, “Daten über HTTP abrufen”, wobei wir die “URL”, den “Endpunkt” und den “Dateinamen” übergeben.

Beachten Sie, dass wir Playbook-Eingaben verwenden, um den “Dateinamen” aus dem übergeordneten Playbook zu übergeben.

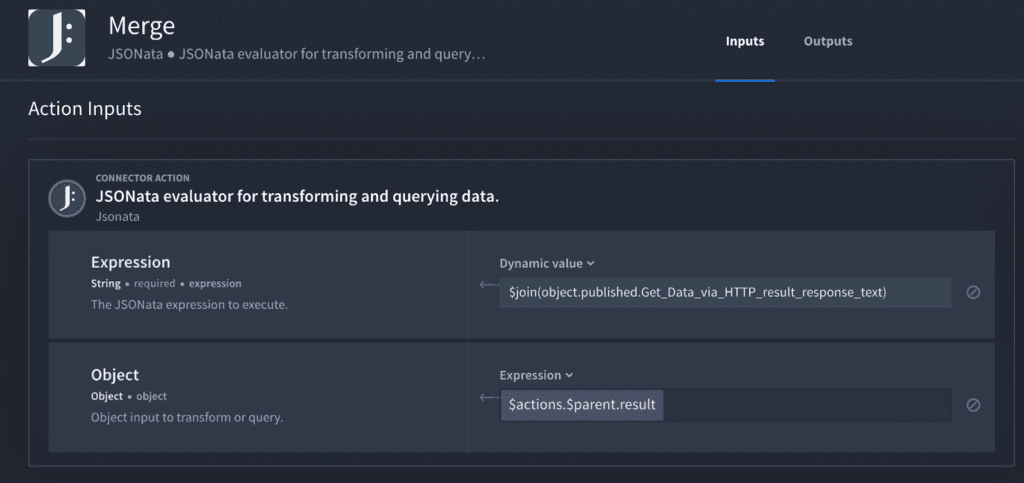

Als Nächstes werden alle Daten zu einer einzigen Zeichenkette zusammengeführt, damit wir mit einer JSONata-Aktion den IoC schneller finden können.

Nun wollen wir den obigen Ausdruck genauer betrachten: “$join(object.published.Get_Data_via_HTTP_result_response_text)”

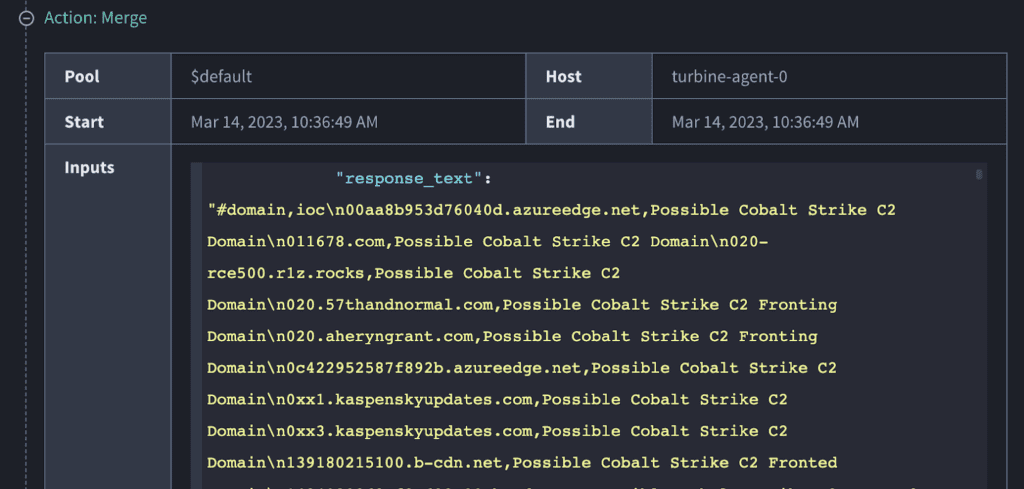

Der "“verbinden”Die Syntax stammt von JSONata. Wir reichern alle Daten an, die für jede Datei zurückgegeben werden, und kombinieren sie zu einer einzigen Zeichenkette. Beachten Sie die “Antworttext” von oben mit der [.]-Notation und dem unten stehenden JSON-Schlüssel:

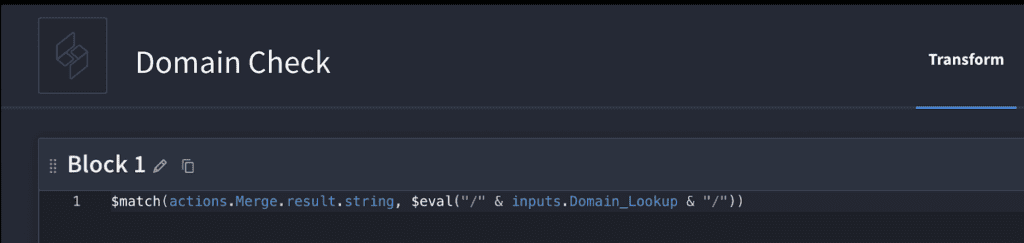

Als Nächstes müssen wir eine Domain nachschlagen, um zu sehen, ob sie sich im “Antworttext” Zeichenkette.

Wussten Sie schon: Sie können 9 Minuten sparen, indem Sie die “übereinstimmen”Die Option „“ im Datentransformations-Builder von Turbine, anstatt jedes Element in den Dateien zu durchlaufen? Dadurch verkürzt sich die Zeit zum Auffinden des IoC auf nur 2 Sekunden. 🤯

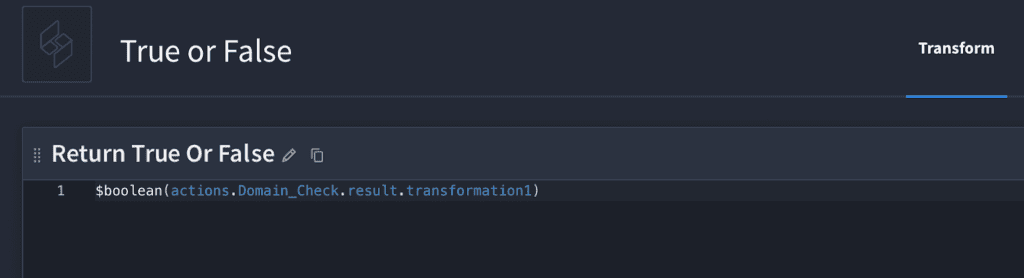

Nun wollen wir zurückkehren WAHR oder FALSCH zu unserem Fallmanagementsystem. Dazu werden wir JSONata verwenden.“boolescher Wert”.

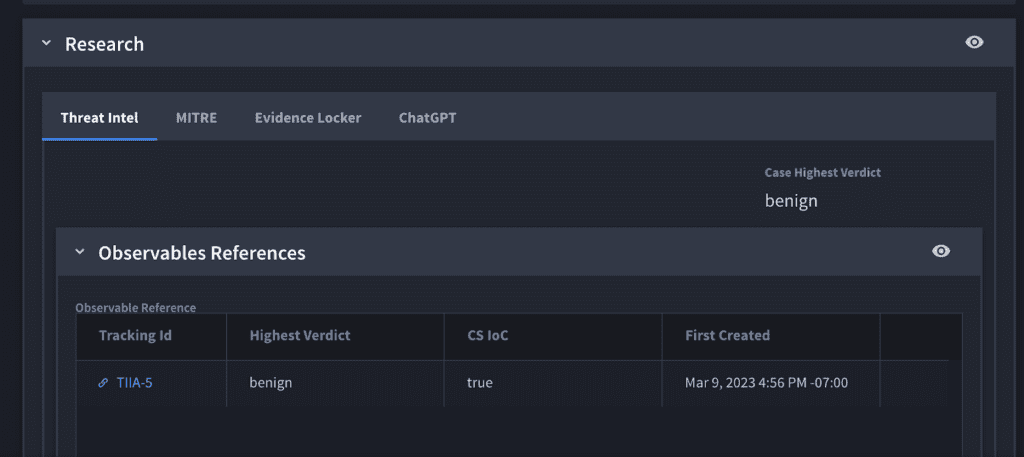

Sobald wir haben WAHR oder FALSCH, Wir verarbeiten es außerdem mithilfe unseres Playbooks zur Bedrohungsanreicherung, das in das Fallmanagement einfließt.

Und damit ist alles gesagt. Cobalt Strike ist ein leistungsstarkes Tool, das sowohl von Sicherheitsexperten als auch von Cyberkriminellen eingesetzt wird. Durch die Nutzung von Open-Source-Quellen für Bedrohungsdaten wie C2IntelFeeds und die Automatisierung der Erkennung und Behebung von Sicherheitsvorfällen mithilfe von Turbine können sich Unternehmen jedoch besser vor fortgeschrittenen Cyberbedrohungen schützen und ihre allgemeine Sicherheitslage verbessern.

Warum Sie die Anreicherung von Bedrohungsdaten automatisieren sollten

Threat-Intelligence-Feeds sind ein unverzichtbares Werkzeug für Unternehmen, die potenzielle Cyberbedrohungen proaktiv erkennen und abwehren möchten. Durch die Nutzung dieser Feeds können Sicherheitsteams wichtige Daten zu schädlichen IP-Adressen, gefährlichen Domains und anderen Indikatoren für eine Kompromittierung sammeln und so potenzielle Bedrohungen schnell erkennen und darauf reagieren.

Die Swimlane-Turbine Sicherheitsautomatisierung Die Plattform ermöglicht es Unternehmen, ihre Sicherheitsabläufe durch die Integration verschiedener Threat-Intelligence-Feeds, darunter C2IntelFeeds, und anderer Sicherheitstools zu optimieren. Dadurch können Sicherheitsteams Daten aus verschiedenen Quellen automatisch erfassen und analysieren und so potenzielle Bedrohungen unabhängig von deren Ursprung schnell erkennen und beheben.

Ob es sich um Cobalt Strike oder andere ausgeklügelte Angriffsmethoden handelt, die Nutzung von Bedrohungsanalyse Feeds mit den Automatisierungsfunktionen von Swimlane können Unternehmen dabei helfen, sich besser vor fortgeschrittenen Cyberbedrohungen zu schützen. Durch einen proaktiven Sicherheitsansatz und die Automatisierung ihrer Prozesse zur Reaktion auf Sicherheitsvorfälle können Unternehmen Reaktionszeiten verkürzen und ihre allgemeine Sicherheitslage verbessern, wodurch letztendlich die Sicherheit ihrer Daten, Systeme und Benutzer gewährleistet wird.

ROI-Bericht zur Swimlane-Turbine

Um Unternehmen bei der Bewertung der potenziellen finanziellen Auswirkungen einer möglichen Investition zu unterstützen, führte TAG Cyber eine umfassende Studie zur Swimlane Security Automation Solution durch. Diese unabhängige Studie belegt einen ROI von 2401 TP3T für die Sicherheitsautomatisierungsplattform Swimlane Turbine.