Un guide étape par étape sur la manière d'utiliser les données open source pour automatiser l'enrichissement des renseignements sur les menaces et les processus de recherche d'indicateurs de compromission (IoC).

Qu'est-ce que Cobalt Strike ?

Cobalt Strike est un outil de test d'intrusion très répandu, utilisé par les professionnels de la cybersécurité pour simuler des attaques sur les réseaux et les systèmes. Il offre un large éventail de fonctionnalités, telles que la commande et le contrôle, la génération de charges utiles et les modules de post-exploitation, ce qui en fait un outil polyvalent pour la sécurité offensive et défensive.

Cependant, comme tout outil puissant, il peut aussi être détourné par des acteurs malveillants pour mener des attaques concrètes. C'est là que le renseignement sur les menaces entre en jeu.

L'une de ces sources de renseignements sur les menaces est le dépôt C2IntelFeeds, hébergé sur GitHub. Ce dépôt regroupe des flux open source fournissant des données sur Cobalt Strike et d'autres serveurs de commande et de contrôle (C2). Grâce à ce dépôt, les analystes peuvent identifier de manière proactive les adresses IP malveillantes, les domaines dangereux et d'autres indicateurs de compromission susceptibles d'être associés à des attaques de type Cobalt Strike.

Comment enrichir facilement les données de prospection du cobalt avec Turbine

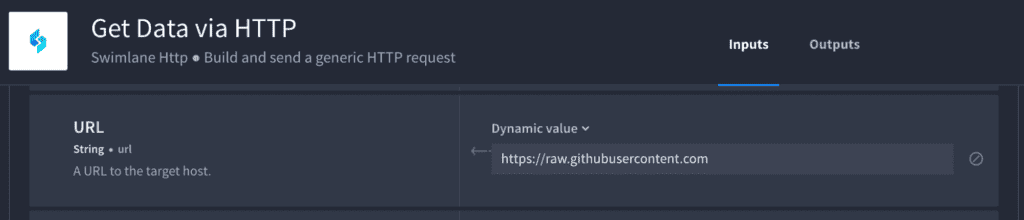

Nous allons utiliser notre système intégré connecteur HTTP Pour collecter les données à partir des URL ci-dessous, nous utilisons un connecteur HTTP qui nous permet de nous passer de code. Ce connecteur fonctionne comme Postman et prend en charge les méthodes GET, POST, DELETE, PUT et PATCH. Nous pouvons utiliser différents types d'authentification : OAuth, Basic, None, Bearer Token, Header, ainsi que des options comme les scopes.

Étape 1 : Obtenir les données.

Récupérez les URL de chaque flux :

https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP.csv

Ensuite, décomposez les URL ci-dessus pour faciliter leur automatisation :

- URL = https://raw.githubusercontent.com

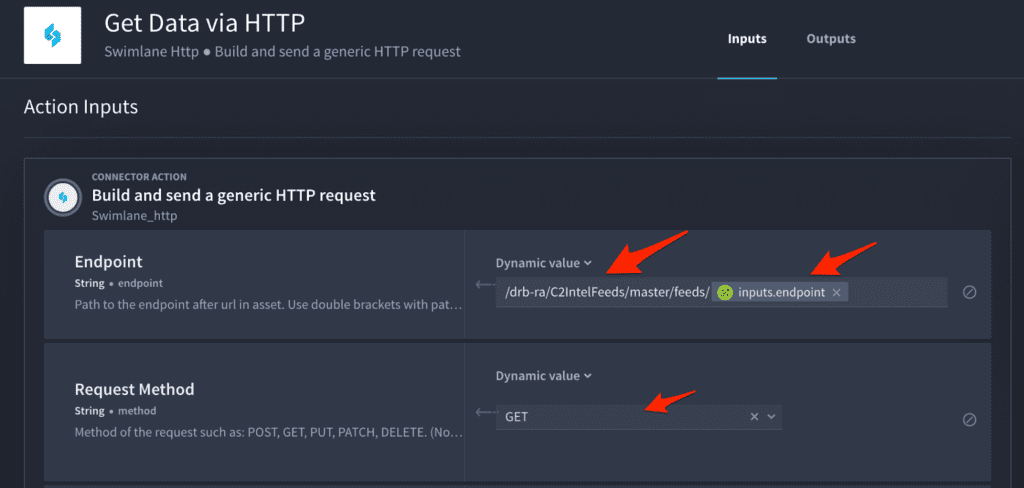

- Point d'extrémité = /drb-ra/C2IntelFeeds/master/feeds

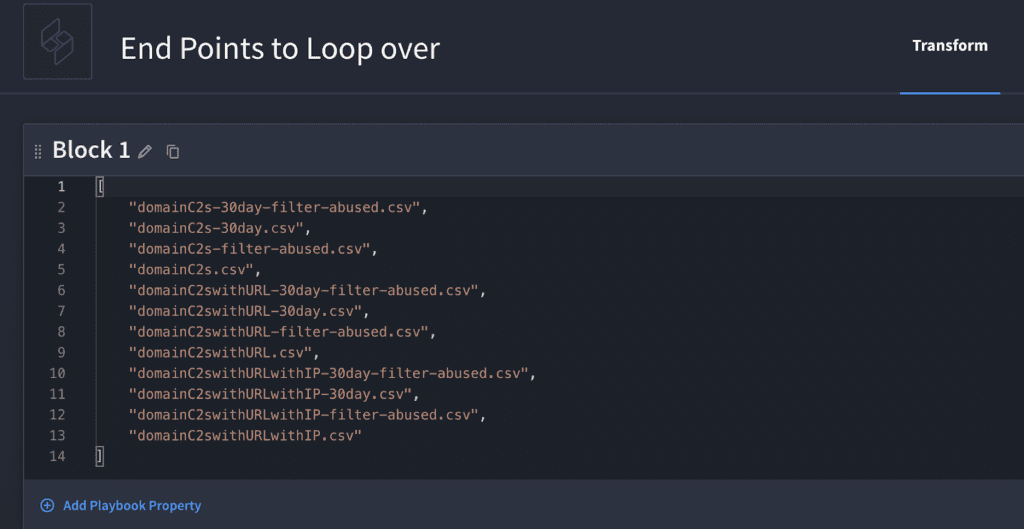

- Ensuite, chaque fichier :

- “ domainC2s-filter-abused.csv ”,

- “ domainC2s.csv ”,

- “ domainC2swithURL-30day-filter-abused.csv ”,

- “ domainC2swithURL-30day.csv ”,

- “ domainC2swithURL-filter-abused.csv ”,

- “ domainC2swithURL.csv ”,

- “ domainC2swithURLwithIP-30day-filter-abused.csv ”,

- “ domainC2swithURLwithIP-30day.csv ”,

- “ domainC2swithURLwithIP-filter-abused.csv ”,

- “ domainC2swithURLwithIP.csv ”

Étape 2 : Créer un plan de jeu.

À partir des données recueillies lors de l'étape 1, élaborons un plan d'action. Turbine de couloir de nage.

La première action du playbook consistera à utiliser la fonction de transformation des données pour transmettre une liste des fichiers mentionnés ci-dessus, comme indiqué ici :

ConseilNous pouvons ajouter ces éléments sous forme de liste et parcourir chaque fichier avec notre connecteur HTTP magique dans une boucle de sous-playbook qui ne comporte qu'une seule action, “ Obtenir des données via HTTP ”, où nous transmettons l'“ URL ”, le “ point de terminaison ” et le “ nom de fichier ”.

Notez que nous utilisons les entrées du playbook pour transmettre le “ Nom de fichier ” du playbook parent.

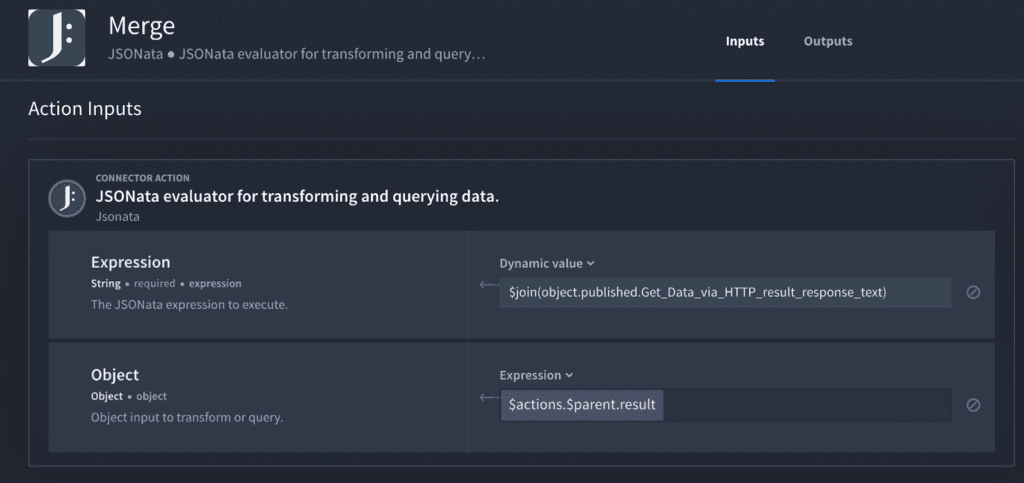

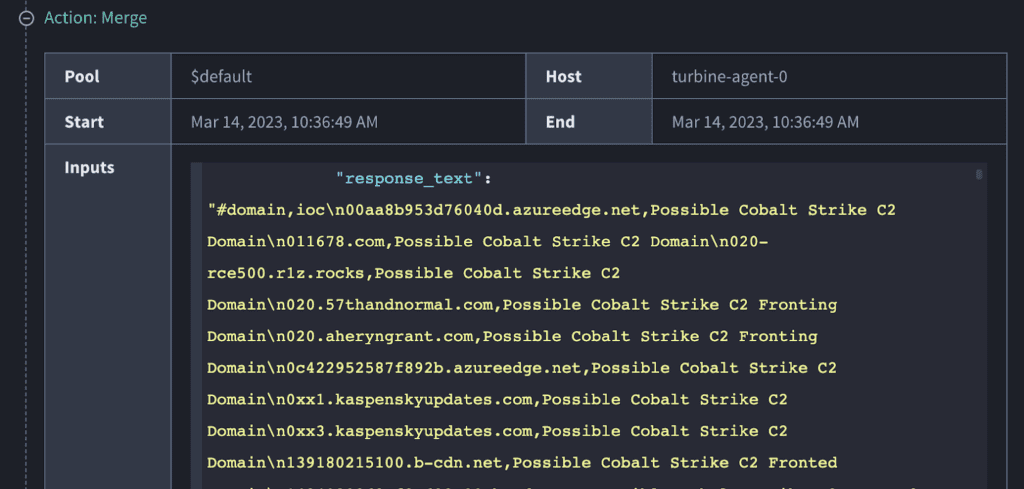

Ensuite, fusionnez toutes les données en une seule “ chaîne ” afin de pouvoir utiliser une action JSONata pour trouver l'IoC plus rapidement.

Maintenant, analysons cette expression ci-dessus : “ $join(object.published.Get_Data_via_HTTP_result_response_text) ”

Le "“rejoindre”La syntaxe « » provient de JSONata. Nous allons enrichir toutes les données renvoyées pour chaque fichier et les combiner en une seule chaîne de caractères. Remarquez le “ texte_réponse ” d'en haut avec la notation [.] et la clé JSON ci-dessous :

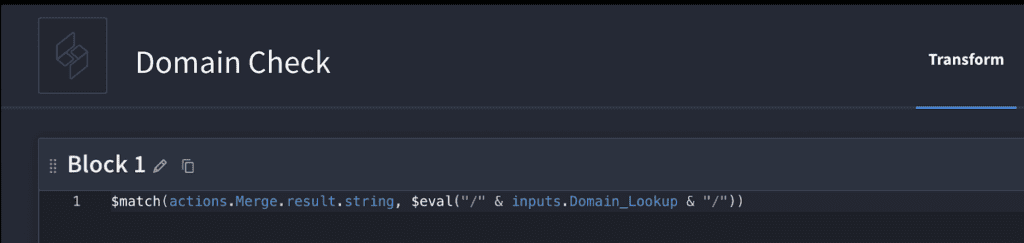

Ensuite, nous devons vérifier si le domaine figure dans le “ texte_réponse ” chaîne.

Le saviez-vous ? Vous pouvez gagner 9 minutes en utilisant le “ “correspondre”L'option « » dans l'outil de création de transformations de données de Turbine permet de trouver l'indicateur de contrôle (IoC) en seulement 2 secondes, au lieu de parcourir chaque élément des fichiers. 🤯

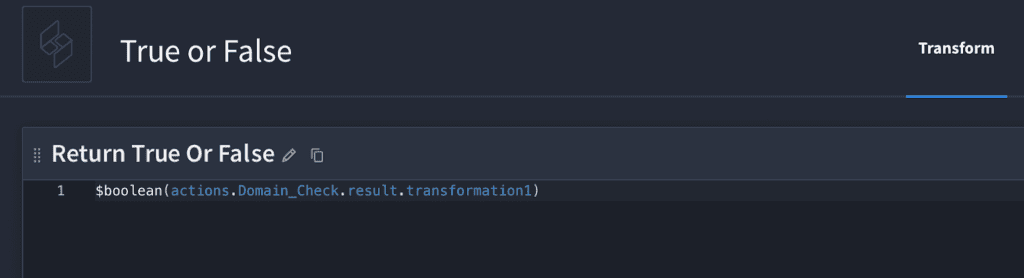

Maintenant, nous voulons revenir Vrai ou FAUX à notre système de gestion de cas. Pour ce faire, nous allons utiliser JSONata.“booléen”.

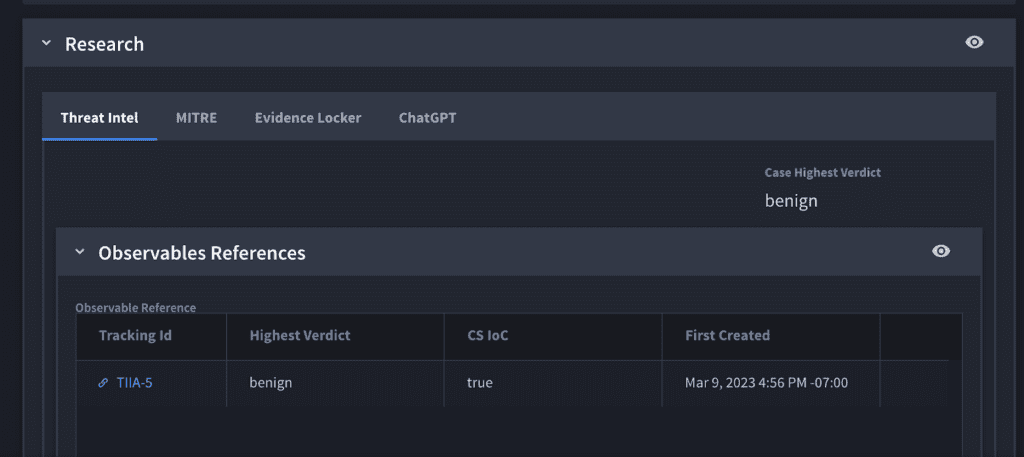

Une fois que nous avons Vrai ou FAUX, Nous le traitons également via notre plan d'enrichissement des menaces qui alimente la gestion des cas.

Voilà. Cobalt Strike est un outil puissant utilisé aussi bien par les professionnels de la sécurité que par les acteurs malveillants. Toutefois, en exploitant des sources de renseignements sur les menaces en accès libre telles que C2IntelFeeds et en automatisant le processus de détection et de remédiation grâce à Turbine, les organisations peuvent mieux se protéger contre les cybermenaces avancées et améliorer leur niveau de sécurité global.

Pourquoi automatiser l'enrichissement des renseignements sur les menaces

Les flux de renseignements sur les menaces sont essentiels pour les organisations qui souhaitent identifier et atténuer de manière proactive les cybermenaces potentielles. Grâce à ces flux, les équipes de sécurité peuvent recueillir des données cruciales sur les adresses IP malveillantes, les domaines dangereux et autres indicateurs de compromission, ce qui leur permet de détecter et de contrer rapidement les menaces potentielles.

La turbine de couloir de nage automatisation de la sécurité Cette plateforme permet aux organisations de rationaliser leurs processus de sécurité en s'intégrant à divers flux de renseignements sur les menaces, notamment C2IntelFeeds, et à d'autres outils de sécurité. Les équipes de sécurité peuvent ainsi collecter et analyser automatiquement des données provenant de sources multiples, ce qui leur permet d'identifier et de neutraliser rapidement les menaces potentielles, quelle que soit leur origine.

Qu'il s'agisse de Cobalt Strike ou d'autres vecteurs d'attaque sophistiqués, tirer parti de renseignements sur les menaces Grâce aux fonctionnalités d'automatisation de Swimlane, les flux de données permettent aux entreprises de mieux se protéger contre les cybermenaces avancées. En adoptant une approche proactive de la sécurité et en automatisant leurs processus de réponse aux incidents, elles peuvent réduire les délais de réponse et améliorer leur niveau de sécurité global, garantissant ainsi la protection de leurs données, de leurs systèmes et de leurs utilisateurs.

Rapport sur le retour sur investissement de Swimlane Turbine

Pour aider les entreprises à évaluer l'impact financier potentiel d'un investissement envisagé, TAG Cyber a mené une étude approfondie sur la solution d'automatisation de la sécurité Swimlane. Cette étude indépendante révèle un retour sur investissement de 2 401 TP3T pour la plateforme d'automatisation de la sécurité Swimlane Turbine.