Um guia passo a passo sobre como usar dados de código aberto para automatizar os processos de enriquecimento de inteligência de ameaças e de busca de indicadores de comprometimento (IoC).

O que é Cobalt Strike?

O Cobalt Strike é uma ferramenta popular de teste de penetração usada por profissionais de cibersegurança para simular ataques a redes e sistemas. Ele oferece uma ampla gama de recursos, como comando e controle, geração de payloads e módulos de pós-exploração, tornando-o uma ferramenta versátil tanto para fins de segurança ofensiva quanto defensiva.

No entanto, como qualquer ferramenta poderosa, ela também pode ser usada indevidamente por agentes maliciosos para realizar ataques no mundo real. É aí que entra a Inteligência de Ameaças.

Uma dessas fontes de Inteligência de Ameaças é o repositório C2IntelFeeds hospedado no GitHub, uma coleção de feeds de código aberto que fornece dados sobre o Cobalt Strike e outros servidores de Comando e Controle (C2). Ao utilizar esse repositório, os analistas podem identificar proativamente endereços IP maliciosos, domínios suspeitos e outros indicadores de comprometimento que podem estar associados a ataques do Cobalt Strike.

Como enriquecer facilmente os dados de detecção de cobalto com o Turbine

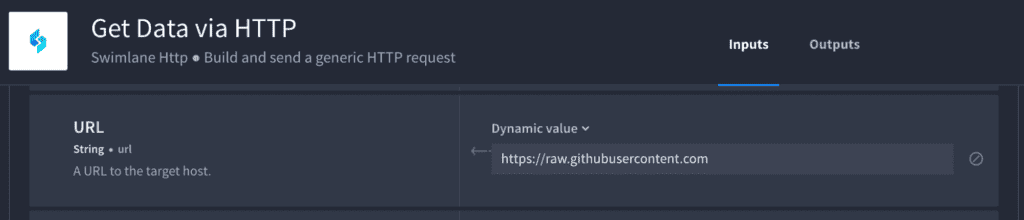

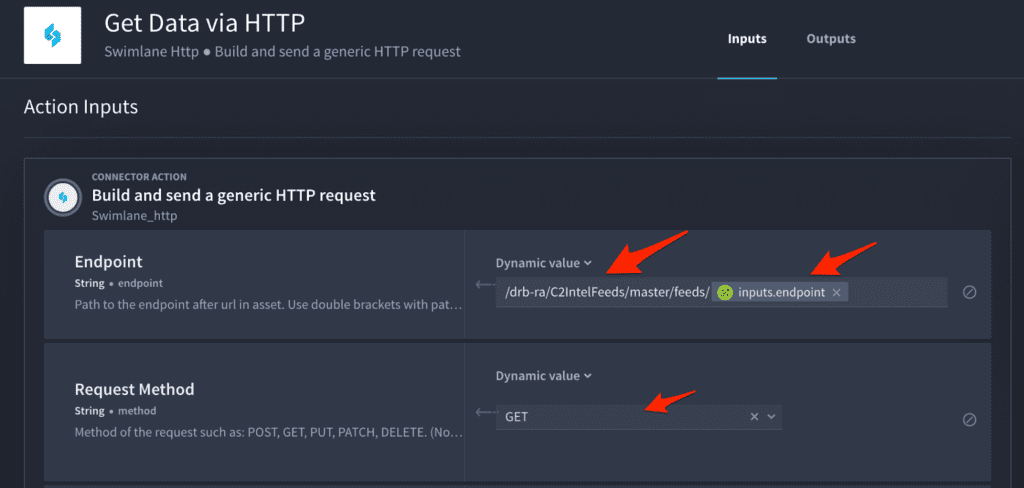

Vamos usar nossa ferramenta integrada. Conector HTTP Para coletar os dados das URLs abaixo, aproveitamos a flexibilidade de não precisar escrever código. O conector HTTP pode ser usado de forma semelhante ao Postman, permitindo os métodos GET, POST, DELETE, PUT e PATCH. É possível utilizar diversos tipos de autenticação, como OAuth, Basic, None, Bearer Token, Header e outros recursos, como escopos.

Etapa 1: Obtenha os dados.

Reúna os URLs de cada feed:

https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2s.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURL.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-30day.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP-filter-abused.csv https://raw.githubusercontent.com/drb-ra/C2IntelFeeds/master/feeds/domainC2swithURLwithIP.csv

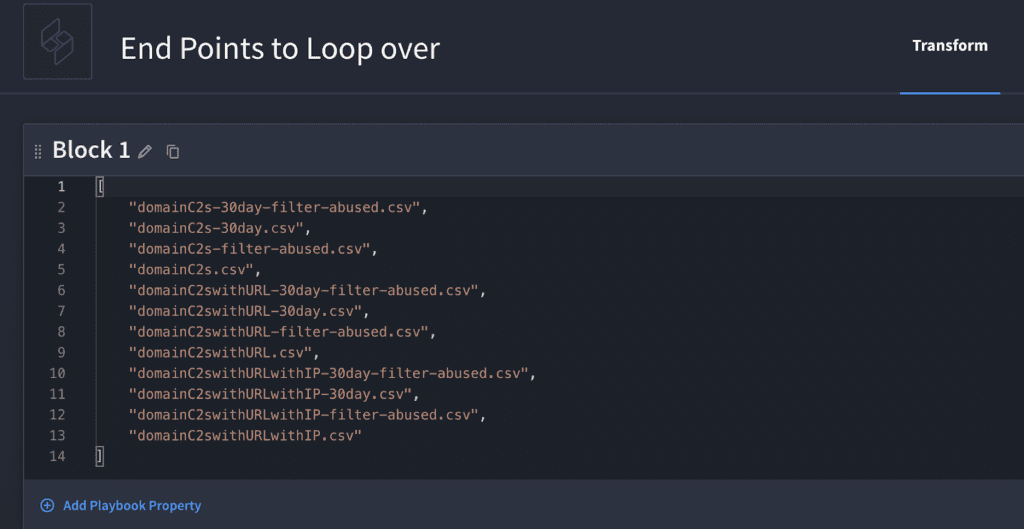

Em seguida, divida os URLs acima para torná-los mais fáceis de automatizar:

- URL = https://raw.githubusercontent.com

- Ponto final = /drb-ra/C2IntelFeeds/master/feeds

- Em seguida, cada arquivo:

- “domainC2s-filter-abused.csv”,

- “domainC2s.csv”,

- “domainC2swithURL-30day-filter-abused.csv”,

- “domainC2swithURL-30day.csv”,

- “domainC2swithURL-filter-abused.csv”,

- “domainC2swithURL.csv”,

- “domainC2swithURLwithIP-30day-filter-abused.csv”,

- “domainC2swithURLwithIP-30day.csv”,

- “domainC2swithURLwithIP-filter-abused.csv”,

- “domainC2swithURLwithIP.csv”

Passo 2: Crie um Manual de Estratégias.

Com os dados coletados na Etapa 1, vamos criar um guia prático em Turbina Swimlane.

A primeira ação do playbook será usar o recurso de transformação de dados para passar uma lista dos arquivos acima, conforme mostrado aqui:

DicaPodemos adicionar esses itens como uma lista e percorrer cada arquivo com nosso conector HTTP mágico em um loop de sub-playbook que tem apenas uma ação, "Obter dados via HTTP", onde passamos a "URL", o "Endpoint" e o "Nome do arquivo".

Observe que estamos usando entradas de playbook para passar o "Nome do arquivo" do playbook pai.

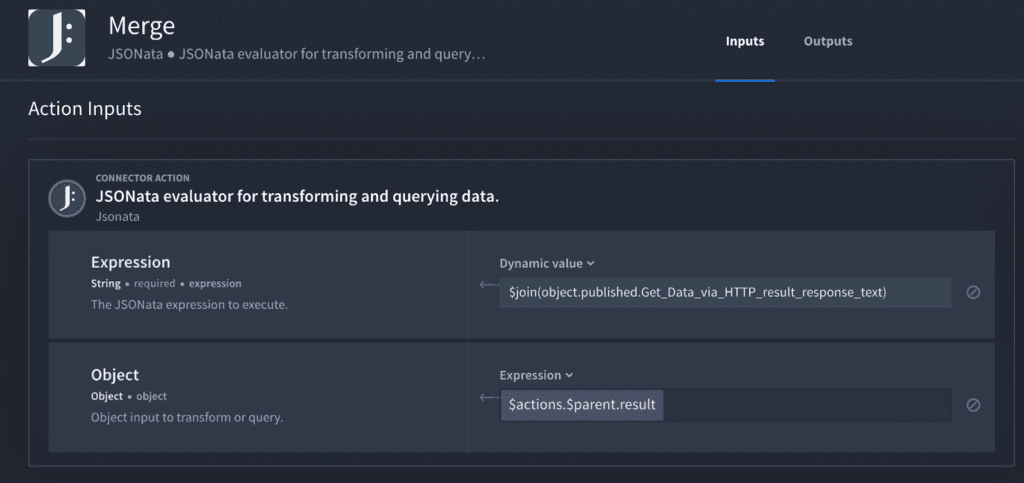

Em seguida, combine todos os dados em uma única "string" para que possamos usar uma ação JSONata para encontrar o IoC mais rapidamente.

Agora, vamos analisar a expressão acima: “$join(object.published.Get_Data_via_HTTP_result_response_text)”

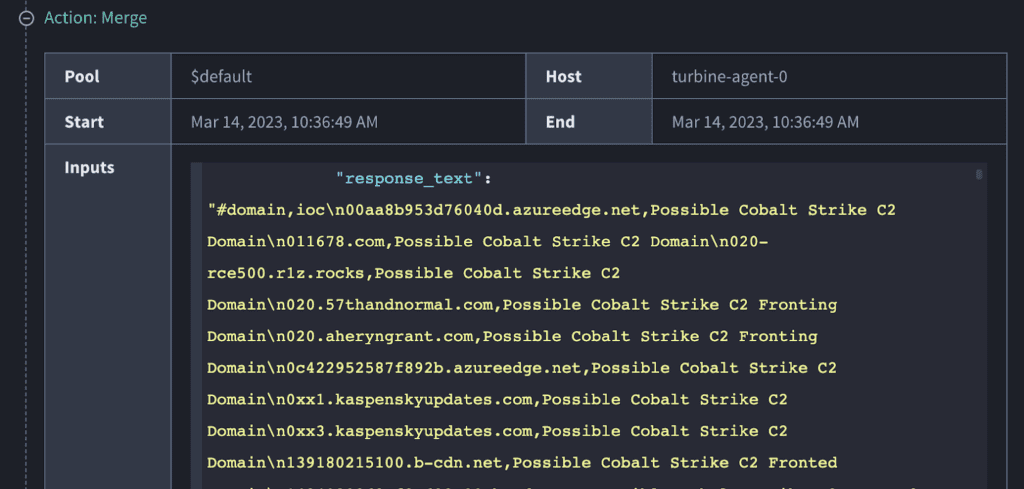

O "“juntar”A sintaxe é do JSONata. Vamos enriquecer todos os dados retornados para cada arquivo e combiná-los em uma única string. Observe o “texto_de_resposta” de cima com a notação [.] e a chave JSON abaixo:

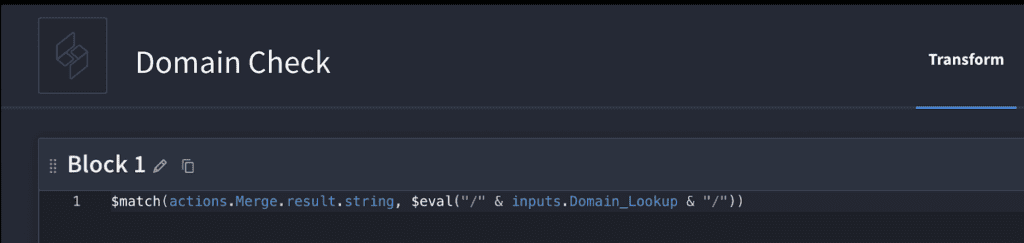

Em seguida, precisamos pesquisar um domínio para ver se ele está no “texto_de_resposta” corda.

Você sabia que é possível economizar 9 minutos usando o “corresponder”A opção "IoC" no recurso de construtor de transformação de dados do Turbine, em vez de percorrer cada item nos arquivos, reduz o tempo para apenas 2 segundos para encontrar o IoC. 🤯

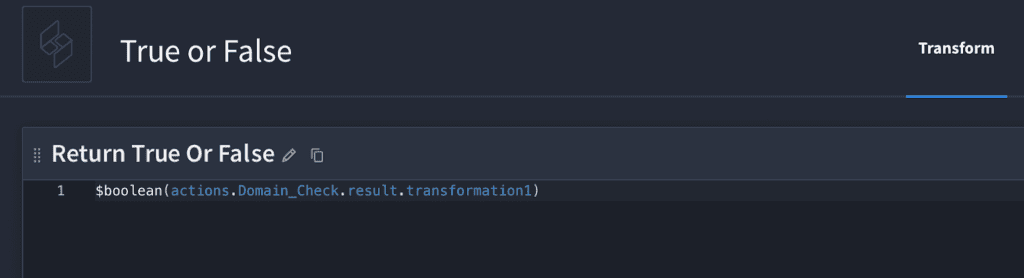

Agora, queremos retornar Verdadeiro ou Falso para o nosso sistema de gerenciamento de casos. Para isso, vamos usar JSONata.“booleano”.

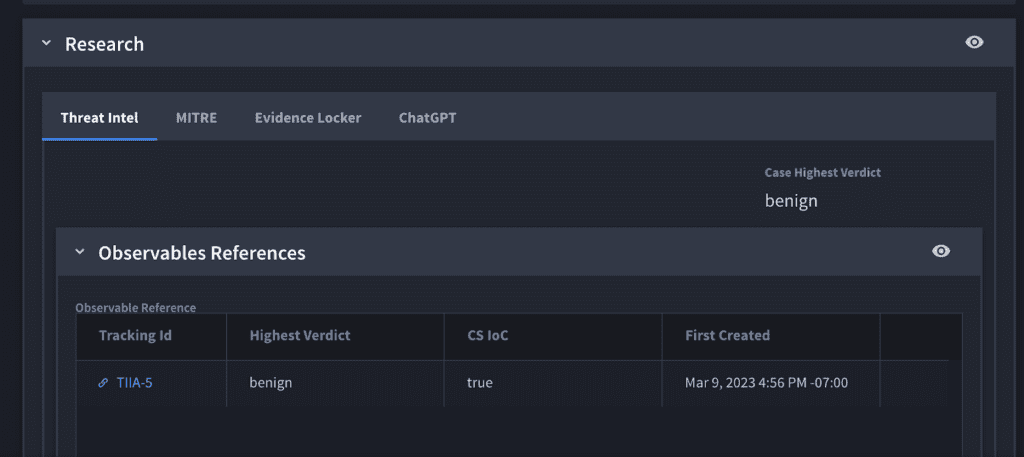

Assim que tivermos Verdadeiro ou Falso, Além disso, também processamos essas informações por meio de nosso manual de enriquecimento de ameaças, que alimenta o gerenciamento de casos.

E pronto. O Cobalt Strike é uma ferramenta poderosa usada tanto por profissionais de segurança quanto por agentes maliciosos. No entanto, ao aproveitar fontes de inteligência de ameaças de código aberto, como o C2IntelFeeds, e automatizar o processo de detecção e remediação com o Turbine, as organizações podem se proteger melhor contra ameaças cibernéticas avançadas e aprimorar sua postura geral de segurança.

Por que você deve automatizar o enriquecimento de inteligência contra ameaças?

Os feeds de inteligência de ameaças são uma ferramenta essencial para organizações que buscam identificar e mitigar proativamente potenciais ameaças cibernéticas. Ao utilizar esses feeds, as equipes de segurança podem coletar dados críticos sobre endereços IP maliciosos, domínios fraudulentos e outros indicadores de comprometimento, permitindo que detectem e respondam rapidamente a possíveis ameaças.

A Turbina Swimlane automação de segurança A plataforma permite que as organizações otimizem seus fluxos de trabalho de segurança, integrando-se a diversas fontes de inteligência contra ameaças, incluindo o C2IntelFeeds, e outras ferramentas de segurança. Isso permite que as equipes de segurança coletem e analisem dados automaticamente de múltiplas fontes, possibilitando a identificação e a correção rápidas de ameaças potenciais, independentemente de sua origem.

Seja o ataque Cobalt Strike ou outros vetores de ataque sofisticados, o aproveitamento de inteligência de ameaças Os feeds com os recursos de automação do Swimlane podem ajudar as organizações a se protegerem melhor contra ameaças cibernéticas avançadas. Ao adotar uma abordagem proativa para a segurança e automatizar seus processos de resposta a incidentes, as organizações podem reduzir os tempos de resposta e melhorar sua postura geral de segurança, garantindo, em última análise, a segurança de seus dados, sistemas e usuários.

Relatório de ROI da Turbina Swimlane

Para ajudar as empresas a avaliar o potencial impacto financeiro do investimento, a TAG Cyber realizou um estudo abrangente sobre a solução de automação de segurança Swimlane. Este estudo independente revela um ROI (Retorno sobre o Investimento) de 240% para a plataforma de automação de segurança Swimlane Turbine.