즉시 사용 가능한 스윔레인 통합 기능을 통해 Cisco AMP ThreatGrid 맬웨어 방어 프로세스를 자동화할 수 있습니다.

보안 운영 센터(SOC)에서 흔히 반복적으로 수행되는 작업 중 하나는 의심스러운 파일을 악성코드 샌드박싱 기술에 제출하는 것입니다. 이러한 기술은 안전한 환경에서 해당 바이너리를 실행하고 특정 악성코드의 작동 방식에 대한 유용한 정보를 보고합니다. 분석가는 결과를 검토하고 위협 인텔리전스 소스에서 추가 정보를 수집하거나, 규칙 세트를 업데이트하거나, 호스트 격리와 같은 복구 절차를 수행하는 등 다양한 조치를 취합니다. 하지만 샌드박스 실행 자체를 제외하면 이러한 과정은 매우 시간이 많이 소요되는 수동 작업입니다.

Swimlane의 기본 통합 기능은 다음과 같습니다. 시스코 스렛그리드 ThreatGrid를 사용하면 악성코드 조사 및 대응 프로세스의 상당 부분을 자동화할 수 있습니다. 의심스러운 바이너리를 ThreatGrid의 샌드박싱 기술에서 실행하고, 결과 보고서를 검색한 다음, 적절한 대응을 자동으로 실행할 수 있습니다.

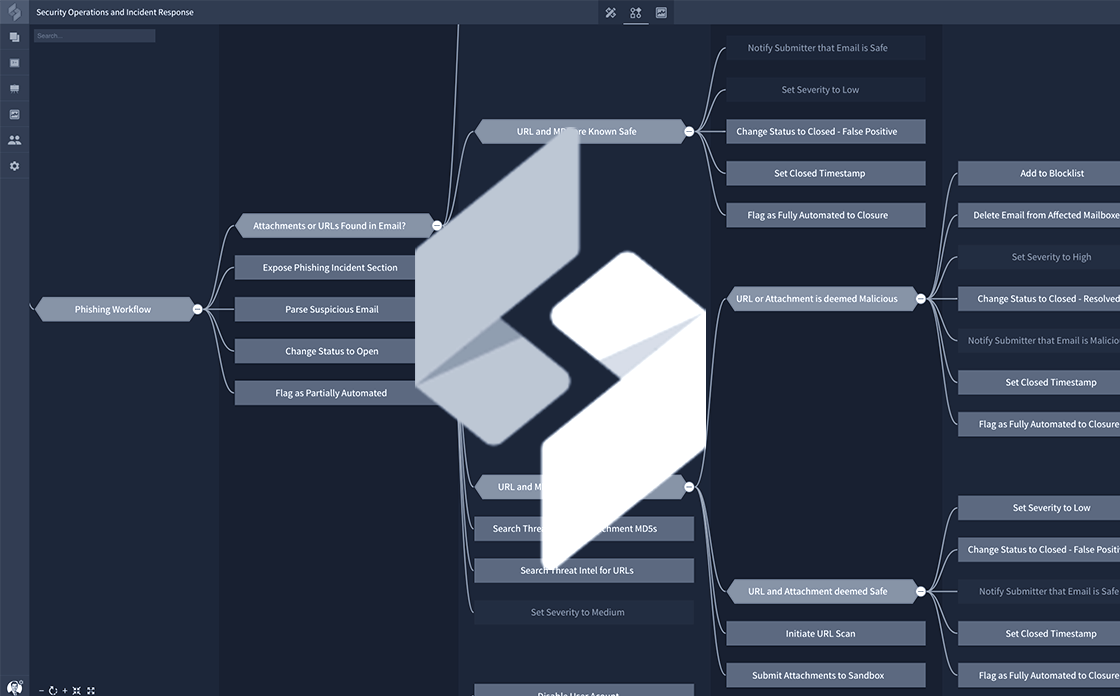

Swimlane에 내장된 자동화된 워크플로 기능을 활용하면 ThreatGrid의 샌드박스 보고서 결과를 기반으로 다양한 복구 조치를 취할 수 있습니다. 아래 워크플로에서 그 예시를 확인할 수 있습니다.

ThreatGrid와 같은 샌드박싱 기술과 Swimlane 통합을 활용하는 일반적인 특정 사용 사례는 의심스러운 이메일 첨부 파일을 분석하는 것입니다. 보안 팀은 종종 사용자가 의심스러운 이메일을 SOC에 제출하여 분석할 수 있는 프로그램을 구현합니다. 이러한 이메일을 수동으로 분석하는 데는 상당한 시간이 소요될 수 있습니다. 헤더를 추출하고, 본문에서 URL을 추출하고, 첨부 파일을 가져와 샌드박스 기술에 제출하고, 위협 인텔리전스 소스에서 지표를 조회해야 하기 때문입니다.

이는 이메일이 실제 피싱 시도인지 여부를 판단하기 위한 것일 뿐입니다. 대응 조치는 보안 분석가가 수동으로 수행해야 하는 완전히 별개의 작업입니다. 하지만 이제 Swimlane의 데이터 기반 워크플로와 Swimlane에서 제공하는 모든 통합 기능을 활용하여 이러한 작업을 지능적으로 자동화할 수 있습니다.

더 자세히 알고 싶으시다면 영상을 시청하세요. 라이브 데모 Cisco 보안 제품과의 통합에 대한 내용을 온디맨드 웹 세미나에서 확인하세요.“자동화된 사고 대응으로 피싱 공격을 차단하세요”"Cisco AMP ThreatGrid 및 Swimlane이 제공합니다.".