As integrações prontas para uso do Swimlane automatizam os processos de defesa contra malware do Cisco AMP ThreatGrid.

Uma tarefa repetitiva comum em um Centro de Operações de Segurança (SOC) é submeter arquivos suspeitos a uma tecnologia de sandbox de malware. Essas tecnologias executam o binário em um ambiente seguro e enviam um relatório com detalhes valiosos sobre o funcionamento daquele malware específico. Os analistas, então, revisam os resultados e tomam diversas medidas, como coletar informações adicionais de fontes de inteligência de ameaças, atualizar conjuntos de regras, realizar procedimentos de remediação, como isolar um host, e muito mais. Infelizmente, além da própria execução do sandbox, esses são processos manuais que consomem muito tempo.

A integração imediata do Swimlane com Cisco ThreatGrid Permite automatizar grande parte do processo de investigação e resposta a malware. Pode submeter binários suspeitos para execução na tecnologia de sandbox do ThreatGrid, recuperar o relatório resultante e, em seguida, executar automaticamente uma resposta adequada.

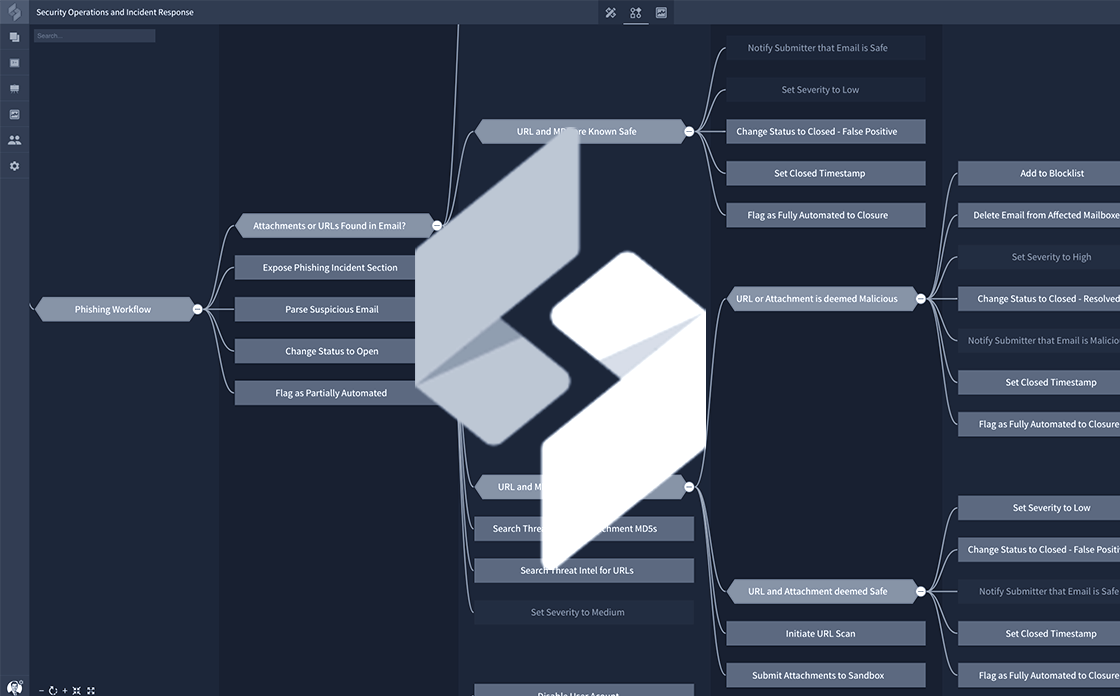

Graças aos recursos de fluxo de trabalho automatizados integrados do Swimlane, diferentes conjuntos de ações corretivas podem ser executados com base nos resultados do relatório do sandbox do ThreatGrid. Um exemplo disso é apresentado no fluxo de trabalho abaixo.

Um caso de uso específico comum para aproveitar as integrações do Swimlane com uma tecnologia de sandbox como o ThreatGrid é a análise de anexos de e-mail suspeitos. Frequentemente, uma equipe de segurança implementa um programa que permite aos usuários enviar e-mails suspeitos para o SOC para análise. A análise manual desses e-mails pode ser bastante demorada – extrair cabeçalhos, obter URLs do corpo da mensagem, capturar anexos, enviá-los para tecnologias de sandbox e consultar fontes de inteligência de ameaças em busca de indicadores.

E isso serve apenas para determinar se o e-mail é uma tentativa real de phishing. As ações de resposta são um conjunto completamente separado de tarefas normalmente manuais que um analista de segurança precisa executar. Mas agora elas podem ser automatizadas de forma inteligente usando o fluxo de trabalho orientado a dados do Swimlane, em conjunto com toda a gama de integrações disponíveis na plataforma.

Se você tiver interesse em saber mais, assista a um vídeo. demonstração ao vivo das nossas integrações com os produtos de segurança da Cisco em um webinar sob demanda.“Interrompa ataques de phishing com resposta automatizada a incidentes.”Apresentado por Cisco AMP ThreatGrid e Swimlane.