Die sofort einsatzbereiten Swimlane-Integrationen automatisieren die Malware-Abwehrprozesse von Cisco AMP ThreatGrid.

Eine häufige, sich wiederholende Aufgabe in einem Security Operations Center (SOC) ist das Übermitteln verdächtiger Dateien an eine Malware-Sandbox-Technologie. Diese führt die Binärdatei in einer sicheren Umgebung aus und liefert wertvolle Informationen über die Funktionsweise der jeweiligen Malware. Analysten überprüfen anschließend die Ergebnisse und ergreifen verschiedene Maßnahmen, wie das Sammeln zusätzlicher Informationen aus Bedrohungsdatenquellen, das Aktualisieren von Regelsätzen und die Durchführung von Behebungsmaßnahmen wie die Isolierung eines Hosts. Abgesehen vom eigentlichen Betrieb der Sandbox sind dies leider sehr zeitaufwändige manuelle Prozesse.

Swimlanes sofort einsatzbereite Integration mit Cisco ThreatGrid Ermöglicht die Automatisierung eines Großteils der Malware-Untersuchung und -Reaktion. Verdächtige Binärdateien können zur Ausführung in der Sandbox-Technologie von ThreatGrid eingereicht, der resultierende Bericht abgerufen und anschließend automatisch eine geeignete Reaktion ausgeführt werden.

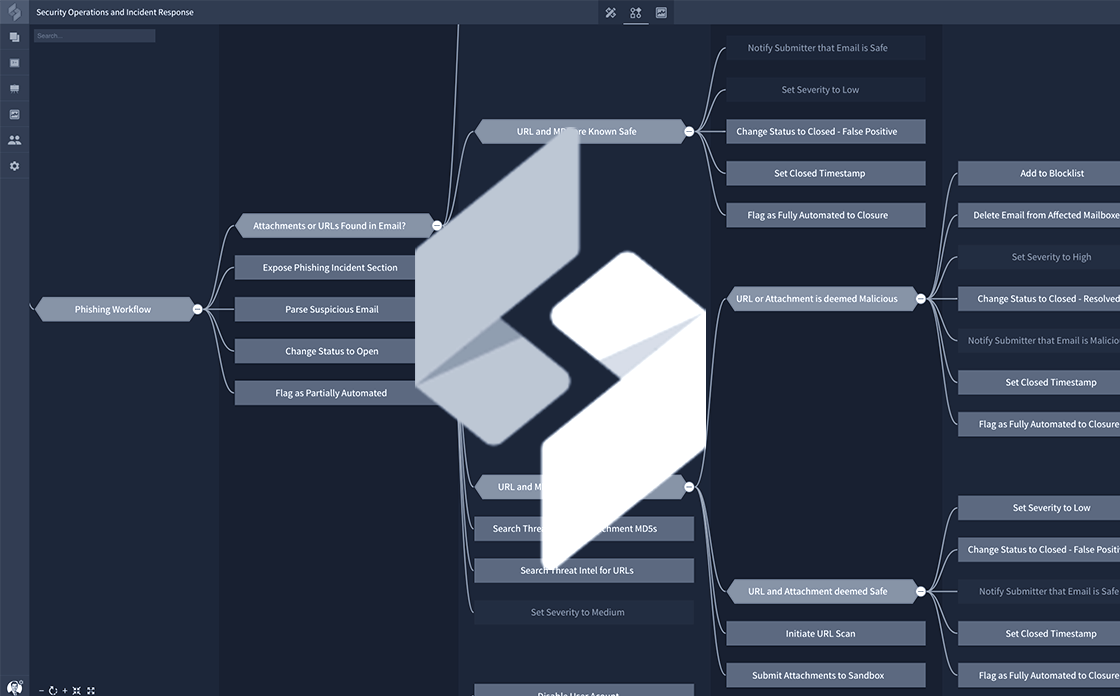

Dank der integrierten, automatisierten Workflow-Funktionen von Swimlane können basierend auf den Ergebnissen des ThreatGrid-Sandbox-Berichts verschiedene Maßnahmen zur Behebung von Sicherheitslücken ergriffen werden. Ein Beispiel hierfür ist im folgenden Workflow dargestellt.

Ein typischer Anwendungsfall für die Nutzung von Swimlane-Integrationen mit Sandboxing-Technologien wie ThreatGrid ist die Analyse verdächtiger E-Mail-Anhänge. Sicherheitsteams setzen häufig ein Programm ein, mit dem Benutzer verdächtige E-Mails zur Analyse an das SOC senden können. Die manuelle Analyse dieser E-Mails ist sehr zeitaufwendig – Header müssen extrahiert, URLs aus dem E-Mail-Text extrahiert, Anhänge erfasst, an Sandbox-Technologien übermittelt und Bedrohungsdatenquellen nach Indikatoren abgefragt werden.

Und das dient lediglich der Feststellung, ob es sich bei der E-Mail tatsächlich um einen Phishing-Versuch handelt. Die Reaktion darauf ist ein völlig separater Bereich von üblicherweise manuellen Aufgaben, die ein Sicherheitsanalyst durchführen muss. Diese lassen sich jedoch mithilfe des datengesteuerten Workflows von Swimlane und der gesamten in Swimlane verfügbaren Integrationsbibliothek intelligent automatisieren.

Wenn Sie mehr erfahren möchten, schauen Sie sich ein Video an. Live-Demo Unsere Integrationen mit Cisco-Sicherheitsprodukten in einem On-Demand-Webinar “Phishing-Angriffe durch automatisierte Vorfallsreaktion stoppen”Präsentiert von Cisco AMP ThreatGrid und Swimlane.“.