내부자 위협은 조직과 연관된 개인이 악의적인 목적으로 접근 권한을 남용하여 지적 재산이나 기타 데이터를 탈취하는 경우 발생합니다. 내부자 위협을 탐지하는 것은 어려울 수 있습니다. 하지만 보안 정보 및 이벤트 관리(SIEM) 시스템이나 데이터 손실 방지(DLP) 제품을 사용하면 조직 외부로의 데이터 유출(승인되지 않았거나 예상치 못한 유출)을 감지하는 경고를 생성할 수 있습니다.

이러한 이벤트를 감지하면 보안 운영 센터(SOC)에서 신속하게 조사해야 합니다. 스윔레인과 당사의 솔루션을 활용하면 이러한 조사를 신속하게 진행할 수 있습니다. 내부자 위협 활용 사례, 이를 통해 내부자 위협을 신속하고 정확하게 조사하고 대응할 수 있습니다.

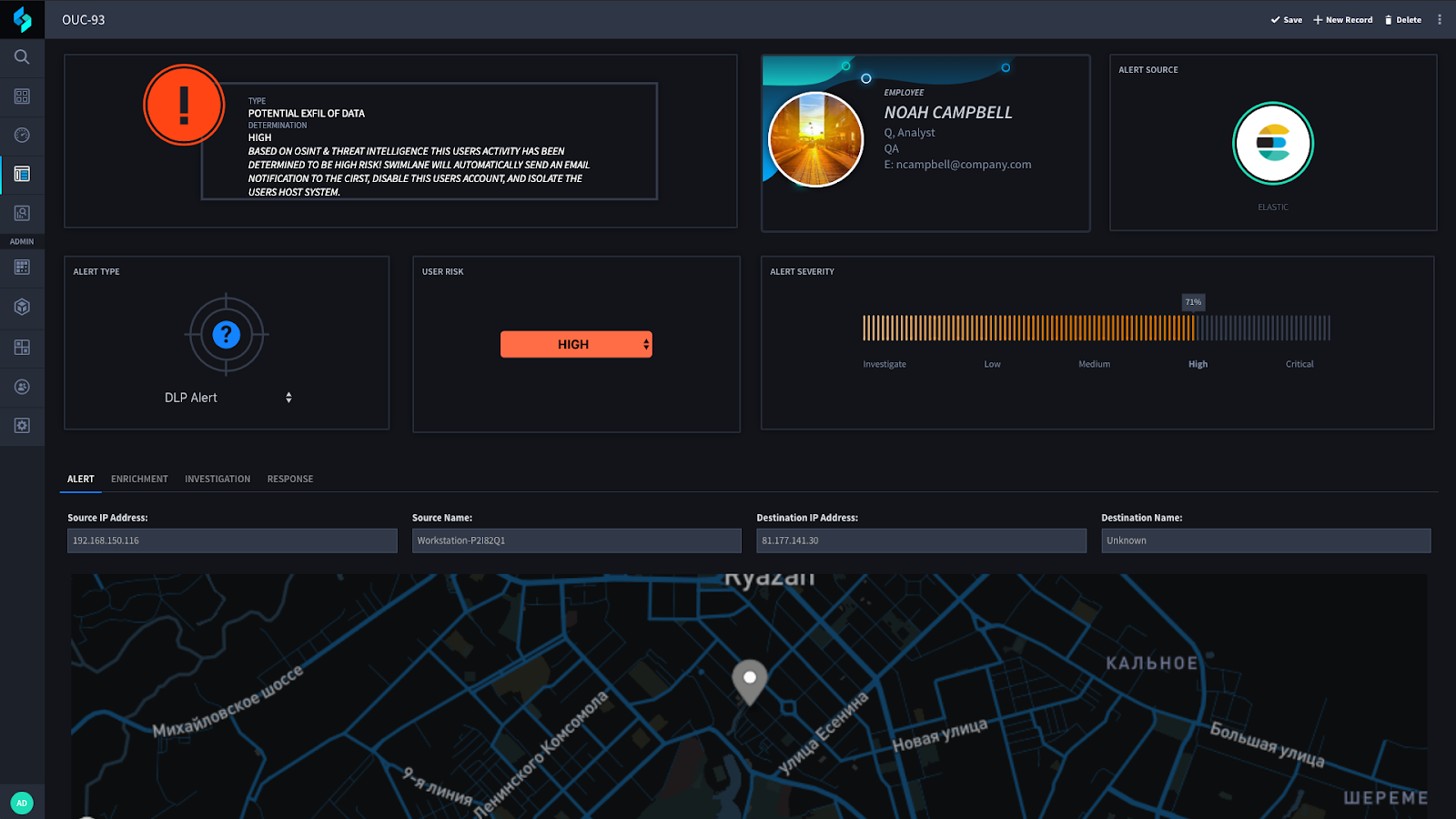

SIEM 또는 DLP 제품에서 경고가 수신되면 Swimlane은 해당 경고를 자동으로 수집하고 조사할 수 있습니다. 이 사용 사례의 첫 번째 단계는 Active Directory에서 경고를 발생시킨 사용자에 대한 정보를 자동으로 조회하는 것입니다. 이 단계가 완료되면 Swimlane은 여러 오픈 소스 인텔리전스(OSINT) 및 위협 인텔리전스 소스를 사용하여 대상 IP 주소가 악성(또는 알려진 악성)일 가능성을 판단하기 위한 추가 분석을 자동으로 시작합니다.

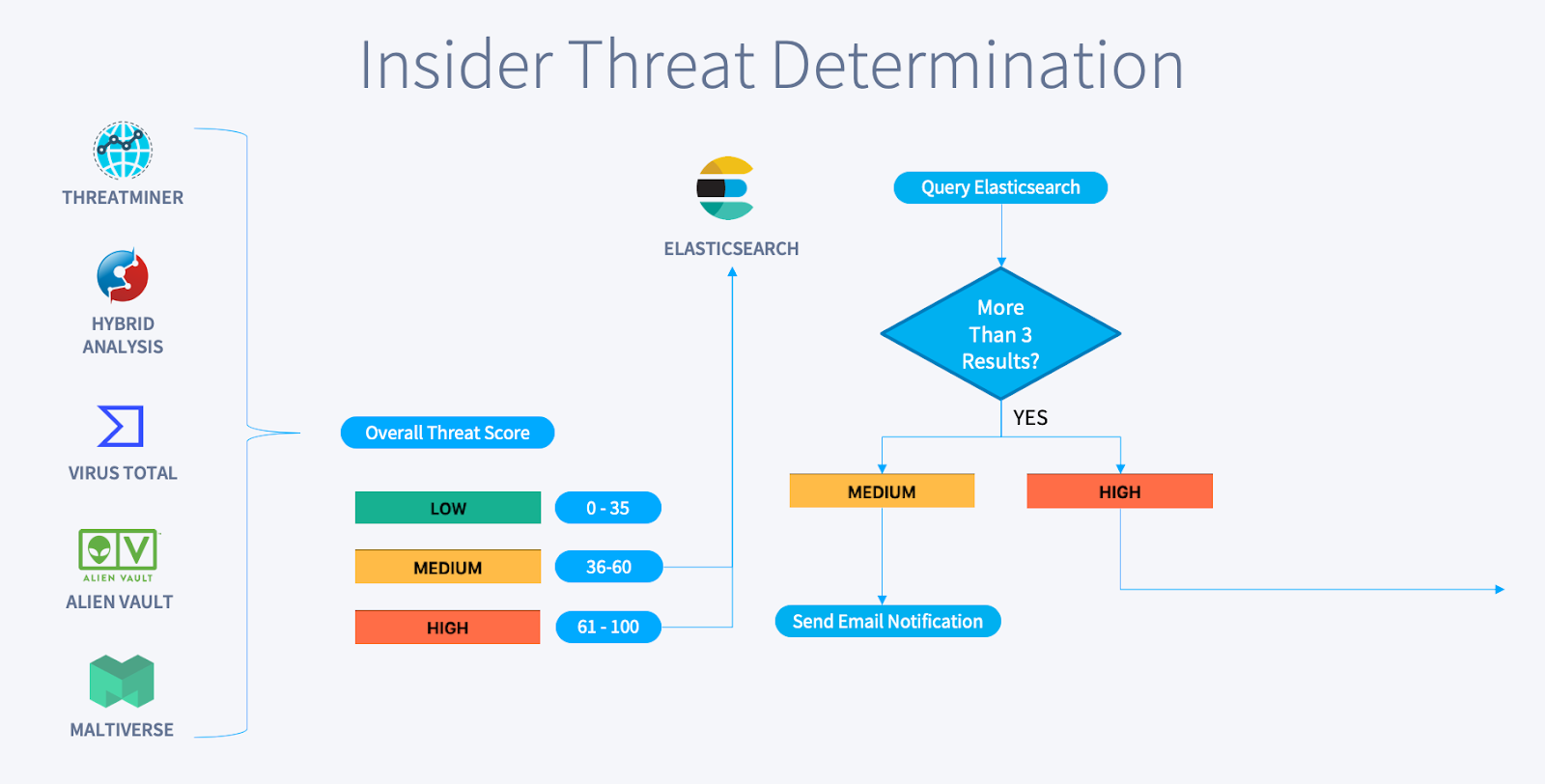

다양한 데이터 보강 소스의 예시로서, 이 사용 사례에는 다음과 같은 제품과의 통합이 포함됩니다.

- 바이러스 총계

- 하이브리드 분석

- 에일리언볼트 OTX

- 몰티버스

- 위협마이너

- 앱릴리티

- IPINFO.io

- 바이러스트래커

다양한 소스, 내부 및 외부 위협 인텔리전스를 추가하려면 200개 이상의 통합 기능을 활용할 수 있습니다. 만약 사용하시는 제품에 대한 통합 기능이 없더라도, 저희 개발 목록에 있을 가능성이 높습니다. 또한 통합 기능을 요청하실 수도 있습니다(저희 통합 팀은 매우 뛰어납니다!).

결과를 사용하여 Swimlane은 보강 소스를 집계하고 점수를 매깁니다. 다음으로 Swimlane은 SIEM(이 예에서는 Elastic)에 쿼리를 보내 해당 IP 주소와 통신할 수 있는 다른 시스템이 있는지 확인합니다. 보강 소스 점수와 추가 로그를 종합하여 낮음, 중간 또는 높음 상태를 결정합니다. 다음 다이어그램은 이 프로세스를 보여줍니다.

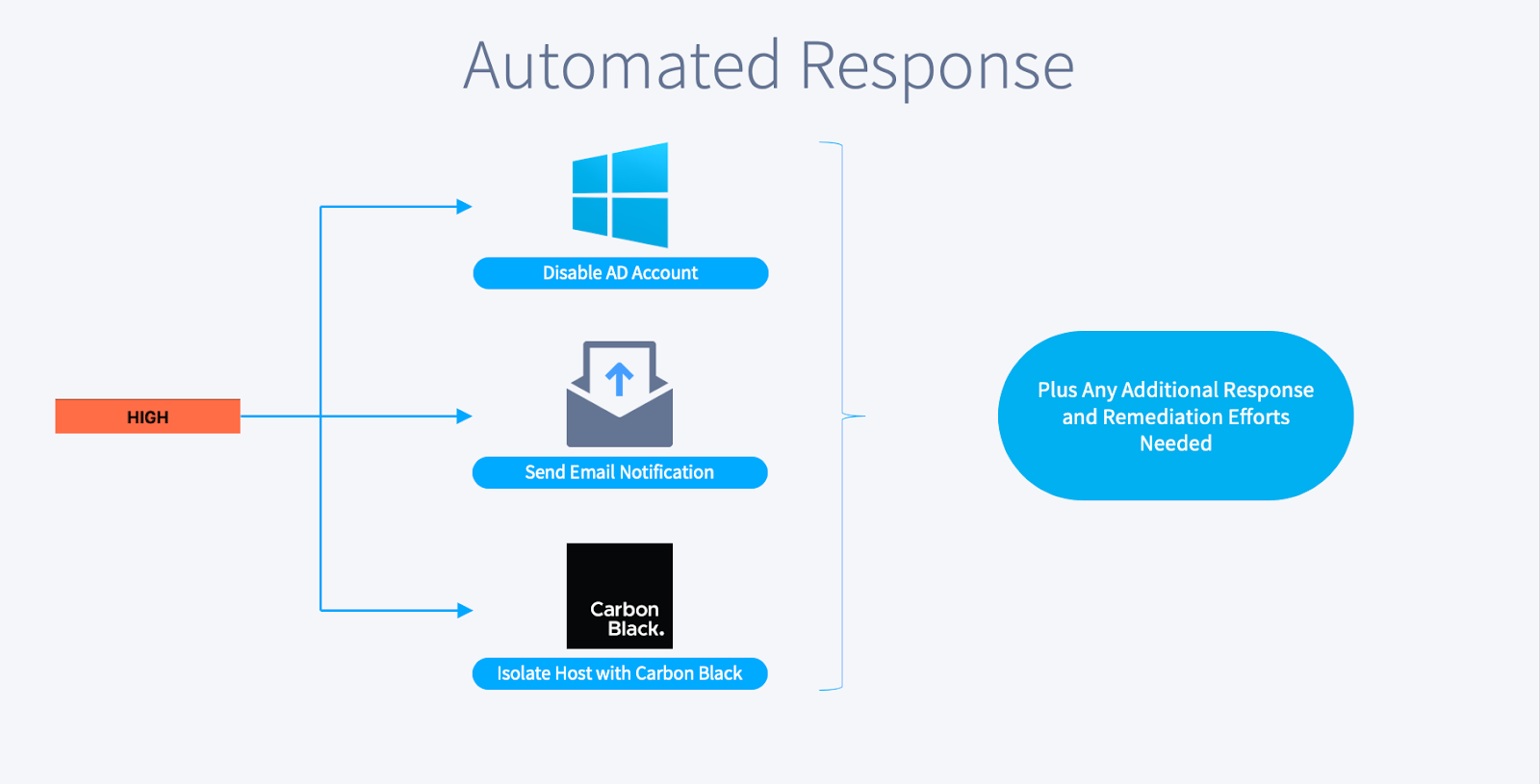

전체 결정이 m으로 간주된다면에디움, Swimlane은 사고 대응팀과 같은 원하는 담당자에게 자동 이메일 알림을 보냅니다. 만약 판단이 h로 간주된다면아야, Swimlane은 이메일 알림 전송 외에도 추가적인 조치를 취합니다.

Swimlane은 Active Directory에서 해당 사용자의 계정을 자동으로 비활성화하고 조직에서 지정한 담당자에게 이메일로 알림을 보냅니다. 마지막으로 Swimlane은 EDR 제품(이 경우 Carbon Black)을 사용하여 해당 호스트를 격리합니다. 추가적인 대응 및 복구 작업이 필요한 경우 워크플로에 쉽게 추가할 수 있습니다.

다른 모든 사용 사례와 마찬가지로, 내부자 위협 조사 및 대응을 위한 사전 정의된 워크플로우를 제공하며, 조직의 요구 사항에 맞게 쉽게 수정할 수 있습니다. 위험 점수 계산 방식을 변경하거나 특정 정보 소스에 가중치를 부여하는 등 원하는 대로 간편하게 설정할 수 있습니다. 또한 특정 자동화 작업이 수행되는 시점(및 기타 원하는 작업)을 쉽게 변경할 수 있습니다.

여기 있습니다 스윔레인 내부자 위협 사용 사례 워크플로 개요:

이제 여러분께 소개해 드렸으니, 내부자 위협 활용 사례 워크플로, 이제 실제 사용 사례를 살펴볼 시간입니다! 지금 등록하세요 다가오는 스윔레인 웨비나 지금!

SOAR 활용 사례: 내부자 위협

이번 웨비나에서는 보안 연구 엔지니어인 조쉬 리카드와 SOAR 전도사인 제이 스팬이 SOAR를 활용하여 잠재적인 내부자 위협을 탐지, 분석 및 대응하는 세 가지 사용 사례를 소개합니다.