Les menaces internes surviennent lorsqu'une personne liée à une organisation abuse de son accès à des fins malveillantes, comme le vol de propriété intellectuelle ou d'autres données. Détecter ces menaces peut s'avérer complexe. Toutefois, grâce à un système de gestion des informations et des événements de sécurité (SIEM) ou à des solutions de prévention des pertes de données (DLP), il est possible de configurer des alertes afin de détecter toute exfiltration de données non autorisée ou inattendue de votre organisation.

Une fois ces événements détectés, votre centre d'opérations de sécurité (SOC) doit mener une enquête rapide. Pour cela, utilisez Swimlane et notre Cas d'utilisation de la menace interne, Vous pouvez ainsi enquêter sur ces menaces internes et y répondre rapidement et avec précision.

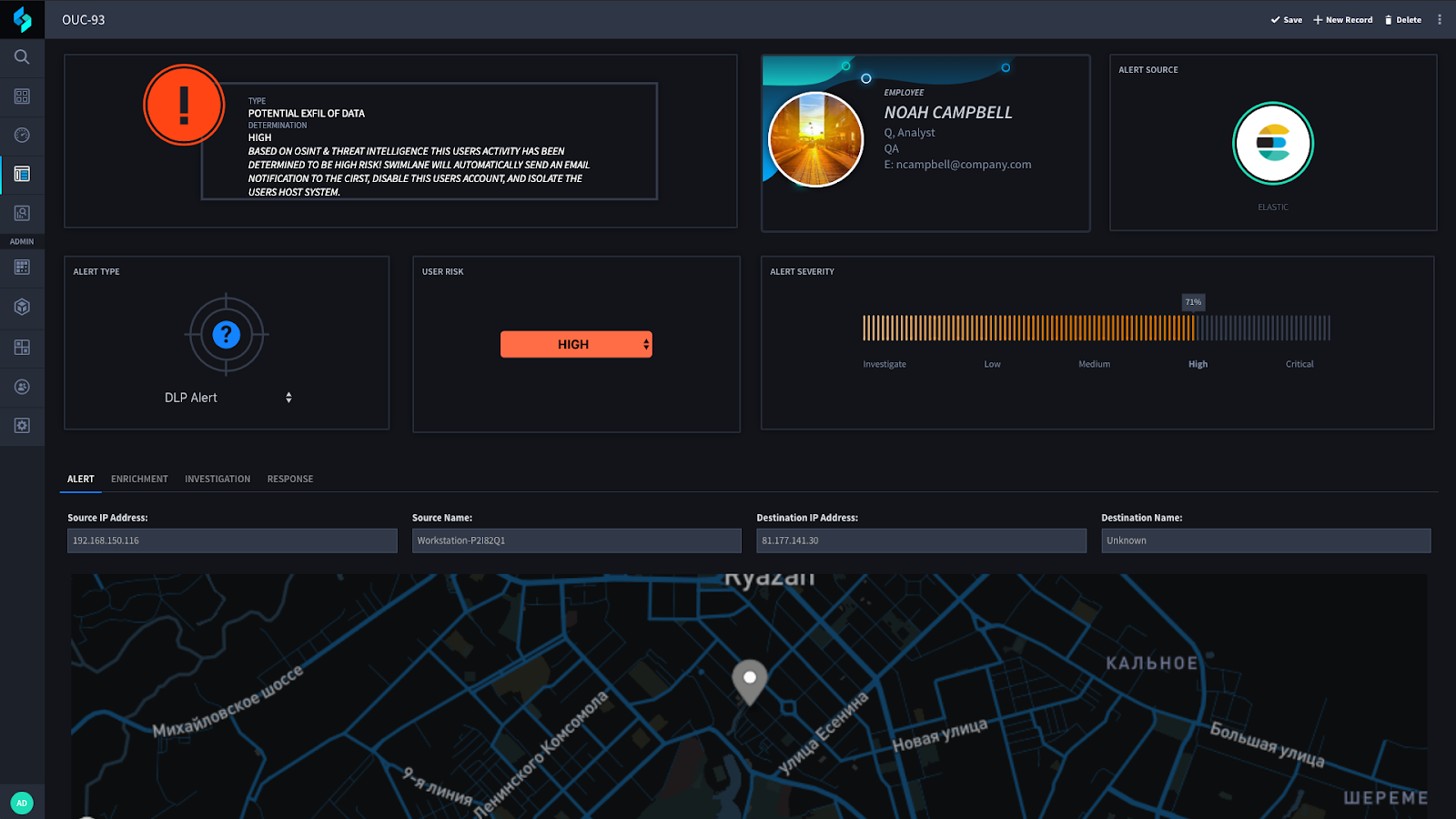

Que l'alerte provienne de votre solution SIEM ou DLP, Swimlane peut l'ingérer et lancer automatiquement son analyse. La première étape consiste à interroger automatiquement Active Directory pour obtenir des informations sur l'utilisateur à l'origine de l'alerte. Une fois cette étape terminée, Swimlane procède automatiquement à l'enrichissement des données à l'aide de multiples sources de renseignements en sources ouvertes (OSINT) et de renseignements sur les menaces afin de déterminer la probabilité que l'adresse IP de destination soit malveillante (ou connue pour l'être).

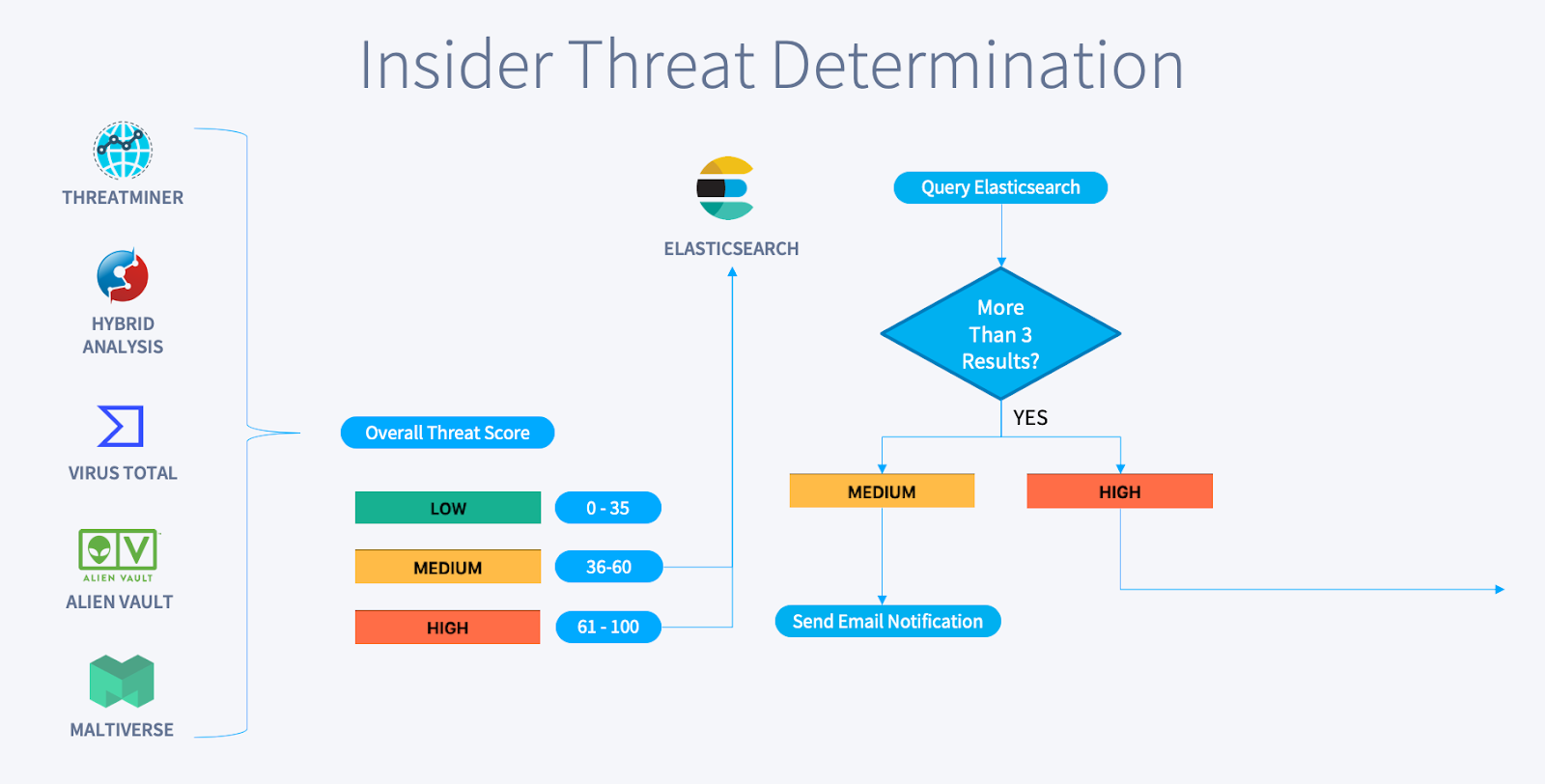

À titre d'exemple de différentes sources d'enrichissement, ce cas d'utilisation inclut des intégrations avec les produits suivants :

- VirusTotal

- Analyse hybride

- AlienVault OTX

- Maltivers

- Menace

- Aptitude

- IPINFO.io

- VirusTracker

Si vous souhaitez ajouter différentes sources de renseignements sur les menaces, internes et externes, vous pouvez le faire grâce à nos plus de 200 intégrations. Si nous n'avons pas encore d'intégration pour votre produit, il y a de fortes chances qu'elle soit en cours de développement. Vous pouvez également nous faire part de votre demande d'intégration (notre équipe d'intégration est excellente !).

À partir des résultats, Swimlane comptabilise et évalue les sources d'enrichissement. Ensuite, Swimlane interroge votre SIEM (Elastic dans cet exemple) afin de vérifier la présence d'autres systèmes communiquant avec cette adresse IP. La combinaison du score des sources d'enrichissement et des journaux supplémentaires détermine un niveau de risque : faible, moyen ou élevé. Le schéma suivant illustre ce processus :

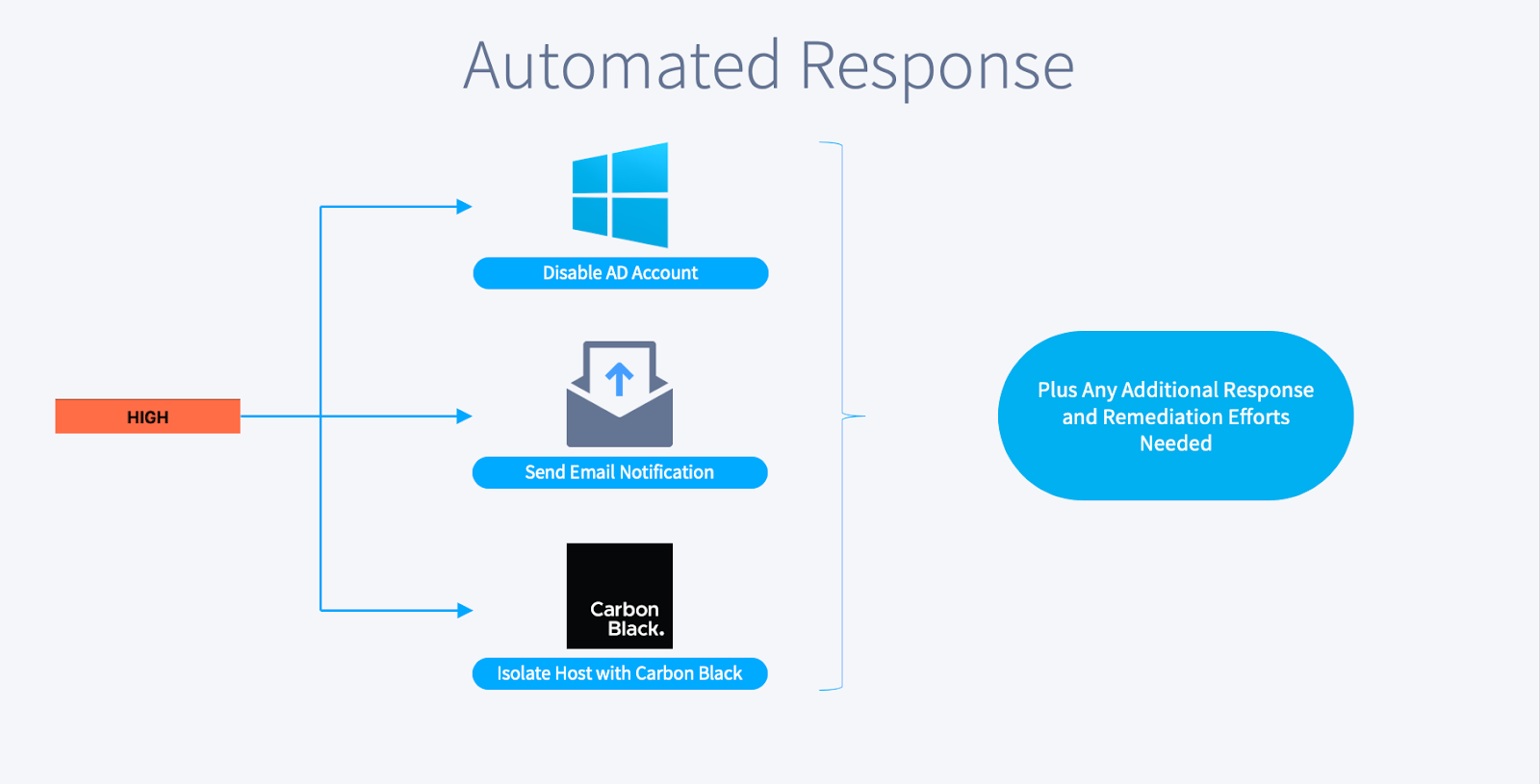

Si la détermination globale est considérée comme medium, Swimlane envoie automatiquement des notifications par e-mail aux parties concernées, telles que l'équipe d'intervention en cas d'incident. Si la décision est jugée hhaut, Swimlane effectue des actions supplémentaires en plus de l'envoi des notifications par e-mail :

Swimlane désactivera automatiquement les comptes utilisateurs dans Active Directory et enverra des notifications par e-mail aux personnes concernées définies par votre organisation. Enfin, Swimlane isolera cet hôte à l'aide de votre solution EDR (Carbon Black dans ce cas). Si des mesures correctives supplémentaires sont nécessaires, vous pouvez facilement les intégrer au flux de travail.

Comme pour tous nos cas d'utilisation, nous proposons un flux de travail prédéfini pour l'investigation et la réponse aux menaces internes, facilement adaptable aux besoins de votre organisation. Vous pouvez, par exemple, modifier le calcul du score de risque ou pondérer certaines sources d'enrichissement. De même, vous pouvez facilement ajuster le calendrier d'exécution des actions automatisées (ainsi que toute autre action souhaitée).

Voici le Cas d'utilisation de la menace interne Swimlane Aperçu du flux de travail :

Maintenant que nous vous avons présenté le Cas d'utilisation de la menace interne Flux de travail, il est temps de voir le cas d'utilisation en action ! Inscrivez-vous à la prochain webinaire Swimlane maintenant!

Cas d'utilisation SOAR : Menaces internes

Au cours de ce webinaire, Josh Rickard, ingénieur en recherche sur la sécurité, et Jay Spann, expert SOAR, vous présenteront trois cas d'utilisation de SOAR pour détecter, analyser et répondre aux menaces internes potentielles.