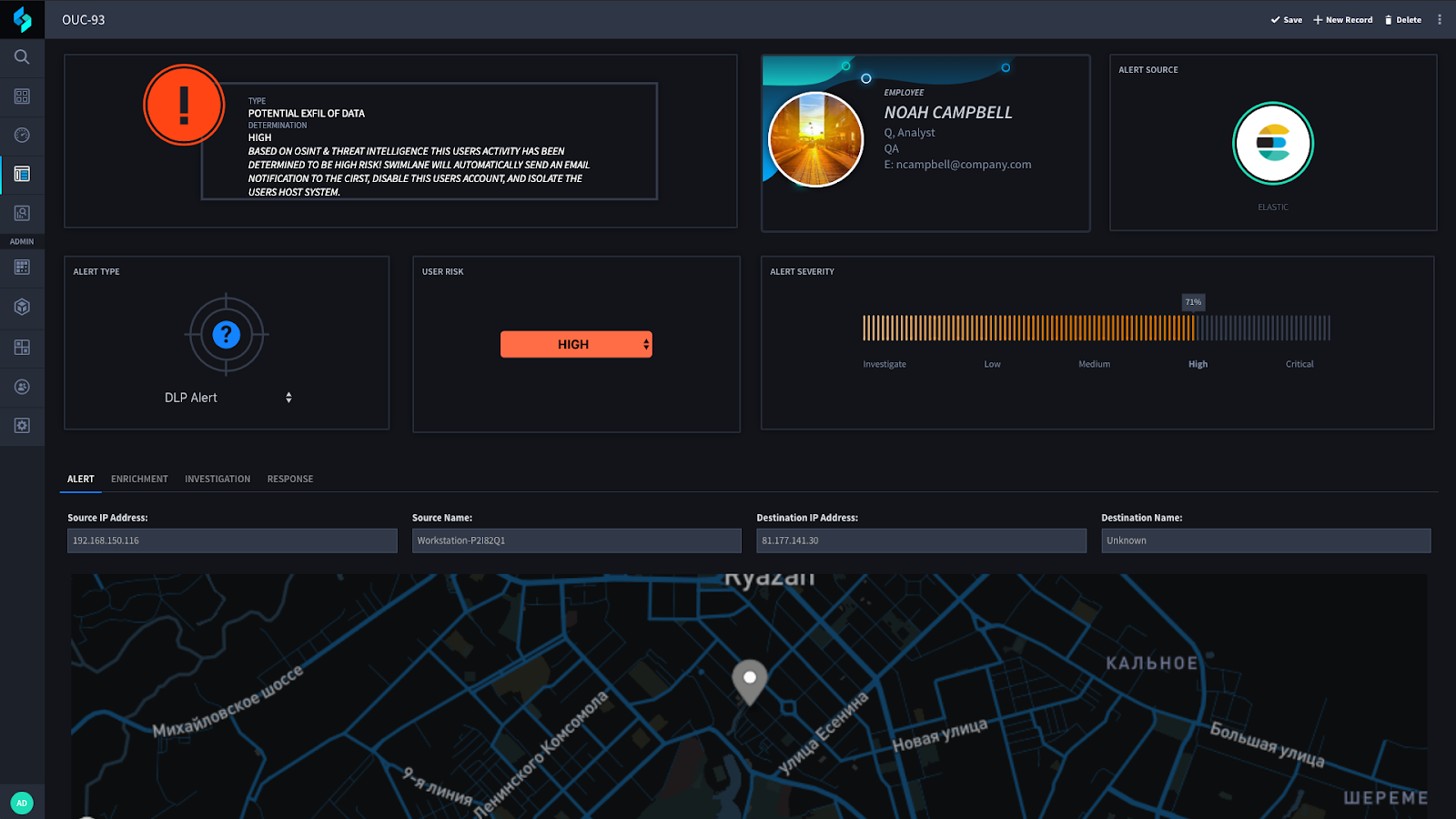

Ameaças internas ocorrem quando um indivíduo com vínculos com uma organização utiliza indevidamente seu acesso para fins maliciosos, como roubo de propriedade intelectual ou outros dados. Detectar ameaças internas pode ser difícil. No entanto, utilizando um sistema de gerenciamento de informações e eventos de segurança (SIEM) ou produtos de prevenção contra perda de dados (DLP), é possível criar alertas para detectar a exfiltração de dados que saem da sua organização de forma não autorizada ou inesperada.

Assim que esses eventos forem detectados, seu centro de operações de segurança (SOC) precisa investigar rapidamente. Utilizando o Swimlane e nossa plataforma, você terá acesso a essas soluções. Caso de uso de ameaça interna, Assim, você pode investigar e responder a essas ameaças internas de forma rápida e precisa.

Independentemente de o alerta ser recebido do seu produto SIEM ou DLP, o Swimlane pode ingeri-lo e iniciar a investigação automaticamente. O primeiro passo neste caso de uso é consultar automaticamente o Active Directory para obter informações sobre o usuário que gerou o alerta. Assim que essa etapa for concluída, o Swimlane iniciará automaticamente o enriquecimento usando múltiplas fontes de inteligência de código aberto (OSINT) e de inteligência de ameaças para determinar a probabilidade de o endereço IP de destino ser malicioso (ou sabidamente malicioso).

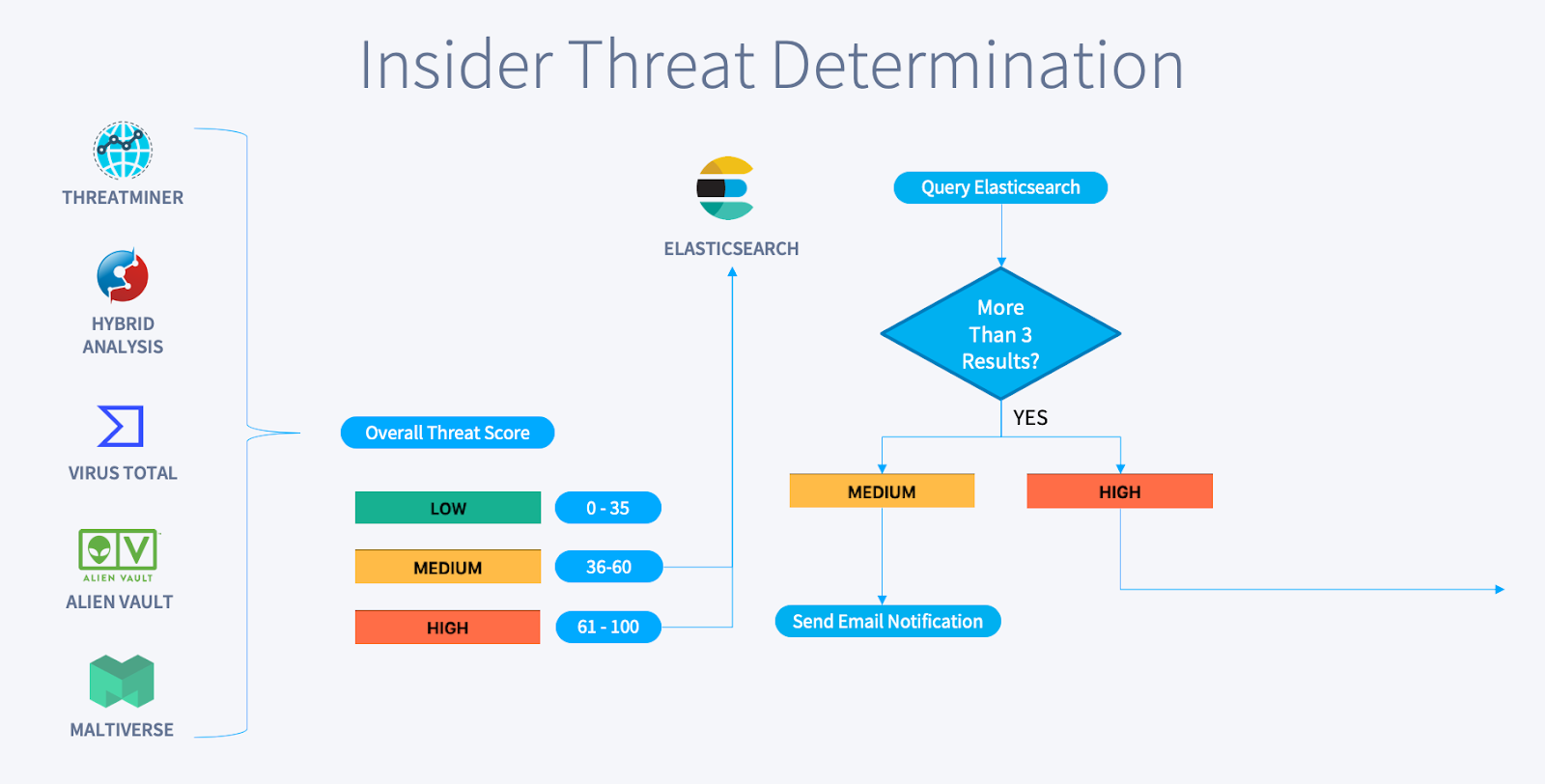

Como exemplo de diferentes fontes de enriquecimento, este caso de uso inclui integrações com os seguintes produtos:

- VirusTotal

- Análise Híbrida

- AlienVault OTX

- Maldiversidade

- ThreatMiner

- Apility

- IPINFO.io

- Rastreador de Vírus

Se desejar adicionar diferentes fontes de inteligência de ameaças, internas e externas, você pode fazê-lo usando qualquer uma de nossas mais de 200 integrações. Caso não tenhamos uma integração para o seu produto, provavelmente ela está em nossa lista de pendências. Você também pode solicitar uma integração (nossa equipe de integrações é excelente!).

Com base nos resultados, o Swimlane contabiliza e classifica as fontes de enriquecimento. Em seguida, o Swimlane consulta seu SIEM (Elastic neste exemplo) para verificar se há outros sistemas que possam estar se comunicando com esse endereço IP. A combinação da pontuação das fontes de enriquecimento, bem como logs adicionais, gera um status de determinação baixo, médio ou alto. O diagrama a seguir descreve esse processo:

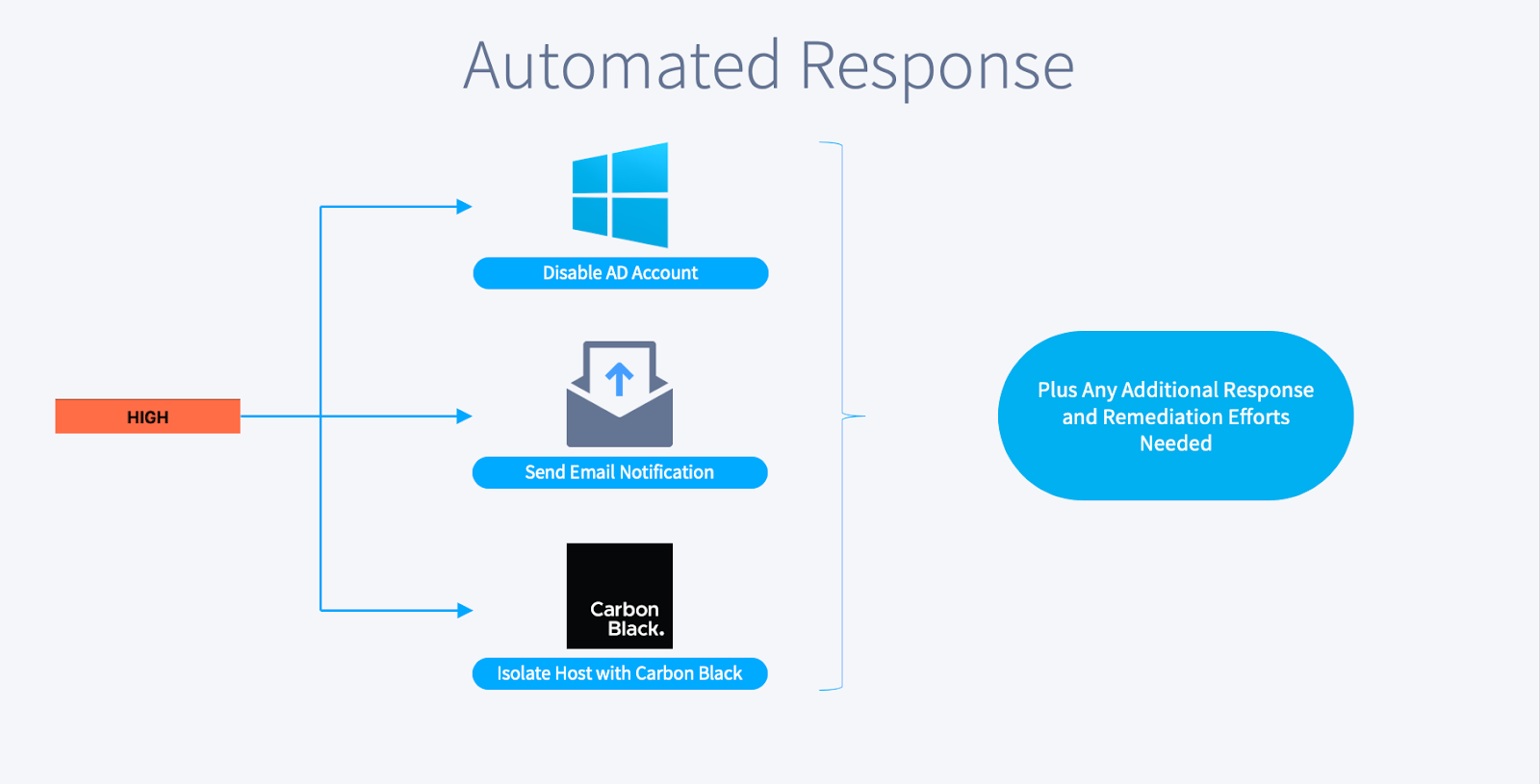

Se a determinação geral for considerada medium, O Swimlane envia automaticamente notificações por e-mail para as partes desejadas, como a equipe de resposta a incidentes. Se a determinação for considerada haltura, Além de enviar notificações por e-mail, a Swimlane realiza ações adicionais:

O Swimlane desativará automaticamente as contas do usuário no Active Directory e enviará notificações por e-mail para os indivíduos apropriados definidos pela sua organização. Por fim, o Swimlane isolará esse host usando seu produto EDR (Carbon Black, neste caso). Se forem necessárias ou desejadas medidas adicionais de resposta e correção, você poderá adicioná-las facilmente ao fluxo de trabalho.

Assim como em todos os nossos casos de uso, temos um fluxo de trabalho predefinido para investigação e resposta a ameaças internas, que pode ser facilmente modificado para atender às necessidades da sua organização. Se desejar alterar a forma como a pontuação de risco é calculada ou atribuir um peso maior a determinadas fontes de enriquecimento em relação a outras, você pode fazê-lo facilmente. Também é possível alterar com facilidade o momento em que determinadas ações automatizadas são executadas (além de quaisquer outras ações desejadas).

Aqui está o Caso de uso de ameaça interna em raias de natação Visão geral do fluxo de trabalho:

Agora que apresentamos a você o Caso de uso de ameaça interna Fluxos de trabalho: chegou a hora de ver o caso de uso em ação! Inscreva-se para o Próximo webinar da Swimlane agora!

Caso de uso do SOAR: Ameaças internas

Neste webinar, o Engenheiro de Pesquisa de Segurança Josh Rickard e o Evangelista do SOAR Jay Spann apresentarão três casos de uso do SOAR para detectar, analisar e responder a potenciais ameaças internas.