Las amenazas internas se producen cuando una persona vinculada a una organización hace un uso indebido de su acceso con fines maliciosos, como el robo de propiedad intelectual u otros datos. Detectar amenazas internas puede ser difícil. Sin embargo, mediante un sistema de gestión de eventos e información de seguridad (SIEM) o productos de prevención de pérdida de datos (DLP), puede crear alertas para detectar la exfiltración no autorizada o inesperada de datos que salen de su organización.

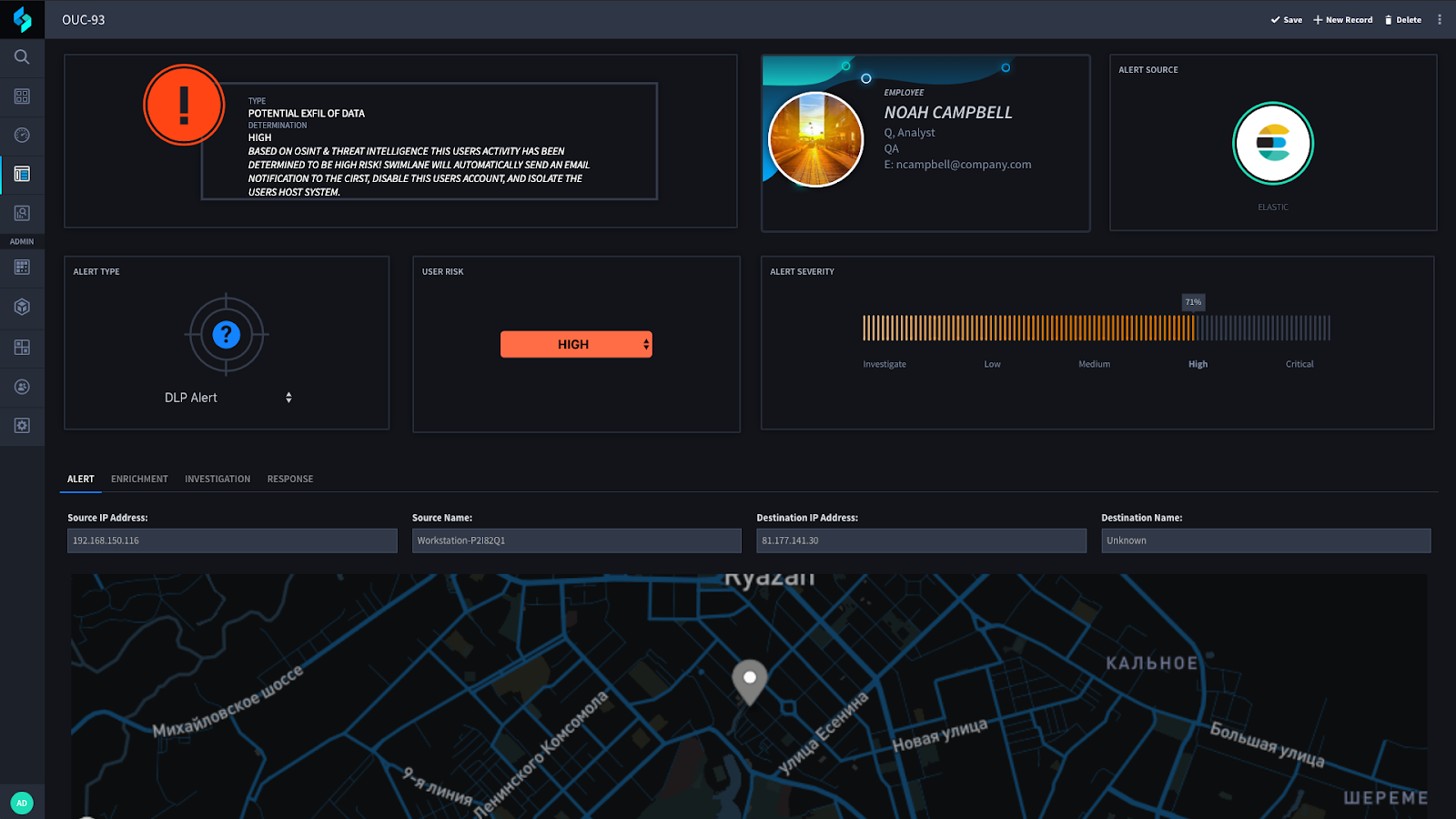

Una vez que haya detectado estos eventos, su centro de operaciones de seguridad (SOC) debe investigarlos rápidamente. Utilizando Swimlane y nuestro Caso de uso de amenazas internas, Puede investigar y responder a estas amenazas internas con rapidez y precisión.

Independientemente de si se recibe una alerta de su producto SIEM o DLP, Swimlane puede procesarla e investigarla automáticamente. El primer paso en este caso práctico es consultar automáticamente Active Directory para obtener información sobre el usuario que generó la alerta. Una vez completado este paso, Swimlane iniciará automáticamente el enriquecimiento utilizando múltiples fuentes de inteligencia de código abierto (OSINT) e inteligencia de amenazas para determinar la probabilidad de que la dirección IP de destino sea maliciosa (o se sepa que lo es).

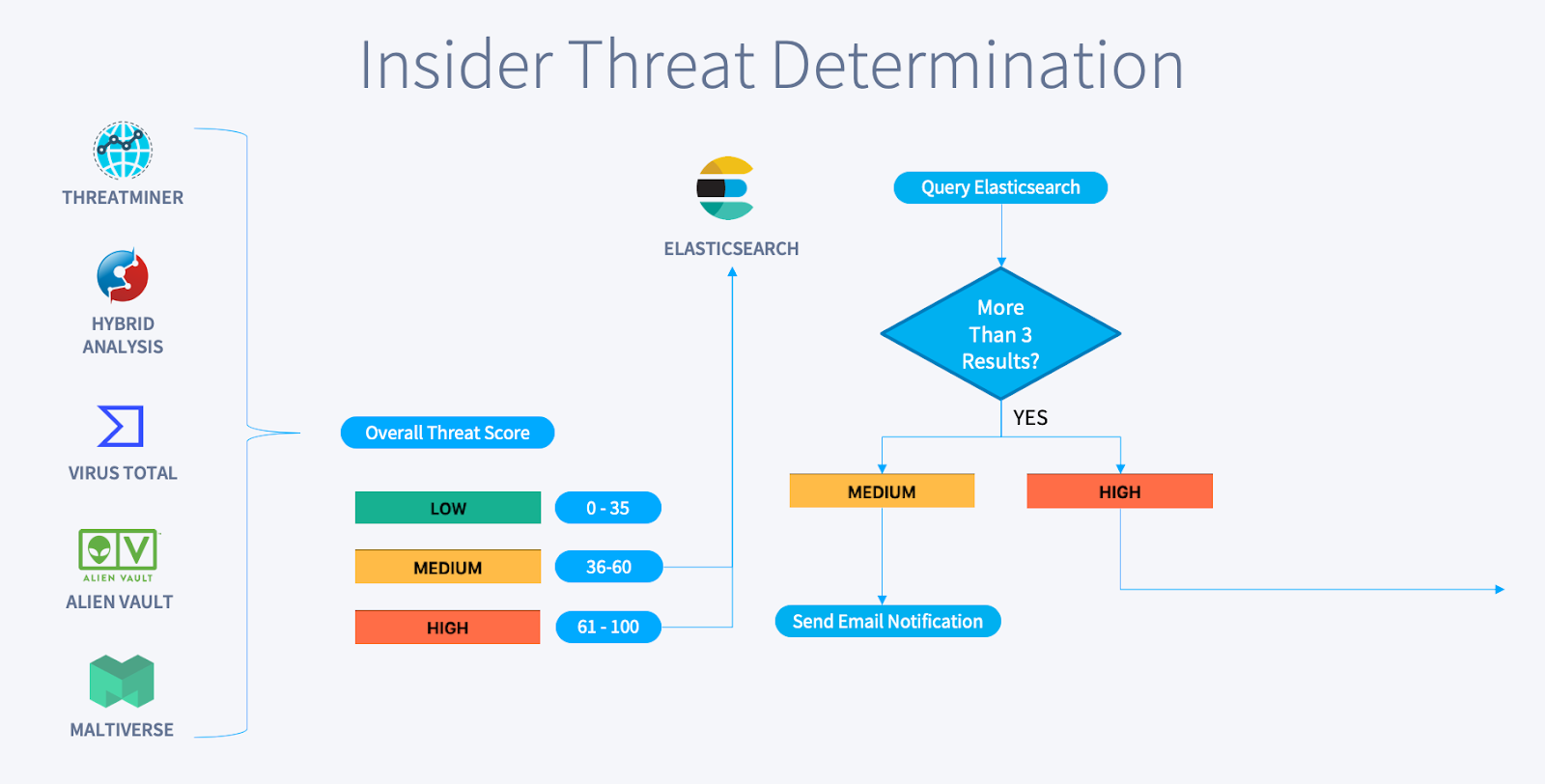

Como muestra de diferentes fuentes de enriquecimiento, este caso de uso incluye integraciones con los siguientes productos:

- VirusTotal

- Análisis híbrido

- AlienVault OTX

- Maltiverio

- Minero de amenazas

- Agilidad

- IPINFO.io

- Rastreador de virus

Si desea agregar diferentes fuentes de inteligencia de amenazas interna y externa, puede hacerlo mediante cualquiera de nuestras más de 200 integraciones. Si no disponemos de una integración para su producto, probablemente la tengamos en nuestro backlog. También puede solicitar una integración (¡nuestro equipo de integraciones es excelente!).

Con los resultados, Swimlane contabilizará y puntuará las fuentes de enriquecimiento. A continuación, consulta su SIEM (Elastic en este ejemplo) para comprobar si hay otros sistemas que se estén comunicando con esta dirección IP. La combinación de la puntuación de las fuentes de enriquecimiento, así como los registros adicionales, genera un estado de determinación bajo, medio o alto. El siguiente diagrama describe este proceso:

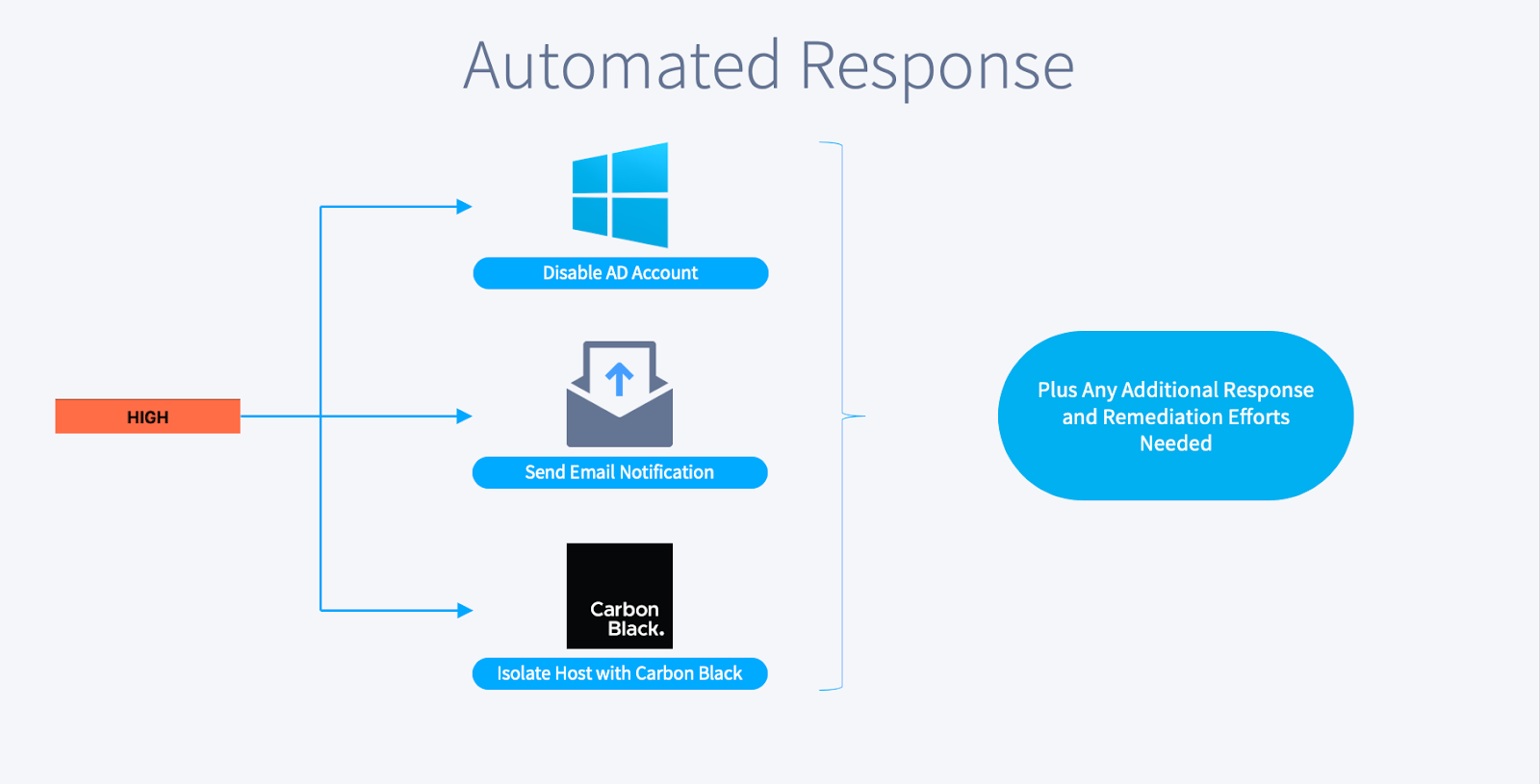

Si se considera la determinación global mmedio, Swimlane envía automáticamente notificaciones por correo electrónico a las partes interesadas, como el equipo de respuesta a incidentes. Si la determinación se considera...¡Ay!, Swimlane realiza acciones adicionales además de enviar notificaciones por correo electrónico:

Swimlane deshabilitará automáticamente las cuentas del usuario en Active Directory y enviará notificaciones por correo electrónico a las personas adecuadas definidas por su organización. Finalmente, Swimlane aislará este host mediante su producto EDR (Carbon Black en este caso). Si se requieren o desean medidas adicionales de respuesta y remediación, puede agregarlas fácilmente al flujo de trabajo.

Al igual que en todos nuestros casos de uso, contamos con un flujo de trabajo predefinido para la investigación y respuesta ante amenazas internas, fácilmente modificable para adaptarse a las necesidades de su organización. Si desea cambiar la forma en que se calcula la puntuación de riesgo o establecer un valor ponderado para ciertas fuentes de enriquecimiento en lugar de otras, puede hacerlo fácilmente. También puede modificar fácilmente el momento en que se realizan ciertas acciones automatizadas (además de cualquier otra acción deseada).

Aquí está el Caso de uso de amenaza interna en Swimlane Flujo de trabajo de un vistazo:

Ahora que te hemos presentado el Caso de uso de amenazas internas Flujos de trabajo, ¡es hora de ver el caso de uso en acción! Regístrese para el próximo seminario web de Swimlane ¡ahora!

Caso de uso de SOAR: Amenazas internas

Durante este seminario web, el ingeniero de investigación de seguridad Josh Rickard y el evangelista de SOAR Jay Spann le mostrarán tres casos de uso de SOAR para detectar, analizar y responder a posibles amenazas internas.