Insiderbedrohungen entstehen, wenn eine Person mit Verbindungen zu einem Unternehmen ihren Zugriff für böswillige Zwecke missbraucht, beispielsweise um geistiges Eigentum oder andere Daten zu stehlen. Die Erkennung solcher Bedrohungen kann schwierig sein. Mithilfe eines SIEM-Systems (Security Information and Event Management) oder DLP-Produkten (Data Loss Prevention) lassen sich jedoch Warnmeldungen einrichten, um den unbefugten oder unerwarteten Datenabfluss aus Ihrem Unternehmen zu erkennen.

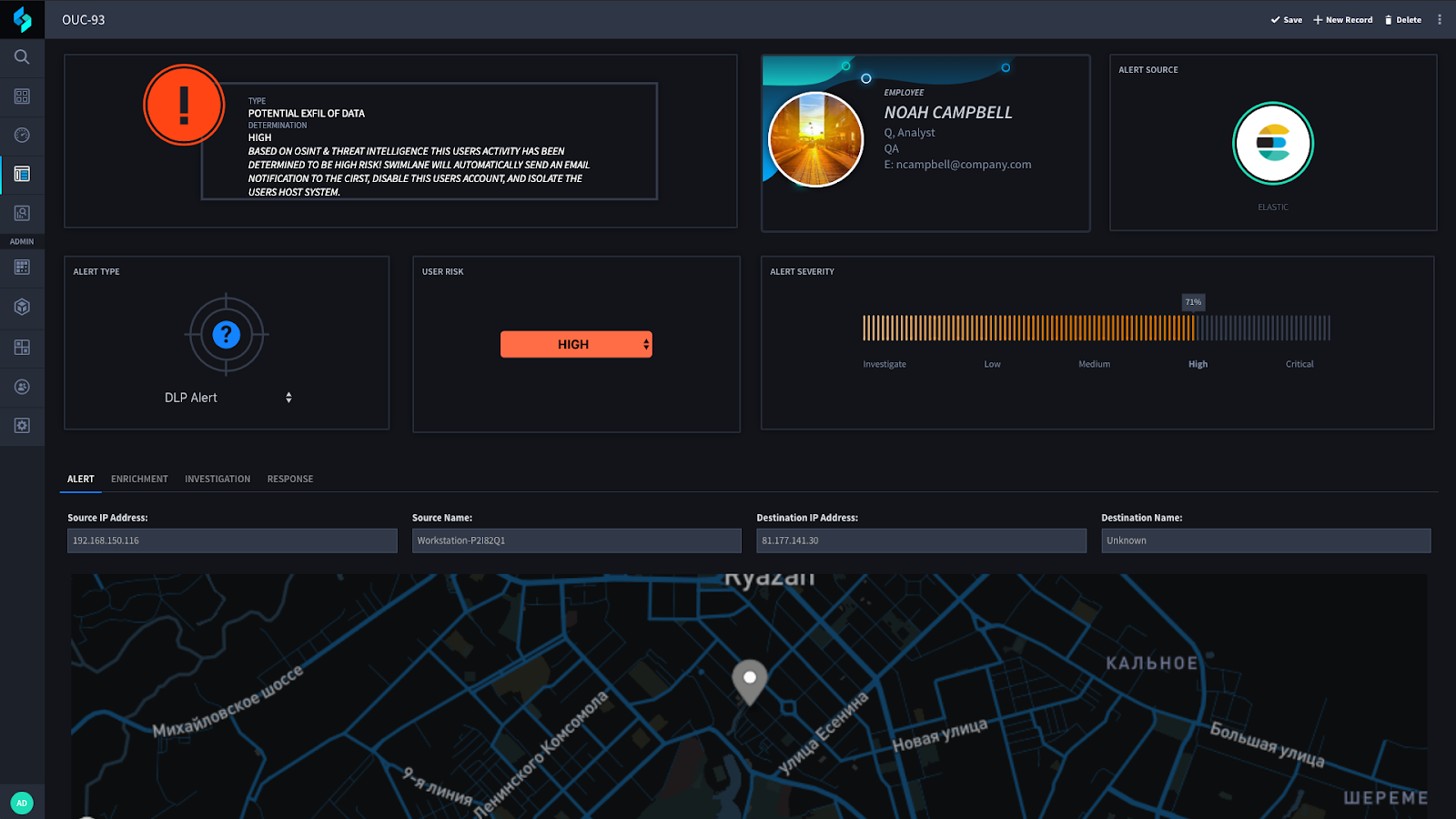

Sobald Sie diese Ereignisse erkannt haben, muss Ihr Security Operations Center (SOC) umgehend Ermittlungen einleiten. Nutzen Sie Swimlane und unsere Anwendungsfall Insiderbedrohung, Sie können diese Insiderbedrohungen schnell und präzise untersuchen und darauf reagieren.

Unabhängig davon, ob eine Warnung von Ihrem SIEM- oder DLP-Produkt eingeht, kann Swimlane diese automatisch erfassen und untersuchen. Im ersten Schritt fragt Swimlane automatisch Active Directory nach Informationen über den Benutzer ab, der die Warnung ausgelöst hat. Anschließend beginnt Swimlane automatisch mit der Datenanreicherung mithilfe verschiedener Open-Source-Intelligence- (OSINT) und Threat-Intelligence-Quellen, um die Wahrscheinlichkeit zu bestimmen, dass die Ziel-IP-Adresse schädlich (oder als schädlich bekannt) ist.

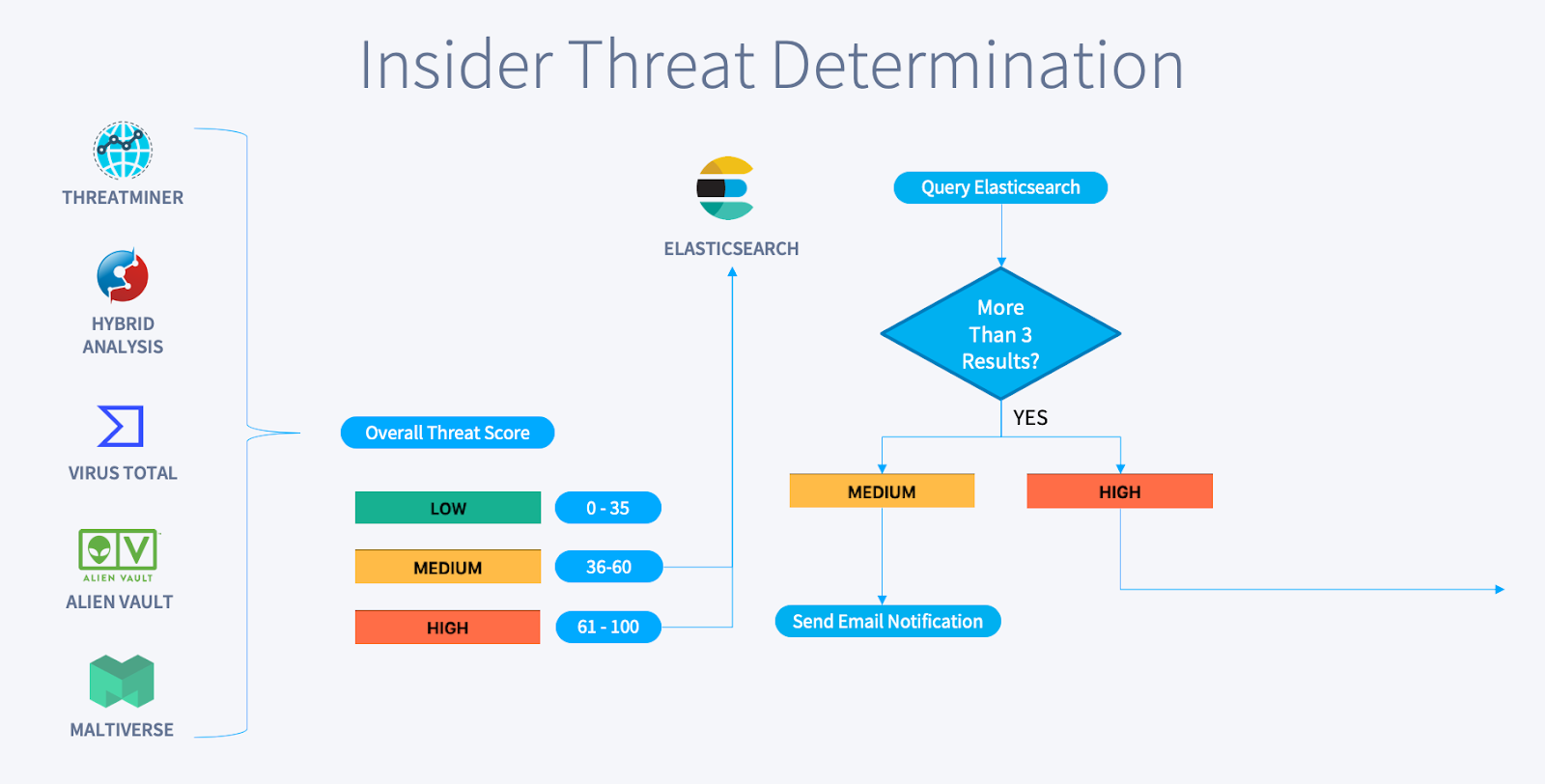

Als Beispiel für verschiedene Anreicherungsquellen umfasst dieser Anwendungsfall Integrationen mit den folgenden Produkten:

- VirusTotal

- Hybridanalyse

- AlienVault OTX

- Maltiverse

- ThreatMiner

- Eignung

- IPINFO.io

- VirusTracker

Wenn Sie verschiedene Quellen für interne und externe Bedrohungsdaten hinzufügen möchten, können Sie dies über unsere mehr als 200 Integrationen tun. Sollten wir noch keine Integration für Ihr Produkt anbieten, befindet sich diese wahrscheinlich in unserer Aufgabenliste. Sie können auch eine Integration anfragen (unser Integrationsteam ist hervorragend!).

Swimlane erfasst und bewertet anhand der Ergebnisse die Anreicherungsquellen. Anschließend fragt Swimlane Ihr SIEM (in diesem Beispiel Elastic) ab, um zu prüfen, ob weitere Systeme mit dieser IP-Adresse kommunizieren. Die Kombination aus der Bewertung der Anreicherungsquellen und zusätzlichen Protokollen ergibt einen Status (niedrig, mittel oder hoch). Das folgende Diagramm veranschaulicht diesen Prozess:

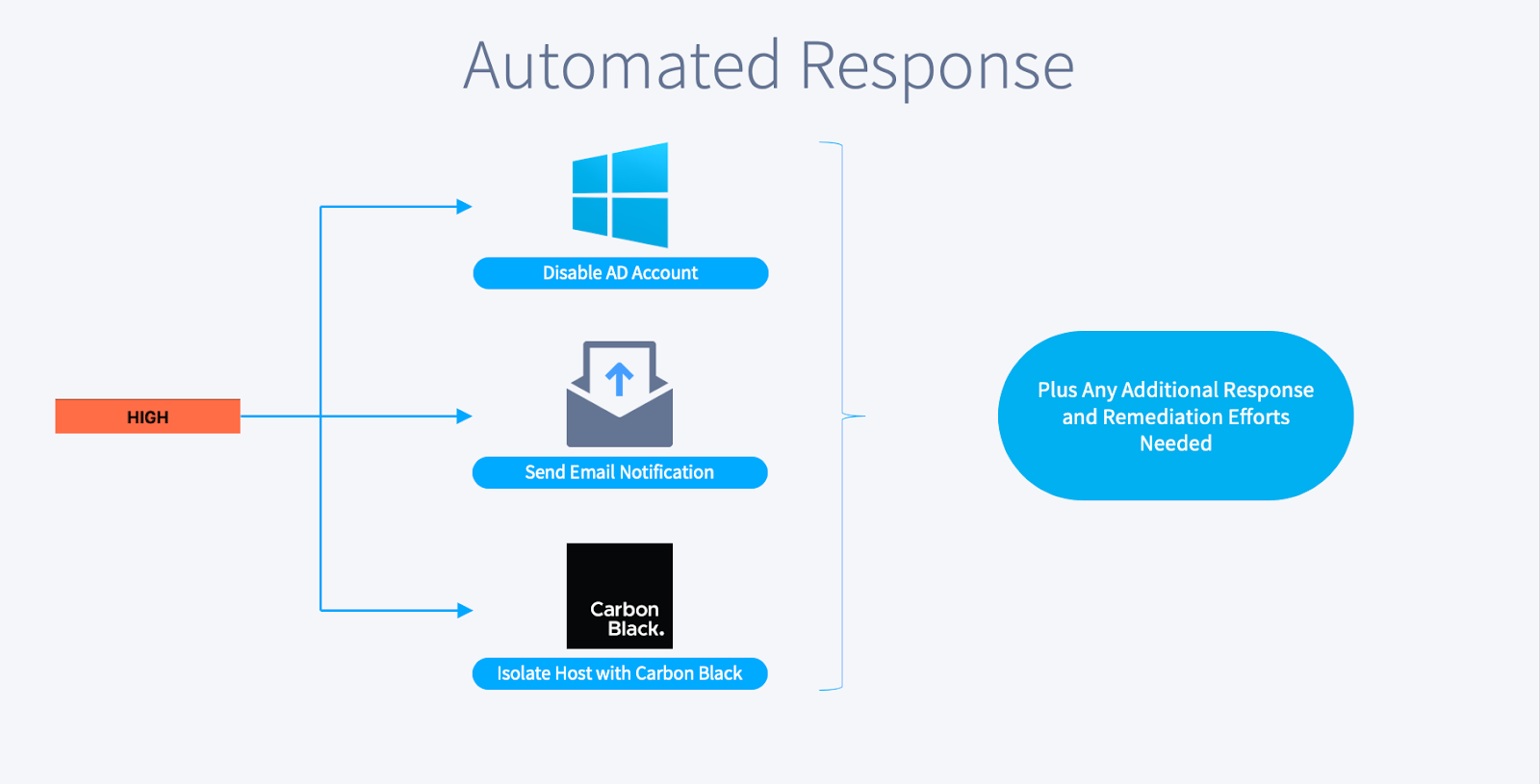

Wenn die Gesamtbestimmung als m betrachtet wirdedium, Swimlane versendet automatisch E-Mail-Benachrichtigungen an die gewünschten Empfänger, beispielsweise an das Incident-Response-Team. Wenn die Feststellung als positiv bewertet wird, …igh, Swimlane ergreift zusätzlich zum Versenden der E-Mail-Benachrichtigungen weitere Maßnahmen:

Swimlane deaktiviert automatisch die Benutzerkonten in Active Directory und benachrichtigt die von Ihrer Organisation definierten Personen per E-Mail. Anschließend isoliert Swimlane den betroffenen Host mithilfe Ihres EDR-Produkts (in diesem Fall Carbon Black). Sollten weitere Reaktions- und Behebungsmaßnahmen erforderlich oder gewünscht sein, können Sie diese problemlos in den Workflow integrieren.

Wie bei all unseren Anwendungsfällen bieten wir einen vordefinierten Workflow für die Untersuchung und Reaktion auf Insiderbedrohungen, der sich leicht an die Bedürfnisse Ihres Unternehmens anpassen lässt. Sie können beispielsweise die Berechnung des Risikoscores ändern oder bestimmten Anreicherungsquellen eine höhere Gewichtung zuweisen. Auch die Zeitpunkte für die Ausführung bestimmter automatisierter Aktionen (sowie alle weiteren gewünschten Aktionen) lassen sich problemlos anpassen.

Hier ist der/die/das Anwendungsfall für eine Bedrohung durch Insider in Swimlanes Arbeitsablauf im Überblick:

Nachdem wir Ihnen nun die Anwendungsfall Insiderbedrohung Workflows – jetzt ist es an der Zeit, den Anwendungsfall in der Praxis zu sehen! Registrieren Sie sich für die bevorstehendes Swimlane-Webinar Jetzt!

SOAR-Anwendungsfall: Insiderbedrohungen

In diesem Webinar zeigen Ihnen der Sicherheitsforschungsingenieur Josh Rickard und der SOAR-Experte Jay Spann drei Anwendungsfälle für SOAR zur Erkennung, Analyse und Reaktion auf potenzielle Insider-Bedrohungen.