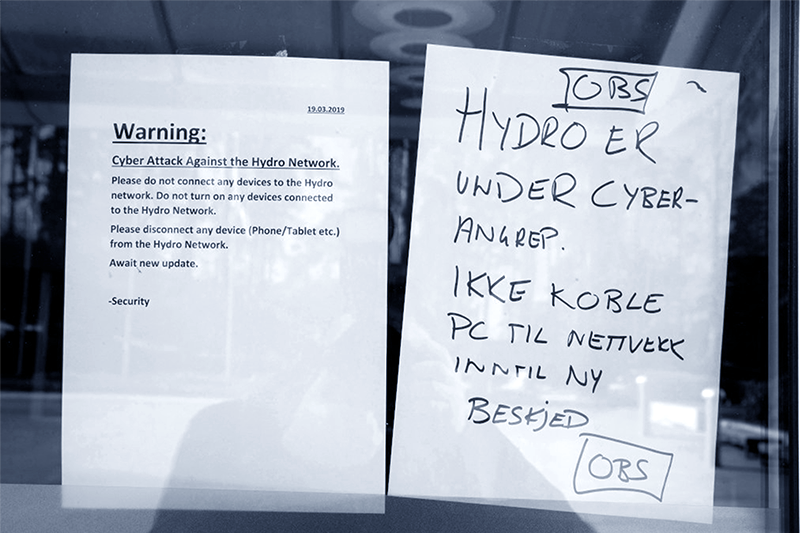

노르스크 하이드로 ASA는 세계 최대 알루미늄 회사 중 하나입니다., 심각한 사이버 공격의 피해자가 되었습니다.. 2019년 3월 19일, 노르웨이에 본사를 둔 노르스크 하이드로는 보도자료를 통해 "노르스크 하이드로는 화요일(중앙유럽시간) 새벽에 광범위한 사이버 공격을 받아 여러 사업 부문의 운영에 차질을 빚었습니다. 하이드로는 모든 발전소와 운영을 격리하고 가능한 한 수동 운영 및 절차로 전환하고 있습니다."라고 발표했습니다. 노르스크 하이드로 시설 곳곳에는 회사 네트워크에 접속하지 말고 모든 기기를 네트워크에서 분리하라는 안내문이 게시되었습니다.

“에이빈드 칼레빅 최고재무책임자(CFO)는 기자회견에서 "이것은 전형적인 랜섬웨어 공격"이라며 "상황이 매우 심각하다"고 말했다.”

Norsk Hydro 네트워크를 감염시킨 랜섬웨어는 다음과 같이 알려져 있습니다. 로커고가. 이번 공격에 사용된 랜섬웨어를 살펴보고, 이 랜섬웨어가 중요 기반 시설에 미칠 수 있는 잠재적 피해에 대해 논의해 보겠습니다.

LockerGoga란 무엇인가요?

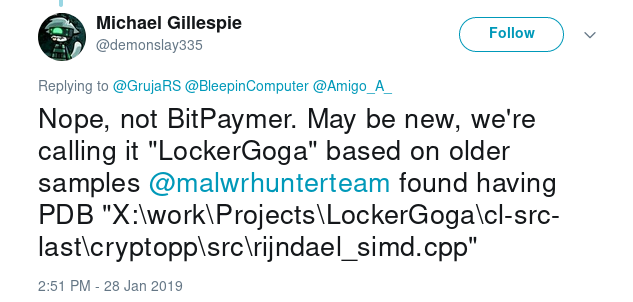

LockerGoga는 윈도우 시스템을 대상으로 하는 새로운 랜섬웨어로, 최초로 발견된 사례는 다음과 같습니다. @malwrhunterteam 올해 초, LockerGoga는 한 곳에서 사용된 후 유명해졌습니다. 사이버 공격 1월 말에 ~에 맞서 알트란 테크놀로지스, 프랑스의 엔지니어링 회사입니다.

LockerGoga의 Windows 휴대용 실행 파일(PE) 랜섬웨어 샘플에는 다음과 같은 형태의 디버그 메타데이터가 포함되어 있습니다. 프로그램 데이터베이스(PDB) 파일 경로 이름. 바이너리에서 추출한 PDB 경로에는 랜섬웨어 제작자의 로컬 시스템 경로가 포함되어 있으며, 여기에는 랜섬웨어 이름이 명시되어 있습니다.

`X:\work\Projects\LockerGoga\cl-src-last\cryptopp\src\rijndael_simd.cpp`

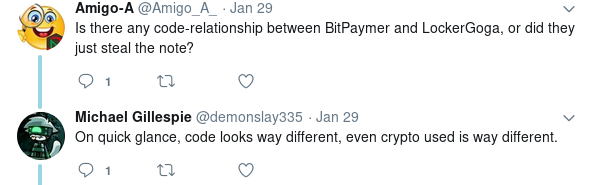

악성코드 연구원들 주목할 만한 유사점 LockerGoga와 BitPaymer 랜섬웨어, 어느 지난해 미국 PGA에 감염되었습니다.. 몸값 요구 메시지, 협박 방법, 파일 이름, 암호화된 파일 확장자는 모두 LockerGoga에서 사용하는 기법과 매우 유사합니다. 그러나, 악성 소프트웨어 연구원들에 따르면, 하지만 이러한 유사점은 표면적인 것에 불과합니다.

Altran 공격에서 나온 초기 LockerGoga 변종은 여기에서 볼 수 있습니다(1월 25일 제출).

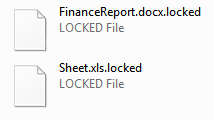

LockerGoga 랜섬웨어는 실행 시 다음과 같은 여러 유명 파일 형식을 암호화합니다.

.doc, .docb, .docx, .dot, .dotx, .pdf, .pot, .potx, .pps, .ppsx, .ppt, .pptx,. sldx, .wbk, .xlm, .xlsb, .xlsx, .xltx, .xlw

이 암호화된 파일들은 다음과 같이 이름이 변경됩니다. .잠김 확대.

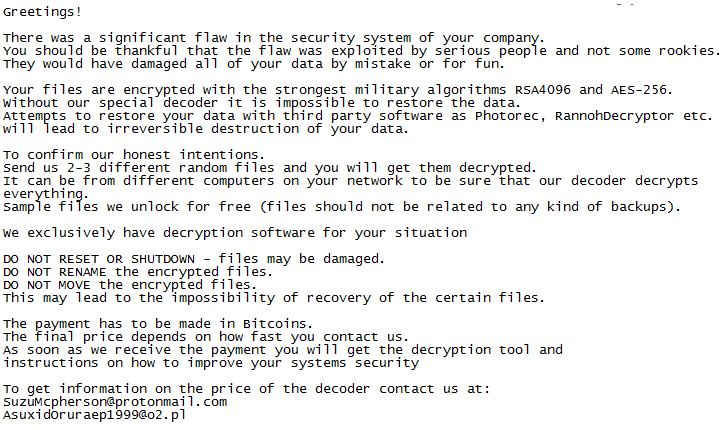

몸값 요구 메시지가 사용자의 바탕화면에 표시됩니다.C:\Users\ \바탕\README_LOCKED.txt피해자에게 비트코인(BTC) 몸값을 지불하기 위해 협박범에게 이메일을 보내라고 요구하는 수법입니다. 협박에 사용된 이메일 주소는 다음과 같습니다. 프로톤메일 (개인정보 보호를 중시하는 스위스 이메일 서비스 제공업체) 오2 (폴란드의 인터넷 서비스 회사).

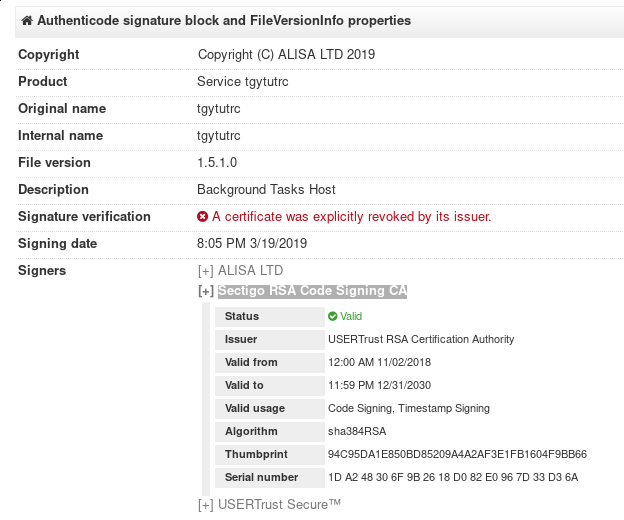

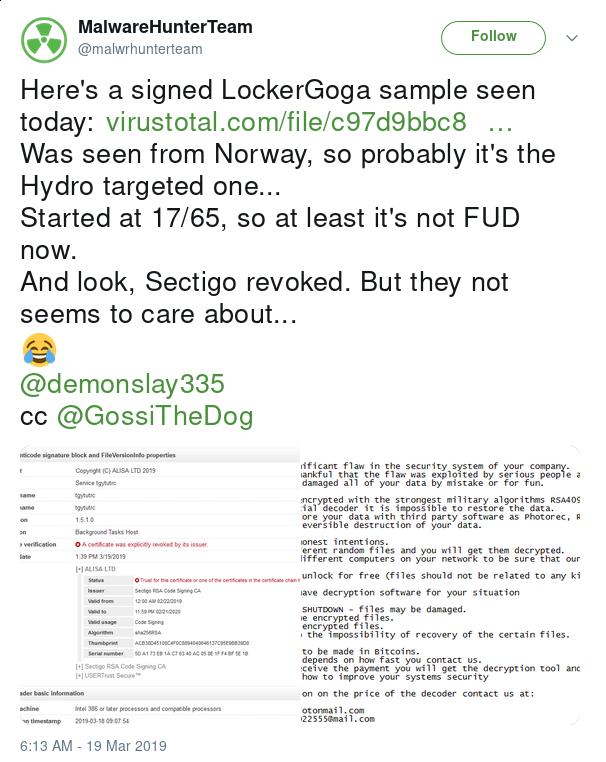

화요일 아침, @malwrhunterteam 식별됨 LockerGoga 서명 샘플이 VirusTotal에 업로드되었습니다. 노르웨이에서 채취한 이 샘플은 Norsk Hydro를 감염시킨 LockerGoga 변종의 샘플일 것으로 추정됩니다. 해당 샘플에는 유효한 인증서가 첨부되어 있습니다. Sectigo RSA 코드 서명 CA, 해당 인증서는 공격 발생 불과 몇 시간 만에 취소되었습니다.

하지만 LockerGoga에는 다음과 같은 추가 변형이 있습니다. 야생에서 활발하게 발견되고 있습니다. 유효한 증명서로 서명됨 Sectigo RSA 코드 서명 CA.

번식

LockerGoga 랜섬웨어는 놀라울 정도로 단순합니다. 네트워크 통신을 전혀 사용하지 않습니다. C2, DNS 또는 악성코드가 사용하는 전파 방식 등 모든 측면을 포함합니다.

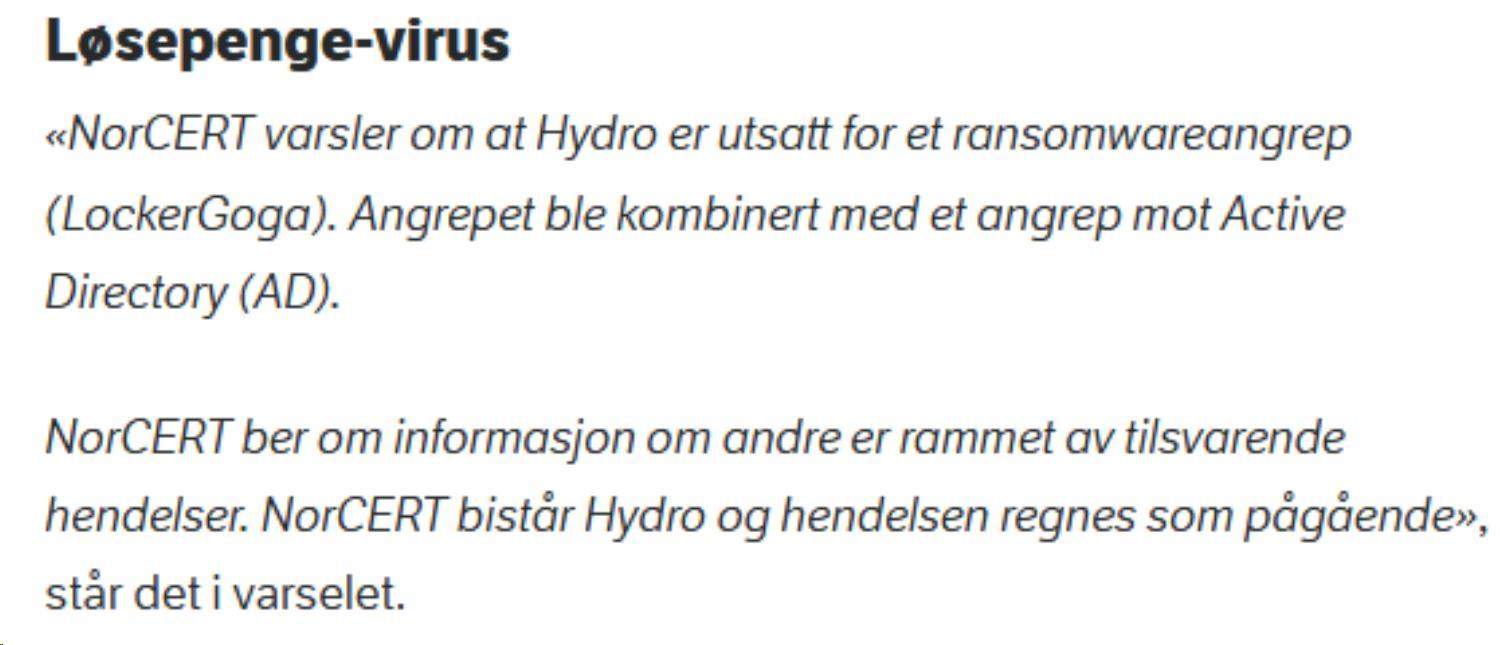

NorCert (노르웨이 국가 컴퓨터 비상 대응팀)은 다음과 같이 밝혔습니다. 공격에 관한 발표에서 공격자들이 윈도우 액티브 디렉토리(AD)를 이용해 랜섬웨어를 유포했다는 점입니다.

“NorCERT는 Hydro가 LockerGoga 공격에 노출되었다고 경고합니다. 이 공격은 Active Directory(AD)에 대한 공격과 결합되었습니다.

NorCERT는 유사한 사건으로 피해를 입은 다른 사람들의 정보를 요청합니다. NorCERT는 Hydro를 지원하고 있으며, 해당 사건은 현재 진행 중인 것으로 간주됩니다.”

공격자가 시스템을 침해하여 도메인 관리자 권한을 획득할 수 있었다면, LockerGoga 랜섬웨어는 강제 GPO(그룹 정책 개체) 업데이트를 이용하여 도메인 컨트롤러 전체에 확산되어 도메인 내 시스템을 감염시키도록 스크립트화되었을 가능성이 있습니다.

알루미늄 공장에 대한 사이버 공격의 잠재적 영향

최근 Norsk Hydro의 보도 자료에 따르면 이번 공격으로 산업 제어 시스템(ICS)은 영향을 받지 않았다고 합니다. 그러나 PLC(프로그래머블 로직 컨트롤러), ICS 엔지니어 노트북, SCADA(감독 제어 및 데이터 수집) 시스템은 ICS 시스템과 상호 작용, 제어 또는 모니터링하는 경우가 많으며, 일반적으로 Windows 운영 체제를 사용합니다. 따라서 이러한 시스템이 사용자 영역과 동일한 도메인에 연결되어 있을 가능성이 있습니다.

알루미늄 공장의 산업 제어 시스템(ICS) 인프라에 대한 사이버 공격의 잠재적 영향은 특히 재앙적일 수 있습니다. 알루미늄 제련에는 다음과 같은 과정이 포함됩니다. 전기분해 알루미늄 제련은 막대한 양의 전기를 필요로 하는 공정입니다. 이것이 바로 알루미늄 제련소가 수력 발전소 근처에 흔히 위치하는 이유입니다. 엄청난 양의 전기가 필요한 이유는 알루미늄을 제련하는 데 필요한 열 때문입니다. 알루미늄 제련소에는 전기분해가 일어나는 많은 전해조(때로는 전해조라고도 함)가 있습니다. 필수의 보관될 것 더운 작동 중에 발생합니다. 참고로, 냄비가 900°C까지 냉각되면 손상이 발생하기 시작합니다.

정전, 전력 공급 중단 또는 기타 사건으로 인해 이러한 전기분해 셀이 냉각되면 다음과 같은 문제가 발생할 수 있습니다. 세포에 심각한 손상. 이러한 전지를 수리하거나 교체하는 것은 회사에 상당한 재정적 부담이 될 수 있습니다.

바로 지난주 베네수엘라에서 대규모 정전 사태가 발생했습니다. 베네수엘라 알루미늄 산업을 완전히 무너뜨렸다.:

“국영 알루미늄 제련소인 베날룸의 남은 운영 시설과 국영 기업인 보실룸의

정전으로 인해 알루미나 생산 설비가 파괴되었으며, 당분간 복구가 어려울 것으로 예상됩니다.

최소 1년은 걸릴 것이라고 베날룸의 한 고위 관계자가 말했다. "1차 알루미늄 및 알루미나 산업은..."

당분간은 사망할 것으로 예상된다.'"'

하지만 제련은 물론 수동으로 제어할 수 있으며, 오늘 노르스크 하이드로는 그렇게 할 수밖에 없었습니다.

“하이드로는 바이러스가 회사 기반 시설의 여러 부분으로 확산되는 것을 막고자 했기 때문에,

산업 거대 기업은 컴퓨터 시스템과의 연결을 끊었고, 그 결과 공장 내부에서만 통신해야 했습니다.

전화를 끊고 수동으로 작업을 계속 진행하세요.

그렇다면 오늘날 지식을 보여준 사람들은 나이 지긋한 직원들이었군요? "네, 예전 방식을 기억하는 노련한 베테랑들이었습니다."라고 한 수력 발전소 직원이 말했습니다.

회양에르에 있는 공장."”

추가 정보

관련 이메일:

[email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected]

파일 이름:

tgytutrc7290.exe yxugwjud6698.exe LockerGoga.exe LockerGoga Lockergoga.exe

해시:

tgytutrc7290.exe

MD5 - e11502659f6b5c5bd9f78f534bc38fea SHA1 - b5fd5c913de8cbb8565d3c7c67c0fbaa4090122b SHA256 - c97d9bbc80b573bdeeda3812f4d00e5183493dd0d5805e2508728f65977dda15 ssdeep - 24576:645Rt4El7fc/TFJzjJUgrrCq5sNIwQsUGy1q7a9DlIACTp+kqGslRG:Rjt4El7fc/TFJWstwQsPdSDuACTpqhG authentihash - 8b94b05081c3b6f4518461f884199cd092762762704cf37d06793393d9b82dcb 임해시 - ce51c671c94cce6379a0f6823fad4112

- 바이러스 총계

- 조 샌드박스 클라우드

yxugwjud6698.exe

MD5 - 16bcc3b7f32c41e7c7222bf37fe39fe6 SHA1 - a25bc5442c86bdeb0dec6583f0e80e241745fb73 SHA256 - eda26a1cd80aac1c42cdbba9af813d9c4bc81f6052080bc33435d1e076e75aa0 ssdeep - 24576:uj/6CtkHRos9l+zan4Q6eQqF5ZgQibE2zkMiJHic9OuTw258tox6T9G0SKoRl:A/NtkHRos9l+zan4QTB/2zkPtBq2itoP authentihash - 6d0054dc32616687d9dbbc3cfe7148be157751b9bdfe55ace21a7aa46dd32be3 임해시 - 5ac063140bb65ee6bf5852bb45b1e9b6

- 바이러스 총계

- 조 샌드박스 클라우드

출처

-

- https://techcrunch.com/2019/03/19/norsk-hydro-ransomware/

- http://www.correodelcaroni.com/index.php/economia/1506-apagon-liquido-las-73-celdas-de-reduccion-de-aluminio-de-venalum-y-alcasa

- https://www.bloomberg.com/news/articles/2019-03-19/hydro-says-victim-of-extensive-cyber-attack-impacting-operations-jtfgz6td

- https://www.bleepingcomputer.com/news/security/new-lockergoga-ransomware-allegedly-used-in-altran-attack/

- https://devblogs.microsoft.com/cppblog/whats-inside-a-pdb-file/

- https://www.bleepingcomputer.com/news/security/the-pga-possibly-infected-with-the-bitpaymer-ransomware/

- https://www.forbes.com/sites/leemathews/2018/08/09/pga-computers-hit-by-ransomware-infection/#22f3bad565a4

- https://twitter.com/GrujaRS/status/1089964491725590528

- https://www.nrk.no/norge/skreddersydd-dobbeltangrep-mot-hydro-1.14480202

- https://www.aluminiumtoday.com/contentimages/features/Oyeweb.pdf

- https://www.argusmedia.com/en/news/1863707-venezuelas-fragile-power-grid-partially-restored