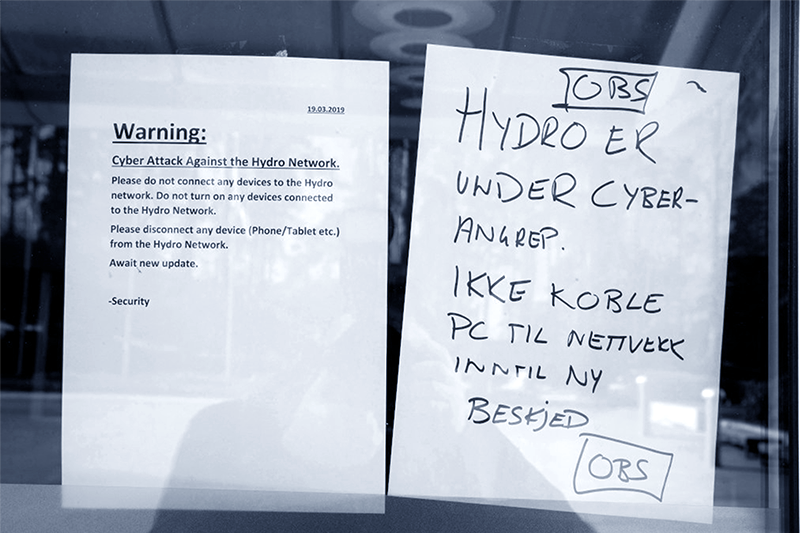

Norsk Hydro ASA, eines der größten Aluminiumunternehmen weltweit, ist Opfer eines schweren Cyberangriffs geworden. In einer Pressemitteilung vom 19. März 2019 gab das norwegische Unternehmen Norsk Hydro bekannt: “Hydro wurde in den frühen Morgenstunden des Dienstags (MEZ) [19. März 2019] Opfer eines umfassenden Cyberangriffs, der den Betrieb in mehreren Geschäftsbereichen des Unternehmens beeinträchtigte. … Hydro hat alle Anlagen und Betriebsabläufe isoliert und stellt so weit wie möglich auf manuelle Prozesse und Verfahren um.” An den Standorten von Norsk Hydro wurden Schilder angebracht, die die Nutzer aufforderten, sich nicht mit dem Unternehmensnetzwerk zu verbinden und alle Geräte vom Netzwerk zu trennen.

“Das ist ein klassischer Ransomware-Angriff”, sagte Finanzvorstand Eivind Kallevik auf einer Pressekonferenz. “Die Lage ist ziemlich ernst.”

Die Ransomware, die die Netzwerke von Norsk Hydro infiziert hat, ist bekannt als LockerGoga. Werfen wir einen Blick auf die Ransomware hinter diesem Angriff und erörtern wir die potenziellen Schäden, die diese Ransomware an kritischer Infrastruktur anrichten könnte.

Was ist LockerGoga?

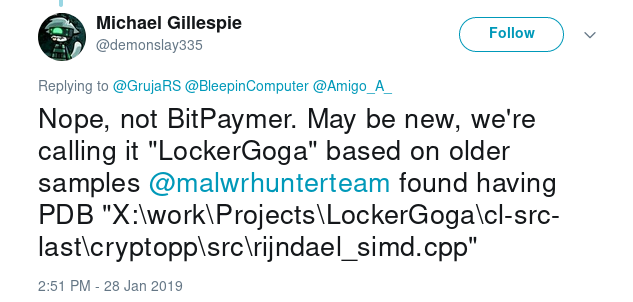

LockerGoga ist eine neue Ransomware, die es auf Windows-Systeme abgesehen hat und erstmals von der @malwrhunterteam Anfang dieses Jahres wurde LockerGoga bekannt, nachdem es in einem Cyberangriff Ende Januar gegen Altran Technologies, ein französisches Ingenieurbüro.

Windows-Portable-Executable-(PE)-Ransomware-Proben von LockerGoga enthielten Debug-Metadaten in Form von Programmdatenbank (PDB-Datei) Pfadnamen. Die aus der Binärdatei extrahierten PDB-Pfade enthielten die lokalen Systempfade der Malware-Autoren, die den Namen der Ransomware angaben:

`X:\work\Projects\LockerGoga\cl-src-last\cryptopp\src\rijndael_simd.cpp`

Malware-Forscher festgestellte Ähnlichkeiten zwischen LockerGoga und der BitPaymer-Ransomware, welche infizierte letztes Jahr die PGA von Amerika. Die Lösegeldforderung, die Erpressungsmethoden, die Dateinamen und die verschlüsselte Dateierweiterung ähneln stark den von LockerGoga verwendeten Techniken., laut Malware-Forschern, Diese Ähnlichkeiten finden sich nur an der Oberfläche:

Eine frühe LockerGoga-Variante aus dem Altran-Angriff ist hier zu sehen (eingereicht am 25. Januar).

Bei der Ausführung verschlüsselt die LockerGoga-Ransomware viele bekannte Dateitypen, darunter:

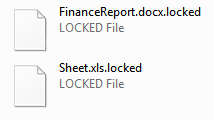

.doc, .docb, .docx, .dot, .dotx, .pdf, .pot, .potx, .pps, .ppsx, .ppt, .pptx,. sldx, .wbk, .xlm, .xlsb, .xlsx, .xltx, .xlw

Diese verschlüsselten Dateien werden umbenannt mit einem .gesperrt Verlängerung.

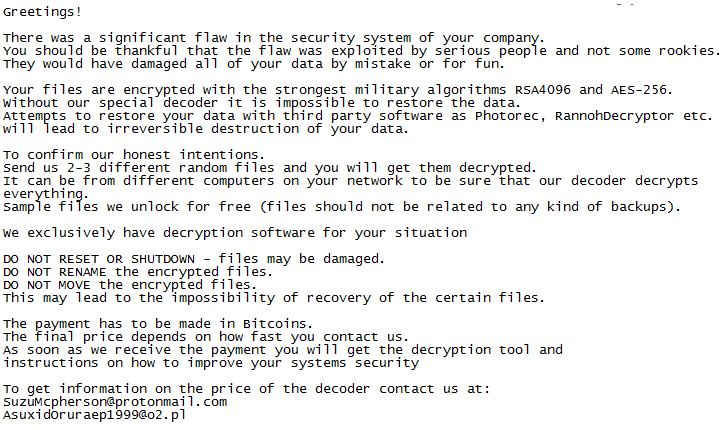

Auf dem Desktop des Benutzers wird eine Lösegeldforderung hinterlassen (C:\Users\ \Desktop\README_LOCKED.txt), bei der die Opfer aufgefordert werden, den Erpressern eine E-Mail zu schreiben und ein Bitcoin-Lösegeld (BTC) zu zahlen. Zu den für die Erpressung verwendeten E-Mail-Adressen gehören: ProtonMail (ein schweizerischer, datenschutzorientierter E-Mail-Anbieter) und o2 (ein polnisches Internetdienstleistungsunternehmen).

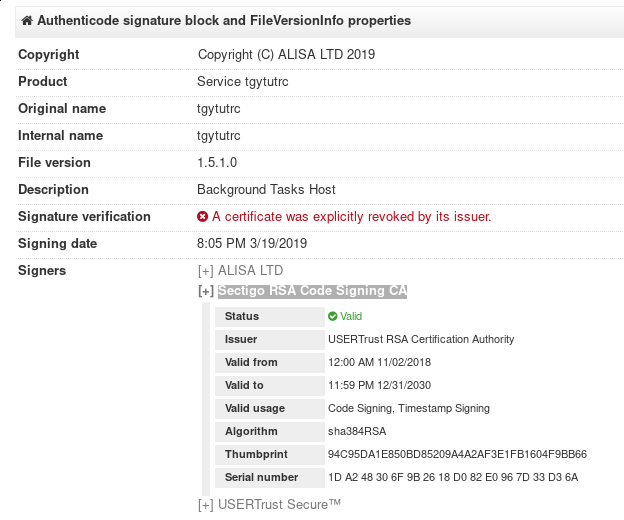

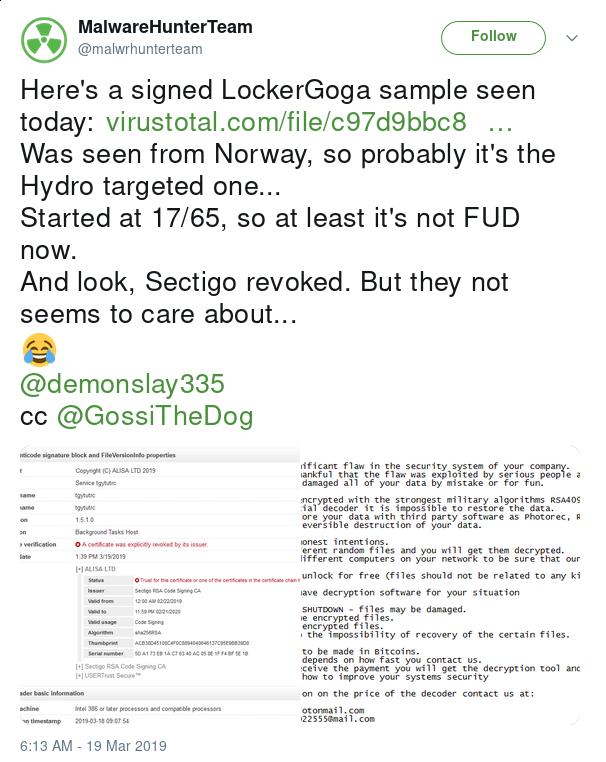

Dienstagmorgen, @malwrhunterteam identifizierte ein Signierte LockerGoga-Probe auf VirusTotal hochgeladen Die Probe stammt aus Norwegen und es wird vermutet, dass es sich um eine Probe der LockerGoga-Variante handelt, die Norsk Hydro infiziert hat. Die Probe war mit einem gültigen Zertifikat versehen, das von [Name der Behörde/Organisation] ausgestellt wurde. Sectigo RSA Code Signing CA, Das Zertifikat wurde nur wenige Stunden nach dem Angriff widerrufen:

Es gibt jedoch weitere Varianten von LockerGoga. aktiv in der freien Wildbahn anzutreffen sind unterzeichnet mit gültigen Zertifikaten von Sectigo RSA Code Signing CA.

Vermehrung

Die LockerGoga-Ransomware ist erstaunlich minimalistisch. Sie nutzt keinerlei Netzwerkkommunikation. Es gibt keine C2, DNS oder Verbreitungsmethoden, die von der Malware überhaupt verwendet werden.

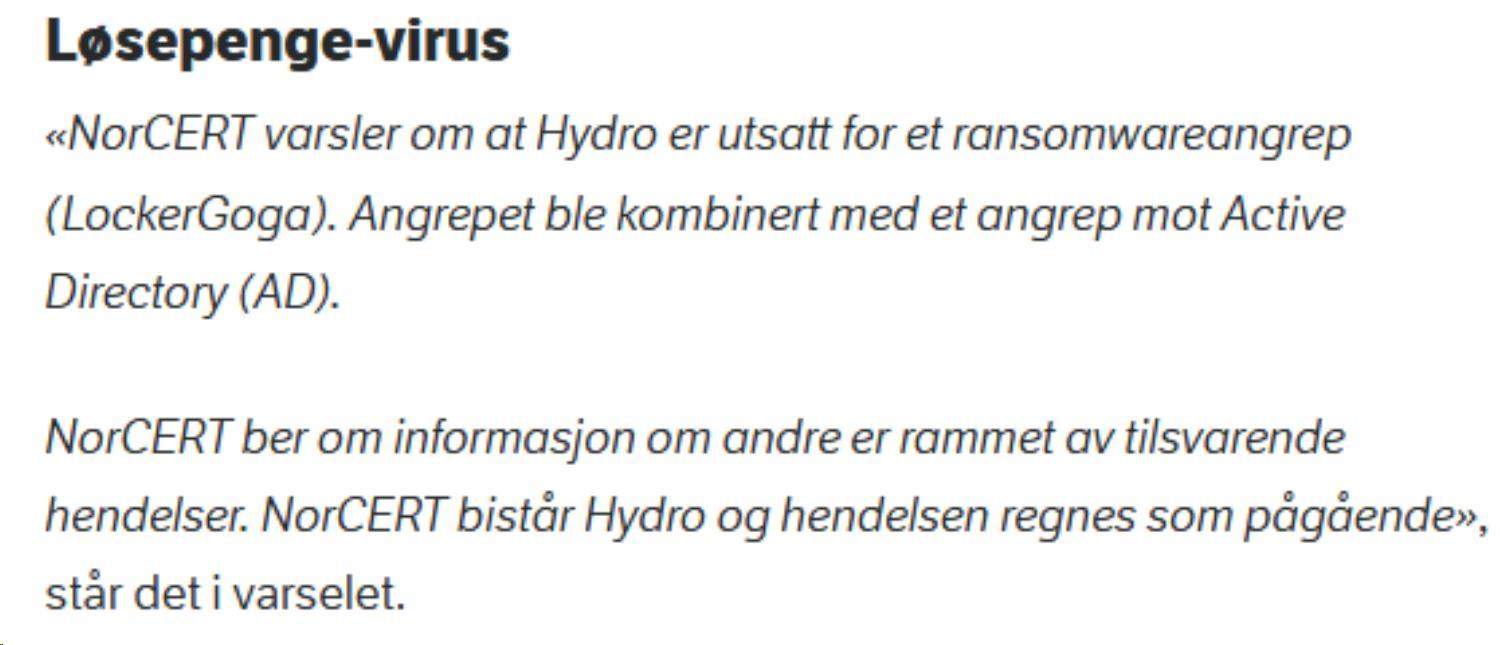

NorCert (Norwegens Nationales Computer-Notfallteam) erklärte in einer Ankündigung über den Angriff dass die Täter Windows Active Directory (AD) nutzten, um die Ransomware zu verbreiten:

“NorCERT warnt davor, dass Hydro einem LockerGoga-Angriff ausgesetzt ist. Der Angriff wurde mit einem Angriff auf Active Directory (AD) kombiniert.“.

NorCERT bittet andere Betroffene ähnlicher Ereignisse um Informationen. NorCERT unterstützt Hydro, und der Einsatz dauert noch an.”

Wenn es den Angreifern gelungen wäre, ein System zu kompromittieren und Domänenadministratorzugriff zu erlangen, hätte die LockerGoga-Ransomware so programmiert werden können, dass sie sich über Domänencontroller verbreitet und Systeme domänenweit infiziert, indem sie ein erzwungenes GPO-Update (Gruppenrichtlinienobjekt) durchführt.

Mögliche Auswirkungen eines Cyberangriffs auf ein Aluminiumwerk

Neuere Pressemitteilungen von Norsk Hydro deuten darauf hin, dass die industriellen Steuerungssysteme von dem Angriff nicht betroffen waren. Allerdings laufen SPS (Speicherprogrammierbare Steuerungen), Laptops von ICS-Ingenieuren und SCADA-Systeme (Supervisory Control and Data Acquisition), die häufig mit ICS-Systemen interagieren, diese steuern oder überwachen, üblicherweise unter Windows-Betriebssystemen. Es wäre daher nicht ungewöhnlich, wenn diese Systeme – leider – mit derselben Domäne wie die Benutzerumgebung verbunden wären.

Die potenziellen Auswirkungen eines Cyberangriffs auf die ICS-Infrastruktur eines Aluminiumwerks wären besonders verheerend. Die Aluminiumverhüttung beinhaltet … Elektrolyse Der Prozess erfordert immense Mengen an Strom. Deshalb befinden sich Aluminiumhütten häufig in der Nähe von Wasserkraftwerken. Der enorme Strombedarf ergibt sich aus der hohen Hitze, die zum Schmelzen von Aluminium benötigt wird. Aluminiumhütten verfügen über viele Zellen – auch Elektrolyseöfen genannt –, in denen die Elektrolyse stattfindet. erforderlich aufzubewahren heiß während des Betriebs. Zum Vergleich: Schäden treten auf, sobald der Topf auf 900 °C abgekühlt ist.

Wenn es zu einem Stromausfall, einer Stromstörung oder einem anderen Ereignis kommt, das die Abkühlung dieser Elektrolysezellen ermöglicht, kann dies Folgendes verursachen: schwere Schädigung der Zellen. Die Reparatur oder der Austausch dieser Zellen kann für ein Unternehmen eine erhebliche finanzielle Belastung darstellen.

Erst letzte Woche gab es Stromausfälle in Venezuela. brachte die venezolanische Aluminiumindustrie an den Rand des Zusammenbruchs.:

“Die verbleibenden Betriebseinheiten der staatlichen Aluminiumhütte Venalum und die des staatlichen Unternehmens Bauxilum“

Die Aluminiumoxid-Produktionsanlagen wurden durch den Stromausfall zerstört und werden voraussichtlich nicht repariert werden.

‘Mindestens ein Jahr“, sagte ein hochrangiger Venalum-Vertreter. „Die Primäraluminium- und Aluminiumoxid-Sektoren sind …“

'Auf absehbare Zeit tot.”

Die Verhüttung kann jedoch selbstverständlich auch manuell gesteuert werden, und genau dazu war Norsk Hydro heute gezwungen:

“Da Hydro die Ausbreitung des Virus auf verschiedene Teile der Infrastruktur des Unternehmens verhindern wollte,

Der Industriegigant kappte den Kontakt zu den Computersystemen und musste daher werksintern kommunizieren.

das Telefon und halten Sie den Betrieb manuell am Laufen.

Waren es also die älteren Mitarbeiter, die heute ihr Wissen unter Beweis stellten? ‘Ja, es waren die alten Hasen, die sich noch daran erinnerten, wie es früher gemacht wurde’, sagt ein Mitarbeiter von Hydro.

Fabrik in Høyanger.”

Weitere Details

Zugehörige E-Mails:

[email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected]

Dateinamen:

tgytutrc7290.exe yxugwjud6698.exe LockerGoga.exe LockerGoga Lockergoga.exe

Hashes:

tgytutrc7290.exe

MD5 - e11502659f6b5c5bd9f78f534bc38fea SHA1 - b5fd5c913de8cbb8565d3c7c67c0fbaa4090122b SHA256 - c97d9bbc80b573bdeeda3812f4d00e5183493dd0d5805e2508728f65977dda15 ssdeep - 24576:645Rt4El7fc/TFJzjJUgrrCq5sNIwQsUGy1q7a9DlIACTp+kqGslRG:Rjt4El7fc/TFJWstwQsPdSDuACTpqhG authentihash - 8b94b05081c3b6f4518461f884199cd092762762704cf37d06793393d9b82dcb imphash - ce51c671c94cce6379a0f6823fad4112

- VirusTotal

- Joe Sandbox Cloud

yxugwjud6698.exe

MD5 - 16bcc3b7f32c41e7c7222bf37fe39fe6 SHA1 - a25bc5442c86bdeb0dec6583f0e80e241745fb73 SHA256 - eda26a1cd80aac1c42cdbba9af813d9c4bc81f6052080bc33435d1e076e75aa0 ssdeep - 24576:uj/6CtkHRos9l+zan4Q6eQqF5ZgQibE2zkMiJHic9OuTw258tox6T9G0SKoRl:A/NtkHRos9l+zan4QTB/2zkPtBq2itoP authentihash - 6d0054dc32616687d9dbbc3cfe7148be157751b9bdfe55ace21a7aa46dd32be3 imphash - 5ac063140bb65ee6bf5852bb45b1e9b6

- VirusTotal

- Joe Sandbox Cloud

Quellen

-

- https://techcrunch.com/2019/03/19/norsk-hydro-ransomware/

- http://www.correodelcaroni.com/index.php/economia/1506-apagon-liquido-las-73-celdas-de-reduccion-de-aluminio-de-venalum-y-alcasa

- https://www.bloomberg.com/news/articles/2019-03-19/hydro-says-victim-of-extensive-cyber-attack-impacting-operations-jtfgz6td

- https://www.bleepingcomputer.com/news/security/new-lockergoga-ransomware-allegedly-used-in-altran-attack/

- https://devblogs.microsoft.com/cppblog/whats-inside-a-pdb-file/

- https://www.bleepingcomputer.com/news/security/the-pga-possibly-infected-with-the-bitpaymer-ransomware/

- https://www.forbes.com/sites/leemathews/2018/08/09/pga-computers-hit-by-ransomware-infection/#22f3bad565a4

- https://twitter.com/GrujaRS/status/1089964491725590528

- https://www.nrk.no/norge/skreddersydd-dobbeltangrep-mot-hydro-1.14480202

- https://www.aluminiumtoday.com/contentimages/features/Oyeweb.pdf

- https://www.argusmedia.com/en/news/1863707-venezuelas-fragile-power-grid-partially-restored