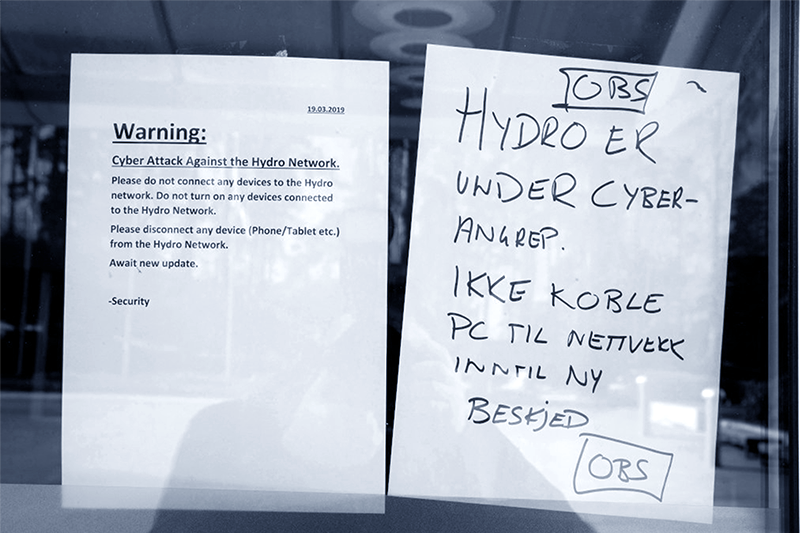

Norsk Hydro ASA, l'une des plus grandes entreprises d'aluminium au monde, a été victime d'une grave cyberattaque. Dans un communiqué de presse du 19 mars 2019, la société norvégienne Norsk Hydro a annoncé : “ Hydro a été victime d’une cyberattaque de grande ampleur tôt mardi matin (heure d’Europe centrale) [19 mars 2019], affectant ses opérations dans plusieurs secteurs d’activité… Hydro a isolé toutes ses centrales et opérations et privilégie autant que possible les opérations et procédures manuelles. ” Des affiches ont été apposées sur les sites de Norsk Hydro, conseillant aux utilisateurs de ne pas se connecter au réseau de l’entreprise et de déconnecter tous leurs appareils.

“ Il s'agit d'une attaque de type ransomware classique ”, a déclaré le directeur financier Eivind Kallevik lors d'une conférence de presse. “ La situation est assez grave. ”

Le ransomware qui a infecté les réseaux de Norsk Hydro est connu sous le nom de LockerGoga. Examinons le ransomware à l'origine de cette attaque et discutons des dommages potentiels qu'il pourrait causer aux infrastructures critiques.

Qu'est-ce que LockerGoga ?

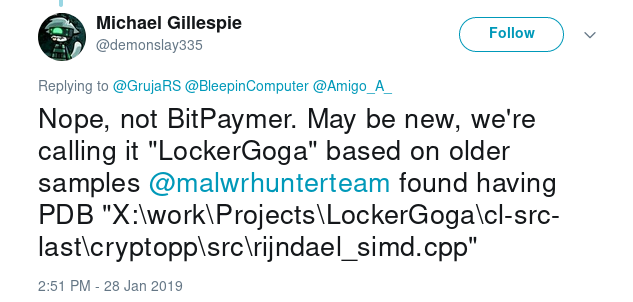

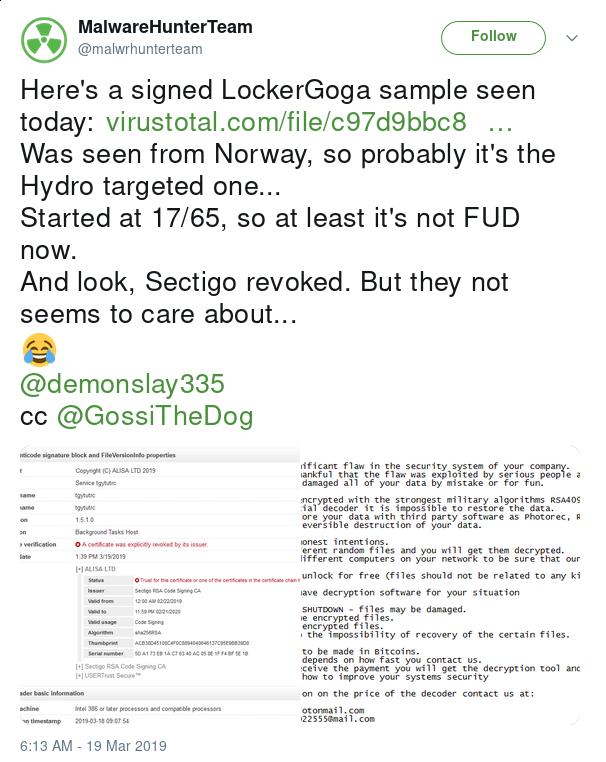

LockerGoga est un nouveau ransomware ciblant les systèmes Windows, découvert pour la première fois par… @malwrhunterteam début de cette année. LockerGoga a acquis une certaine notoriété après avoir été utilisé dans un cyberattaque fin janvier contre Altran Technologies, une société d'ingénierie française.

Les échantillons de ransomware exécutables portables (PE) Windows de LockerGoga incluaient des métadonnées de débogage sous la forme de Fichier de base de données du programme (PDB) Chemins d'accès. Les chemins PDB extraits du fichier binaire contenaient les chemins système locaux des auteurs du logiciel malveillant, qui indiquent le nom du ransomware :

`X:\work\Projects\LockerGoga\cl-src-last\cryptopp\src\rijndael_simd.cpp`

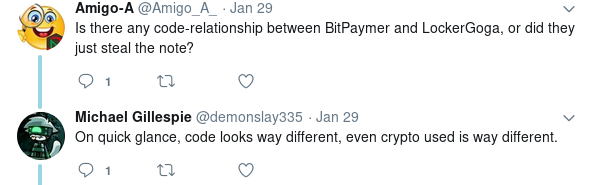

Chercheurs en logiciels malveillants similitudes relevées entre LockerGoga et le ransomware BitPaymer, lequel a infecté la PGA of America l'année dernière. La note de rançon, les méthodes d'extorsion, les noms de fichiers et l'extension de fichier chiffrée sont tous très similaires aux techniques utilisées par LockerGoga. Cependant, d'après les chercheurs en logiciels malveillants, ces similitudes ne se trouvent qu'en surface :

Lors de son exécution, le ransomware LockerGoga chiffre de nombreux types de fichiers connus, notamment :

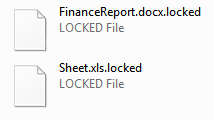

.doc, .docb, .docx, .dot, .dotx, .pdf, .pot, .potx, .pps, .ppsx, .ppt, .pptx,. sldx, .wbk, .xlm, .xlsb, .xlsx, .xltx, .xlw

Ces fichiers chiffrés sont renommés avec un .fermé extension.

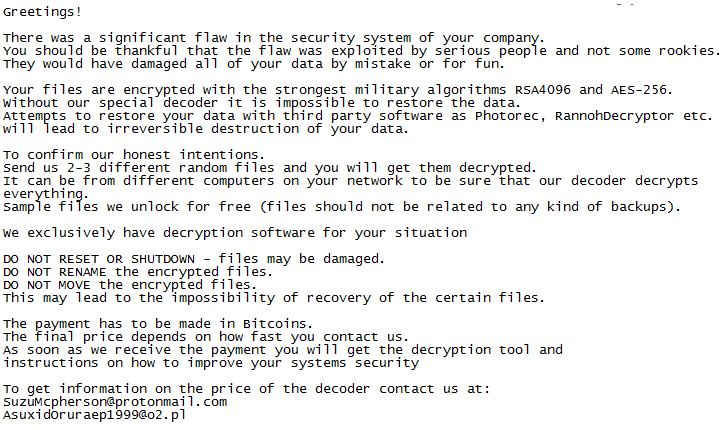

Une note de rançon est placée sur le bureau de l'utilisateur (C:\Utilisateurs\ \Bureau\README_VERROUILLÉ.txt), qui exige des victimes qu'elles contactent les extorqueurs par courriel pour payer une rançon en bitcoins (BTC). Les adresses courriel utilisées pour l'extorsion comprennent : ProtonMail (un fournisseur de messagerie suisse axé sur la confidentialité) et o2 (une société polonaise de services internet).

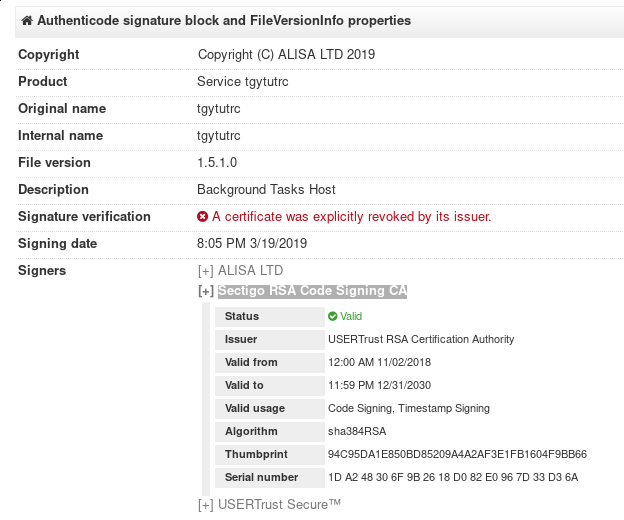

Mardi matin, @malwrhunterteam a identifié un Échantillon signé de LockerGoga téléchargé sur VirusTotal Il provient de Norvège et il s'agirait d'un échantillon du variant LockerGoga qui a infecté Norsk Hydro. L'échantillon était accompagné d'un certificat valide délivré par Sectigo RSA Code Signing CA, Le certificat a ensuite été révoqué quelques heures seulement après l'attaque :

Cependant, d'autres variantes de LockerGoga existent. se trouvant activement dans la nature signé par des certificats valides de Sectigo RSA Code Signing CA.

Propagation

Le ransomware LockerGoga est étonnamment minimaliste. Il n'utilise aucune communication réseau. Il n'y a pas de C2, le DNS ou les méthodes de propagation utilisées par le logiciel malveillant.

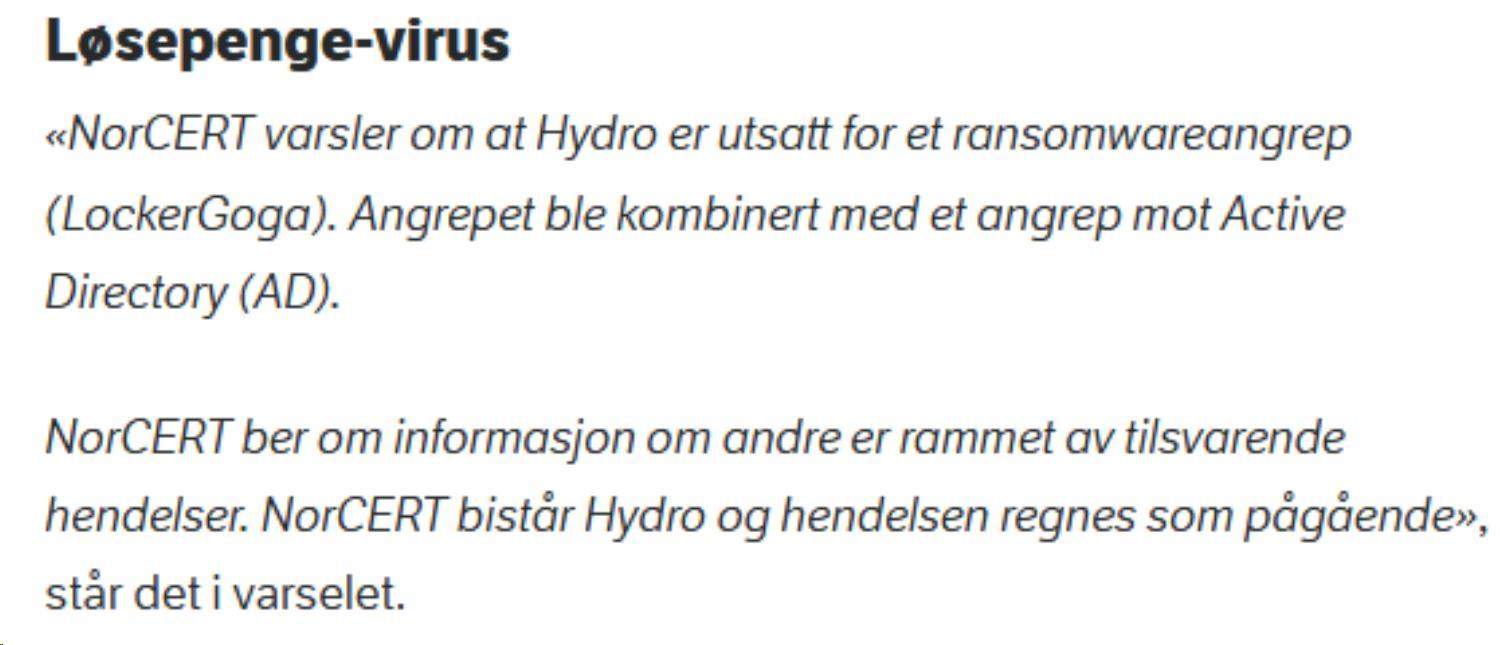

NorCert (L'équipe nationale norvégienne d'intervention d'urgence informatique) a déclaré dans une annonce concernant l'attaque que les auteurs ont utilisé Windows Active Directory (AD) pour diffuser le ransomware :

“ NorCERT signale qu'Hydro est vulnérable à une attaque LockerGoga. Cette attaque a été combinée à une attaque contre Active Directory (AD). ».

NorCERT sollicite des informations auprès des personnes touchées par des événements similaires. NorCERT apporte son soutien à Hydro et l'incident est toujours en cours.”

Si les attaquants ont réussi à compromettre un système pour obtenir un accès d'administrateur de domaine, le ransomware LockerGoga aurait pu être programmé pour se propager à travers les contrôleurs de domaine afin d'infecter les systèmes à l'échelle du domaine en utilisant une mise à jour forcée d'un GPO (objet de stratégie de groupe).

Effets potentiels d'une cyberattaque sur une usine d'aluminium

Des communiqués de presse plus récents de Norsk Hydro indiquent que les systèmes de contrôle industriels n'ont pas été touchés par l'attaque. Cependant, les automates programmables (PLC), les ordinateurs portables des ingénieurs en systèmes de contrôle industriel et les systèmes SCADA (Supervisory Control and Data Acquisition) qui interagissent, contrôlent ou surveillent fréquemment les systèmes de contrôle industriel fonctionnent généralement sous Windows. Il n'est donc pas rare que ces systèmes soient, malheureusement, connectés au même domaine que l'environnement utilisateur.

Les conséquences potentielles d'une cyberattaque sur l'infrastructure ICS d'une usine d'aluminium seraient particulièrement désastreuses. La fusion de l'aluminium implique un électrolyse Le procédé de fusion de l'aluminium nécessite d'immenses quantités d'électricité. C'est pourquoi les fonderies d'aluminium sont généralement situées à proximité de centrales hydroélectriques. Cette quantité considérable d'électricité est due à la forte chaleur nécessaire à la fusion de l'aluminium. Les fonderies d'aluminium comportent de nombreuses cellules, parfois appelées creusets, dans lesquelles se déroule l'électrolyse. requis à conserver chaud pendant le fonctionnement. À titre indicatif, les dommages commencent à apparaître lorsque la casserole a été refroidie à 900 °C.

Si une panne de courant, une interruption ou tout autre événement survient et permet à ces cellules d'électrolyse de refroidir, cela peut provoquer dommages graves aux cellules. La réparation ou le remplacement de ces cellules peut représenter une charge financière importante pour une entreprise.

La semaine dernière encore, des coupures de courant ont eu lieu au Venezuela. a mis à genoux l'industrie vénézuélienne de l'aluminium:

“ Les unités opérationnelles restantes de la fonderie d'aluminium publique Venalum et celles de la fonderie publique Bauxilum »

Les unités de production d'alumine ont été détruites par la panne de courant et ne seront probablement pas réparées avant longtemps.

‘ Au moins un an », a déclaré un haut responsable de Venalum. « Les secteurs de l'aluminium primaire et de l'alumine sont… »

' Mort pour un avenir prévisible. ”

Cependant, la fusion peut bien sûr être contrôlée manuellement, et c'est ce que Norsk Hydro a été contrainte de faire aujourd'hui :

“ Hydro souhaitait empêcher la propagation du virus à plusieurs parties de l'infrastructure de l'entreprise,

Le géant industriel a coupé le contact avec les systèmes informatiques et a donc dû communiquer en interne.

le téléphone et maintenir l'opération en cours manuellement.

Ce sont donc les employés les plus anciens qui ont fait preuve de savoir-faire aujourd'hui ? ‘ Oui, ce sont les vieux loups qui se souvenaient comment on faisait avant ’, explique un employé d'Hydro.

usine à Høyanger.”

Détails supplémentaires

Courriels associés :

[email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected]

Noms de fichiers :

tgytutrc7290.exe yxugwjud6698.exe LockerGoga.exe LockerGoga Lockergoga.exe

Hachages :

tgytutrc7290.exe

MD5 - e11502659f6b5c5bd9f78f534bc38fea SHA1 - b5fd5c913de8cbb8565d3c7c67c0fbaa4090122b SHA256 - c97d9bbc80b573bdeeda3812f4d00e5183493dd0d5805e2508728f65977dda15 ssdeep - 24576:645Rt4El7fc/TFJzjJUgrrCq5sNIwQsUGy1q7a9DlIACTp+kqGslRG:Rjt4El7fc/TFJWstwQsPdSDuACTpqhG authentihash - 8b94b05081c3b6f4518461f884199cd092762762704cf37d06793393d9b82dcb imphash - ce51c671c94cce6379a0f6823fad4112

- VirusTotal

- Joe Sandbox Cloud

yxugwjud6698.exe

MD5 - 16bcc3b7f32c41e7c7222bf37fe39fe6 SHA1 - a25bc5442c86bdeb0dec6583f0e80e241745fb73 SHA256 - eda26a1cd80aac1c42cdbba9af813d9c4bc81f6052080bc33435d1e076e75aa0 ssdeep - 24576:uj/6CtkHRos9l+zan4Q6eQqF5ZgQibE2zkMiJHic9OuTw258tox6T9G0SKoRl:A/NtkHRos9l+zan4QTB/2zkPtBq2itoP authentihash - 6d0054dc32616687d9dbbc3cfe7148be157751b9bdfe55ace21a7aa46dd32be3 imphash - 5ac063140bb65ee6bf5852bb45b1e9b6

- VirusTotal

- Joe Sandbox Cloud

Sources

-

- https://techcrunch.com/2019/03/19/norsk-hydro-ransomware/

- http://www.correodelcaroni.com/index.php/economia/1506-apagon-liquido-las-73-celdas-de-reduccion-de-aluminio-de-venalum-y-alcasa

- https://www.bloomberg.com/news/articles/2019-03-19/hydro-says-victim-of-extensive-cyber-attack-impacting-operations-jtfgz6td

- https://www.bleepingcomputer.com/news/security/new-lockergoga-ransomware-allegedly-used-in-altran-attack/

- https://devblogs.microsoft.com/cppblog/whats-inside-a-pdb-file/

- https://www.bleepingcomputer.com/news/security/the-pga-possibly-infected-with-the-bitpaymer-ransomware/

- https://www.forbes.com/sites/leemathews/2018/08/09/pga-computers-hit-by-ransomware-infection/#22f3bad565a4

- https://twitter.com/GrujaRS/status/1089964491725590528

- https://www.nrk.no/norge/skreddersydd-dobbeltangrep-mot-hydro-1.14480202

- https://www.aluminiumtoday.com/contentimages/features/Oyeweb.pdf

- https://www.argusmedia.com/en/news/1863707-venezuelas-fragile-power-grid-partially-restored