Manual SOAR para Otimizar a Resposta a Incidentes

Um playbook SOAR é uma sequência predefinida e automatizada de ações executadas por máquinas, projetada para realizar uma operação de segurança específica em resposta a um evento, como um alerta de SIEM ou um relatório de phishing. Ele funciona como um fluxo de trabalho digital que padroniza e acelera tarefas rotineiras de resposta a incidentes, abrangendo enriquecimento, investigação e contenção. O principal objetivo de um playbook SOAR é alcançar um tratamento de incidentes consistente e ágil, liberando analistas humanos para se concentrarem em ameaças complexas e de alta gravidade.

O que é um Manual SOAR?

Um playbook SOAR é uma sequência predefinida de ações automatizadas, projetada para executar uma operação de segurança específica, geralmente em resposta a um evento ou incidente de segurança. Os playbooks traduzem procedimentos manuais. Analista de SOC passos em direção a um fluxo de trabalho automatizado.

Um playbook começa com um gatilho, como um alerta de SIEM ou um relatório. e-mail de phishing, e então executa automaticamente uma série de etapas, incluindo enriquecimento, investigação, contenção e, em alguns casos, remediação.

Playbooks de IA Agencial vs. Playbooks SOAR

Hoje, os playbooks de automação com IA ativa reinventam os playbooks SOAR. Eles oferecem uma experiência de criação mais flexível e intuitiva, permitindo que os analistas projetem, personalizem e adaptem fluxos de trabalho rapidamente, incorporando agentes ou ações de IA diretamente no próprio playbook. Os playbooks de automação com IA ativa compartilham um objetivo comum com os playbooks SOAR, possibilitando uma tomada de decisão mais inteligente, respostas dinâmicas e aprendizado contínuo a partir de ameaças em constante evolução.

6 exemplos de estratégias SOAR para aprimorar a resposta a incidentes

Tanto os manuais SOAR quanto a automação com IA compartilham os mesmos objetivos de reduzir o esforço manual e acelerar o tempo médio de resolução (MTTR), em última análise. reforçando a resposta a incidentes. Independentemente da tecnologia utilizada, os principais casos de uso permanecem os mesmos.

Aqui estão seis exemplos de como os playbooks SOAR aprimoram a resposta a incidentes e como a automação com IA ativa pode levá-la ainda mais longe:

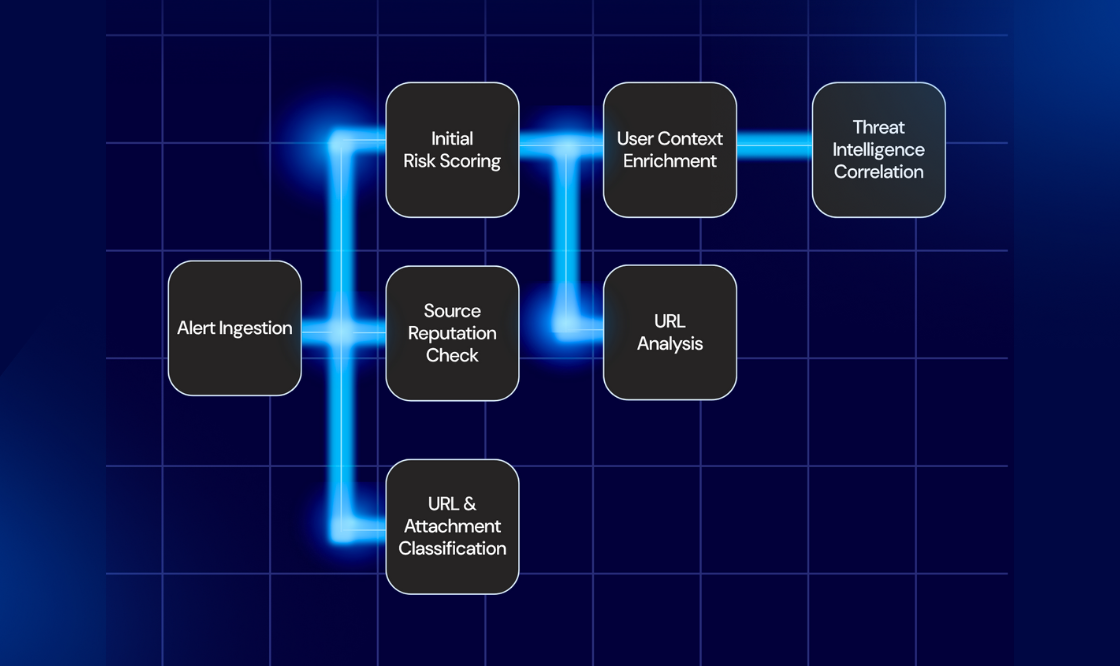

1. Triagem e Remediação de E-mails de Phishing

Este playbook é acionado quando um usuário reporta um e-mail suspeito, extraindo automaticamente URLs e anexos, comparando-os com diversas fontes de inteligência de ameaças para determinar uma pontuação de ameaça e, em seguida, consultando o gateway de e-mail para verificar se a mensagem foi enviada a outros usuários. Se o conteúdo for confirmado como malicioso, o playbook automaticamente coloca o e-mail em quarentena, removendo-o de todas as caixas de entrada da organização, reduzindo drasticamente o tempo necessário para uma resposta bem-sucedida. ataque cibernético.

Leve isso para o próximo nível com a automação de IA agente: Avalie de forma inteligente as ameaças de phishing, indo além dos indicadores estáticos. A ferramenta pode correlacionar automaticamente e-mails denunciados com campanhas em andamento, aprender padrões com incidentes de phishing históricos, ajustar dinamicamente a pontuação de risco com base em fatores contextuais e orquestrar medidas de contenção em várias etapas em sistemas de e-mail, endpoints e controles de rede, tudo isso sem intervenção manual. Os analistas recebem insights valiosos imediatamente, permitindo uma tomada de decisão mais rápida e defesas mais proativas.

2. Contenção e Erradicação de Malware

Acionado por um alerta de um Detecção e Resposta de Ponto Final (EDR) Ao detectar um arquivo de malware conhecido, este playbook isola imediatamente o endpoint infectado da rede para impedir a movimentação lateral, coleta dados forenses para uma análise mais aprofundada, atualiza automaticamente as regras do firewall para bloquear o endereço IP malicioso de Comando e Controle (C2) e notifica a equipe de segurança e o usuário afetado sobre as ações de contenção tomadas.

Leve isso para o próximo nível com a automação de IA agente: Monitore continuamente comportamentos anômalos associados a malware, adapte automaticamente as ações de contenção com base na gravidade da ameaça e coordene respostas entre ferramentas, como atualizações de firewalls, controles de endpoints e regras de correlação de SIEM, em tempo real. Playbooks avançados também podem sinalizar padrões em incidentes, ajudando os analistas a prever e impedir campanhas de malware antes que se espalhem.

3. Priorização da Gestão de Vulnerabilidades

Quando um scanner de vulnerabilidades identifica uma nova vulnerabilidade crítica, este guia entra em ação para aplicar o contexto e a prioridade do negócio, de forma eficaz. automatizando o gerenciamento de vulnerabilidades; Ele enriquece automaticamente os dados de vulnerabilidade com informações externas sobre ameaças para verificar se estão sendo exploradas ativamente, determina se o ativo afetado é crítico para os negócios e, em seguida, cria automaticamente um ticket priorizado em um sistema de tickets (como Jira ou ServiceNow) para a equipe de aplicação de patches, garantindo que as falhas mais perigosas sejam corrigidas primeiro.

Leve isso para o próximo nível com a automação de IA agente: Avalie automaticamente as vulnerabilidades em contexto, considerando informações sobre ameaças de múltiplas fontes, a criticidade dos ativos e o impacto nos negócios. A automação por IA pode redefinir dinamicamente as prioridades dos esforços de correção à medida que novas vulnerabilidades surgem, gerar automaticamente tickets enriquecidos com insights acionáveis para as equipes de aplicação de patches e acompanhar o progresso entre ferramentas e equipes, transformando o gerenciamento de vulnerabilidades de uma tarefa reativa em um processo contínuo e orientado por inteligência.

4. Enriquecimento de alertas do Sistema de Gerenciamento de Informações e Eventos de Segurança (SIEM)

Este guia essencial é acionado por qualquer alerta de alto volume ou novo gerado no SIEM; Sua função principal é extrair contexto crítico de múltiplas fontes, como identidade do usuário do Active Directory, proprietário do ativo e histórico de logins recentes de sistemas de RH/IDP, dados de geolocalização e detalhes de configuração do dispositivo, anexando todas essas informações diretamente ao alerta do SIEM antes que ele chegue a um analista, reduzindo assim o tempo de investigação manual ao fornecer uma visão completa imediatamente.

Leve isso para o próximo nível com a automação de IA agente: Extraia e correlacione dados automaticamente de múltiplas fontes, aprenda com alertas anteriores e enriqueça eventos SIEM com insights preditivos. Com IA agente, os analistas de automação recebem alertas pré-contextualizados com sugestões de próximos passos, reduzindo a carga cognitiva e o tempo de investigação. Com o tempo, o sistema se adapta, ajustando automaticamente os limites de alerta e os fluxos de trabalho de enriquecimento para fornecer um tratamento de incidentes mais preciso e eficaz.

5. Resposta a ataques de força bruta

Para mitigar tentativas de apropriação de contas, este procedimento é acionado por múltiplas tentativas de login falhas de um único usuário em um curto período; ele suspende imediatamente a conta do usuário comprometido por meio do Provedor de Identidade (IdP), força a redefinição da senha do usuário em sua próxima tentativa de login e alerta a equipe de segurança para confirmação e análise manual da origem do ataque, interrompendo efetivamente o ataque antes que ele seja bem-sucedido.

Leve isso para o próximo nível com a automação de IA agente: Detecte dinamicamente padrões indicativos de ataques a credenciais em vários sistemas, ajuste automaticamente os limites de resposta e execute medidas corretivas em várias camadas, como suspensão de contas, aplicação de MFA baseada em risco e monitoramento de endpoints, sem precisar de aprovação manual. Além disso, a automação com IA ativa pode rastrear tendências em incidentes para identificar ameaças emergentes e recomendar medidas proativas de reforço de segurança.

6. Aplicação de Políticas de Segurança na Nuvem

Acionado quando uma configuração incorreta é detectada em um ambiente de nuvem, o principal objetivo deste playbook é reverter automaticamente a configuração para a linha de base segura da organização, restaurando a postura de segurança correta (por exemplo, tornando o bucket S3 privado), registrando a violação para fins de auditoria e notificando a equipe de DevOps responsável sobre o desvio de política.

Leve isso para o próximo nível com a automação de IA agente: Monitore continuamente os ambientes de nuvem em busca de configurações incorretas, corrija automaticamente violações de políticas em diversas plataformas de nuvem e mantenha um registro de conformidade atualizado. Ao correlacionar as alterações com os pipelines de implantação e os dados de risco, um sistema de automação com IA ativa pode priorizar alertas, orientar as equipes de DevOps com ações recomendadas e garantir que a postura de segurança na nuvem permaneça alinhada aos padrões organizacionais, eliminando a necessidade de intervenção manual.

Qual a diferença entre um Playbook SOAR e um Runbook SOAR?

Embora os termos sejam frequentemente confundidos, a distinção entre eles é crucial em um centro de operações de segurança (SOC):

| Recurso | Manual SOAR | Manual de Operações SOAR |

| Natureza | Código e lógica automatizados. | Documentação manual. |

| Execução | Executado pela plataforma SOAR. | Executado por um analista humano. |

| Formatar | Fluxogramas, definições YAML/JSON, integrações. | Instruções passo a passo, listas de verificação, diagramas. |

| Meta | Automação e velocidade da máquina. | Orientação e padronização humana. |

| Uso típico | Tarefas repetitivas, enriquecimento de dados, contenção. | Incidentes complexos, inéditos ou que exigem julgamento complexo. |

Resumindo: um playbook executa a tarefa; um runbook instrui um humano sobre como executá-la. Um runbook pode conter instruções para quando um playbook falha ou quando uma decisão humana é necessária. À medida que os agentes de IA continuam a ganhar prevalência em ambientes SOC de produção, a definição de playbook certamente mudará novamente. Essa mudança já é uma realidade em plataformas de automação de IA baseadas em agentes, onde as ações são executadas por agentes de IA em vez dos mecanismos tradicionais de plataformas SOAR.

O papel do SOAR na resposta a incidentes

SOAR (Orquestração, Automação e Resposta de Segurança) O papel da equipe de resposta a incidentes (SOAR) tem sido, historicamente, o de atuar como centro de controle para operações de segurança, preenchendo a lacuna entre a geração de alertas e a resolução final. Ao implementar manuais de procedimentos, a SOAR garante um processo de resposta a incidentes consistente, rápido e mensurável.

- Velocidade: O SOAR executa ações em segundos que levariam minutos ou horas para um analista, o que é crucial para eventos urgentes, como exfiltração de dados ou campanhas ativas de malware.

- Escala: Isso permite que uma pequena equipe de SOC lide com um volume enorme de alertas diários sem ser sobrecarregada por ruídos, resolvendo o problema de... alerta de fadiga.

- Consistência: Cada incidente do mesmo tipo é tratado seguindo os mesmos passos padronizados, reduzindo erros humanos e garantindo a conformidade.

- Foco: Ao automatizar tarefas de nível 1 e nível 2 (como enriquecimento de dados, verificações de sistema e contenção inicial), o SOAR permite que os analistas se concentrem na busca por ameaças complexas e em estratégias de segurança. iniciativas de cibersegurança.

A transição para a resposta a incidentes com IA ativa já é uma realidade.

A automação com IA agética leva a resposta a incidentes ainda mais longe. Plataformas como Turbina Swimlane A combinação de manuais determinísticos com IA agética transforma a maneira como os manuais analisam o contexto e executam ações em operações de segurança. A interseção entre a automação tradicional e os agentes de IA proporciona o melhor dos dois mundos, onde a lógica determinística do tipo "se-então" atua como um guia para que os agentes de IA raciocinem e operem de forma independente em tarefas aprovadas.

Pronto para transformar seus planos de resposta a incidentes baseados em SOAR em uma abordagem de automação com IA ativa?

Resumo do Manual SOAR

Um playbook SOAR é um fluxo de trabalho automatizado, orientado por máquina, que agiliza a resposta a incidentes, eliminando tarefas repetitivas e demoradas, como enriquecimento, contenção e remediação, da intervenção humana. Seu objetivo é padronizar as operações de segurança, alcançar tempos de resposta comparáveis aos de máquinas e liberar os analistas para se concentrarem em ameaças complexas. O blog apresentou seis exemplos (triagem de phishing, contenção de malware, priorização de vulnerabilidades, enriquecimento de alertas SIEM, resposta a ataques de força bruta e aplicação de políticas na nuvem) e destaca a mudança em direção à automação com IA agente, que oferece playbooks mais flexíveis, inteligentes e dinâmicos, ampliando os principais benefícios do SOAR.

Vá além do SOAR

As plataformas SOAR tradicionais prometem soluções, mas muitas vezes deixam a desejar, apresentando dificuldades com altas demandas de manutenção, integrações limitadas e processos inflexíveis. Descubra o que torna a automação com IA diferente.