考えてもらうための 2 つの質問をご紹介します。.

- 複数の切断されたエンドポイント脆弱性スキャナーによって妨げられていますか?

- どの脆弱性が重大であるかというコンテキストが不足しているため、脆弱性管理プロセスが推測ゲームのように感じられますか?

これらの質問のいずれかに「はい」と答えた場合は、読み続けてください。脆弱性管理の混乱を解消して明確な答えを見つける時が来たのです。.

スイムレーンでは、 脆弱性管理 単なるプロセスではありません。攻撃者は一度だけ正しく対応すれば良いのに対し、あなたは毎回正しく対応しなければなりません。しかし、コンテキストが不足していたり、無数のアラートや互いに連携しない複数のツールを操作したりして、脅威の優先順位付けに苦労しているのであれば、それはあなただけではありません。最新のデータによると、貴社のようなセキュリティチームは、修復の遅れから圧倒的な複雑さまで、深刻な障害に直面しています。.

では、何があなたの業務を遅らせているのでしょうか?その答えを見つけるために、私たちはSapio Researchと提携し、米国と英国のサイバーセキュリティに関する意思決定者500人を対象に調査を行いました。最新のレポートでは、, プレッシャーの下で: 脆弱性管理は対応できていますか?

この連載では、レポートの最新の調査結果を詳しく掘り下げていきます。このブログでは、組織が現在脆弱性を管理する際に直面する最初の2つの課題、すなわちコンテキストの欠如と全体的な複雑さに焦点を当てます。.

脆弱性の危機は刻々と迫っている:文脈の欠如が緊急性を増す

全体像を把握するのにパズルのピースが足りない、あるいはどの脆弱性が本当に重要なのか分からず不安になったことはありませんか?時間と攻撃者とのプレッシャーが加わり、時間は刻々と過ぎていきます。 本当に カチカチと音を立てる。.

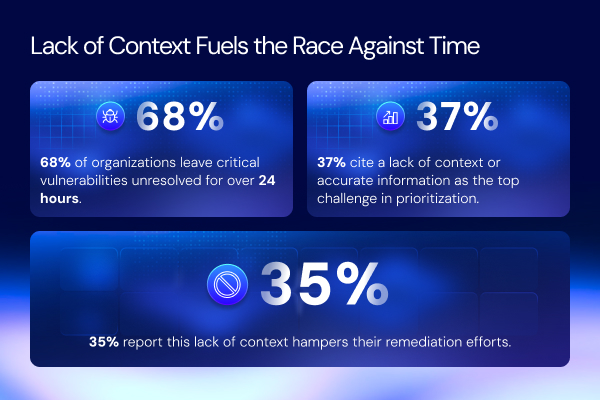

調査回答者が脆弱性管理において最も大きな課題として挙げているのは、コンテキストの欠如である。驚くべきことに、 68%の組織が、重大な脆弱性を24時間以上未解決のまま放置していると報告しています。, これにより、攻撃者は脆弱性を悪用する大きなチャンスを得ます。この遅延は、コンテキストの欠落または不正確さにより、適切な優先順位付けができないことに起因していることが多いです。.

- もし「はい」と答えたなら、あなたは一人ではありません。37%の組織 脆弱性の優先順位付けにおける最大の課題として、正確な情報の不足が挙げられます。適切なコンテキストがなければ、脆弱性の深刻度を評価することが難しくなり、最も重要な点に集中することが難しくなります。.

- さらに、, 回答者の35% こうした状況把握の欠如が、修復作業の妨げになっていると多くの企業が指摘しています。脆弱性がシステム全体にどのような影響を与えるのかを明確に把握できなければ、修復作業は憶測に頼るだけの作業となり、対応が遅れてしまいます。.

これらの調査結果は、脆弱性管理において、より文脈を考慮し、情報に基づいたアプローチが緊急に必要であることを浮き彫りにしています。コンテキストを収集・分析するための適切なツールとプロセスは、あなたとあなたのチームにとって欠けているパズルのピースであり、脆弱性が未解決のままになる時間を短縮し、悪用されるリスクを最小限に抑えるために不可欠です。.

検出から修復まで、適切に構造化されたプロセスの流れについて詳しくは、このガイドをご覧ください。 脆弱性管理ライフサイクル.

複雑に絡み合ったシステムの網から脱出する

ここまで読んでくださった方は、脆弱性管理システムの圧倒的な複雑さをご存知でしょう。多くのチームは、断片的なアプローチに苦慮し、必ずしもスムーズに統合されない手動プロセスと自動プロセスが混在する中で、対応に追われています。.

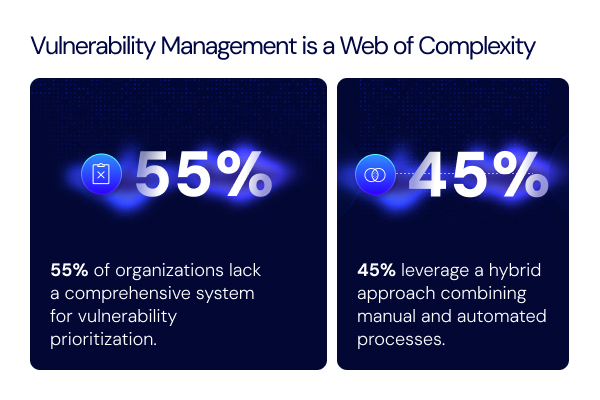

- 55%の組織 脆弱性を優先順位付けするための包括的なシステムが整っていない。この連携の欠如により、脆弱性を効率的に管理することが困難になり、リスクの増大とリソースの無駄につながります。.

- 自動化への依存度が高まっているにもかかわらず、, 45%のチーム 依然として、手動プロセスと自動化プロセスが混在しています。自動化は効率化に不可欠ですが、多くの企業は依然として手作業が必要と感じており、非効率性やエラーにつながっています。.

- 事態を複雑にしているのは、さまざまな特殊なツールを使用している可能性です。. 71%の組織 クラウドセキュリティ態勢管理(CSPM)ツールを利用する, 60% 複数のエンドポイントスキャナを使用し、 59% 脆弱性検出のためにWebアプリケーションスキャナを導入します。各ツールにはそれぞれ目的がありますが、複数のシステムを使用すると、環境が断片化され、脆弱性管理がさらに複雑になる可能性があります。.

これらの課題は、多くのチームが脆弱性管理のためのツールやテクノロジーに投資している一方で、作業を効率化するための統合された一貫性のあるシステムが未だに不足していることを示しています。異なるシステムを連携させる複雑さは対応時間を遅らせ、脅威に対して脆弱な状態をもたらします。先ほども述べたように、攻撃者は一度正しく行動すれば十分ですが、あなたは常に正しく行動しなければなりません。.

では、どうすれば毎回正しい答えを出せるのでしょうか?そうおっしゃっていただいて嬉しいです。.

スイムレーン脆弱性対応管理ソリューションで混乱をコントロール

受け入れることによって スイムレーンの脆弱性対応管理(VRM)ソリューション, このブログシリーズの第1部で解説した5つの戦略を実践し、プロセスを効率化し、データに基づいた意思決定を行うことができます。脆弱性管理の課題をコントロールし、本当に重要なこと、つまりデータ、仕事、組織、そしてあなた自身に集中しましょう。.

スイムレーン脆弱性対応管理ソリューションのデモ

このデモでは、プリンシパル セキュリティ ソリューション アーキテクトの Josh Roback が、Swimlane VRM ソリューションが脆弱性スキャナーの限界を超えて、エンタープライズレベルのインテリジェンスを提供し、リアルタイムの対応を可能にする仕組みをご紹介します。5 分間のデモで、Swimlane VRM が従来の脆弱性管理の限界をはるかに超える機能を発揮する仕組みをご確認ください。.