Voici deux questions pour vous faire réfléchir.

- Êtes-vous pénalisé par la présence de plusieurs scanners de vulnérabilité de points de terminaison déconnectés ?

- Votre processus de gestion des vulnérabilités vous donne-t-il l'impression d'être un jeu de devinettes en raison d'un manque de contexte sur les vulnérabilités critiques ?

Si vous avez répondu oui à l'une ou l'autre de ces questions, vous devriez continuer à lire car il est temps de transformer le chaos de votre gestion des vulnérabilités en clarté.

Chez Swimlane, nous savons que gestion des vulnérabilités Il ne s'agit pas simplement d'un processus ; c'est une course contre la montre face à des attaquants qui n'ont besoin de réussir qu'une seule fois, tandis que vous devez réussir à chaque fois. Si vous peinez à prioriser les menaces par manque de contexte ou si vous devez gérer une multitude d'alertes et d'outils incompatibles, rassurez-vous, vous n'êtes pas seul. Les dernières données montrent que les équipes de sécurité comme la vôtre rencontrent de sérieux obstacles, allant des retards de correction à une complexité excessive.

Alors, qu’est-ce qui vous ralentit ? Pour nous aider à le découvrir, nous nous sommes associés à Sapio Research afin d’interroger 500 décideurs en cybersécurité aux États-Unis et au Royaume-Uni. Dans notre dernier rapport, Sous pression : la gestion des vulnérabilités suit-elle le rythme ?

Dans cette série, nous explorons les dernières conclusions de notre rapport. Ce billet de blog se concentre sur les deux principaux défis auxquels les organisations sont confrontées aujourd'hui en matière de gestion des vulnérabilités : le manque de contexte et la complexité globale.

Le compte à rebours de la vulnérabilité est lancé : le manque de contexte alimente l'urgence

Avez-vous parfois l'impression qu'il vous manque quelques pièces pour comprendre l'ensemble, ou que vous ne savez pas quelles vulnérabilités sont vraiment importantes ? Ajoutez à cela la pression de la course contre la montre et les attaquants, et le compte à rebours commence. vraiment tic-tac.

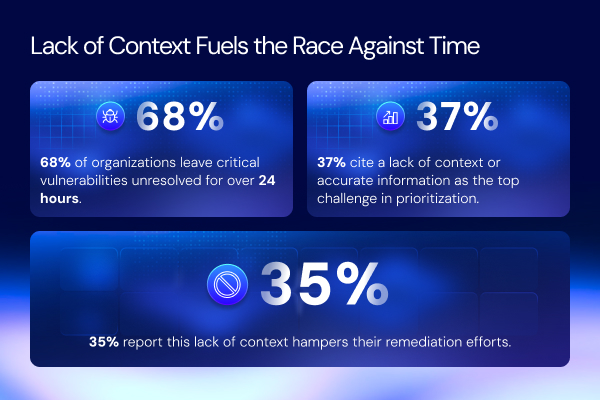

L'un des principaux défis rencontrés par les personnes interrogées en matière de gestion des vulnérabilités est le manque de contexte. Un chiffre stupéfiant 68% des organisations signalent laisser des vulnérabilités critiques non résolues pendant plus de 24 heures, Cela offre aux attaquants une fenêtre d'opportunité considérable pour exploiter les failles. Ce délai résulte souvent d'une incapacité à prioriser efficacement en raison d'un contexte manquant ou imprécis.

- Si vous avez répondu oui, vous n'êtes pas seul.37% d'organisations Ils citent le manque d'informations précises comme leur principal obstacle à la priorisation des vulnérabilités. Sans contexte adéquat, il est difficile d'évaluer la gravité des vulnérabilités, ce qui complique la concentration sur les points les plus importants.

- En plus, 35% des répondants Ce manque de contexte entrave leurs efforts de remédiation. Sans une compréhension claire de l'impact des vulnérabilités sur le système dans son ensemble, la remédiation se transforme en conjecture, ce qui retarde toute action.

Ces résultats soulignent l'urgence d'une approche plus contextualisée et éclairée de la gestion des vulnérabilités. Disposer des outils et processus adéquats pour recueillir et analyser le contexte est l'élément clé qui manquait à votre équipe ; il est essentiel pour réduire la durée d'exploitation des vulnérabilités et minimiser les risques.

Pour une analyse plus approfondie du déroulement d'un processus bien structuré, de la détection à la remédiation, consultez ce guide. cycle de vie de la gestion des vulnérabilités.

Échappez au réseau complexe de systèmes disjoints

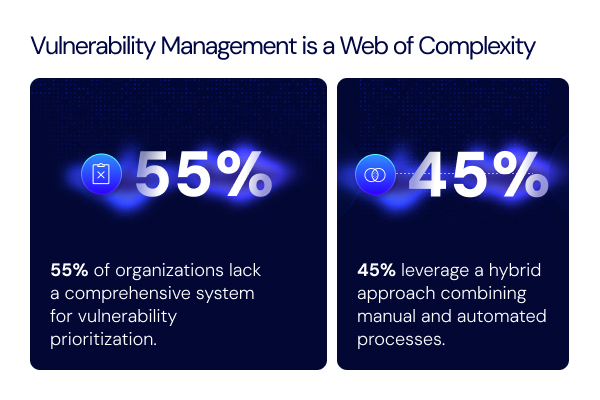

Si vous êtes arrivé jusqu'ici, vous connaissez probablement la complexité déconcertante des systèmes de gestion des vulnérabilités. De nombreuses équipes comme la vôtre peinent à concilier des approches fragmentées et des processus manuels et automatisés qui ne s'intègrent pas toujours harmonieusement.

- 55% d'organisations Vous ne disposez pas d'un système global de priorisation des vulnérabilités. Ce manque de cohérence complique la gestion efficace des vulnérabilités, ce qui accroît les risques et gaspille les ressources.

- Malgré la dépendance croissante à l'égard de l'automatisation, 45% d'équipes On continue de combiner processus manuels et automatisés. Si l'automatisation est essentielle à l'efficacité, beaucoup jugent encore les interventions manuelles nécessaires, ce qui engendre des inefficacités et des erreurs.

- Pour compliquer les choses, vous utilisez probablement divers outils spécialisés. 71% des organisations s'appuyer sur des outils de gestion de la posture de sécurité du cloud (CSPM), 60% utiliser plusieurs scanners de points de terminaison, et 59% Déployez des scanners d'applications web pour la détection des vulnérabilités. Chaque outil a son utilité, mais l'utilisation de plusieurs systèmes peut fragmenter le paysage et complexifier la gestion des vulnérabilités.

Ces difficultés démontrent que, malgré les investissements de nombreuses équipes dans des outils et des technologies de gestion des vulnérabilités, beaucoup ne disposent toujours pas d'un système intégré et cohérent pour optimiser leurs efforts. La complexité liée à l'utilisation de systèmes disparates peut ralentir vos temps de réponse et vous exposer aux menaces. Comme je l'ai dit précédemment, les attaquants n'ont besoin d'avoir raison qu'une seule fois, mais vous devez avoir raison à chaque fois.

Alors, comment est-il possible d'avoir raison à chaque fois ? Eh bien, nous sommes ravis que vous posiez la question.

Maîtrisez le chaos grâce à la solution de gestion des réponses aux vulnérabilités Swimlane

En embrassant Solution de gestion des réponses aux vulnérabilités (VRM) de Swimlane, Vous pouvez ainsi mettre en œuvre les cinq stratégies présentées dans la première partie de cette série d'articles, optimiser vos processus et prendre des décisions éclairées par les données. Relevez les défis liés à la gestion des vulnérabilités et concentrez-vous sur l'essentiel : vos données, votre travail, votre organisation et vous-même.

Démonstration de la solution de gestion des réponses aux vulnérabilités Swimlane

Dans cette démonstration, Josh Roback, architecte principal de solutions de sécurité, vous montrera comment la solution Swimlane VRM prend le relais des scanners de vulnérabilités classiques, en fournissant des informations de niveau entreprise pour une action en temps réel. Visionnez cette démonstration de 5 minutes pour découvrir comment Swimlane VRM va au-delà de la gestion traditionnelle des vulnérabilités.