Hier sind zwei Fragen, die zum Nachdenken anregen sollen.

- Werden Sie durch mehrere voneinander getrennte Endpoint-Schwachstellenscanner behindert?

- Fühlt sich Ihr Schwachstellenmanagementprozess aufgrund fehlenden Kontextes darüber, welche Schwachstellen kritisch sind, wie ein Ratespiel an?

Wenn Sie eine dieser Fragen mit Ja beantwortet haben, sollten Sie unbedingt weiterlesen, denn es ist an der Zeit, Ihr Chaos im Bereich des Schwachstellenmanagements in Klarheit zu verwandeln.

Wir bei Swimlane wissen, dass Schwachstellenmanagement Es ist nicht nur ein Prozess; es ist ein Wettlauf gegen Angreifer, die nur einmal erfolgreich sein müssen, während Sie jedes Mal richtig liegen müssen. Wenn Sie jedoch Schwierigkeiten haben, Bedrohungen zu priorisieren, weil Ihnen der Kontext fehlt oder Sie unzählige Warnmeldungen und mehrere, nicht miteinander kompatible Tools verwalten müssen, sind Sie nicht allein. Aktuelle Daten zeigen, dass Sicherheitsteams wie Ihres vor erheblichen Herausforderungen stehen – von verzögerter Behebung bis hin zu überwältigender Komplexität.

Was bremst Sie also aus? Um das herauszufinden, haben wir uns mit Sapio Research zusammengetan und 500 Entscheidungsträger im Bereich Cybersicherheit in den USA und Großbritannien befragt. In unserem neuesten Bericht…, Unter Druck: Hält das Schwachstellenmanagement Schritt?

In dieser fortlaufenden Reihe beleuchten wir die neuesten Erkenntnisse aus unserem Bericht. Dieser Blogbeitrag konzentriert sich auf die ersten beiden Herausforderungen, mit denen Unternehmen heute beim Umgang mit Schwachstellen konfrontiert sind: fehlender Kontext und die allgemeine Komplexität.

Die Uhr tickt: Fehlender Kontext verstärkt die Dringlichkeit.

Haben Sie manchmal das Gefühl, dass Ihnen nur noch wenige Puzzleteile fehlen, um das Gesamtbild zu verstehen, oder sind Sie sich unsicher, welche Schwachstellen wirklich wichtig sind? Wenn dann noch der Druck des Wettlaufs gegen die Zeit und die Angreifer hinzukommt, beginnt die Uhr zu ticken. Wirklich Ticken.

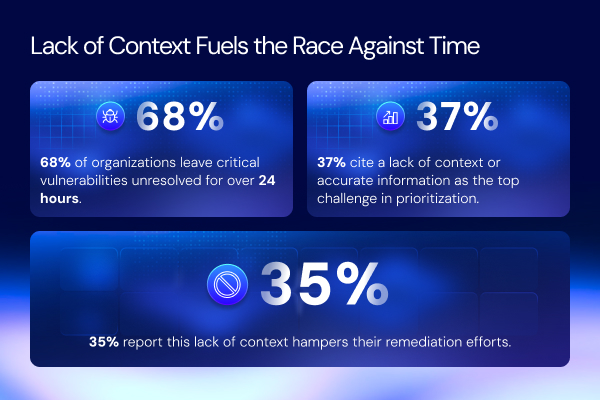

Eine der größten Herausforderungen im Bereich des Schwachstellenmanagements für die Befragten ist der fehlende Kontext. Ein erschreckendes 681.030 Organisationen berichten, dass kritische Sicherheitslücken über 24 Stunden lang ungelöst blieben., Dadurch erhalten Angreifer ein erhebliches Zeitfenster, um Schwachstellen auszunutzen. Diese Verzögerung resultiert häufig aus der Unfähigkeit, Prioritäten effektiv zu setzen, da Kontext fehlt oder ungenau ist.

- Wenn Sie mit Ja geantwortet haben, sind Sie nicht allein –37% von Organisationen Sie nennen einen Mangel an genauen Informationen als größte Herausforderung bei der Priorisierung von Schwachstellen. Ohne den richtigen Kontext ist es schwierig, den Schweregrad von Schwachstellen einzuschätzen, wodurch es schwerer fällt, sich auf das Wesentliche zu konzentrieren.

- Zusätzlich, 35% der Befragten Sie sagen, dieser fehlende Kontext behindere ihre Behebungsbemühungen. Ohne klare Einblicke in die Auswirkungen von Schwachstellen auf das Gesamtsystem wird die Behebung zu einem Ratespiel, was das Handeln verzögert.

Diese Ergebnisse unterstreichen die dringende Notwendigkeit eines kontextbezogenen und fundierten Ansatzes im Schwachstellenmanagement. Die richtigen Werkzeuge und Prozesse zur Erfassung und Analyse des Kontextes sind das fehlende Puzzleteil für Sie und Ihr Team und unerlässlich, um die Dauer der Offenheit von Schwachstellen zu verkürzen und das Ausnutzungsrisiko zu minimieren.

Für einen detaillierteren Einblick in den Ablauf eines gut strukturierten Prozesses von der Erkennung bis zur Behebung, sehen Sie sich diesen Leitfaden an. Lebenszyklus des Schwachstellenmanagements.

Entfliehen Sie dem komplexen Geflecht unzusammenhängender Systeme

Wenn Sie bis hierher gelesen haben, sind Sie wahrscheinlich mit der immensen Komplexität von Schwachstellenmanagementsystemen vertraut. Viele Teams wie Ihres kämpfen mit fragmentierten Ansätzen und jonglieren mit einer Mischung aus manuellen und automatisierten Prozessen, die nicht immer reibungslos zusammenarbeiten.

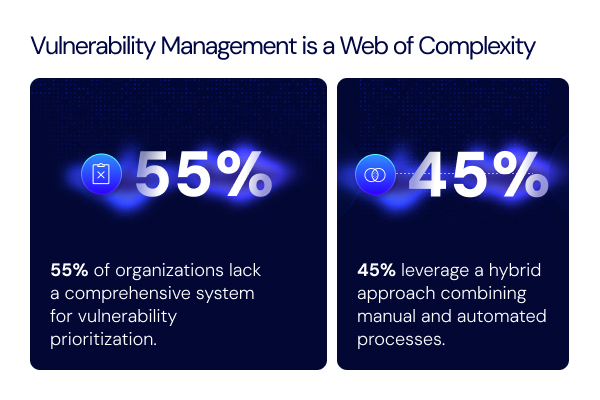

- 55% von Organisationen Es fehlt ein umfassendes System zur Priorisierung von Schwachstellen. Dieser Mangel an Kohärenz erschwert ein effizientes Schwachstellenmanagement, was zu erhöhtem Risiko und Ressourcenverschwendung führt.

- Trotz der zunehmenden Abhängigkeit von der Automatisierung, 45% von Teams Sie kombinieren weiterhin manuelle und automatisierte Prozesse. Obwohl Automatisierung für die Effizienz unerlässlich ist, halten viele manuelle Eingriffe nach wie vor für notwendig, was zu Ineffizienzen und Fehlern führt.

- Erschwerend kommt hinzu, dass Sie wahrscheinlich eine Vielzahl spezialisierter Werkzeuge verwenden. 71% von Organisationen sich auf Cloud Security Posture Management (CSPM)-Tools verlassen, 60% mehrere Endpunktscanner verwenden, 59% Setzen Sie Webanwendungsscanner zur Schwachstellenerkennung ein. Jedes Tool hat seinen Zweck, doch die Verwendung mehrerer Systeme kann zu einer fragmentierten Landschaft führen und das Schwachstellenmanagement zusätzlich verkomplizieren.

Diese Herausforderungen zeigen, dass viele Teams zwar in Tools und Technologien zur Schwachstellenbehebung investieren, vielen aber immer noch ein integriertes, zusammenhängendes System fehlt, um die Abläufe zu optimieren. Die Komplexität der Arbeit mit heterogenen Systemen kann die Reaktionszeiten verlangsamen und Sie angreifbar für Bedrohungen machen. Wie bereits erwähnt: Angreifer müssen nur einmal erfolgreich sein, Sie hingegen müssen jedes Mal erfolgreich sein.

Wie kann man also jedes Mal richtig liegen? Nun, wir freuen uns, dass Sie fragen.

Beherrschen Sie Ihr Chaos mit der Swimlane-Lösung für Schwachstellenmanagement.

Indem man sich dafür einsetzt Die Vulnerability Response Management (VRM)-Lösung von Swimlane, Sie können die fünf im ersten Teil dieser Blogreihe besprochenen Strategien umsetzen, Ihre Prozesse optimieren und datengestützte Entscheidungen treffen. Übernehmen Sie die Kontrolle über Ihre Herausforderungen im Bereich Schwachstellenmanagement und konzentrieren Sie sich auf das Wesentliche: Ihre Daten, Ihre Arbeit, Ihr Unternehmen und SIE.

Demo der Lösung für das Swimlane-Schwachstellen-Reaktionsmanagement

In dieser Demo zeigt Ihnen Josh Roback, Principal Security Solution Architect, wie die Swimlane VRM-Lösung dort ansetzt, wo Schwachstellenscanner aufhören, und unternehmensweite Informationen für Echtzeitmaßnahmen bereitstellt. Sehen Sie sich die 5-minütige Demo an und entdecken Sie, wie Swimlane VRM über das traditionelle Schwachstellenmanagement hinausgeht.